Определение рисков информационной безопасности

Методы оценки рисков информационной безопасности

На практике применяются количественный и качественный подходы к оценке рисков ИБ. В чем их разница?

Количественный метод

Количественная оценка рисков применяется в ситуациях, когда исследуемые угрозы и связанные с ними риски можно сопоставить с конечными количественными значениями, выраженными в деньгах, процентах, времени, человекоресурсах и проч. Метод позволяет получить конкретные значения объектов оценки риска при реализации угроз информационной безопасности.

При количественном подходе всем элементам оценки рисков присваивают конкретные и реальные количественные значения. Алгоритм получения данных значений должен быть нагляден и понятен. Объектом оценки может являться ценность актива в денежном выражении, вероятность реализации угрозы, ущерб от реализации угрозы, стоимость защитных мер и прочее.

Как провести количественную оценку рисков?

1. Определить ценность информационных активов в денежном выражении.

2. Оценить в количественном выражении потенциальный ущерб от реализации каждой угрозы в отношении каждого информационного актива.

Следует получить ответы на вопросы «Какую часть от стоимости актива составит ущерб от реализации каждой угрозы?», «Какова стоимость ущерба в денежном выражении от единичного инцидента при реализации данной угрозы к данному активу?».

3. Определить вероятность реализации каждой из угроз ИБ.

Для этого можно использовать статистические данные, опросы сотрудников и заинтересованных лиц. В процессе определения вероятности рассчитать частоту возникновения инцидентов, связанных с реализацией рассматриваемой угрозы ИБ за контрольный период (например, за один год).

4. Определить общий потенциальный ущерб от каждой угрозы в отношении каждого актива за контрольный период (за один год).

Значение рассчитывается путем умножения разового ущерба от реализации угрозы на частоту реализации угрозы.

5. Провести анализ полученных данных по ущербу для каждой угрозы.

По каждой угрозе необходимо принять решение: принять риск, снизить риск либо перенести риск.

Принять риск — значит осознать его, смириться с его возможностью и продолжить действовать как прежде. Применимо для угроз с малым ущербом и малой вероятностью возникновения.

Снизить риск — значит ввести дополнительные меры и средства защиты, провести обучение персонала и т д. То есть провести намеренную работу по снижению риска. При этом необходимо произвести количественную оценку эффективности дополнительных мер и средств защиты. Все затраты, которые несет организация, начиная от закупки средств защиты до ввода в эксплуатацию (включая установку, настройку, обучение, сопровождение и проч.), не должны превышать размера ущерба от реализации угрозы.

Перенести риск — значит переложить последствия от реализации риска на третье лицо, например с помощью страхования.

В результате количественной оценки рисков должны быть определены:

- ценность активов в денежном выражении;

- полный список всех угроз ИБ с ущербом от разового инцидента по каждой угрозе;

- частота реализации каждой угрозы;

- потенциальный ущерб от каждой угрозы;

- рекомендуемые меры безопасности, контрмеры и действия по каждой угрозе.

Количественный анализ рисков информационной безопасности (пример)

Рассмотрим методику на примере веб-сервера организации, который используется для продажи определенного товара. Количественный разовый ущерб от выхода сервера из строя можно оценить как произведение среднего чека покупки на среднее число обращений за определенный временной интервал, равное времени простоя сервера. Допустим, стоимость разового ущерба от прямого выхода сервера из строя составит 100 тысяч рублей.

Теперь следует оценить экспертным путем, как часто может возникать такая ситуация (с учетом интенсивности эксплуатации, качества электропитания и т д.). Например, с учетом мнения экспертов и статистической информации, мы понимаем, что сервер может выходить из строя до 2 раз в год.

Умножаем две эти величины, получаем, что среднегодовой ущерб от реализации угрозы прямого выхода сервера из строя составляет 200 тысяч рублей в год.

Эти расчеты можно использовать при обосновании выбора защитных мер. Например, внедрение системы бесперебойного питания и системы резервного копирования общей стоимостью 100 тысяч рублей в год позволит минимизировать риск выхода сервера из строя и будет вполне эффективным решением.

Качественный метод

К сожалению, не всегда удается получить конкретное выражение объекта оценки из-за большой неопределенности. Как точно оценить ущерб репутации компании при появлении информации о произошедшем у нее инциденте ИБ? В таком случае применяется качественный метод.

При качественном подходе не используются количественные или денежные выражения для объекта оценки. Вместо этого объекту оценки присваивается показатель, проранжированный по трехбалльной (низкий, средний, высокий), пятибалльной или десятибалльной шкале (0… 10). Для сбора данных при качественной оценке рисков применяются опросы целевых групп, интервьюирование, анкетирование, личные встречи.

Анализ рисков информационной безопасности качественным методом должен проводиться с привлечением сотрудников, имеющих опыт и компетенции в той области, в которой рассматриваются угрозы.

Как провести качественную оценку рисков:

1. Определить ценность информационных активов.

Ценность актива можно определить по уровню критичности (последствиям) при нарушении характеристик безопасности (конфиденциальность, целостность, доступность) информационного актива.

2. Определить вероятность реализации угрозы по отношению к информационному активу.

Для оценки вероятности реализации угрозы может использоваться трехуровневая качественная шкала (низкая, средняя, высокая).

3. Определить уровень возможности успешной реализации угрозы с учетом текущего состояния ИБ, внедренных мер и средств защиты.

Для оценки уровня возможности реализации угрозы также может использоваться трехуровневая качественная шкала (низкая, средняя, высокая). Значение возможности реализации угрозы показывает, насколько выполнимо успешное осуществление угрозы.

4. Сделать вывод об уровне риска на основании ценности информационного актива, вероятности реализации угрозы, возможности реализации угрозы.

Для определения уровня риска можно использовать пятибалльную или десятибалльную шкалу. При определении уровня риска можно использовать эталонные таблицы, дающие понимание, какие комбинации показателей (ценность, вероятность, возможность) к какому уровню риска приводят.

5. Провести анализ полученных данных по каждой угрозе и полученному для нее уровню риска.

Часто группа анализа рисков оперирует понятием «приемлемый уровень риска». Это уровень риска, который компания готова принять (если угроза обладает уровнем риска меньшим или равным приемлемому, то она не считается актуальной). Глобальная задача при качественной оценке — снизить риски до приемлемого уровня.

6. Разработать меры безопасности, контрмеры и действия по каждой актуальной угрозе для снижения уровня риска.

Какой метод выбрать?

Целью обоих методов является понимание реальных рисков ИБ компании, определение перечня актуальных угроз, а также выбор эффективных контрмер и средств защиты. Каждый метод оценки рисков имеет свои преимущества и недостатки.

Количественный метод дает наглядное представление в деньгах по объектам оценки (ущербу, затратам), однако он более трудоемок и в некоторых случаях неприменим.

Качественный метод позволяет выполнить оценку рисков быстрее, однако оценки и результаты носят более субъективный характер и не дают наглядного понимания ущерба, затрат и выгод от внедрения СЗИ.

Выбор метода следует делать исходя из специфики конкретной компании и задач, поставленных перед специалистом.

Разработайте политику безопасности, проверьте защищенность сети, определите угрозы

Узнать большеСтанислав Шиляев, руководитель проектов по информационной безопасности компании «СКБ Контур»

Читайте также: Проблемы информационной безопасности: алгоритм построения системы ИБ с нуля

15.Риски информационной безопасности.

В настоящее время используются различные методы оценки информационных рисков компаний и управления ими. Оценка информационных рисков компании может быть выполнена в соответствии со следующим планом:

1) Идентификация и количественная оценка информационных ресурсов компании, значимых для бизнеса.

2) Оценивание возможных угроз.

3) Оценивание существующих уязвимостей.

4) Оценивание эффективности средств обеспечения информационной безопасности.

Предполагается, что значимые для бизнеса уязвимые информационные ресурсы компании подвергаются риску, если по отношению к ним существуют какие-либо угрозы. Другими словами, риски характеризуют опасность, которая может угрожать компонентам корпоративной информационной системы. При этом информационные риски компании зависят от:

- показателей ценности информационных ресурсов;

- вероятности реализации угроз для ресурсов;

- эффективности существующих или планируемых средств обеспечения информационной безопасности.

Цель оценивания рисков состоит в определении характеристик рисков корпоративной информационной системы и ее ресурсов. После оценки рисков можно выбрать средства, обеспечивающие желаемый уровень информационной безопасности компании. При оценивании рисков учитываются такие факторы, как ценность ресурсов, значимость угроз и уязвимостей, эффективность имеющихся и планируемых средств защиты. Возможность реализации угрозы для некоторого ресурса компании оценивается вероятностью ее реализации в течение заданного отрезка времени. При этом вероятность того, что угроза реализуется, определяется следующими основными факторами:

- привлекательностью ресурса (учитывается при рассмотрении угрозы от умышленного воздействия со стороны человека);

- возможностью использования ресурса для получения дохода (также в случае угрозы от умышленного воздействия со стороны человека);

- техническими возможностями реализации угрозы при умышленном воздействии со стороны человека;

- степенью легкости, с которой уязвимость может быть использована.

В настоящее время управление информационными рисками представляет собой одно из наиболее актуальных и динамично развивающихся направлений стратегического и оперативного менеджмента в области защиты информации. Его основная задача — объективно идентифицировать и оценить наиболее значимые для бизнеса информационные риски компании, а также адекватность используемых средств контроля рисков для увеличения эффективности и рентабельности экономической деятельности компании. Поэтому под термином «управление информационными рисками» обычно понимается системный процесс идентификации, контроля и уменьшения информационных рисков компаний в соответствии с определенными ограничениями российской нормативноправовой базы в области защиты информации и собственной корпоративной политики безопасности. Считается, что качественное управление рисками позволяет использовать оптимальные по эффективности и затратам средства контроля рисков и средства защиты информации, адекватные текущим целям и задачам бизнеса компании.

Не секрет, что сегодня наблюдается повсеместное усиление зависимости успешной бизнесдеятельности отечественных компаний от используемых организационных мер и технических средств контроля и уменьшения риска. Для эффективного управления информационными рисками разработаны специальные методики, например методики международных стандартов ISO 15408, ISO 17799 (BS7799), BSI; а также национальных стандартов NIST 80030, SAC, COSO, SAS 55/78 и некоторые другие, аналогичные им. В соответствие с этими методиками управление информационными рисками любой компании предполагает следующее. Вопервых, определение основных целей и задач защиты информационных активов компании. Вовторых, создание эффективной системы оценки и управления информационными рисками. Втретьих, расчет совокупности детализированных не только качественных, но и количественных оценок рисков, адекватных заявленным целям бизнеса. Вчетвертых, применение специального инструментария оценивания и управления рисками.

Качественные методики управления рисками

Качественные методики управления рисками приняты на вооружение в технологически развитых странах многочисленной армией внутренних и внешних ITаудиторов. Эти методики достаточно популярны и относительно просты, и разработаны, как правило, на основе требований международного стандарта ISO 177992002.

Стандарт ISO 17799 содержит две части.

В Части 1: Практические рекомендации по управлению информационной безопасностью, 2002 г., определены основные аспекты организации режима информационной безопасности в компании: • Политика безопасности. • Организация защиты. • Классификация и управление информационными ресурсами. • Управление персоналом. • Физическая безопасность. • Администрирование компьютерных систем и сетей. • Управление доступом к системам. • Разработка и сопровождение систем. • Планирование бесперебойной работы организации. • Проверка системы на соответствие требованиям ИБ.

Часть 2: Спецификации, 2002 г., рассматривает эти же аспекты с точки зрения сертификации режима информационной безопасности компании на соответствие требованиям стандарта. С практической точки зрения эта часть является инструментом для ITаудитора и позволяет оперативно проводить внутренний или внешний аудит информационной безопасности любой компании.

К качественным методикам управления рисками на основе требований ISO 17999 относятся методики COBRA и RA Software Tool. Давайте кратко рассмотрим названные методики.

COBRA

Эта методика позволяет выполнить в автоматизированном режиме простейший вариант оценивания информационных рисков любой компании. Для этого предлагается использовать специальные электронные базы знаний и процедуры логического вывода, ориентированные на требования ISO 17799. Существенно, что при желании перечень учитываемых требований можно дополнить различными требованиями отечественных нормативнорегулирующих органов, например, требованиями руководящих документов (РД) Гостехкомиссии при Президенте РФ.

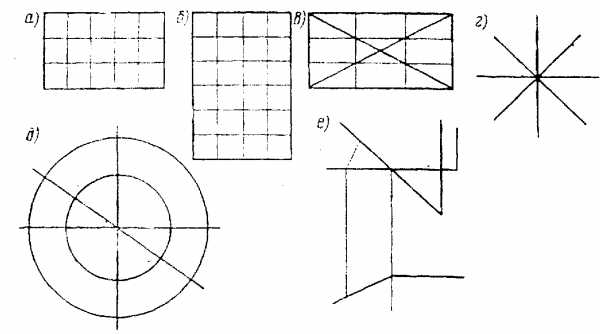

Методика COBRA представляет требования стандарта ISO 17799 в виде тематических вопросников (check list’s), на которые следует ответить в ходе оценки рисков информационных активов и электронных бизнестранзакций компании (рис. 1. - Пример тематического сборника вопросов COBRA). Далее введенные ответы автоматически обрабатываются,и с помощью соответствующих правил логического вывода формируется итоговый отчет c текущими оценками информационных рисков компании и рекомендациями по их управлению.

RA Software Tool

Методика и одноименное инструментальное средство RA Software Tool (рис. 2. - Основные модули методики RA Software Tool) основаны на требованиях международных стандартов ISO 17999 и ISO 13335 (части 3 и 4), а также на требованиях некоторых руководств Британского национального института стандартов (BSI), например, PD 3002 (Руководство по оценке и управлению рисками), PD 3003 (Оценка готовности компании к аудиту в соответствии с BS 7799), PD 3005 (Руководство по выбору системы защиты) и пр.

Эта методика позволяет выполнять оценку информационных рисков (модули 4 и 5) в соответствии с требованиями ISO 17799, а при желании в соответствии с более детальными спецификациями руководства PD 3002 Британского института стандартов.

Количественные методики управления рисками

Вторую группу методик управления рисками составляют количественные методики, актуальность которых обусловлена необходимостью решения различных оптимизационных задач, которые часто возникают в реальной жизни. Суть этих задач сводится к поиску единственного оптимального решения, из множества существующих. Например, необходимо ответить на следующие вопросы: «Как, оставаясь в рамках утвержденного годового (квартального) бюджета на информационную безопасность, достигнуть максимального уровня защищенности информационных активов компании?» или «Какую из альтернатив построения корпоративной защиты информации (защищенного WWW сайта или корпоративной Email) выбрать с учетом известных ограничений бизнесресурсов компании?» Для решения этих задач и разрабатываются методы и методики количественной оценки и управления рисками на основе структурных и реже объектноориентированных методов системного анализа и проектирования (SSADM — Structured Systems Analysis and Design). На практике такие методики управления рисками позволяют: • Создавать модели информационных активов компании с точки зрения безопасности; • Классифицировать и оценивать ценности активов; • Составлять списки наиболее значимых угроз и уязвимостей безопасности; • Ранжировать угрозы и уязвимости безопасности; • Обосновывать средства и меры контроля рисков; • Оценивать эффективность/стоимость различных вариантов защиты; • Формализовать и автоматизировать процедуры оценивания и управления рисками.

Одной из наиболее известных методик этого класса является методика CRAMM.

CRAMM

сначала был создан метод, а затем одноименная методика CRAMM (анализа и контроля рисков), соответствующая требованиям CCTA. Затем появилось несколько версий методики, ориентированных на требования различных государственных и коммерческих организаций и структур. Одна из версий «коммерческого профиля» широко распространилась на рынке средств защиты информации.

Основными целями методики CRAMM являются: • Формализация и автоматизация процедур анализа и управления рисками; • Оптимизация расходов на средства контроля и защиты; • Комплексное планирование и управление рисками на всех стадиях жизненного цикла информационных систем; • Сокращение времени на разработку и сопровождение корпоративной системы защиты информации; • Обоснование эффективности предлагаемых мер защиты и средств контроля; • Управление изменениями и инцидентами; • Поддержка непрерывности бизнеса; • Оперативное принятие решений по вопросам управления безопасностью и пр.

Управление рисками в методике СRAMM осуществляется в несколько этапов (рис. 3).

На первом этапе инициации — «Initiation» — определяются границы исследуемой информационной системы компании, состав и структура ее основных информационных активов и транзакций.

На этапе идентификации и оценки ресурсов — «Identification and Valuation of Assets» — четко идентифицируются активы и определяется их стоимость. Расчет стоимости информационных активов однозначно позволяет определить необходимость и достаточность предлагаемых средств контроля и защиты.

На этапе оценивания угроз и уязвимостей — «Threat and Vulnerability Assessment» — идентифицируются и оцениваются угрозы и уязвимости информационных активов компании.

Этап анализа рисков — «Risk Analysis» — позволяет получить качественные и количественные оценки рисков.

На этапе управления рисками — «Risk management» — предлагаются меры и средства уменьшения или уклонения от риска.

Давайте рассмотрим возможности CRAMM на следующем примере. Пусть проводится оценка информационных рисков следующей корпоративной информационной системы (рис. 4).

В этой схеме условно выделим следующие элементы системы: • рабочие места, на которых операторы вводят информацию, поступающую из внешнего мира; • почтовый сервер, на который информация поступает с удаленных узлов сети через Интернет; • сервер обработки, на котором установлена СУБД; • сервер резервного копирования; • рабочие места группы оперативного реагирования; • рабочее место администратора безопасности; • рабочее место администратора БД.

Функционирование системы осуществляется следующим образом. Данные, введенные с рабочих мест пользователей и поступившие на почтовый сервер, направляются на сервер корпоративной обработки данных. Затем данные поступают на рабочие места группы оперативного реагирования и там принимаются соответствующие решения.

Давайте теперь проведем анализ рисков с помощью методики CRAMM и предложим некоторые средства контроля и управления рисками, адекватные целям и задачам бизнеса компании.

Определение границ исследования. Этап начинается с решения задачи определения границ исследуемой системы. Для этого собирается следующая информация: ответственные за физические и программные ресурсы; кто является пользователем и как пользователи применяют или будут использовать систему; конфигурация системы. Первичная информация собирается в процессе бесед с менеджерами проектов, менеджером пользователей или другими сотрудниками.

Идентификация ресурсов и построение модели системы с точки зрения ИБ. Проводится идентификация ресурсов: материальных, программных и информационных, содержащихся внутри границ системы. Каждый ресурс необходимо отнести к одному из предопределенных классов. Классификация физических ресурсов приводится в приложении. Затем строится модель информационной системы с точки зрения ИБ. Для каждого информационного процесса, имеющего самостоятельное значение с точки зрения пользователя и называемого пользовательским сервисом (EndUserService), строится дерево связей используемых ресурсов. В рассматриваемом примере будет единственный подобный сервис (рис. 5). Построенная модель позволяет выделить критичные элементы.

Ценность ресурсов. Методика позволяет определить ценность ресурсов. Этот шаг является обязательным в полном варианте анализа рисков. Ценность физических ресурсов в данном методе определяется ценой их восстановления в случае разрушения. Ценность данных и программного обеспечения определяется в следующих ситуациях: • недоступность ресурса в течение определенного периода времени; • разрушение ресурса — потеря информации, полученной со времени последнего резервного копирования или ее полное разрушение; • нарушение конфиденциальности в случаях несанкционированного доступа штатных сотрудников или посторонних лиц; • модификация рассматривается для случаев мелких ошибок персонала (ошибки ввода), программных ошибок, преднамеренных ошибок; • ошибки, связанные с передачей информации: отказ от доставки, недоставка информации, доставка по неверному адресу. Для оценки возможного ущерба предлагается использовать следующие критерии: • ущерб репутации организации; • нарушение действующего законодательства; • ущерб для здоровья персонала; • ущерб, связанный с разглашением персональных данных отдельных лиц; • финансовые потери от разглашения информации; • финансовые потери, связанные с восстановлением ресурсов; • потери, связанные с невозможностью выполнения обязательств; • дезорганизация деятельности.

Приведенная совокупность критериев используется в коммерческом варианте метода (профиль Standard). В других версиях совокупность будет иной, например, в версии, используемой в правительственных учреждениях, добавляются параметры, отражающие такие области, как национальная безопасность и международные отношения.

Для данных и программного обеспечения выбираются применимые к данной ИС критерии, дается оценка ущерба по шкале со значениями от 1 до 10.

К примеру, если данные содержат подробности коммерческой конфиденциальной (критичной) информации, эксперт, проводящий исследование, задает вопрос: как может повлиять на организацию несанкционированный доступ посторонних лиц к этой информации?

Возможен такой ответ: провал сразу по нескольким параметрам из перечисленных выше, причем каждый аспект следовало бы рассмотреть подробнее и присвоить самую высокую из возможных оценок.

Затем разрабатываются шкалы для выбранной системы параметров. Они могут выглядеть следующим образом.

Ущерб репутации организации: 2 — негативная реакция отдельных чиновников, общественных деятелей; 4 — критика в средствах массовой информации, не имеющая широкого общественного резонанса; 6 — негативная реакция отдельных депутатов Думы, Совета Федерации; 8 — критика в средствах массовой информации, имеющая последствия в виде крупных скандалов, парламентских слушаний, широкомасштабных проверок и т. п.; 10 — негативная реакция на уровне Президента и Правительства.

Ущерб для здоровья персонала: 2 — минимальный ущерб (последствия не связаны с госпитализаций или длительным лечением); 4 — ущерб среднего размера (необходимо лечение для одного или нескольких сотрудников, но длительных отрицательных последствий нет); 6 — серьезные последствия (длительная госпитализация, инвалидность одного или нескольких сотрудников); 10 — гибель людей.

Финансовые потери, связанныес восстановлением ресурсов: 2 — менее $1000; 6 — от $1000 до $10 000; 8 — от $10 000 до $100 000; 10 — свыше $100 000.

Дезорганизация деятельностив связи с недоступностью данных: 2 — отсутствие доступа к информации до 15 минут; 4 — отсутствие доступа к информации до 1 часа; 6 — отсутствие доступа к информации до 3 часов; 8 — отсутствие доступа к информации от 12 часов; 10 — отсутствие доступа к информации более суток.

Далее рассматриваются основные сценарии, приводящие к различным негативным последствиям, описываемым в терминах выбранных параметров (рис.7. - Оценка ценности информационных ресурсов).

На этом этапе может быть подготовлено несколько типов отчетов (границы системы, модель, определение ценности ресурсов). Если ценности ресурсов низкие, можно использовать базовый вариант защиты. В таком случае исследователь может перейти от этой стадии сразу к стадии анализа рисков. Однако для адекватного учета потенциального воздействия какойлибо угрозы, уязвимости или комбинации угроз и уязвимостей, которые имеют высокие уровни, следует использовать сокращенную версию стадии оценки угроз и уязвимостей. Это позволяет разработать более эффективную систему защиты информации компании.

На этапе оценивания угроз и уявимостей оцениваются зависимости пользовательских сервисов от определенных групп ресурсов и существующий уровень угроз и уязвимостей.

Далее активы компании группируются с точки зрения угроз и уязвимостей.Например, в случае наличия угрозы пожара или кражи, в качестве группы ресурсов разумно рассмотреть все ресурсы, находящиеся в одном месте (серверный зал, комната средств связи и т. д.).

При этом оценка уровней угроз и уязвимостей может проводиться на основе косвенных факторов или на основе прямых оценок экспертов. В первом случае программное обеспечение CRAMM для каждой группы ресурсов и каждого из них генерирует список вопросов, допускающих однозначный ответ (рис. 8. -Оценка уровня угрозы безопасности по косвенным факторам).

Уровень угроз оценивается, в зависимости от ответов, как: • очень высокий; • высокий; • средний; • низкий; • очень низкий.

Уровень уязвимости оценивается, в зависимости от ответов, как: • высокий; • средний; • низкий; • отсутствует.

Возможно проведение коррекции результатов или использование других методов оценки. На основе этой информации рассчитываются уровни рисков в дискретной шкале с градациями от 1 до 7 (этап анализа рисков). Полученные уровни угроз, уязвимостей и рисков анализируются и согласовываются с заказчиком. Только после этого можно переходить к заключительной стадии метода.

Управление рисками. Основные шаги стадии управления рисками представлены на рис. 9.

На этом этапе CRAMM генерирует несколько вариантов мер противодействия, адекватных выявленным рискам и их уровням. Контрмеры разбиваются на группы и подгруппы по следующим категориям: • Обеспечение безопасности на сетевом уровне. • Обеспечение физической безопасности. • Обеспечение безопасности поддерживающей инфраструктуры. • Меры безопасности на уровне системного администратора.

В результате выполнения данного этапа формируется несколько видов отчетов.

Таким образом, рассмотренная методика анализа и управления рисками полностью применима и в российских условиях, несмотря на то, что показатели защищенности от НСД к информации и требования по защите информации различаются в российских РД и зарубежных стандартах. Особенно полезным представляется использование инструментальных средств типа метода CRAMM при проведении анализа рисков информационных систем с повышенными требованиями в области ИБ. Это позволяет получать обоснованные оценки существующих и допустимых уровней угроз, уязвимостей, эффективности защиты.

Методика MethodWare

Компания MethodWare разработала свою собственную методику оценки и управления рисками и выпустила ряд соответствующих инструментальных средств. К этим средствам относятся: • ПО анализа и управления рисками Operational Risk Builder и Risk Advisor. Методика соответствует австралийскому стандарту Australian/New Zealand Risk Management Standard (AS/NZS 4360:1999) и стандарту ISO17799. • ПО управления жизненным циклом информационной технологии в соответствии с CobiT Advisor 3rd Edition (Audit) и CobiT 3rd Edition Management Advisor. В руководствах CobiT существенное место уделяется анализу и управлению рисками. • ПО для автоматизации построения разнообразных опросных листов Questionnaire Builder.

Давайте кратко рассмотрим возможности Risk Advisor. Это ПО позиционируется как инструментарий аналитика или менеджера в области информационной безопасности. Реализована методика, позволяющая задать модель информационной системы с позиции информационной безопасности, идентифицировать риски, угрозы, потери в результате инцидентов. Основными этапами работы являются: описание контекста, определение рисков, оценка угроз и возможного ущерба, выработка управляющих воздействий и разработка плана восстановления и действий в чрезвычайных ситуациях. Давайте рассмотрим перечисленные этапы подробнее. Описание рисков. Задается матрица рисков (рис. 10. - Идентификация и определение рисков в Risk Advisor) на основе некоторого шаблона. Риски оцениваются по качественной шкале и разделяются на приемлемые и неприемлемые (рис. 11. - Разделение рисков на приемлемые и неприемлемые в Risk Advisor). Затем выбираются управляющие воздействия (контрмеры) с учетом зафиксированной ранее системы критериев, эффективности контрмер и их стоимости. Стоимость и эффективность также оцениваются в качественных шкалах.

Описание угроз. В начале формируется список угроз. Угрозы определенным образом классифицируются, затем описывается связь между рисками и угрозами. Описание также делается на качественном уровне и позволяет зафиксировать их взаимосвязи.

Описание потерь. Описываются события (последствия), связанные с нарушением режима информационной безопасности. Потери оцениваются в выбранной системе критериев.

Анализ результатов. В результате построения модели можно сформировать подробный отчет (около 100 разделов), посмотреть на экране агрегированные описания в виде графарисков.

Рассмотренная методика позволяет автоматизировать различные аспекты управления рисками компании. При этом оценки рисков даются в качественных шкалах. Подробный анализ факторов рисков не предусмотрен. Сильной стороной рассмотренной методики является возможность описания различных связей, адекватный учет многих факторов риска и существенно меньшая трудоемкость по сравнению с CRAMM.

Заключение

Современные методики и технологии управления информационными рисками позволяют оценить существующий уровень остаточных информационных рисков в отечественных компаниях. Это особенно важно в тех случаях, когда к информационной системе компании предъявляются повышенные требования в области защиты информации и непрерывности бизнеса.Сегодня существует ряд методик анализа рисков, в том числе с использованием CASEсредств, адаптированныхк использованию в отечественных условиях. Существенно, что качественно выполненный анализ информационных рисков позволяет провести сравнительный анализ «эффективностьстоимость» различных вариантов защиты, выбрать адекватные контрмеры и средства контроля, оценить уровень остаточных рисков. Кроме того, инструментальные средства анализа рисков, основанные на современных базах знаний и процедурах логического вывода, позволяют построить структурные и объектноориентированные модели информационных активов компании, модели угроз и модели рисков, связанных с отдельными информационными и бизнестранзакциями и, следовательно, выявлять такие информационные активы компании, риск нарушения защищенности которых является критическим, то есть неприемлемым. Такие инструментальные средства предоставляют возможность построить различные модели защиты информационных активов компании, сравнивать между собой по критерию «эффективностьстоимость» различные варианты комплексов мер защиты и контроля, а также вести мониторинг выполнения требований по организации режима информационной безопасности отечественной компании.

Понятие риска | Александр Астахов "Искусство управления информационными рисками"

Прежде всего необходимо максимально полно и точно определить понятие риска. В BS 7799-3 дается наиболее широкое определение риска как комбинации вероятности события и его последствий. В отличие от спекулятивных рисков, когда событие может носить как позитивный характер (например, выигрыш в казино или на бирже), так и негативный (например, проигрыш), события информационной безопасности всегда носят негативный характер. Это позволяет отнести риски информационной безопасности к категории неспекулятивных рисков.

ISO 27005 конкретизирует понятие информационного риска, раскладывая его на активы, угрозы, уязвимости и ущерб. Согласно ISO 27005: «Риск информационной безопасности – это потенциальная возможность использования уязвимостей актива или группы активов конкретной угрозой для причинения ущерба организации».

______________________________

Различные определения понятия «информационный риск»:

Риск – комбинация вероятности события и его последствий (BS 7799-3:2006).

Риск информационной безопасности – потенциальная возможность использования уязвимостей актива или группы активов конкретной угрозой для причинения ущерба организации (ISO/IEC 27005:2008).

Риск – неопределенность, предполагающая возможность потерь (ущерба) (СТО БР ИББС).

Риск – потенциальная проблема.

Риск – вероятные потери организации в результате инцидентов.

________________________________

Понятие риска, данное в ISO 27005, пожалуй, является наиболее полным. Однако можно оперировать и более простыми и легко запоминающимися определениями. Например, риск можно рассматривать просто как потенциальную проблему либо как вероятные потери организации в результате инцидентов. В стандарте Банка России СТО БР ИББС риск определяется как «неопределенность, предполагающая возможность потерь».

Таким образом, риск является комплексной величиной, всегда определяемой через комбинацию ряда других величин. Это обусловливает ошибки в определении и описании конкретных рисков, нередко допускаемые даже специалистами, что вызывает трудности при оценке рисков.

Описание факторов риска, таких как угрозы, инциденты, уязвимости и виды ущерба, по отдельности не является описанием риска. О риске можно говорить только в том случае, если все факторы риска рассматриваются в совокупности. Только комбинация оценочных значений для угроз, уязвимостей и ущерба позволяет получить оценку риска.

Так, вопреки рекламным заявлениям некоторых разработчиков средств защиты информации, сетевые сканеры безопасности, прочие средства анализа защищенности информационных систем, так же как и средства контроля соответствия требованиям, включая средства анализа расхождений (gap analysis), не являются средствами оценки или управления рисками. Такие продукты лишь позволяют выявлять и анализировать определенные категории технических и организационных уязвимостей, а также в ряде случаев идентифицировать определенные классы информационных активов, что, безусловно, является важной частью процесса оценки рисков, который, однако, включает в себя, помимо этого, еще много других элементов.

Чтобы не превращать эту книгу в учебник по основам информационной безопасности, мы вынесли все ключевые определения, связанные с управлением информационными рисками, в Приложение № 0. Рекомендуется изучить это важное приложение, базирующееся на международных стандартах, обращая внимание на различные факторы и элементы процесса управления риском. Правильное понимание терминологии – существенная часть успеха в овладении мастерством управления рисками.

Понятие «риск информационной безопасности».

риск информационной безопасности – это мера, учитывающая вероятность реализации угрозы и величину потерь (ущерба) от реализации этой угрозы.

Другими словами, любой риск можно разделить на две составляющие – величина угрозы (которую, в свою очередь, можно разделить на угрозы конфиденциальности, целостности и доступности) и величину ущерба (прямого и косвенного, репутационного, финансового и других типов) от реализации этой угрозы.

Менеджмент рисков информационной безопасности на основе положений стандарта ГОСТ Р ИСО/МЭК 27005-2010: задачи системы менеджмента информационной безопасности организации, процесс управления рисками, критерии оценки риска, порядок оценки рисков, технология обработки рисков.

Менеджмент риска ИБ должен способствовать:

- идентификации рисков;

- оценке рисков, исходя из последствий их реализации для бизнеса и вероятности их возникновения;

- осознанию и информированию о вероятности и последствиях рисков;

- установлению приоритетов в рамках обработки рисков;

- установлению приоритетов мероприятий по снижению имеющих место рисков;

- привлечению причастных сторон к принятию решений о менеджменте риска и поддержанию их информированности о состоянии менеджмента риска;

- эффективности проводимого мониторинга обработки рисков;

- проведению регулярного мониторинга и пересмотра процесса менеджмента риска;

- сбору информации для совершенствования менеджмента риска;

- подготовке менеджеров и персонала по вопросам рисков и необходимых действий, предпринимаемых для их уменьшения.

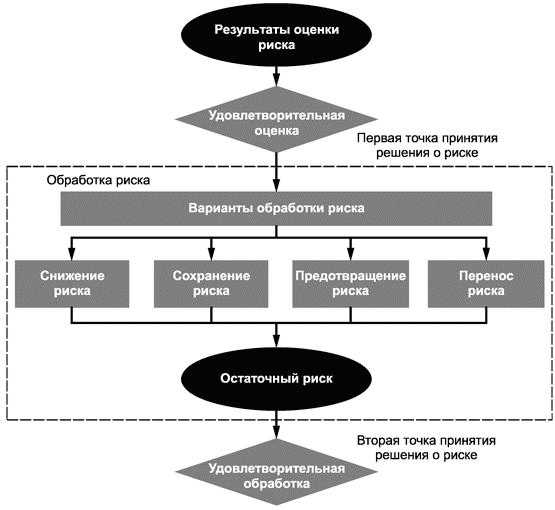

Сначала устанавливается контекст, а затем проводится оценка риска. Если при этом удается получить достаточную информацию для эффективного определения действий, требуемых для снижения риска до приемлемого уровня, то задача выполнена, после чего следует обработка риска. Если информация является недостаточной, то проводится очередная итерация оценки риска в условиях пересмотренного контекста (например, критериев оценки рисков, критериев принятия рисков или критериев влияния), возможно в ограниченной части полной предметной области (см. рисунок 1, первая точка принятия решения).

Эффективность обработки риска зависит от результатов оценки риска. Обработка риска может не обеспечить сразу же приемлемый уровень остаточного риска. В этой ситуации потребуется, если необходимо, еще одна итерация оценки риска с измененными параметрами контекста (например, критериев оценки риска, принятия риска и влияния), за которой последует очередная процедура обработки риска (см. рисунок 1, вторая точка принятия решения).

Процедура принятия риска должна обеспечивать однозначное принятие остаточных рисков руководством организации. Это особенно важно в ситуации, когда корректирующие меры не предпринимаются или их принятие откладывается, например, из-за стоимости.

В процессе менеджмента риска ИБ важно, чтобы о рисках и их обработке информировались соответствующие руководители и операционные сотрудники. Даже до обработки рисков информация об идентифицированных рисках может быть очень ценной для менеджмента инцидентов и может способствовать снижению потенциального ущерба. Осведомленность руководства и персонала о рисках, о характере мер и средств, применяемых для снижения рисков, и о проблемных областях в организации помогает максимально эффективно отреагировать на инциденты и непредвиденные события. Детализированные результаты каждого вида деятельности, входящего в процесс менеджмента риска ИБ, а также результаты, полученные из двух точек принятия решений о рисках, должны быть документированы.

В процессе оценки риска устанавливается ценность информационных активов, выявляются потенциальные угрозы и уязвимости, которые существуют или могут существовать, определяются существующие меры и средства контроля и управления и их воздействие на идентифицированные риски, определяются возможные последствия и, наконец, назначаются приоритеты установленным рискам, а также осуществляется их ранжирование по критериям оценки риска, зафиксированным при установлении контекста.

Оценка риска часто проводится за две (или более) итерации. Сначала проводится высокоуровневая оценка для идентификации потенциально высоких рисков, служащих основанием для дальнейшей оценки. Следующая итерация может включать дальнейшее углубленное рассмотрение потенциально высоких рисков. В тех случаях, когда полученная информация недостаточна для оценки риска, проводится более детальный анализ, возможно, по отдельным частям сферы действия, и, возможно, с использованием иного метода.

Выбор подхода к оценке риска в зависимости от задач и целей оценки риска осуществляет руководство организации.

Варианты обработки риска должны выбираться исходя из результатов оценки риска, предполагаемой стоимости реализации этих вариантов и их ожидаемой эффективности.

Должны реализовываться такие варианты, при которых значительное снижение риска может быть достигнуто при относительно небольших затратах. Дополнительные варианты повышения эффективности могут быть неэкономичными, и необходимо принимать решение о целесообразности их применения.

Объекты защиты информации.