Политика информационной безопасности организации

9.2. Политика информационной безопасности

Под политикой безопасности организации понимают совокупность документированных управленческих решений, направленных на защиту информации и ассоциированных с ней ресурсов. Политика безопасности является тем средством, с помощью которой реализуется деятельность в компьютерной информационной системе организации. Вообще политики безопасности определяются используемой компьютерной средой и отражают специфические потребности организации.

Обычно корпоративная информационная система представляет собой сложный комплекс разнородного, иногда плохо согласующегося между собой аппаратного и программного обеспечения: компьютеров, операционных систем, сетевых средств, СУБД, разнообразных приложений. Все эти компоненты обычно обладают собственными средствами защиты, которые нужно согласовать между собой. Поэтому очень важна эффективная политика безопасности в качестве согласованной платформы по обеспечению безопасности корпоративной системы. По мере роста компьютерной системы и интеграции ее в глобальную сеть необходимо обеспечить отсутствие в системе слабых мест, поскольку все усилия по защите информации могут быть обесценены лишь одной оплошностью.

Можно построить такую политику безопасности, которая будет устанавливать, кто имеет доступ к конкретным активам и приложениям, какие роли и обязанности будут иметь конкретные лица, а также предусмотреть процедуры безопасности, которые четко предписывают, как должны выполняться конкретные задачи безопасности. Индивидуальные особенности работы сотрудника могут потребовать доступа к информации, которая не должна быть доступна другим работникам. Например, менеджер по персоналу может иметь доступ к частной информации любого сотрудника, в то время как специалист по отчетности может иметь доступ только к финансовым данным этих сотрудников. А рядовой сотрудник будет иметь доступ только к своей собственной персональной информации.

Политика безопасности определяет позицию организации по рациональному использованию компьютеров и сети, а также процедуры по предотвращению и реагированию на инциденты безопасности. В большой корпоративной системе может применяться широкий диапазон разных политик от бизнес-политик до специфичных правил доступа к наборам данных. Эти политики полностью определяются конкретными потребностями организации.

Основные понятия политики безопасности

Политика безопасности определяет стратегию управления в области информационной безопасности, а также ту меру внимания и количество ресурсов, которые считает целесообразным выделить руководство.

Политика безопасности строится на основе анализа рисков, которые признаются реальными для информационной системы организации. Когда проведен анализ рисков и определена стратегия защиты, составляется программа, реализация которой должна обеспечить информационную безопасность. Под эту программу выделяются ресурсы, назначаются ответственные, определяется порядок контроля выполнения программы и т.п.

Для того чтобы ознакомиться с основными понятиями политик безопасности рассмотрим в качестве конкретного примера гипотетическую локальную сеть, принадлежащую некоей организации, и связанную с ней политику безопасности [6, 63].

Политика безопасности организации должна иметь структуру краткого, легко понимаемого документа высокоуровневой политики, поддерживаемого рядом более конкретных документов специализированных политик и процедур безопасности.

Высокоуровневая политика безопасности должна периодически пересматриваться, чтобы гарантировать, что она учитывает текущие потребности организации. Этот документ составляют таким образом, чтобы политика была относительно независимой от конкретных технологий. В таком случае этот документ политики не потребуется изменять слишком часто.

Политика безопасности обычно оформляется в виде документа, включающего такие разделы, как описание проблемы, область применения, позиция организации, распределение ролей и обязанностей, санкции и др.

Описание проблемы. Информация, циркулирующая в рамках локальной сети, является критически важной. Локальная сеть позволяет пользователям совместно использовать программы и данные, что увеличивает угрозу безопасности. Поэтому каждый из компьютеров, входящих в сеть, нуждается в более сильной защите. Эти повышенные меры безопасности и являются темой данного документа. Документ преследует следующие цели: продемонстрировать сотрудникам организации важность защиты сетевой среды, описать их роль в обеспечении безопасности, а также распределить конкретные обязанности по защите информации, циркулирующей в сети.

Область применения. В сферу действия данной политики попадают все аппаратные, программные и информационные ресурсы, входящие в локальную сеть предприятия. Политика ориентирована также на людей, работающих с сетью, в том числе на пользователей, субподрядчиков и поставщиков.

Позиция организации. Целью организации является обеспечение целостности, доступности и конфиденциальности данных, а также их полноты и актуальности. Более частными целями являются:

обеспечение уровня безопасности, соответствующего нормативным документам;

следование экономической целесообразности в выборе защитных мер (расходы на защиту не должны превосходить предполагаемый ущерб от нарушения информационной безопасности);

обеспечение безопасности в каждой функциональной области локальной сети;

обеспечение подотчетности всех действий пользователей с информацией и ресурсами;

обеспечение анализа регистрационной информации;

предоставление пользователям достаточной информации для сознательного поддержания режима безопасности;

выработка планов восстановления после аварий и иных критических ситуаций для всех функциональных областей с целью обеспечения непрерывности работы сети;

обеспечение соответствия с имеющимися законами и общеорганизационной политикой безопасности.

Распределение ролей и обязанностей. За реализацию сформулированных выше целей отвечают соответствующие должностные лица и пользователи сети.

Руководители подразделений отвечают за доведение положений политики безопасности до пользователей и за контакты с ними.

Администраторы локальной сети обеспечивают непрерывное функционирование сети и отвечают за реализацию технических мер, необходимых для проведения в жизнь политики безопасности.

Администраторы сервисов отвечают за конкретные сервисы и, в частности, за то, чтобы защита была построена в соответствии с общей политикой безопасности.

Пользователи обязаны работать с локальной сетью в соответствии с политикой безопасности, подчиняться распоряжениям лиц, отвечающих за отдельные аспекты безопасности, ставить в известность руководство обо всех подозрительных ситуациях.

Более подробные сведения о ролях и обязанностях должностных лиц и пользователей сети приведены ниже.

Санкции. Нарушение политики безопасности может подвергнуть локальную сетьи циркулирующую в ней информацию недопустимому риску. Случаи нарушения безопасности со стороны персонала должны оперативно рассматриваться руководством для принятия дисциплинарных мер вплоть до увольнения.

Дополнительная информация. Конкретным группам исполнителей могут потребоваться для ознакомления какие-то дополнительные документы, в частности документы специализированных политик и процедур безопасности, а также другие руководящие указания. Необходимость в дополнительных документах политик безопасности в значительной степени зависит от размеров и сложности организации. Для достаточно большой организации могут потребоваться в дополнение к базовой политике специализированные политики безопасности. Организации меньшего размера нуждаются только в некотором подмножестве специализированных политик. Многие из этих документов поддержки могут быть довольно краткими - объемом в одну - две страницы.

С практической точки зрения политики безопасности можно разделить на три уровня: верхний, средний и нижний [6, 9].

Верхний уровень политики безопасности определяет решения, затрагивающие организацию в целом. Эти решения носят весьма общий характер и исходят, как правило, от руководства организации.

Такие решения могут включать в себя следующие элементы:

формулировка целей, которые преследует организация в области информационной безопасности, определение общих направлений в достижении этих целей;

формирование или пересмотр комплексной программы обеспечения информационной безопасности, определение ответственных лиц за продвижение программы;

обеспечение материальной базы для соблюдения законов и правил;

формулировка управленческих решений по вопросам реализации программы безопасности, которые должны рассматриваться на уровне организации в целом.

Политика безопасности верхнего уровня формулирует цели организации в области информационной безопасности в терминах целостности, доступности и конфиденциальности. Если организация отвечает за поддержание критически важных баз данных, на первом плане должна стоятьцелостность данных. Для организации, занимающейся продажами, важна актуальность информации о предоставляемых услугах и ценах, а также еедоступность максимальному числу потенциальных покупателей. Режимная организация в первую очередь будет заботиться оконфиденциальности информации, то есть о ее защите от несанкционированного доступа.

На верхний уровень выносится управление ресурсами безопасности и координация использования этих ресурсов, выделение специального персонала для защиты критически важных систем, поддержание контактов с другими организациями, обеспечивающими или контролирующими режим безопасности.

Политика верхнего уровня должна четко определять сферу своего влияния. Это могут быть все компьютерные системы организации или даже больше, если политика регламентирует некоторые аспекты использования сотрудниками своих домашних компьютеров. Возможна и такая ситуация, когда в сферу влияния включаются лишь наиболее важные системы.

В политике должны быть определены обязанности должностных лиц по выработке программы безопасности и по проведению ее в жизнь, то есть политика может служить основой подотчетности персонала.

Политика верхнего уровня имеет дело с тремя аспектами законопослушности и исполнительской дисциплины. Во-первых, организация должна соблюдать существующие законы. Во-вторых, следует контролировать действия лиц, ответственных за выработку программы безопасности. В-третьих, необходимо обеспечить исполнительскую дисциплину персонала с помощью системы поощрений и наказаний.

Средний уровень политики безопасности определяет решение вопросов, касающихся отдельных аспектов информационной безопасности, но важных для различных систем, эксплуатируемых организацией.

Примеры таких вопросов - отношение к доступу в Интернет (проблема сочетания свободы получения информации с защитой от внешних угроз), использование домашних компьютеров и т.д.

Политика безопасности среднего уровня должна определять для каждого аспекта информационной безопасности следующие моменты:

описание аспекта - позиция организации может быть сформулирована в достаточно общем виде как набор целей, которые преследует организацияв данном аспекте;

область применения - следует специфицировать, где, когда, как, по отношению к кому и чему применяется данная политика безопасности;

роли и обязанности - документ должен содержать информацию о должностных лицах, отвечающих за проведение политики безопасности в жизнь;

санкции - политика должна содержать общее описание запрещенных действий и наказаний за них;

точки контакта - должно быть известно, куда следует обращаться за разъяснениями, помощью и дополнительной информацией. Обычно «точкой контакта» служит должностное лицо.

Нижний уровень политики безопасности относится к конкретным сервисам. Эта политика включает в себя два аспекта: цели и правила их достижения, — поэтому ее порой трудно отделить от вопросов реализации. В отличие от двух верхних уровней, рассматриваемая политика должна быть более детальной.

Приведем несколько примеров вопросов, на которые следует дать ответ при следовании политике безопасности нижнего уровня:

кто имеет право доступа к объектам, поддерживаемым сервисом;

при каких условиях можно читать и модифицировать данные;

как организован удаленный доступ к сервису.

Политика безопасности нижнего уровня может исходить из соображений целостности, доступности и конфиденциальности, но она не должна на них останавливаться. В общем случае цели должны связывать между собой объекты сервисаи осмысленные действия с ними.

Из целей выводятся правила безопасности, описывающие, кто, что и при каких условиях может делать. Чем детальнее правила, чем более четко и формально они изложены, тем проще поддержать их выполнение программно-техническими мерами. Обычно наиболее формально задаются права доступа к объектам.

Приведем более детальное описание обязанностей каждой категории персонала.

Руководители подразделений отвечают за доведение положений политики безопасности до пользователей. Они обязаны:

постоянно держать в поле зрения вопросы безопасности. Следить за тем, чтобы то же самое делали их подчиненные;

проводить анализ рисков, выявляя активы, требующие защиты, и уязвимые места систем, оценивая размер возможного ущерба от нарушения режима безопасности и выбирая эффективные средства защиты;

организовать обучение персонала мерам безопасности. Обратить особое внимание на вопросы, связанные с антивирусным контролем;

информировать администраторов локальной сети и администраторов сервисов об изменении статуса каждого из подчиненных (переход на другую работу, увольнение и т.п.);

обеспечить, чтобы каждый компьютер в их подразделениях имел хозяина или системного администратора, отвечающего за безопасность и обладающего достаточной квалификацией для выполнения этой роли.

Администраторы локальной сети обеспечивают непрерывное функционирование сети и отвечают за реализацию технических мер, необходимых для проведения в жизнь политики безопасности. Они обязаны:

обеспечить защиту оборудования локальной сети, в том числе интерфейсов с другими сетями;

оперативно и эффективно реагировать на события, таящие угрозу. Информировать администраторов сервисов о попытках нарушения защиты;

использовать проверенные средства аудита и обнаружения подозрительных ситуаций. Ежедневно анализировать регистрационную информацию, относящуюся к сети в целом и к файловым серверам в особенности;

не злоупотреблять своими большими полномочиями. Пользователи имеют право на тайну;

разработать процедуры и подготовить инструкции для защиты локальной сети от вредоносного программного обеспечения. Оказывать помощь в обнаружении и ликвидации вредоносного кода;

регулярно выполнять резервное копирование информации, хранящейся на файловых серверах;

выполнять все изменения сетевой аппаратно-программной конфигурации;

гарантировать обязательность процедуры идентификации и аутентификации для доступа к сетевым ресурсам. Выделять пользователям входные имена и начальные пароли только после заполнения регистрационных форм;

периодически производить проверку надежности защиты локальной сети. Не допускать получения привилегий неавторизованными пользователями.

Администраторы сервисов отвечают за конкретные сервисы и, в частности, за то, чтобы защита была построена в соответствии с общей политикой безопасности. Они обязаны:

управлять правами доступа пользователей к обслуживаемым объектам;

оперативно и эффективно реагировать на события, таящие угрозу. Оказывать помощь в отражении угрозы, выявлении нарушителей и предоставлении информации для их наказания;

регулярно выполнять резервное копирование информации, обрабатываемой сервисом;

выделять пользователям входные имена и начальные пароли только после заполнения регистрационных форм;

ежедневно анализировать регистрационную информацию, относящуюся к сервису. Регулярно контролировать сервис на предмет вредоносного программного обеспечения;

периодически производить проверку надежности защиты сервиса. Не допускать получения привилегий неавторизованными пользователями.

Пользователи обязаны работать с локальной сетью в соответствии с политикой безопасности, подчиняться распоряжениям лиц, отвечающих за отдельные аспекты безопасности, ставить в известность руководство обо всех подозрительных ситуациях. Они обязаны:

знать и соблюдать законы, правила, принятые в данной организации, политику безопасности, процедуры безопасности. Использовать доступные защитные механизмы для обеспечения конфиденциальности и целостности своей информации;

использовать механизм защиты файлов и должным образом задавать права доступа;

выбирать качественные пароли, регулярно менять их. Не записывать пароли на бумаге, не сообщать их другим лицам;

информировать администраторов или руководство о нарушениях безопасности и иных подозрительных ситуациях;

не использовать слабости в защите сервисов и локальной сети в целом. Не совершать неавторизованной работы с данными, не создавать помех другим пользователям;

всегда сообщать корректную идентификационную и аутентификационную информацию, не пытаться работать от имени других пользователей;

обеспечивать резервное копирование информации с жесткого диска своего компьютера;

знать принципы работы вредоносного программного обеспечения, пути его проникновения и распространения. Знать и соблюдать процедуры для предупреждения проникновения вредоносного кода, его обнаружения и уничтожения;

знать и соблюдать правила поведения в экстренных ситуациях, последовательность действий при ликвидации последствий аварий.

Управленческие меры обеспечения информационной безопасности. Главной целью мер, предпринимаемых на управленческом уровне, является формирование программы работ в области информационной безопасности и обеспечение ее выполнения путем выделения необходимых ресурсов и осуществления регулярного контроля состояния дел. Основой этой программы является многоуровневая политика безопасности, отражающая комплексный подход организации к защите своих ресурсов и информационных активов

Политики информационной безопасности компании

Политикой информационной безопасности (ИБ) называется комплекс мер, правил и принципов, которыми в своей повседневной практике руководствуются сотрудники предприятия/организации в целях защиты информационных ресурсов.За время, прошедшее с возникновения самого понятия ИБ, наработано немало подобных политик – в каждой компании руководство само решает, каким образом и какую именно информацию защищать (помимо тех случаев, на которые распространяются официальные требования законодательства Российской Федерации). Политики обычно формализуются: разрабатывается соответствующий регламент. Такой документ сотрудники предприятия обязаны соблюдать. Хотя не все из этих документов в итоге становятся эффективными. Ниже мы рассмотрим все составляющие политики информационной безопасности и определим основные аспекты, которые необходимы для ее эффективности.

Для чего нужна формализация защиты информации

Положения о политике информационной безопасности чаще всего в виде отдельного документа появляются во исполнение требования регулятора – организации, регламентирующей правила работы юридических лиц в той или иной отрасли. Если положения об информационной безопасности нет, то не исключены определенные репрессии в отношении нарушителя, которые могут вылиться даже в приостановку деятельности последнего.

Также политика безопасности является обязательной составляющей определенных стандартов (местных или международных). Необходимо соответствие конкретным требованиям, которые обычно выдвигают внешние аудиторы, изучающие деятельность организации. Отсутствие политики безопасности порождает отрицательные отклики, а подобные оценки негативно влияют на такие показатели, как рейтинг, уровень надежности, инвестиционная привлекательность и т. д.

Материалы об информационной безопасности появляются на свет, когда высший менеджмент сам приходит к пониманию необходимости структурированного подхода к теме защиты информации. Такие решения могут быть воплощены в жизнь после внедрения технических средств, когда появляется осознание того, что данными средствами надо управлять, они должны быть под постоянным контролем. Зачастую ИБ включает в себя и проблематику взаимоотношений с персоналом (сотрудник может рассматриваться не только как лицо, подлежащее защите, но и как объект, от которого информация должна быть защищена), иные аспекты и факторы, выходящие за рамки исключительно защиты компьютерной сети и предотвращения несанкционированного доступа к ней.

Наличие соответствующих положений говорит о состоятельности организации в вопросах информационной безопасности, ее зрелости. Четкая формулировка правил обеспечения информационной безопасности является свидетельством того, что в данном процессе достигнут существенный прогресс.

Несостоявшиеся политики

Одно лишь наличие документа с названием «Положение об информационной безопасности» не является залогом информационной безопасности как таковой. Если он рассматривается лишь в контексте соответствия каким-то требованиям, но без применения на практике эффект будет нулевым.

Неэффективная политика безопасности, как показывает практика, встречается двух видов: грамотно сформулированная, но не реализуемая, и реализуемая, но внятно не сформулированная.

Первая, как правило, достаточно распространена в организациях, в которых ответственный за защиту информации просто скачивает аналогичные документы из Интернета, вносит минимальные правки и выносит общие правила на утверждение руководства. На первый взгляд, такой подход кажется прагматичным. Принципы безопасности в разных организациях, даже если направленность их деятельности разнится, зачастую похожи. Но проблемы с защитой информации могут возникнуть при переходе от общей концепции информационной безопасности к повседневной работе с такими документами, как процедуры, методики, стандарты и т. д. Так как политику безопасности изначально формулировали для другой структуры, возможны определенные сложности с адаптацией повседневных документов.

К неэффективной политике второго типа относится попытка решить задачу не принятием общих стратегических планов, а путем сиюминутных решений. Например, системный администратор, устав от того, что пользователи своими неосторожными манипуляциями нарушают работу сети, предпринимает следующие действия: берет лист бумаги и за десять минут набрасывает правила (что можно, а что нельзя, кому разрешен доступ к данным определенного свойства, а кому – нет) и озаглавливает это «Политикой». Если руководство такую «Политику» утверждает, то она впоследствии может годами служить основой деятельности структуры в сфере информационной безопасности, создавая ощутимые проблемы: например, с внедрением новых технологий не всегда поставишь и необходимое программное обеспечение. В итоге начинают допускаться исключения из правил (например, нужна какая-то программа, она дорогостоящая, и работник убеждает руководство использовать нелицензионную версию вопреки ранее установленным правилам безопасности), что сводит на нет всю защиту.

Разработка эффективной системы информационной безопасности

Для создания эффективной системы информационной безопасности должны быть разработаны:

- концепция информационной безопасности (определяет в целом политику, ее принципы и цели);

- стандарты (правила и принципы защиты информации по каждому конкретному направлению);

- процедура (описание конкретных действий для защиты информации при работе с ней: персональных данных, порядка доступа к информационным носителям, системам и ресурсам);

- инструкции (подробное описание того, что и как делать для организации информационной защиты и обеспечения имеющихся стандартов).

Все вышеприведенные документы должны быть взаимосвязаны и не противоречить друг другу.

Также для эффективной организации информационной защиты следует разработать аварийные планы. Они необходимы на случай восстановления информационных систем при возникновении форс-мажорных обстоятельств: аварий, катастроф и т. д.

Структура концепции защиты

Сразу заметим: концепция информационной защиты не тождественна стратегии. Первая статична, в то время как вторая – динамична.

Основными разделами концепции безопасности являются:

- определение ИБ;

- структура безопасности;

- описание механизма контроля над безопасностью;

- оценка риска;

- безопасность информации: принципы и стандарты;

- обязанности и ответственность каждого отдела, управления или департамента в осуществлении защиты информационных носителей и прочих данных;

- ссылки на иные нормативы о безопасности.

Помимо этого не лишним будет раздел, описывающий основные критерии эффективности в сфере защиты важной информации. Индикаторы эффективности защиты необходимы, прежде всего, топ-менеджменту. Они позволяют объективно оценить организацию безопасности, не углубляясь в технические нюансы. Ответственному за организацию безопасности также необходимо знать четкие критерии оценки эффективности ИБ, дабы понимать, каким образом руководство будет оценивать его работу.

Перечень основных требований к документации по безопасности

Политику безопасности надо формулировать с учетом двух основных аспектов:

- Целевая аудитория, на которую рассчитана вся информация по безопасности – руководители среднего звена и рядовые сотрудники не владеют специфической технической терминологией, но должны при ознакомлении с инструкциями понять и усвоить предоставляемую информацию.

- Инструкция должна быть лаконичной и при этом содержать всю необходимую информацию о проводимой политике. Объемный «фолиант» никто подробно изучать не будет, а тем более запоминать.

Из выше перечисленного вытекают и два требования к методическим материалам по безопасности:

- они должны быть составлены простым русским языком, без использования специальных технических терминов;

- текст по безопасности должен содержать цели, пути их достижения с указанием назначения меры ответственности за несоблюдение ИБ. Все! Никакой технической или иной специфической информации.

Организация и внедрение ИБ

После того, как документация по информационной безопасности готова, необходима плановая организация работы по ее внедрению в повседневную работу. Для этого необходимо:

- ознакомить коллектив с утвержденной политикой обработки информации;

- знакомить с данной политикой обработки информации всех новых работников (например, проводить информационные семинары или курсы, на которых предоставлять исчерпывающие разъяснения);

- тщательно изучить имеющиеся бизнес-процессы ради обнаружения и минимизации рисков;

- активно участвовать в продвижении новых бизнес-процессов, дабы не стать безнадежно отстающим в сфере ИБ;

- составить подробные методические и информационные материалы, инструкции, дополняющие политику обработки информации (например, правила предоставления доступа к работе в Интернете, порядок входа в помещения с ограниченным доступом, перечень информационных каналов, по которым можно передавать конфиденциальные данные, инструкция по работе с информсистемами и т. д.);

- раз в три месяца пересматривать и корректировать доступ к информации, порядок работы с ней, актуализировать принятую по ИБ документацию, постоянно мониторить и изучать существующие угрозы ИБ.

Лица, пытающиеся получить несанкционированный доступ к информации

В заключение мы классифицируем тех, кто может или хочет получить несанкционированный доступ к информации.

Потенциальные внешние нарушители:

- Посетители офиса.

- Ранее уволенные сотрудники (особенно те, кто ушел со скандалом и знает, как получить доступ к информации).

- Хакеры.

- Сторонние структуры, в том числе конкуренты, а также криминальные группировки.

Потенциальные внутренние нарушители:

- Пользователи компьютерной техники из числа сотрудников.

- Программисты, системные администраторы.

- Технический персонал.

Для организации надежной защиты информации от каждой из перечисленных групп требуются свои правила. Если посетитель может просто забрать с собой какой-то листок с важными данными, то человек из техперсонала – создать незарегистрированную точку входа и выхода из ЛВС. Каждый из случаев – утечка информации. В первом случае достаточно выработать правила поведения персонала в офисе, во втором – прибегнуть к техническим средствам, повышающим информационную безопасность, таким как DLP-системы и SIEM-системы, предотвращающие утечки из компьютерных сетей.

При разработке ИБ надо учитывать специфику перечисленных групп и предусмотреть действенные меры предотвращения утечки информации для каждой из них.

Мы уверены в своих продуктах и предоставляем для тестирования полнофункциональные версии ПО.

Политика информационной безопасности организации

Реализация политики информационной безопасности ОРГАНИЗАЦИИ (далее – Политика) информации должна исходить из предпосылки, что невозможно обеспечить требуемый уровень защищенности информации не только с помощью одного отдельного средства (мероприятия), но и с помощью их простой совокупности. Необходимо их системное согласование между собой (комплексное применение), а отдельные разрабатываемые элементы информационной системы должны рассматриваться как часть единой информационной системы в защищенном исполнении при оптимальном соотношении технических (аппаратных, программных) средств и организационных мероприятий.

С практической точки зрения политику в области обеспечения безопасности информации в АС ОРГАНИЗАЦИИ целесообразно разбить на два уровня. К верхнему уровню относятся решения руководства, затрагивающие деятельность ОРГАНИЗАЦИИ в целом. Примером таких решений могут быть:

принятие решения о формировании или пересмотре комплексной программы обеспечения безопасности информации, определение ответственных за ее реализацию;

формулирование целей, постановка задач, определение направлений деятельности в области безопасности информации;

принятие решений по вопросам реализации программы безопасности, которые рассматриваются на уровне ОРГАНИЗАЦИИ в целом;

обеспечение нормативной (правовой) базы вопросов безопасности и т.п.

Политика верхнего уровня должна четко очертить сферу влияния и ограничения при определении целей безопасности информации, определить какими ресурсами (материальные, персонал) они будут достигнуты, и найти разумный компромисс между приемлемым уровнем безопасности и функциональностью АС.

Политика нижнего уровня определяет процедуры и правила достижения целей и решения задач безопасности информации и детализирует (регламентирует) эти правила:

какова область применения политики безопасности информации;

каковы роли и обязанности должностных лиц, отвечающие за проведение политики безопасности информации;

кто имеет права доступа к конфиденциальной информации;

кто и при каких условиях может читать и модифицировать информацию и т.д.

Политика нижнего уровня должна:

предусматривать регламент информационных отношений, исключающих возможность произвольных, монопольных или несанкционированных действий в отношении конфиденциальных информационных ресурсов;

определять коалиционные и иерархические принципы и методы разделения секретов и разграничения доступа к конфиденциальной информации;

определять программно-аппаратные и инженерно-технические средства защиты.

Политика определяет основные направления защиты информации в АС ОРГАНИЗАЦИИ:

обеспечение защиты информационных ресурсов от хищения, утраты, утечки, уничтожения, искажения или подделки, нарушения актуальности и достоверности за счет несанкционированного доступа и специальных воздействий;

обеспечение защиты информации от утечки по техническим каналам при ее обработке, хранении и при передаче по каналам связи;

обеспечение доступности средств обработки информации и поддерживающей инфраструктуры.

Система обеспечения безопасности информации АС ОРГАНИЗАЦИИ должна предусматривать комплекс организационных, программных и технических средств и мер по защите информации в процессе ее обработки и хранения, при передаче информации по каналам связи, при ведении конфиденциальных переговоров, раскрывающих сведения с ограниченным доступом, при использовании импортных технических и программных средств.

Пример разработки политики безопасности организации | Защита информации

Основной этап построения защищенной информационной системы, это этап разработки политики безопасности. Подробная политика нужна для создания эффективной системы безопасности предприятия.Далее показано основные шаги обеспечения безопасности:

- Уточнение важности информационных и технологических активов предприятия;

- определения уровня безопасности для каждого актива, а так же средства безопасности которые будут рентабельными для каждого актива

- Определение рисков на угрозы активам;

- Привлечение нужных денежных ресурсов для обеспечения политики безопасности, а так же приобретение и настройка нужных средств для безопасности;

- Строгий контроль поэтапной реализации плана безопасности, для выявление текущих прощетов а также учета изменения внешних факторов с дальнейшим изменением требуемых методов безопасности;

- Проведение объяснительных действий для персонала и остальным ответственным сотрудникам

Следующие требования к политикам безопасности составлены на ряде ошибок и проб большинства организаций:

Политики безопасности должны:

- указывать на причины и цели создания политики безопасности;

- осматривать, какие границы и ресурсы охватываются политикой безопасности;

- определить ответственных по политике безопасности;

- определить условие не выполнение и так званное наказание

- политики безопасности должны быть реальными и осуществимыми;

- политики безопасности должны быть доступными, краткими и однозначными для понимания;

- должна быть золотая середина между защитой и производительностью;

Основные шаги по разработке политики есть:

- создание адекватной команды для создание политики;

- решить вопросы об возникающих особенностях при разработки.

- решить вопросы об области действии и цели создании политики;

- решить вопросы по поводу ответственных за создания и выполнения данного документа;

Нужно проанализировать локальную сеть на локальные атаки. Сделав основные шаги нужно проанализировать есть ли выход локальной сети(seti_PDH или seti_dwdm) в интернет. Ведь при выходе сети в интернет возникает вопрос о проблемах защиты информации в сетях. Потом какие компьютеры и сетевые сервисы используются уже в сети. Определить количество сотрудников по ряду критерию. К примеру скольким нужен доступ в интернет, сколько пользуется электронной почтой и другими онлайн сервисами. Также определить есть ли удаленный доступ к внутренней сети. Самый главный вопрос, через который должны быть определенны все вопросы, это «Входит ли этот сервис с список требований для проведение бизнеса?»

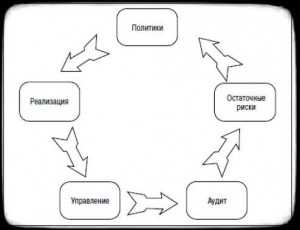

После проведения анализа и систематизации информации, команде нужно перейти к анализу и оценки рисков.Анализ рисков — это самый важный этап формирования политики безопасности (рис.1).

Рисунок 1

На этом этапе реализуются следующие шаги:

- анализ угроз информационной безопасности которые непосредственно обозначены для объекта защиты;

- оценка и идентификация цены информационных и технологических активов;

- осмотр вероятности реализации угроз на практике;

- осмотр рисков на активы;

После осмотра рисков на активы нужно переходить к установке уровня безопасности который определяет защиты для каждого актива. Есть правило, что цена защиты актива не должна превышать цены самого актива

Рассмотрим создания одного из процессов безопасности. Процесс показано на рис.2.

- Вход, допустим это пользователь делает запрос на создания нового пароля;

- механизм, определяет какие роли участвуют в этом процессе.Пользователь запрашивает новый пароль у Администратора;

- Управление — описывает сам алгоритм который управляет процессом. При запросе нового пароля, пользователь должен пройти аутентификацию;

- Выход, это результат процесса. Получение пароля.

Рисунок 2

Физическая безопасность, важный компонент так как заполнение физической области где находятся компоненты объекта защиты не однородно. Если в здании находятся не только сотрудники организации, но и другие люди нужно учитывать все моменты защиты. Реализация физической защиты приводится к определению компонентов компьютерной сети, которые должны быть защищены физически, так как они могут подвергаться угрозам таким как потеря конфиденциальности, доступности и целостности.

Нужно обозначить области с различным уровнем безопасности:

- открытые, область физической среды в которые могут заходит как сотрудники так и другие люди

- контролируемые, область физической среды которая должна быть закрыта при отсутствии контроль или присмотра

- особо контролируемые, это область где ограничен доступ даже сотрудникам с повышенными правами доступа

Логическая безопасность характеризует уровень защиты активов и ресурсов в сети. Включает в себя механизмы защиты в сети (идентификация, аутентификация, МЭ, управление доступом и тд). также должен быть обозначен метод обнаружения ошибок при передачи информации. Также нужно учитывать algoritm_pokryivayusccego_dereva.

Ресурсы делят на две категории, которые подвержены угрозам:

- Ресурсы ОС;

- Ресурсы пользователя.

- Возможно теоретически, ресурсы которые находятся за физическим доступом организации, к примеру спутниковые системы;

Определение полномочий администратору, должны быть четко обозначены и также все их действие должны логироватся и мониториться. Также есть администраторы которые следят за контролем удаленного доступа к ресурсам.

Функции:

- должны определить полномочия для каждой системы и платформы;

- проверять назначение прав авторизованным пользователям.

Управление тревожной сигнализацией важный компонент, так как для немедленного реагирования залог в предотвращении атаки. Пример процессов для обнаружения проблем и тревог:

- каждое нарушение безопасности должно давать сигнал события;

- Одно событие не есть поводом для утверждения, они должны накапливаться;

- должен быть порог, с которым сравнивают данные и дают вывод по конкретным действиям.

Специалисты IBM считают, что корпоративная деятельность должна начинаться с создания политики безопасности. При этом при создании рекомендуется держатся международного стандарта ISO 17799:2005 и смотреть политику предприятия как неотъемлемый кусок процесса управления рисками (рис.3). Разработку политики безопасности относят к важным задачам предприятии.

Рисунок — 3

Специалисты IBM выделяют следующие этапы разработки политики безопасности:

- Анализ информационных предприятия, который могут нанести максимальный ущерб.

- Создание политики безопасности, которая внедряет методы защиты которые входят в рамки задач предприятия.

- Разработать планы действий при ЧС для уменьшения ущерба.

- Анализ остаточных информационных угроз. Анализ проводится на основе главных угроз.

Специалисты IBM рекомендуют реализовать следующие аспекты для эффективной безопасности предприятия:

- Осмотр ИТ-стратегии, определение требований к информационной безопасности и анализ текущих проблем безопасности.

- Осмотр бизнес-стратегии предприятия.

- Разработка политики безопасности, которая учитывает ИТ-стратегии и задачи развития предприятия.

Рекомендуемая структура руководящих документов для реализации информационной безопасности показана на рис.4.

Рисунок — 4

IBM под стандартами подразумевает документы, которые описывают порядок и структуру реализации политики безопасности в таких аспектах как авторизация, контроль доступа, аутентификация, идентификация и тд. Такие стандартны могут быть изменены относительно требований политики безопасности, так как на них влияют уже немножко другие угрозы, более специфические. IBM подразумевает создание стандартов для:

- анализа информационных угроз и методов их уменьшения

- создание норм и правил безопасности разных уровней предприятия

- уточнение методов защиты, которые будут реализованы на предприятии

- конкретное определение процедур безопасности

- анализ ожиданий относительно результатов от сотрудников и компании в целом

- реализация юридической поддержки

Стандарты создаются с помощью практик или/и процедур. В них детализируются сервисы, которые ставятся на ОС, а так же порядок создание других моментов. IBM предлагает особенности подхода к разработке документов безопасности (рис.5).

Рисунок — 5

Область и цель действия — документ описывает требования по защите ПК, которые работают на ОС unix.

Аудитория — персонал служб информационной безопасности и информационных технологий.

Полномочия — Отдел предприятия по информационной безопасности наделяется всеми правами доступа к серверам информационной системы предприятия и несет за них ответственность. Департамент управления рисками утверждает все отклонения от требований стандарта.

Срок действия — с 1 января по 31 декабря … года.

Исключения — Любые отклонения от реализации стандарта должны быть подтверждены в отделе предприятия по информационной безопасности.

Поддержка — Любые вопросы которые связанны с стандартом, задавать в отдел информационной безопасности.

Пересмотр стандарта — пересматривается ежегодно.

Специалисты Sun считают, что политика есть необходимой для эффективной организации режима информационной безопасности предприятия. Они же под политикой безопасности подразумевают стратегический документ, в котором описаны требования и ожидания руководства предприятии. Они рекомендуют создать подход сверху-вниз, сначала создать политику безопасности, а потом уже строить архитектуру информационной системы. К созданию политики безопасности они рекомендуют завлечь таких сотрудников подразделений как:

- управление бизнесом

- отдел защиты информации

- техническое управление

- департамент управления рисками

- отдел системного/сетевого администрирования

- юридический отдел

- департамент системных операций

- отдел кадров

- служба внутреннего качества и аудита

Основной назначение политики безопасности — информирование руководство и сотрудников компании от текущих требованиях о защите данных в информационной системе.

Идея политики безопасности к основным идеям относят:

- назначения ценности информационных активов

- управление остаточными рисками; R = H × P, где Н — оценка ущерба, Р — вероятность угрозы

- управление информационной безопасностью

- обоснованное доверие

Принцип безопасности — это первый шаг при создании политики, к ним относят:

- Ознакомления — участники информационной системы обязаны быть ознакомлены о требованиях политики безопасности и о ответственности.

- Ответственность — ложится на каждого пользователя за все его действия в информационной сети.

- Этика — деятельность сотрудников компании должна быть в соответствии со стандартами этики.

- Комплексность — должны учитываться все направления безопасности.

- Экономическая оправданность — все действия развитии предприятия должны быть экономически оправданными.

- Интеграция — все направления политики, процедур или стандартов должны быть интегрированы и скоординированы между собой.

- Своевременность — все противодействия угрозам должны быть своевременны.

- Демократичность — все действия по защите активов на предприятии должны быть в нормах демократии.

- Аккредитация и сертификация — компания и все ее действия должны быть сертифицированы

- Разделение привилегий — все права сотрудников должны быть разделены относительно их допуска к ресурсам.

Специалисты Cisco считают, что отсутствие сетевой политики безопасности приводит к серьезным инцидентам в сфере безопасности. Определение уровней угроз и типов доступа, которые нужны для каждой сети разрешает создать матрицу безопасности (табл.1). Такая матрица есть отправной точной в создании политики безопасности.

Таблица 1.

| АТМ-коммутаторы | Основные сетевые устройства | Высокий | Сетевые администраторы |

| Сетевые маршрутизаторы | Сетевые устройства распределения | Высокий | Сетевые администраторы |

| Коммутаторы доступа | Сетевые устройства доступа | Средний | Сетевые администраторы |

| ISDN/dial up -серверы | Сетевые устройства доступа | Средний | Сетевые и системные администраторы |

| Межсетевые экраны | Сетевые устройства доступа | Высокий | Администратор безопасности |

| Серверы DNS и ВРСЗ | Сетевые приложения | Средний | Сетевые и системные администраторы |

| Внешние почтовые серверы | Сетевые приложения | Низкий | Администраторы и пользователи |

| Внутренние почтовые серверы | Сетевые приложения | Средний | Администраторы и пользователи |

| Серверы баз данных Oracle | Сетевые приложения | Средний или высокий | Администраторы баз данных и пользователи |

Под предупреждением нарушений специалисты Cisco считают подтверждение модификаций в системах безопасности. К таким изменениям можно отнести:

- списки контроля доступа

- конфигурация межсетевых экранов

- версия ПЗ

- конфигурация SNMP

Также согласно RFC 2196 должна быть обработка инцидента. Обработка инцидента — алгоритм реагирования на разные ситуации. Шаги по обработке:

- определения приоритета и типа атаки

- анализ времени начала/конца атаки

- анализ источника атаки

- анализ затронутых устройств атакой

- запись в журнал

- действия по остановки или уменьшения последствий атаки

- изолирования пострадавших участков системы

- уведомление соответствующих лиц

- защита доказательств атаки

- восстановление работоспособности изолированных участков

В сеть предприятия каждый день приходит близко 8 млн. почтовых сообщений, и 6.5 млн сообщений циркулируют внутри компании. Microsoft создала стратегию безопасности, которая состоит из:

- миссия корпоративной безопасности

- принципы операционной безопасности

- модель принятия решений, которая основана на осмотре рисков

- тактическое определение приоритета работы по уменьшению рисков

Подход компании Symantec

Политика определяет, почему предприятие защищает свои данные и активы. Стандарты — что предприятие будет делать для защиты и управления безопасностью информации. Процедуры описывают, как именно предприятие будет выполнять то, что описано в документах выше стоящих. Компания Symantec описывает следующие этапы разработки политики безопасности.

- Анализ и оценка информационных активов— что нужно защищать и с какими целями и задачами.

- Анализ угроз безопасности — выявление источников потенциальных проблем. Анализ возможных ущербом относительно угроз.

- Анализ информационных рисков — самый сложный этап, так как нужно определить вероятности угроз и сопутствующий ущерб.

- Определение ответственности — выбор людей или команду которая должна заниматься такими вопросами на предприятии.

- Создание комплексного документа — создание политики на основе дополнительных документов то ли законодательных то ли внутри корпоративных.

- Реализация — Политика должна четко описывать механизмы реализации защитных действий.

- Управление программой безопасности — область применения.

Что во внимании ? Для эффективной работы политики нужно что бы:

- учитывались цели бизнеса

- была реальной

- держала баланс между безопасностью и производительностью

- все сотрудники могли ознакомится с содержимым политики

- не противоречила другим документам компании и требованием законодательства

- определяла четко ответственность сотрудников

- была обновляемой