Обеспечение информационной безопасности распределенных информационных систем

Обеспечение информационной безопасности распределенных информационных систем

| Кафедра | Наименование дисциплины | Трудоемкость, всего | Вид контроля |

| ГУиИ | История | 180,00 | Экз: 2 |

| ФиП | Философия | 180,00 | Экз: 1 |

| ИЯЛП | Иностранный язык | 216,00 | ДифЗач: 2; Зач: 1 |

| ЭФ | Экономика | 144,00 | ДифЗач: 4 |

| ЭУПП | Основы управленческой деятельности | 108,00 | Зач: 7 |

| ФиП | Правоведение | 108,00 | Зач: 6 |

| СиП | Социология и политология | 144,00 | ДифЗач: 3 |

| МиМ | Основы предпринимательской деятельности | 180,00 | Экз: 6 |

| ИЯЛП | Деловой (профессиональный) иностранный язык | 180,00 | Экз: 6 |

| ИЯЛП | Иностранный язык (технический перевод) | 180,00 | Экз: 6 |

| ВМ | Математика | 684,00 | Экз: 1, 2; Зач:1, 6 |

| ВМ | Теория вероятностей, математическая статистика и случайные процессы | 204,00 | Экз: 3 |

| АТ | Дискретная математика | 108,00 | Зач: 4 |

| ПФ | Физика 1 | 504,00 | Экз: 1, 2; ДифЗач: 3 |

| АТ | Физика 2 (Физические основы микроэлектроники) | 136,00 | ДифЗач: 3 |

| ИТАС | Информатика 1 | 180,00 | Экз: 1 |

| ИТАС | Информатика 2 (Языки программирования) | 72,00 | Зач: 2 |

| АТ | Теория информации | 108,00 | Зач: 4 |

| АТ | Математическая логика и теория алгоритмов | 108,00 | Зач: 5 |

| АТ | Исследование операций и теории игр | 180,00 | Экз: 7; КР: 7 |

| АТ | Теория графов и ее приложения | 108,00 | Зач: 8 |

| ООС | Экология | 108,00 | Зач: 5 |

| АТ | Математические основы теории систем | 136,00 | Экз: 3 |

| АТ | Прикладные задачи в области инфокоммуникационных и информационно-управляющих систем | 136,00 | Экз: 3 |

| АТ | Физико-технические эффекты | 136,00 | Экз: 3 |

| ПФ | Физика колебаний и волн | 136,00 | Экз: 3 |

| БЖ | Безопасность жизнедеятельности | 108,00 | Зач: 7 |

| АТ | Основы информационной безопасности | 144,00 | Экз: 4 |

| ВМ | Криптографические методы защиты информации | 216,00 | Экз: 6; КР: 6 |

| АТ | Организационное и правовое обеспечение информационной безопасности | 288,00 | Экз: 5, 6 |

| АТ | Техническая защита информации 1 (Технические средства охраны) | 152,00 | Экз: 7 |

| АТ | Техническая защита информации 2 | 152,00 | Экз: 7 |

| АТ | Управление информационной безопасностью | 152,00 | Экз: 7 |

| АТ | Вычислительная техника и информационные технологии | 144,00 | Экз: 5 |

| АТ | Основы построения инфокоммуникационных систем и сетей | 180,00 | Экз: 6 |

| АТ | Электроника и схемотехника 1 (Электроника) | 144,00 | Экз: 4 |

| АТ | Электроника и схемотехника 2 (Схемотехника) | 144,00 | Экз: 4 |

| АТ | Электроника и схемотехника 3 (Электропитание устройств и систем) | 108,00 | Зач: 5 |

| АТ | Программно-аппаратные средства защиты информации | 114,00 | Зач: 7 |

| АТ | Программирование и основы алгоритмизации (методы и технологии программирования) | 108,00 | Зач: 4; КР: 4 |

| ДГНГ | Инженерная и компьютерная графика | 108,00 | Зач: 1 |

| АТ | Разработка и эксплуатация защищенных автоматизированных систем | 152,00 | Экз: 7 |

| АТ | Безопасность сетей ЭВМ | 360,00 | Экз: 8, 9; КР: 8 |

| АТ | Безопасность систем баз данных | 360,00 | Экз: 9; Зач: 8 |

| АТ | Безопасность операционных систем | 360,00 | Экз: 9; Зач: 8; КР: 8 |

| АТ | Информационная безопасность распределенных информационных систем | 108,00 | Зач: 9 |

| АТ | Методы проектирования защищенных распределенных систем | 108,00 | Зач: 9; КП: 9 |

| АТ | Технология построения защищенных распределенных приложений | 108,00 | Зач: 9; КР: 9 |

| АТ | НИРС | 144,00 | ДифЗач: 8, 9; |

| АТ | Комплексная защита информации на предприятии | 114,00 | Зач: 7 |

| АТ | Защита и обработка конфиденциальных документов | 108,00 | Зач: 5 |

| КТЭ | Теория электрических цепей | 288,00 | Экз: 2, 3; КР: 3 |

| КТЭ | Электромагнитные поля и волны | 144,00 | Экз: 4 |

| АТ | Метрология, стандартизация и сертификация | 144,00 | Экз: 5 |

| АТ | Информационная безопасность в банковской системе | 180,00 | Экз: 8 |

| АТ | Внутренний аудит систем защиты информации на соответствие стандартам | 180,00 | Экз: 8 |

| АТ | Информационная безопасность в экономике | 180,00 | Экз: 8 |

| АТ | Информационно-аналитическое обеспечение безопасности предприятия | 180,00 | Экз: 8 |

| АТ | Организация и управление службой защиты информации на предприятии | 180,00 | Экз: 8 |

| АТ | Аудит информационной безопасности | 180,00 | Экз: 8 |

| ФК | Физическая культура | 400,00 | Зач: 1, 2, 3, 4, 5, 6 |

| АТ | Учебная практика | 108,00 | 2й семестр |

| АТ | Производственная практика | 216,00 | 6й семестр |

| АТ | Преддипломная практика | 324,00 | 10й семестр |

| АТ | Итоговая государственная аттестация | 324,00 | ГосЭкз: 10; РукВКР: 10 |

Нашли ошибку на сайте? Выделите фрагмент текста и нажмите Ctrl + Enter.

Обеспечение информационной безопасности системы распределенных ситуационных центров

21 февраля 2018 Jet Info №7-8, Автор: Павел Нащекин, Илья Сапунов

Цели и задачи информационной безопасности системы распределенных ситуационных центров (СРСЦ) определяются Концепцией информационной безопасности системы распределенных ситуационных центров, работающих по единому регламенту взаимодействия.

Цели и задачи информационной безопасности СРСЦ

Это обеспечение конфиденциальности, целостности, доступности и аутентичности информации, которая хранится, обрабатывается, отображается и передается в СРСЦ.

При выполнении этих задач необходимо учитывать требования и рекомендации национальных стандартов, методических и нормативных документов Российской Федерации в области защиты информации. Они регламентируют использование терминов и определений, а также применение средств обеспечения информационной безопасности при работе с информацией ограниченного доступа; информацией, содержащей сведения, составляющие государственную тайну; использование концептуальных подходов к обеспечению ИБ сетей связи общего пользования Взаимоувязанной сети связи РФ.

Комплекс обеспечения информационной безопасности (КОИБ) системы распределенных ситуационных центров призван консолидировать правовые, технологические, организационные, технические и физические меры и способы защиты информации, а также гарантировать конфиденциальность, целостность, доступность и аутентичность информации.

КОИБ СРСЦ должен:

- соответствовать современному уровню развития информационных технологий;

- соответствовать нормативноправовой и нормативнотехнической базе Российской Федерации в области защиты информации;

- способствовать формированию единой продуманной долгосрочной политики информационной безопасности сети распределенных СЦ, построенной по иерархической архитектуре;

- обеспечивать нейтрализацию потенциальных источников угроз безопасности информации;

- обеспечивать обнаружение и предотвращение угроз безопасности информации.

Архитектура системы защиты информации СРСЦ

С учетом архитектуры и особенностей построения СРСЦ, а также требований основополагающих документов по созданию СРСЦ, КОИБ СРСЦ включает:

- центр управления информационной безопасностью (ЦУИБ);

- комплекс информационной безопасности Центра управления и координации (ЦУК) системы распределенных СЦ органов государственной власти (СЦ ОГВ);

- комплексы информационной безопасности СЦ ОГВ.

ЦУИБ

ЦУИБ формируется для мониторинга состояния информационной безопасности, а также координации и контроля действий участников СРСЦ, направленных на реализацию политики информационной безопасности. Центр управления информационной безопасностью отвечает за следующие процессы:

- контроль (мониторинг) уровня защищенности информации, содержащейся в СРСЦ;

- выявление и расследование инцидентов, анализ проблем и разработку предложений для их разрешения, реагирование на обнаруженные факты нарушения безопасности информации;

- сбор и обработку данных о состоянии и нарушениях безопасности информации, на основании которых должны вырабатываться решения и приниматься меры по предупреждению нарушений;

- предоставление информации об инцидентах ИБ в государственную систему обнаружения, предупреждения и ликвидации последствий компьютерных атак на информационные ресурсы Российской Федерации (ГосСОПКА), которая создается во исполнение Указа Президента РФ от 15 января 2013 г. № 31с «О создании государственной системы обнаружения, предупреждения и ликвидации последствий компьютерных атак на информационные ресурсы Российской Федерации»;

- обмен информацией между участниками СРСЦ в части реализации мероприятий по защите информации.

ЦУИБ может быть реализован на уровне ЦУК или на уровне Оператора СРСЦ. В его состав должны входить следующие подсистемы ИБ:

- подсистема управления событиями информационной безопасности;

- подсистема группового управления защищенными средствами виртуализации и формирования единой системы хранения данных;

- подсистема мониторинга технических средств и средств криптографической защиты каналов связи.

Комплексы ИБ ЦУК и СЦ

Комплексы информационной безопасности ЦУК и СЦ создаются прежде всего для достижения требуемого уровня доверия к источникам и инструментам работы с информацией, а именно:

- к окружению объектов защиты — территории, помещениям, средствам обеспечения жизнедеятельности, вспомогательным техническим средствам и системам, в том числе к телекоммуникационной инфраструктуре;

- к субъектам — обладателям информации, субъектам персональных данных, операторам информационных систем и персональных данных, правообладателям, пользователям, персоналу ЦУК и СЦ, вспомогательному персоналу, разработчикам и поставщикам средств обработки информации и программного обеспечения;

- к правилам эксплуатации и технической поддержки объекта информатизации, обслуживания, настройки и ремонта средств обработки информации, пользования и обмена информацией, учета и документирования событий;

- к аппаратной (средства обработки информации, вспомогательные технические средства и системы) и программной (операционные системы, специальное и прикладное ПО, средства защиты информации, средства криптографической защиты) платформам объектов информатизации;

- к каналам передачи информации (каналообразующей аппаратуре, концентраторам и коммутаторам, средствам VPN), в том числе выделенным и арендованным каналам связи.

Результатом построения комплексов информационной безопасности ЦУК и СЦ должна стать «оболочка» вокруг объектов защиты, исключающая возможность модификации и любых других несанкционированных действий с ними.

При построении комплексов информационной безопасности ЦУК и СЦ требуется системное согласование средств и способов защиты, применяемых как на уровне ЦУК, так и у участников СРСЦ. В качестве участников СРСЦ рассматриваются ситуационные центры органов государственной власти — федерального уровня и уровня субъектов РФ. Их задача — информационно-аналитическое и технологическое обеспечение функций государственного управления. В системном проекте разрабатываются основные технические решения в составе комплекса информационной безопасности ситуационного центра для типового СЦ ОГВ в составе СРСЦ.

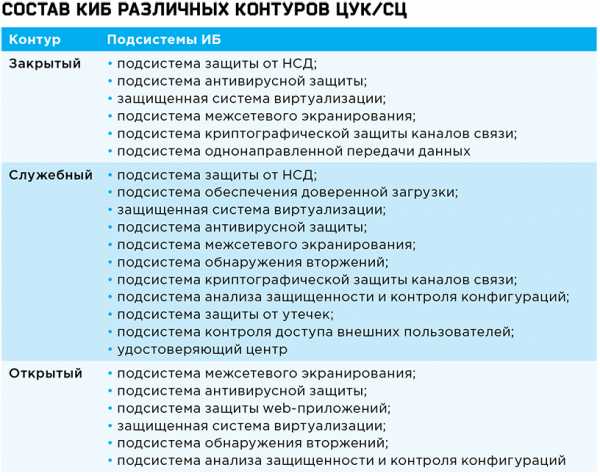

Контуры защиты

Объектами защиты в СРСЦ являются:

- информация;

- программное обеспечение;

- автоматизированные рабочие места;

- web-серверы;

- серверы баз данных;

- система хранения данных;

- виртуальные машины;

- система резервного копирования;

- коммуникационное оборудование;

- средства защиты информации.

В соответствии с единой политикой информационной безопасности в основу работы ЦУК и СЦ положена иерархическая структура защиты информации. Она подразумевает отнесение объектов защиты к одному из трех уровней:

1 уровень — секретный, он предназначен для обработки информации, содержащей сведения, составляющие государственную тайну. Это закрытый контур; 2 уровень — конфиденциальный, предназначен для обработки информации ограниченного доступа, в том числе служебной, которая не содержит гостайны. Это служебный контур; 3 уровень — открытый, он предназначен для обработки общедоступной информации. Это открытый контур.

В качестве потенциальных нарушителей безопасности информации ограниченного доступа в ЦУК рассматриваются:

- внешние субъекты/физические лица (террористические организации, высококвалифицированные компьютерные взломщики);

- поставщики программного обеспечения и технических средств, в том числе сервисные организации по обслуживанию и ремонту технических средств, не имеющие доступа в контролируемую зону;

- разработчики и поставщики программного обеспечения и технических средств, выполняющие в СРСЦ работы по договору;

- субъекты/лица, допускаемые на объекты в сопровождении ответственных лиц;

- сотрудники, не являющиеся пользователями информационных систем, в том числе обслуживающий персонал;

- зарегистрированные пользователи, не обладающие административными полномочиями.

Организация защиты информации в СРСЦ

Меры защиты

Жизненный цикл обеспечения информационной безопасности СРСЦ в целом и отдельных ее компонентов представлен на рисунке 2.

Основными этапами жизненного цикла являются:

- формирование требований к защите информации, обрабатываемой в ЦУК и СЦ;

- проектирование и внедрение комплекса информационной безопасности;

- проведение аттестационных испытаний ЦУК/СЦ по требованиям безопасности информации и ввод их в действие;

- обеспечение информационной безопасности в ходе эксплуатации аттестованной информационной системы ЦУК/СЦ.

Состав функций безопасности комплексов информационной безопасности (КИБ) ЦУК и СЦ определяется исходя из актуальных угроз безопасности информации, которые выявляются при моделировании СРСЦ, и требований нормативно-правовых актов по защите информации для соответствующих классов информационных систем.

Для защиты информации от несанкционированного доступа в КИБ ЦУК и КИБ СЦ применяются следующие меры:

- организация разрешительной системы допуска пользователей (обслуживающего персонала) к информационным ресурсам, информационной системе и связанным с ее использованием работам, документам;

- разграничение доступа пользователей и обслуживающего персонала к информационным ресурсам, программным средствам обработки, передачи и защиты информации;

- контроль соблюдения требований по обеспечению безопасности информации при взаимодействии между участниками СРСЦ;

- регистрация действий пользователей и обслуживающего персонала, контроль несанкционированного доступа и действий пользователей, обслуживающего персонала и посторонних лиц;

- учет и хранение съемных носителей информации и их обращение, исключающее хищение, подмену или уничтожение;

- резервирование технических средств, дублирование массивов и носителей информации;

- предотвращение внедрения в информационные системы ЦУК и СЦ вредоносных программ и программных закладок;

- использование защищенных каналов связи;

- использование средств защиты информации, прошедших в установленном порядке процедуру оценки соответствия (сертифицированных СЗИ);

- ограничение доступа пользователей в помещения, где размещены технические средства ЦУК и СЦ, осуществляющие обработку информации/персональных данных, а также в места, где хранятся носители информации;

- размещение технических средств ЦУК и СЦ, осуществляющих обработку информации, в пределах охраняемой территории объектов;

- организация физической защиты помещений и собственно технических средств ЦУК и СЦ.

Перечисленные меры защиты информации в соответствии с действующими руководящими документами ФСТЭК России и ФСБ России реализуются функциональными подсистемами КИБ ЦУК и КИБ СЦ.

Организационно-распорядительная документация

В состав организационно-распорядительных документов по обеспечению информационной безопасности СРСЦ входят документы двух уровней: к первому относятся общие документы для СРСЦ; ко второму — документы, специфичные для ЦУК/СЦ.

Документы первого уровня разрабатываются отделом по обеспечению информационной безопасности (ответственными лицами) ЦУК либо операторами СРСЦ или же внешними подрядными организациями, после чего доводятся до ЦУК и до всех СЦ, подключенных к СРСЦ. Типовые комплекты документов второго уровня разрабатываются отделом по защите информации ЦУК. Подразделения СЦ, ответственные за организацию технической и криптографической защиты информации, выполняют их актуализацию и доработку типовых комплектов с учетом условий реализации и функционирования конкретного ситуационного центра.

К документам первого уровня относятся прежде всего концепция ИБ и политика ИБ, а также организационно-распорядительные и методические документы, в которых прописываются:

- порядок категорирования информационных ресурсов;

- порядок обращения с информацией ограниченного доступа, обрабатываемой в ИС ЦУК (требования режима ИБ);

- порядок регистрации в ЦУК пользователей (в том числе Единого распределенного информационного фонда — ЕРИФ);

- регламентация работы удостоверяющего центра СРСЦ;

- требования по использованию ведомственной электронной почты и телефонной связи;

- требования к размещению общедоступной информации в сети Интернет;

- порядок реагирования на инциденты ИБ;

- порядок сбора доказательств и проведения расследования нарушений ИБ;

- порядок работы в сетях связи общего пользования;

- требования к обучению персонала по вопросам обеспечения ИБ;

- порядок проведения анализа рисков ИБ;

- порядок проведения контроля (мониторинга) обеспечения уровня защищенности информации.

К документам второго уровня относятся организационно-распорядительные и методические документы, определяющие:

- порядок распределения полномочий пользователей по обслуживанию информационных ресурсов;

- порядок регистрации пользователей централизованных ли локальных информационных систем;

- порядок предоставления доступа к ЕРИФ;

- требования по обеспечению безопасности информации, обрабатываемой в ИС;

- требования по работе в сетях связи общего пользования;

- порядок допуска работников и посетителей на территорию, в здания и помещения подразделений;

- порядок эксплуатации, обслуживания, ремонта и модификации программных и технических ресурсов;

- порядок действий персонала в нештатных ситуациях;

- инструкции по эксплуатации, сопровождению и обслуживанию программных и технических средств;

- инструкции по обеспечению восстановления информационных систем и систем обеспечения ИБ после сбоев.

Должен быть разработан также ряд документов для автоматизированных систем закрытого контура ЦУК:

- технический паспорт на систему (в соответствии с СТР, Приложение № 5);

- акт категорирования основных технических средств и систем (в соответствии с СТР, Приложение № 9);

- акт классификации автоматизированных систем по требованиям защиты информации (в соответствии с РД Гостехкомиссии России «Автоматизированные системы. Защита от НСД к информации. Классификация АС и требования по защите информации»);

- предписания на эксплуатацию основных и вспомогательных технических средств и систем (ОТСС и ВТСС);

- протоколы специальных исследований ОТСС и ВТСС;

- заключения о специальной проверке ОТСС и ВТСС;

- план контролируемой зоны учреждения;

- схемы прокладки линий передачи данных ОТСС и ВТСС;

- схемы и характеристики систем электропитания и заземления ОТСС и ВТСС;

- состав и схемы размещения средств защиты информации;

- перечень защищаемых ресурсов с документальным подтверждением степени секретности каждого ресурса;

- организационно-распорядительная документация разрешительной системы доступа персонала к ресурсам автоматизированных систем;

- описание технологического процесса обработки информации;

- технологические инструкции для пользователей автоматизированных систем;

- инструкции по эксплуатации средств защиты информации.

Исполнительный механизм обеспечения безопасности реализуется с помощью программно-технических средств, а также за счет взаимной интеграции функциональных подсистем КИБ ЦУК, КИБ СЦ и ЦУИБ. Отметим: комплекс информационной безопасности функционирует на каждом из контуров ЦУК и СЦ.

Резюме

Построение системы защиты информации СРСЦ должно опираться на комплексный подход.

Все средства защиты информации должны быть сертифицированы по соответствующему классу защищенности.

По результатам разработки и реализации система должна быть аттестована в установленном порядке.

Сопровождение системы должно регламентироваться внутренними эксплуатационными документами.

Разработанный и принятый на текущий момент системный проект по созданию СРСЦ определяет архитектуру СРСЦ, а также применяемые решения и технологии. В системном проекте должны найти отражение как классический комплексный подход к созданию автоматизированных систем в защищенном исполнении, так и новейшие технологии в области защиты информации, которые учитывают специфику СРСЦ, а также пути развития средств и систем государственного управления в условиях внешне- и внутриполитической обстановки.

С учетом масштаба создаваемой СРСЦ логически напрашиваются дальнейшие шаги по ее развитию и повышению уровня безопасности.

Во-первых, это оптимизация решения организационных и нормативных вопросов, в том числе касающихся информационной безопасности. Целесообразно закрепить роль оператора СРСЦ за определенной службой или ведомством. Требуется выпуск нормативных документов, регламентов, определяющих требования к СРСЦ, порядку подключения к СРСЦ, взаимодействию и т. п.

Во-вторых, это расширение пилотной зоны СРСЦ. В состав пилотной зоны должен входить ЦУИБ для отработки различных вопросов взаимодействия и мониторинга информационной безопасности. В пилотную зону можно включить уже существующие СЦ.

Наконец, нужна интеграция пилотной зоны СРСЦ с ГосСОПКА.

Цели создания системы обеспечения информационной безопасности

Конечной целью создания системы обеспечения безопасности информационных технологий является предотвращение или минимизация ущерба (прямого или косвенного, материального, морального или иного), наносимого субъектам информационных отношений посредством нежелательного воздействия на информацию, её носители и процессы обработки.

Основной задачей системы защиты является обеспечение необходимого уровня доступности, целостности и конфиденциальности компонентов (ресурсов) АС соответствующими множеству значимых угроз методами и средствами.

Обеспечение информационной безопасности — это непрерывный процесс, основное содержание которого составляет управление рисками через управление людьми, ресурсами, средствами защиты и т.п. Люди - обслуживающий персонал и конечные пользователи АС, — являются неотъемлемой частью автоматизированной (то есть «человеко-машинной») системы. От того, каким образом они реализуют свои функции в системе, существенно зависит не только её функциональность (эффективность решения задач), но и её безопасность.

Уровень информационной безопасности организации существенно зависит от деятельности следующих категорий сотрудников и должностных лиц организации (см. Рис. 2.8.1):

сотрудников структурных подразделений (конечных пользователей АС), решающих свои функциональные задачи с применением средств автоматизации;

программистов, осуществляющих разработку (приобретение и адаптацию) необходимых прикладных программ (задач) для автоматизации деятельности сотрудников организации;

сотрудников подразделения внедрения и сопровождения ПО, обеспечивающих нормальное функционирование и установленный порядок инсталляции и модификации прикладных программ (задач);

сотрудников подразделения эксплуатации ТС, обеспечивающих нормальную работу и обслуживание технических средств обработки и передачи информации и системного программного обеспечения;

системных администраторов штатных средств защиты (ОС, СУБД и т.п.);

сотрудников подразделения защиты информации, оценивающих состояние безопасности ИТ, определяющих требования к системе защиты, разрабатывающих организационно-распорядительные документы по вопросам обеспечения безопасности ИТ (аналитиков), внедряющих иадминистрирующих специализированные дополнительные средства защиты (администраторов безопасности);

руководителей организации, определяющих цели и задачи функционирования АС, направления её развития, принимающих стратегические решения по вопросам безопасности и утверждающих основные документы, регламентирующие порядок безопасной обработки и использования защищаемой информации сотрудниками организации.

Кроме того, на безопасность ИТ организации могут оказывать влияние посторонние лица и сторонние организации, предпринимающие попытки вмешательства в процесс нормального функционирования АС или несанкционированного доступа к информации как локально, так и удалённо.

Субъекты, влияющие на состояние безопасности ИТ

Влияние на безопасность информационных технологий со стороны руководства организации

Руководство принимает стратегические решения по вопросам обеспечения безопасности ИТ и утверждает основные документы, регламентирующие порядок функционирования и развития АС, обеспечивающий безопасную обработку и использование защищаемой информации

Руководство определяет критичность процессов, ресурсов и степень их защиты, а также координирует деятельность по управлению и распределению обязанностей по обеспечению безопасности ИТ между службами безопасности и автоматизации.

Без понимания руководством важности решения проблемы безопасности ИТ и поддержки комплекса мер обеспечения безопасности ИТ - эффективную систему обеспечения безопасности создать нельзя.

Руководство должно признать комплекс мер по обеспечению безопасности ИТ частью производственного процесса.

Как сказано в стандарте ISO 27002 (BS 7799) высшее руководство должно поставить чёткую цель и показать свою поддержку и заинтересованность в вопросах безопасности ИТ, распространение политики безопасности ИТ среди сотрудников организации. В организации должны проводиться регулярные совещания руководства по вопросам корректировки политики безопасности ИТ и координации действий персонала.

Чтобы добиться понимания и осознания важности проблем безопасности ИТ необходимо осуществлять постоянное воздействие на руководителей, показывая актуальность данной проблемы — учить (информировать, образовывать) на чужих и собственных примерах (инцидентах). В этих целях можно использовать различные меры и способы, например такие как:

извлечение максимальной пользы из любых случившихся инцидентов с акцентом на важность решений вопросов по обеспечению безопасности ИТ;

организация собственных показательных мероприятий (например, демонстрация слабости парольной защиты). Проведение подобных мероприятий требует предварительного согласования с руководством, документального оформления и осторожности при реализации.

демонстрация реальных документов других организаций по вопросам обеспечения безопасности ИТ.

Влияние на безопасность информационных технологий со стороны Службы безопасности

Наиболее значимым звеном, оказывающим влияние на безопасность ИТ организации, являются аналитики и администраторы средств защиты, контроля и управления безопасностью.

Аналитики отвечают за анализ состояния безопасности ИТ, определение требований к защищённости различных подсистем АС и выбор методов и средств защиты.

Администраторы средств защиты, контроля и управления безопасностью отвечают за эффективное применение специализированных средств защиты.

Влияние на безопасность информационных технологий со стороны подразделения автоматизации

Наиболее существенное влияние на безопасность ИТ организации в подразделении автоматизации оказывают специалисты подразделений разработки, внедрения и сопровождения ПО, эксплуатации технических средств и общего программного обеспечения, системные администраторы.

Программисты осуществляют разработку (приобретение и адаптацию) необходимых прикладных программ (задач) для автоматизации деятельности сотрудников организации. Влияние программистов может быть непреднамеренным (ошибки) и преднамеренным (закладки, люки). Практика показывает, что ошибки кода всегда присутствуют в любой программе.

Подразделение внедрения и сопровождения ПО обеспечивает нормальное функционирование прикладных программ (задач).

Подразделение эксплуатации обеспечивает нормальную работу и обслуживание технических (вычислительных средств и средств телекоммуникации) и общего (системного) программного обеспечения.

Администраторы серверов, приложений, баз данных и т.п. отвечают за эффективное применение штатных средств защиты и разграничения доступа всех используемых ОС и СУБД.

Для обеспечения безопасности ИТ необходимо повышение ответственности на основе регламентации процессов разработки, отладки и внедрения ПО (необходимо разделить сотрудников на группы разрабатывающих, тестирующих, внедряющих и сопровождающих ПО и регламентировать их взаимодействие). Кроме того, также необходимо обеспечить чёткое разделение и регламентацию обязанностей администраторов служб автоматизации и безопасности.

Влияние на безопасность информационных технологий со стороны сотрудников структурных подразделений организации

Сотрудники структурных подразделений (конечные пользователи системы) решают свои функциональные задачи с применением средств автоматизации. Совершение ошибок пользователями способствует порождению угроз, которые затем могут быть использованы злоумышленниками для нанесения вреда организации и её сотрудникам. К числу таких угроз можно отнести:

создание предпосылок к осуществлению несанкционированного доступа со стороны других лиц (уязвимостей, каналов проникновения) к критичным ресурсам системы;

разглашение (утечка) конфиденциальной информации (сведений, составляющих коммерческую тайну организации, персональных данных, паролей и др.);

заражение рабочих станций вирусами, «троянскими» и другими вредоносными программами (внедрение вредоносных и шпионских кодов);

создание помех для (или остановка) основных производственных процессов.

Способы нанесения ущерба организации (они же возможные цели злоумышленников):

порча или утрата материального имущества (технических средств);

искажение или утрата файлов с важной (ценной, чувствительной)информацией;

потеря конкурентных преимуществ в результате разглашения сведений,составляющих коммерческую тайну;

дезорганизация или снижение эффективности производственных процессов (нарушение работоспособности подсистем);

непроизводительные траты ресурсов (материальных, информационных, операционных, рабочего времени и др.);

судебные иски к организации, к её руководителям и сотрудникам (со стороны государственных органов, других юридических и физических лиц);

потеря деловой репутации организации (с последующей потерей клиентов, партнёров и т.п.);

физический или моральный ущерб персоналу (сотрудникам) организации или третьим лицам.

Выполнение сотрудниками ряда ограничительных мероприятий существенно повышает безопасность ИТ. Смысл безопасности ИТ - жёсткая регламентация всей деятельности сотрудников, сочетающаяся с высокой исполнительской дисциплиной. Необходимо учитывать, что регламентация деятельности сотрудников (непосредственно не подчинённых службе безопасности) может привести к конфликтам, поэтому дополнительные функции сотрудников должны быть чётко определены в соответствующих утверждённых руководством инструкциях.

ИНФОРМАЦИОННАЯ БЕЗОПАСНОСТЬ РАСПРЕДЕЛЁННЫХ ИНФОРМАЦИОННЫХ СИСТЕМ - PDF

1 МИНИСТЕРСТВО ОБРАЗОВАНИЯ И НАУКИ РОССИЙСКОЙ ФЕДЕРАЦИИ ФЕДЕРАЛЬНОЕ ГОСУДАРСТВЕННОЕ БЮДЖЕТНОЕ ОБРАЗОВАТЕЛЬНОЕ УЧРЕЖДЕНИЕ ВЫСШЕГО ПРОФЕССИОНАЛЬНОГО ОБРАЗОВАНИЯ «САМАРСКИЙ ГОСУДАРСТВЕННЫЙ АЭРОКОСМИЧЕСКИЙ УНИВЕРСИТЕТ имени академика С.П. КОРОЛЕВА (НАЦИОНАЛЬНЫЙ ИССЛЕДОВАТЕЛЬСКИЙ УНИВЕРСИТЕТ)» А.И. МОИСЕЕВ, Д.Б. ЖМУРОВ ИНФОРМАЦИОННАЯ БЕЗОПАСНОСТЬ РАСПРЕДЕЛЁННЫХ ИНФОРМАЦИОННЫХ СИСТЕМ Рекомендовано к изданию редакционно-издательским советом федерального государственного бюджетного образовательного учреждения высшего профессионального образования «Самарский государственный аэрокосмический университете имени академика С.П. Королева (национальный исследовательский университет)» в качестве учебника для студентов, обучающихся по образовательной программе высшего профессионального образования по специальности «Информационная безопасность автоматизированных систем» САМАРА Издательство СГАУ

2 УДК ББК 32.81я7 М748 Рецензенты: канд. техн. наук, доцент А. Д. П а ц ю к; д-р техн. наук, профессор В. А. З е л е н с к и й Моисеев А.И. М748 Информационная безопасность распределённых информационных систем: учеб. / А.И. Моисеев, Д.Б. Жмуров. Самара: Изд-во Самар. гос. аэрокосм. ун-та, с. ISBN В учебнике изложены правовые основы обеспечения безопасности информационных технологий, объясняется политика государства в этой области. Рассматривается государственная концепция построения системы защиты информации в распределенных информационных системах. Особое внимание уделено рассмотрению разведывательных средств и совокупности методов противодействия незаконному доступу к информации. Предназначен для студентов факультета информатики, обучающихся по направлению подготовки специалистов «Информационная безопасность автоматизированных систем» (специалитет) в 9 семестре, и студентов других специальностей, изучающих информационные технологии. УДК ББК32.81я7 ISBN Самарский государственный аэрокосмический университет,

3 ОГЛАВЛЕНИЕ 1 ПРАВОВЫЕ ОСНОВЫ ОБЕСПЕЧЕНИЯ БЕЗОПАСНОСТИ ИНФОРМАЦИОННЫХ ТЕХНОЛОГИЙ Политика государства в области защиты информации Защищаемая информация Персональные данные Меры по обеспечению безопасности персональных данных Коммерческая тайна Служебная тайна Банковская тайна Информация в ключевых системах информационной инфраструктуры Классификация информации ограниченного доступа Лицензирование в области защиты информации Сертификация средств защиты и аттестация объектов информатизации Основные нормативные документы по вопросам обеспечения безопасности информации Сертификация средств защиты информации Аттестация объектов информатизации Новое поколение нормативно-технических документов (ГОСТ Р ИСО/МЭК ) Специальные требования и рекомендации по технической защите конфиденциальной информации Юридическая значимость электронных документов с электронной подписью ГОСУДАРСТВЕННАЯ СИСТЕМА ЗАЩИТЫ ИНФОРМАЦИИ Положение о государственной системе защиты информации Структура государственной системы защиты информации Организация защиты информации в системах и средствах информатизации и связи Состояния защиты информации Финансирование мероприятий по защите информации ОСНОВНЫЕ ЗАЩИТНЫЕ МЕХАНИЗМЫ, РЕАЛИЗУЕМЫЕ В РАМКАХ РАЗЛИЧНЫХ МЕР И СРЕДСТВ ЗАЩИТЫ Основные механизмы защиты информационных систем Идентификация и аутентификация пользователей

4 3.3 Разграничение доступа зарегистрированных пользователей к ресурсам автоматизированной системы Регистрация и оперативное оповещение о событиях безопасности Криптографические методы защиты информации Контроль целостности программных и информационных ресурсов Обнаружение атак Управление механизмами защиты Страхование информационных рисков ПРОГРАММНО-АППАРАТНАЯ ЗАЩИТА ИНФОРМАЦИИ Межсетевые экраны Виртуальные частные сети Гарантированное удаление остаточной информации ОРГАНЫ ДОБЫВАНИЯ ИНФОРМАЦИИ Структура системы разведки Основные направления действий разведок иностранных государств Основные направления действий разведок коммерческих структур Агентурные способы разведки ТЕХНИЧЕСКАЯ РАЗВЕДКА КОНФИДЕНЦИАЛЬНОЙ ИНФОРМАЦИИ Классификация видов технической разведки Технические способы доступа к конфиденциальной информации Видовые демаскирующие признаки Способы и средства наблюдения Характеристики средств наблюдения Способы и средства перехвата радиосигналов Виды и характеристики антенн Основные характеристики радиоприемных устройств Особенности непосредственного подслушивания Технические способы и средства подслушивания ИНЖЕНЕРНО-ТЕХНИЧЕСКАЯ ЗАЩИТА ИНФОРМАЦИИ Задачи инженерно-технической защиты информации Принципы инженерно-технической защиты информации Методы защиты информации техническими средствами Классификация каналов утечки информации

5 1 ПРАВОВЫЕ ОСНОВЫ ОБЕСПЕЧЕНИЯ БЕЗОПАСНОСТИ ИНФОРМАЦИОННЫХ ТЕХНОЛОГИЙ 1.1 Политика государства в области защиты информации Современный этап развития системы обеспечения информационной безопасности государства и общества характеризуется переходом от тотального сокрытия большого объёма сведений к гарантированной защищённости принципиально важных данных, обеспечивающей: - конституционные права и свободы граждан, предприятий и организаций в сфере информатизации; - необходимый уровень безопасности информации, подлежащей защите; - защищенность систем формирования и использования информационных ресурсов (технологий, систем обработки и передачи данных). Ключевым моментом политики государства в данной области является осознание необходимости защиты любых информационных ресурсов и информационных технологий, неправомерное обращение с которыми может нанести ущерб их обладателю (собственнику, владельцу, пользователю) или иному лицу. В Стратегии развития информационного общества в Российской Федерации (утверждена Президентом Российской Федерации Пр-212) одной из ключевых задач, требующих решения для достижения целей формирования и развития информационного общества в России, значится: - противодействие использованию потенциала информационных и телекоммуникационных технологий в целях угрозы национальным интересам России; - обеспечение безопасности функционирования информационнотелекоммуникационной инфраструктуры; - обеспечение безопасности функционирования информационных и телекоммуникационных систем ключевых объектов инфра- 5

6 структуры Российской Федерации, в том числе критических объектов и объектов повышенной опасности; - повышение уровня защищённости корпоративных и индивидуальных информационных систем; - создание единой системы информационно-телекоммуникационного обеспечения нужд государственного управления, обороны страны, национальной безопасности и правопорядка; - совершенствование правоприменительной практики в области противодействия угрозам использования информационных и телекоммуникационных технологий во враждебных целях; - обеспечение неприкосновенности частной жизни, личной и семейной тайны, соблюдение требований по обеспечению безопасности информации ограниченного доступа; - противодействие распространению идеологии терроризма и экстремизма, пропаганде насилия. Развитие информационного общества в Российской Федерации базируется на принципах минимизации рисков и угроз национальной безопасности России, связанных с враждебным и преступным использованием возможностей информационно-коммуникационных технологий, укреплении доверия и безопасности при их использовании. В Стратегии национальной безопасности Российской Федерации до 2020 года (утверждена Указом Президента Российской Федерации от ) сказано, что государственная политика Российской Федерации в области национальной безопасности обеспечивается согласованными действиями всех элементов системы обеспечения национальной безопасности при координирующей роли Совета Безопасности Российской Федерации за счёт реализации комплекса мер организационного, нормативно-правового и информационного характера. Угрозы информационной безопасности в ходе реализации настоящей Стратегии предотвращаются за счёт совершенствования безопасности функционирования информационных и телекоммуникационных систем критически важных объектов инфраструктуры и объектов повышенной опасности в Российской Федерации, повышения уровня защищённости корпоративных и индивидуальных информационных систем, создания единой системы информационно-телекоммуникационной поддержки нужд системы обеспечения национальной безопасности. 6

7 Меры нормативной правовой поддержки регулирования вопросов информатизации и защиты информации в Российской Федерации определяются на основании: - Конституции Российской Федерации и федеральных конституционных законов; - международных договоров и соглашений; - законов Российской Федерации (кодексеальных и общего действия); - указов и распоряжений Президента Российской Федерации; - постановлений и распоряжений Правительства Российской Федерации; - технических регламентов; - национальных стандартов (государственных) и стандартов организаций; - нормативных правовых актов (положения, порядки, руководства, концепции и другие нормативные и методические документы) уполномоченных федеральных органов исполнительной власти. 1.2 Защищаемая информация Согласно Доктрине информационной безопасности Российской Федерации (утверждена Президентом Российской Федерации Пр-1895) под информационной безопасностью Российской Федерации понимается состояние защищенности ее национальных интересов в информационной сфере, определяющихся совокупностью сбалансированных интересов личности, общества и государства. В Конституции Российской Федерации, а также Декларации прав и свобод человека и гражданина Российской Федерации определено, что каждый имеет право свободно искать, получать, передавать, производить и распространять информацию любым законным способом. Ограничения этого права могут устанавливаться законом только в целях охраны личной, семейной, профессиональной, коммерческой и государственной тайны, а также нравственности. Федеральный закон от ФЗ «Об информации, информационных технологиях и о защите информации» предусматривает разделение информации на категории свободного и ограниченного доступа (право на тайну). В свою очередь информация ограниченного доступа подразделяется на информацию, отнесённую к государственной тайне и конфиденциальную (рис. 1.1). 7

8 Рис Классификация информации Отнесение информации к государственной тайне осуществляется в соответствии с Законом Российской Федерации от «О государственной тайне». Условия отнесения информации к сведениям, составляющим коммерческую тайну, служебную тайну и иную тайну, обязательность соблюдения конфиденциальности такой информации, а также ответственность за её разглашение устанавливаются федеральными законами. Порядок доступа к персональным данным граждан (физических лиц) устанавливается федеральным законом о персональных данных. В Федеральном законе от ФЗ «Об информации, информационных технологиях и о защите информации» даны следующие определения: информация сведения (сообщения, данные) независимо от формы их представления; информационные технологии процессы, методы поиска, сбора, хранения, обработки, предоставления, распространения информации и способы осуществления таких процессов и методов; информационная система совокупность содержащейся в базах данных информации и обеспечивающих её обработку информационных технологий и технических средств; информационно-телекоммуникационная сеть технологическая система, предназначенная для передачи по линиям связи информации, доступ к которой осуществляется с использованием средств вычислительной техники; 8

9 обладатель информации лицо, самостоятельно создавшее информацию либо получившее на основании закона или договора право разрешать или ограничивать доступ к информации, определяемой по каким-либо признакам; доступ к информации возможность получения информации и её использования; конфиденциальность информации обязательное для выполнения лицом, получившим доступ к определённой информации, требование не передавать такую информацию третьим лицам без согласия её обладателя; предоставление информации действия, направленные на получение информации определённым кругом лиц или передачу информации определённому кругу лиц; распространение информации действия, направленные на получение информации неопределённым кругом лиц или передачу информации неопределённому кругу лиц; электронное сообщение информация, переданная или полученная пользователем информационно-телекоммуникационной сети; документированная информация зафиксированная на материальном носителе путём документирования информация с реквизитами, позволяющими определить такую информацию или в установленных законодательством Российской Федерации случаях её материальный носитель; оператор информационной системы гражданин или юридическое лицо, осуществляющие деятельность по эксплуатации информационной системы, в том числе по обработке информации, содержащейся в её базах данных. Согласно ст. 6 данного Федерального закона обладатель информации имеет право: - разрешать или ограничивать доступ к информации, определять порядок и условия такого доступа; - использовать информацию, в том числе распространять ее, по своему усмотрению; - передавать информацию другим лицам по договору или на ином установленном законом основании; - защищать установленными законом способами свои права в случае незаконного получения информации или ее незаконного использования иными лицами; - осуществлять иные действия с информацией или разрешать осуществление таких действий. При этом обладатель информации обязан: 9

10 - соблюдать права и законные интересы иных лиц; - принимать меры по защите информации; - ограничивать доступ к информации, если такая обязанность установлена федеральными законами. Кроме того, обладатель информации, оператор информационной системы в случаях, установленных законодательством Российской Федерации, обязаны обеспечить: - предотвращение несанкционированного доступа к информации и (или) передачи ее лицам, не имеющим права на доступ к информации; - своевременное обнаружение фактов несанкционированного доступа к информации; - предупреждение возможности неблагоприятных последствий нарушения порядка доступа к информации; - недопущение воздействия на технические средства обработки информации, в результате которого нарушается их функционирование; - возможность незамедлительного восстановления информации, модифицированной или уничтоженной вследствие несанкционированного доступа к ней; - постоянный контроль за обеспечением уровня защищенности информации. Защита информации представляет собой принятие правовых, организационных и технических мер, направленных на: - обеспечение защиты информации от неправомерного доступа, уничтожения, модифицирования, блокирования, копирования, предоставления, распространения, а также от иных неправомерных действий в отношении такой информации; - соблюдение конфиденциальности информации ограниченного доступа; - реализацию права на доступ к информации. Требования о защите информации, содержащейся в государственных информационных системах, устанавливаются федеральным органом исполнительной власти в области обеспечения безопасности (ФСБ России) и федеральным органом исполнительной власти, уполномоченным в области противодействия техническим разведкам и технической защиты информации (ФСТЭК России), в пределах их полномочий. При создании и эксплуатации государственных информационных систем, используемые в целях защиты информации методы и способы её защиты должны соответствовать указанным требованиям. 10

11 Следует также отметить, что согласно ст. 8 не может быть ограничен доступ: - к нормативным правовым актам, затрагивающим права, свободы и обязанности человека и гражданина, а также устанавливающим правовое положение организаций и полномочия государственных органов, органов местного самоуправления; - информации о состоянии окружающей среды; - информации о деятельности государственных органов и органов местного самоуправления, а также об использовании бюджетных средств (за исключением сведений, составляющих государственную или служебную тайну); - информации, накапливаемой в открытых фондах библиотек, музеев и архивов, а также в государственных, муниципальных и иных информационных системах, созданных или предназначенных для обеспечения граждан (физических лиц) и организаций такой информацией; - иной информации, недопустимость ограничения доступа к которой установлена федеральными законами. Например, ст. 5 Федерального закона от ФЗ «О коммерческой тайне» гласит, что «режим коммерческой тайны не может быть установлен лицами, осуществляющими предпринимательскую деятельность, в отношении следующих сведений: - содержащихся в учредительных документах юридического лица, документах, подтверждающих факт внесения записей о юридических лицах и об индивидуальных предпринимателях в соответствующие государственные реестры; - содержащихся в документах, дающих право на осуществление предпринимательской деятельности; - о составе имущества государственного или муниципального унитарного предприятия, государственного учреждения и об использовании ими средств соответствующих бюджетов; - о загрязнении окружающей среды, состоянии противопожарной безопасности, санитарно-эпидемиологической и радиационной обстановке, безопасности пищевых продуктов и других факторах, оказывающих негативное воздействие на обеспечение безопасного функционирования производственных объектов, безопасности каждого гражданина и безопасности населения в целом; - о численности, о составе работников, о системе оплаты труда, об условиях труда, в том числе об охране труда, о показателях производственного травматизма и профессиональной заболеваемости, и о наличии свободных рабочих мест; 11

12 - о задолженности работодателей по выплате заработной платы и по иным социальным выплатам; - о нарушениях законодательства Российской Федерации и фактах привлечения к ответственности за совершение этих нарушений; - об условиях конкурсов или аукционов по приватизации объектов государственной или муниципальной собственности; - о размерах и структуре доходов некоммерческих организаций, о размерах и составе их имущества, об их расходах, о численности и об оплате труда их работников, об использовании безвозмездного труда граждан в деятельности некоммерческой организации; - о перечне лиц, имеющих право действовать без доверенности от имени юридического лица; - обязательность раскрытия которых или недопустимость ограничения доступа к которым установлена иными федеральными законами». Кроме того, постановлением Правительства РСФСР от установлено, что коммерческую тайну предприятия и предпринимателя не могут составлять: - учредительные документы и Устав; - регистрационные удостоверения, лицензии, патенты; - сведения по установленным формам отчетности о финансово-хозяйственной деятельности...; - документы о платежеспособности; - сведения о численности, составе работающих, их заработной плате, штате и условиях труда, а также о наличии свободных рабочих мест; - документы об уплате налогов и обязательных платежах; - сведения о загрязнении окружающей среды, нарушении антимонопольного законодательства, несоблюдении безопасных условий труда; - сведения об участии должностных лиц предприятия в кооперативах, малых предприятиях, товариществах, акционерных обществах, объединениях и других организациях, занимающихся предпринимательской деятельностью. Также, постановлением Правительства Российской Федерации от установлено, что не могут быть отнесены к служебной информации ограниченного распространения: - акты законодательства, устанавливающие правовой статус государственных органов, организаций, общественных объединений, а также права, свободы и обязанности граждан, порядок их реализации; 12

13 - сведения о чрезвычайных ситуациях, опасных природных явлениях и процессах, экологическая, гидрометеорологическая, гидрогеологическая, демографическая, санитарно-эпидемиологическая и другая информация, необходимая для обеспечения безопасного существования населенных пунктов, граждан и населения в целом, а также производственных объектов; - описание структуры органа исполнительной власти, его функций, направлений и форм деятельности, а также его адрес; - порядок рассмотрения и разрешения заявлений, а также обращений граждан и юридических лиц; - решение по заявлениям и обращениям граждан и юридических лиц, рассмотренным в установленном порядке; - сведения об исполнении бюджета и использовании других государственных ресурсов, о состоянии экономики и потребностей населения; - документы, накапливаемые в открытых фондах библиотек и архивов, информационных системах организаций, необходимые для реализации прав, свобод и обязанностей граждан. Перечень сведений конфиденциального характера определён в Указе Президента Российской Федерации от с изменениями от : - сведения о фактах, событиях и обстоятельствах частной жизни гражданина, позволяющие идентифицировать его личность (персональные данные), за исключением сведений, подлежащих распространению в средствах массовой информации в установленных федеральными законами случаях; - сведения, составляющие тайну следствия и судопроизводства, а также сведения о защищаемых лицах и мерах государственной защиты, осуществляемой в соответствии с Федеральным законом от 20 августа 2004 г. 119-ФЗ «О государственной защите потерпевших, свидетелей и иных участников уголовного судопроизводства» и другими нормативными правовыми актами Российской Федерации; - служебные сведения, доступ к которым ограничен органами государственной власти в соответствии с Гражданским кодексом Российской Федерации и федеральными законами (служебная тайна); - сведения, связанные с профессиональной деятельностью, доступ к которым ограничен в соответствии с Конституцией Российской Федерации и федеральными законами (врачебная, нотариальная, адвокатская тайна, тайна переписки, телефонных переговоров, почтовых отправлений, телеграфных или иных сообщений и так далее); 13

14 - сведения, связанные с коммерческой деятельностью, доступ к которым ограничен в соответствии с Гражданским кодексом Российской Федерации и федеральными законами (коммерческая тайна); - сведения о сущности изобретения, полезной модели или промышленного образца до официальной публикации информации о них. 1.3 Персональные данные В Федеральном законе от ФЗ «О персональных данных» даны следующие определения: - персональные данные любая информация, относящаяся к определённому или определяемому на основании такой информации физическому лицу (субъекту персональных данных), в том числе его фамилия, имя, отчество, год, месяц, дата и место рождения, адрес, семейное, социальное, имущественное положение, образование, профессия, доходы, другая информация; - оператор государственный орган, муниципальный орган, юридическое или физическое лицо, организующие и (или) осуществляющие обработку персональных данных, а также определяющие цели и содержание обработки персональных данных; - обработка персональных данных действия (операции) с персональными данными, включая сбор, систематизацию, накопление, хранение, уточнение (обновление, изменение), использование, распространение (в том числе передачу), обезличивание, блокирование, уничтожение персональных данных; - распространение персональных данных действия, направленные на передачу персональных данных определённому кругу лиц (передача персональных данных) или на ознакомление с персональными данными неограниченного круга лиц, в том числе обнародование персональных данных в средствах массовой информации, размещение в информационно-телекоммуникационных сетях или предоставление доступа к персональным данным каким-либо иным способом; - использование персональных данных действия (операции) с персональными данными, совершаемые оператором в целях принятия решений или совершения иных действий, порождающих юридические последствия в отношении субъекта персональных данных или других лиц либо иным образом затрагивающих права и свободы субъекта персональных данных или других лиц; 14

15 - блокирование персональных данных временное прекращение сбора, систематизации, накопления, использования, распространения персональных данных, в том числе их передачи; - уничтожение персональных данных действия, в результате которых невозможно восстановить содержание персональных данных в информационной системе персональных данных или в результате которых уничтожаются материальные носители персональных данных; - обезличивание персональных данных действия, в результате которых невозможно определить принадлежность персональных данных конкретному субъекту персональных данных; - информационная система персональных данных информационная система, представляющая собой совокупность персональных данных, содержащихся в базе данных, а также информационных технологий и технических средств, позволяющих осуществлять обработку таких персональных данных с использованием средств автоматизации или без использования таких средств; - конфиденциальность персональных данных обязательное для соблюдения оператором или иным получившим доступ к персональным данным лицом требование не допускать их распространение без согласия субъекта персональных данных или наличия иного законного основания; - трансграничная передача персональных данных передача персональных данных оператором через Государственную границу Российской Федерации органу власти иностранного государства, физическому или юридическому лицу иностранного государства; - общедоступные персональные данные персональные данные, доступ неограниченного круга лиц к которым предоставлен с согласия субъекта персональных данных или на которые в соответствии с федеральными законами не распространяется требование соблюдения конфиденциальности. 1.4 Меры по обеспечению безопасности персональных данных Оператор при обработке персональных данных обязан принимать необходимые организационные и технические меры, в том числе использовать шифровальные (криптографические) средства, для защиты персональных данных от неправомерного или случайного доступа к ним, уничтожения, изменения, блокирования, копирования, распространения персональных данных, а также от иных неправомерных действий. 15

16 Правительство Российской Федерации устанавливает требования к обеспечению безопасности персональных данных при их обработке в информационных системах персональных данных, требования к материальным носителям биометрических персональных данных и технологиям хранения таких данных вне информационных систем персональных данных. Контроль и надзор за выполнением требований, установленных Правительством Российской Федерации в соответствии с частью 2 настоящей статьи, осуществляются федеральным органом исполнительной власти, уполномоченным в области обеспечения безопасности, и федеральным органом исполнительной власти, уполномоченным в области противодействия техническим разведкам и технической защиты информации, в пределах их полномочий и без права ознакомления с персональными данными, обрабатываемыми в информационных системах персональных данных. Использование и хранение биометрических персональных данных вне информационных систем персональных данных могут осуществляться только на таких материальных носителях информации и с применением такой технологии её хранения, которые обеспечивают защиту этих данных от неправомерного или случайного доступа к ним, уничтожения, изменения, блокирования, копирования, распространения. Кроме всего прочего оператор до начала обработки персональных данных обязан уведомить уполномоченный орган по защите прав субъектов персональных данных о своём намерении осуществлять обработку персональных данных, за исключением случаев обработки персональных данных: - относящихся к субъектам персональных данных, которых связывают с оператором трудовые отношения; - полученных оператором в связи с заключением договора, стороной которого является субъект персональных данных, если персональные данные не распространяются, а также не предоставляются третьим лицам без согласия субъекта персональных данных и используются оператором исключительно для исполнения указанного договора и заключения договоров с субъектом персональных данных; - относящихся к членам (участникам) общественного объединения или религиозной организации и обрабатываемых соответствующими общественным объединением или религиозной организацией, действующими в соответствии с законодательством Российской Федерации, для достижения законных целей, предусмотренных их учредительными документами, при условии, что персональные данные 16

17 не будут распространяться без согласия в письменной форме субъектов персональных данных; - являющихся общедоступными персональными данными, - включающих в себя только фамилии, имена и отчества субъектов персональных данных; - необходимых в целях однократного пропуска субъекта персональных данных на территорию, на которой находится оператор, или в иных аналогичных целях; - включённых в информационные системы персональных данных, имеющие в соответствии с федеральными законами статус федеральных автоматизированных информационных систем, а также в государственные информационные системы персональных данных, созданные в целях защиты безопасности государства и общественного порядка; - обрабатываемых без использования средств автоматизации в соответствии с федеральными законами или иными нормативными правовыми актами Российской Федерации, устанавливающими требования к обеспечению безопасности персональных данных при их обработке и к соблюдению прав субъектов персональных данных. Обязанности оператора по устранению нарушений законодательства, допущенных при обработке персональных данных, а также по уточнению, блокированию и уничтожению персональных данных: 1) В случае выявления недостоверных персональных данных или неправомерных действий с ними оператора при обращении или по запросу субъекта персональных данных или его законного представителя либо уполномоченного органа по защите прав субъектов персональных данных оператор обязан осуществить блокирование персональных данных, относящихся к соответствующему субъекту персональных данных, с момента такого обращения или получения такого запроса на период проверки. 2) В случае подтверждения факта недостоверности персональных данных оператор на основании документов, представленных субъектом персональных данных или его законным представителем либо уполномоченным органом по защите прав субъектов персональных данных, или иных необходимых документов обязан уточнить персональные данные и снять их блокирование. 3) В случае выявления неправомерных действий с персональными данными оператор в срок, не превышающий трёх рабочих дней с даты такого выявления, обязан устранить допущенные нарушения. В случае невозможности устранения допущенных нарушений оператор в срок, не превышающий трёх рабочих дней с даты выявления непра- 17

18 вомерности действий с персональными данными, обязан уничтожить персональные данные. Об устранении допущенных нарушений или об уничтожении персональных данных оператор обязан уведомить субъекта персональных данных или его законного представителя, а в случае, если обращение или запрос были направлены уполномоченным органом по защите прав субъектов персональных данных, также указанный орган. 4) В случае достижения цели обработки персональных данных оператор обязан незамедлительно прекратить обработку персональных данных и уничтожить соответствующие персональные данные в срок, не превышающий трёх рабочих дней с даты достижения цели обработки персональных данных, если иное не предусмотрено федеральными законами, и уведомить об этом субъекта персональных данных или его законного представителя, а в случае, если обращение или запрос были направлены уполномоченным органом по защите прав субъектов персональных данных, также указанный орган. 5) В случае отзыва субъектом персональных данных согласия на обработку своих персональных данных оператор обязан прекратить обработку персональных данных и уничтожить персональные данные в срок, не превышающий трёх рабочих дней с даты поступления указанного отзыва, если иное не предусмотрено соглашением между оператором и субъектом персональных данных. Об уничтожении персональных данных оператор обязан уведомить субъекта персональных данных. Следует также отметить, что Российская Федерация ратифицировала Конвенцию Совета Европы о защите физических лиц при автоматизированной обработке персональных данных Федеральным законом от ФЗ «О ратификации Конвенции Совета Европы о защите физических лиц при автоматизированной обработке персональных данных», в которой установлено следующее: 1) Российская Федерация заявляет, что... не будет применять Конвенцию к персональным данным: а) обрабатываемым физическими лицами исключительно для личных и семейных нужд; б) отнесённым к государственной тайне в порядке, установленном законодательством Российской Федерации о государственной тайне; 2) Российская Федерация заявляет, что... будет применять Конвенцию к персональным данным, которые не подвергаются автоматизированной обработке, если применение Конвенции соответствует 18

19 характеру действий, совершаемых с персональными данными без использования средств автоматизации; 3) Российская Федерация заявляет, что... оставляет за собой право устанавливать ограничения права субъекта персональных данных на доступ к персональным данным о себе в целях защиты безопасности государства и общественного порядка. Согласно «Положению об особенностях обработки персональных данных, осуществляемой без использования средств автоматизации» (утверждено постановлением Правительства Российской Федерации от ) обработка персональных данных, содержащихся в информационной системе персональных данных либо извлечённых из такой системы (далее персональные данные), считается осуществленной без использования средств автоматизации (неавтоматизированной), если такие действия с персональными данными, как использование, уточнение, распространение, уничтожение персональных данных в отношении каждого из субъектов персональных данных, осуществляются при непосредственном участии человека. Обработка персональных данных не может быть признана осуществляемой с использованием средств автоматизации только на том основании, что персональные данные содержатся в информационной системе персональных данных либо были извлечены из неё. Также следует отметить, что согласно Указу Президента Российской Федерации от «Об утверждении Положения о персональных данных государственного гражданского служащего Российской Федерации и ведении его личного дела» руководителям государственных органов предписано: - обеспечить защиту персональных данных государственных гражданских служащих Российской Федерации, содержащихся в их личных делах, от неправомерного их использования или утраты за счет средств государственных органов в порядке, установленном федеральными законами; - определить лиц, уполномоченных на получение, обработку, хранение, передачу и любое другое использование персональных данных государственных гражданских служащих Российской Федерации в государственном органе и несущих ответственность в соответствии с законодательством Российской Федерации за нарушение режима защиты этих персональных данных. Требования к обеспечению безопасности персональных данных при их обработке в информационных системах персональных данных, представляющих собой совокупность персональных данных, содержащихся в базах данных, а также информационных технологий и 19

20 технических средств, позволяющих осуществлять обработку таких персональных данных с использованием средств автоматизации (далее - информационные системы) установлены «Положением об обеспечении безопасности персональных данных при их обработке в информационных системах персональных данных», утверждённым постановлением Правительства Российской Федерации от Безопасность персональных данных при их обработке в информационных системах обеспечивается с помощью системы защиты персональных данных, включающей организационные меры и средства защиты информации (в том числе шифровальные (криптографические) средства, средства предотвращения несанкционированного доступа, утечки информации по техническим каналам, программно-технических воздействий на технические средства обработки персональных данных), а также используемые в информационной системе информационные технологии. Технические и программные средства должны удовлетворять устанавливаемым в соответствии с законодательством Российской Федерации требованиям, обеспечивающим защиту информации. Для обеспечения безопасности персональных данных при их обработке в информационных системах осуществляется защита речевой информации и информации, обрабатываемой техническими средствами, а также информации, представленной в виде информативных электрических сигналов, физических полей, носителей на бумажной, магнитной, магнитно-оптической и иной основе. Методы и способы защиты информации в информационных системах устанавливаются Федеральной службой но техническому и экспортному контролю и Федеральной службой безопасности Российской Федерации в пределах их полномочий. Достаточность принятых мер по обеспечению безопасности персональных данных при их обработке в информационных системах оценивается при проведении государственного контроля и надзора. Работы по обеспечению безопасности персональных данных при их обработке в информационных системах являются неотъемлемой частью работ по созданию информационных систем. Средства защиты информации, применяемые в информационных системах, в установленном порядке проходят процедуру оценки соответствия. Обмен персональными данными при их обработке в информационных системах осуществляется по каналам связи, защита которых 20

21 обеспечивается путём реализации соответствующих организационных мер и (или) путём применения технических средств. Размещение информационных систем, специальное оборудование и охрана помещений, в которых ведётся работа с персональными данными, организация режима обеспечения безопасности в этих помещениях должны обеспечивать сохранность носителей персональных данных и средств защиты информации, а также исключать возможность неконтролируемого проникновения или пребывания в этих помещениях посторонних лиц. Возможные каналы утечки информации при обработке персональных данных в информационных системах определяются Федеральной службой по техническому и экспортному контролю и Федеральной службой безопасности Российской Федерации в пределах их полномочий. Безопасность персональных данных при их обработке в информационной системе обеспечивает оператор или лицо, которому на основании договора оператор поручает обработку персональных данных (далее уполномоченное лицо). Существенным условием договора является обязанность уполномоченного лица обеспечить конфиденциальность персональных данных и безопасность персональных данных при их обработке в информационной системе. Мероприятия по обеспечению безопасности персональных данных при их обработке в информационных системах включают в себя: а) определение угроз безопасности персональных данных при их обработке, формирование на их основе модели угроз; б) разработку на основе модели угроз системы защиты персональных данных, обеспечивающей нейтрализацию предполагаемых угроз с использованием методов и способов защиты персональных данных, предусмотренных для соответствующего класса информационных систем; в) проверку готовности средств защиты информации к использованию с составлением заключений о возможности их эксплуатации; г) установку и ввод в эксплуатацию средств защиты информации в соответствии с эксплуатационной и технической документацией; д) обучение лиц, использующих средства защиты информации, применяемые в информационных системах, правилам работы с ними; е) учёт применяемых средств защиты информации, эксплуатационной и технической документации к ним, носителей персональных данных; ж) учет лиц, допущенных к работе с персональными данными в информационной системе; 21

22 з) контроль соблюдения условий использования средств защиты информации, предусмотренных эксплуатационной и технической документацией; и) разбирательство и составление заключений по фактам несоблюдения условий хранения носителей персональных данных, использования средств защиты информации, которые могут привести к нарушению конфиденциальности персональных данных или другим нарушениям, приводящим к снижению уровня защищённости персональных данных, разработку и принятие мер по предотвращению возможных опасных последствий подобных нарушений; к) описание системы защиты персональных данных. Запросы пользователей информационной системы на получение персональных данных, включая лиц, указанных в пункте 14 настоящего Положения, а также факты предоставления персональных данных по этим запросам регистрируются автоматизированными средствами информационной системы в электронном журнале обращений. Содержание электронного журнала обращений периодически проверяется соответствующими должностными лицами (работниками) оператора или уполномоченного лица. При обнаружении нарушений порядка предоставления персональных данных оператор или уполномоченное лицо незамедлительно приостанавливают предоставление персональных данных пользователям информационной системы до выявления причин нарушений и устранения этих причин. Требования к материальным носителям биометрических персональных данных и технологиям хранения таких данных вне информационных систем персональных данных установлены постановлением Правительства Российской Федерации от Под материальным носителем понимается машиночитаемый носитель информации (в том числе магнитный и электронный), на котором осуществляются запись и хранение сведений, характеризующих физиологические особенности человека и на основе которых можно установить его личность. Настоящие требования не распространяются на отношения, возникающие при использовании: а) оператором информационной системы персональных данных (далее оператор) материальных носителей для организации функционирования информационной системы персональных данных, оператором которой он является; б) бумажных носителей для записи и хранения биометрических персональных данных. 22

23 Оператор утверждает порядок передачи материальных носителей уполномоченным лицам, а также обязан: а) осуществлять учёт количества экземпляров материальных носителей; б) осуществлять присвоение материальному носителю уникального идентификационного номера, позволяющего точно определить оператора, осуществившего запись биометрических персональных данных на материальный носитель. Федеральным органом исполнительной власти, осуществляющим функции по контролю и надзору за соответствием обработки персональных данных требованиям законодательства Российской Федерации в области персональных данных, согласно постановлению Правительства Российской Федерации от , является Федеральная служба по надзору в сфере связи, информационных технологий и массовых коммуникаций (Роскомнадзор). Требования к материальным носителям биометрических персональных данных и технологиям хранения таких данных вне информационных систем персональных данных утверждены постановлением Правительства Российской Федерации от Настоящие требования применяются при использовании материальных носителей, на которые осуществляется запись биометрических персональных данных, а также при хранении биометрических персональных данных вне информационных систем персональных данных. Под материальным носителем понимается машиночитаемый носитель информации (в том числе магнитный и электронный), на котором осуществляются запись и хранение сведений, характеризующих физиологические особенности человека и на основе которых можно установить его личность (далее материальный носитель). Настоящие требования не распространяются на отношения, возникающие при использовании: а) оператором информационной системы персональных данных (далее оператор) материальных носителей для организации функционирования информационной системы персональных данных, оператором которой он является; б) бумажных носителей для записи и хранения биометрических персональных данных. Порядок передачи материальных носителей уполномоченным лицам утверждает оператор. Оператор вправе установить не противоречащие требованиям законодательства Российской Федерации 23

24 дополнительные требования к технологиям хранения биометрических персональных данных вне информационных систем персональных данных в зависимости от методов и способов защиты биометрических персональных данных в информационных системах персональных данных этого оператора. Оператор обязан: а) осуществлять учёт количества экземпляров материальных носителей; б) осуществлять присвоение материальному носителю уникального идентификационного номера, позволяющего точно определить оператора, осуществившего запись биометрических персональных данных на материальный носитель. Порядок проведения классификации информационных систем персональных данных утверждён совместным приказом ФСТЭК России, ФСБ России и Мининформсвязи России от /86/20. Также следует отметить методические документы ФСТЭК России и ФСБ России: - методика определения актуальных угроз безопасности персональных данных при их обработке в информационных системах персональных данных (утверждена Заместителем директора ФСТЭК России ); - базовая модель угроз безопасности персональных данных при их обработке в информационных системах персональных данных (утверждена Заместителем директора ФСТЭК России ); - положение о методах и способах защиты информации в информационных системах персональных данных (утверждено Приказом ФСТЭК России от , зарегистрировано в Минюсте России ); - методические рекомендации по обеспечению с помощью криптосредств безопасности персональных данных при их обработке в информационных системах персональных данных с использованием средств автоматизации (утверждены руководством 8 Центра ФСБ России /54-144); - типовые требования по организации и обеспечению функционирования шифровальных (криптографических) средств, предназначенных для защиты информации, не содержащей сведений, составляющих государственную тайну, в случае их использования для обеспечения безопасности персональных данных при их обработке в информационных системах персональных данных (утверждены руководством 8 Центра ФСБ России /6/6-622). 24