Организация информационной безопасности компании

Компании Санкт-Петербурга. Бизнесмены, политики Спб

Кто есть кто

для деловых людей

Каталог справочной и контактной информации компаний и персон Санкт-Петербурга и Москвы. Детали биографии бизнесменов СПб, чиновников и представителей социальных структур, сведения о компаниях, госучреждениях, политических и общественных организациях.

Например, Сергей Матвиенко

SearchInformМоскваКомпания SEARCHINFORM (ранее – «SoftInform») – ведущий российский разработчик средств информационной безопасности. Компания образовалась в 1995 году и сначала специализировалась на технологиях поиска, хранения и обработки информации. Сегодня мы – признанный лидер и эксперт на рынках информационной безопасности России и других стран СНГ. Продукция компании сертифицирована и отмечена рядом специализированных наград. В СНГ интересы SearchInform представляет группа компаний «Новые поисковые технологии» (НПТ). Основным продуктом компании на сегодняшний день является «Контур информационной безопасности SearchInform» – комплексное решение для защиты от утечек конфиденциальной информации и контроля информационных потоков в организациях. «Контур информационной безопасности SearchInform» позволяет выявлять утечки конфиденциальной информации через е-mail, ICQ, голосовые и текстовые сообщения Skype, посты на форумах или комментарии в блогах, внешние устройства (USB/CD/DVD), документы, отправляемые на печать, а также появление конфиденциальной информации на компьютерах пользователей. «Контур информационной безопасности SearchInform» используется в более чем 300 организациях, работающих в самых разных отраслях – от банковского дела до машиностроения, – по всей России, в Украине, Беларуси и Казахстане. Среди наших крупнейших клиентов – ВТБ 24, Газпромнефть, Лукойл-Информ, МТТ, Промсвязьбанк, Главгосэкспертиза России и многие другие.

Компания SearchInform работает в сторону расширения предоставляемых продуктов и услуг в сфере информационной безопасности. Только в 2010 году SearchInform объявила о выходе шести программных продуктов – одного нового и пяти обновленных версий компонентов «Контура информационной безопасности SearchInform». Помимо выпуска новых продуктов и повышения качества уже имеющегося ПО, SearchInform занимается разработкой методик использования своей системы информационной безопасности на предприятиях для решения типичных задач, в частности, таких, как борьба с коррупцией, противодействие утечкам ценной проектной документации.

Как происходит защита информации на предприятии?

Быстро развивающееся предприятие, равно как и гигант своего сегмента, заинтересовано в получении прибыли и ограждении себя от воздействия злоумышленников. Если ранее основной опасностью были кражи материальных ценностей, то на сегодняшний день основная роль хищений происходит в отношении ценной информации. Особенно остро ощущают утечку информации банки, управленческие организации, страховые предприятия. Защита информации на предприятии – это комплекс мер, обеспечивающий безопасность данных клиентов и сотрудников, важных электронных документов и разного рода информации, тайн.

Каждое предприятие оснащено компьютерной техникой и доступом к всемирной паутине Интернет. Злоумышленники умело подключаются практически к каждой составной этой системы и с помощью многочисленного арсенала (вирусы, вредоносное ПО, подбор паролей и другое) воруют ценную информацию. Система информационной безопасности должна внедряться в каждую организацию. Руководителям необходимо собрать, проанализировать и классифицировать все виды информации, которая нуждается в защите, и использовать надлежащую систему обеспечения безопасности.

Но этого будет мало, потому что, кроме техники, существует человеческий фактор, который также успешно может сливать информацию конкурентам. Важно правильно организовать защиту своего предприятия на всех уровнях. Для этих целей используется система менеджмента информационной безопасности, с помощью которой руководитель наладит непрерывный процесс мониторинга бизнеса и обеспечит высокий уровень безопасности своих данных.

Смотрите на видео рассказ пр современные методы защиты предприятия:

Масштабы проблемы

Далеко не все руководители считают необходимым защищать свои предприятия, мотивируя свое решение отсутствием важной информации в своем бизнесе. Это неправильно. С каждым днем интернет и компьютерные технологии прочно входят в повседневную жизнь каждого человека. Перечисление денег, оплата кредитов, переговоры с крупным клиентом – это малая толика важной информации, которая требует защиты уже сегодня.

Суть информационной безопасности на предприятии в том, что все данные шифруются по определенным алгоритмам вручную или с помощью компьютерного устройства. Алгоритм шифрования или постоянно меняющийся ключ к информации известны определенному количеству людей. Использование такого криптографического шифра позволяет обеспечить безопасность организации от большего количества злоумышленников, которые не смогут расшифровать информацию без знаний алгоритма.

Ведение деловой документации, переписка и общение в большинстве случаев происходят через электронную почту, программы для общения в режиме реального времени, различные Web-технологии. А это еще раз подчеркивает актуальность внедрения информационной безопасности предприятия в жизнь. Не стоит удерживать свое внимание на внешних угрозах, ведь известно много случаев хищения информации и денежных средств организации своими же проверенными сотрудниками. И часто это те люди, которые организовали работу службы безопасности. А раскрыть такое преступление тяжело, потому что ни у кого не возникнет подозрение обвинить человека с незапятнанной репутацией, да еще и работающего на свою компанию.

Важные данные могут уничтожить или исказить, использовать в личных целях или же выдать тайную информацию людям, от которых ее скрывали. Злоумышленники совершают кражи не только у крупных предприятий, но и у обычных граждан. А все привычные меры защиты становятся недееспособными в сфере компьютерных технологий, поэтому создание системы разных мероприятий по защите данных сможет защитить руководителя и его клиентов. Развитие новейших технологий не стоит на месте и постоянно улучшается, руководителям необходимо время от времени проводить совершенствование системы информационной безопасности на предприятии.

Основные источники угрозы

Понятие информационной безопасности на предприятии – это не только защита компьютерной информации, но и целая система по обеспечению безопасности всех видов информации, данных клиентов, сотрудников и целых подразделений предприятия. Среди методов шифрования существует еще 1 способ скрытия данных – стеганография, когда скрывается не только информация, но и сам факт ее передачи. Именно этот способ нарушает права граждан на обеспечение целостной, конфиденциальной и достоверной информации. В такой способ злоумышленники поставляют вредоносные программы, которые под видом программного обеспечения исполняют совершенно другую функцию. Список угроз для организации:

- Сбои в работе аппаратов;

- Мошенничество;

- Искажение информации или небрежность сотрудника;

- Использование сетевых анализаторов;

- Подлог или хищение;

- Электронные и программные «закладки»;

- Использование электромагнитного излучения, радиоизлучения или акустических сигналов;

- Вибрационные сигналы.

Источники угрозы могут быть внешними (люди, не принадлежащие к организации) и внутренними (персонал фирмы). Мошенники препятствуют пересылке сообщений или же меняют его содержимое, шантажируют сотрудников, подсоединяются к общей сети компании и совершают другие противоправные действия. Злоумышленники часто пользуются разными видами вредоносных программ, такими как:

- Вирусы;

- Троянские черви;

- Игровые закладки, под которыми маскируются вирусные программы;

- Ложные архиваторы, ускорители обмена данных и другие программы.

Вирусное ПО развивается быстро. Только совершенствование системы информационной безопасности на предприятии может уберечь от внешних и внутренних угроз, атак со стороны Интернет-сервисов, от управления ключами и паролями через сеть и большим количеством других угроз по хищению или искажению информации.

Видео о современной обстановке в сфере информационной безопасности:

Пример мошеннических действий

Банк, имея в наличии денежные средства, счета и информацию о клиентах, заказывает у одного разработчика систему безопасности предприятия. Система состоит из основного ядра (обработка информации), базы данных, автоматизированного рабочего места пользователя и клиентов банка. Злоумышленник может подделать электронный документ, ввести код чужой банковской карты и снять с нее деньги. На этапе ввода данных правонарушитель может выдать себя за другого человека, взломать пароль и ввести недостоверную информацию. При передаче информации предприятия мошенник прослушивает канал связи и расшифровывает данные, прерывает передачу и вмешивается с ложной информацией. На этапе обработки данных он может использовать вирусное ПО, которое вмешивается в работу базы данных и дает возможность формирования фальшивых документов.

Совершенствование системы информационной безопасности на предприятии будет заключаться в проведении таких мер, как:

- Ограничение доступа к тем модулям, которые исполняются и несут важную информацию;

- Проведение сертификации и тестирования программных средств;

- Быстрое устранение ошибок в работе программ;

- Защита от несанкционированного доступа к автоматизированному рабочему месту удаленного клиента, надежная аутентификация;

- Тщательное уничтожение мусора организации (физического и компьютерного);

- Борьба с атаками хакеров.

Этот список с каждым днем увеличивается, поэтому система защиты должна постоянно обновляться.

Организация безопасности

Защита информации происходит по следующей схеме: анализ и выбор политики безопасности, применение средств защиты (технические и программные средства), разработка и внедрение организационных мер. Компания должна уделить внимание не только техническим методам защиты информации на предприятии, но и использовать специально разработанные нормативно-правовые документы. В систему правового обеспечения обязательно входят государственные законы, нормы и инструкции, документы предприятия (права и обязанности сотрудников, с обязательным указанием размера наказания за нарушение взятых на себя обязанностей).

Узнайте о том, почему сегодня опасно выполнять некоторые законы:

После создания правовой основы безопасности информации приступают к определению возможных источников угрозы. Проанализировав и оценив ущерб от каждого вида данных, необходимо составить список вероятных последствий и размер причиненного ущерба. Отдельно составляется перечень документов, данных и любой информации, которая подлежит защите, с обязательным выделением первоочередного уровня защиты. Собрав необходимую информацию, руководство создает отдельное подразделение по безопасности информации, с обязательным наличием в нем компьютерщиков и сотрудников службы безопасности.

Подразделение по обеспечению безопасности информации обязано действовать в нескольких направлениях: совершать защиту данных, не допускать несанкционированное проникновение к системной информации, обеспечивать целостность информации на предприятии во время непредвиденных ситуаций. Среди методов защиты можно выбрать:

- Криптографический способ шифрования;

- Электронную подпись;

- Создание резервных копий системы и документов;

- Парольную идентификацию;

- Систему аудита и протоколирования;

- Использование электронных ключей, смарт-карт;

- Межсетевое экранирование.

В те помещения, где происходит работа с секретными данными, обязательно должен быть открыт доступ только тем людям, которые непосредственно за них отвечают. Таких сотрудников выбирает руководство, а перед началом работы они проходят обязательное тестирование. В целях безопасности информации в секретном помещении технический персонал не должен находиться без присмотра сотрудника.

Как комплексно обезопасить компанию?

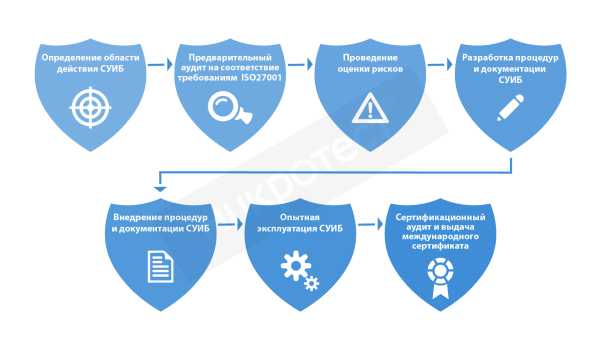

Самостоятельно внедрить огромный комплекс мероприятий и увидеть проблемные места своего бизнеса очень тяжело, поэтому руководители часто приглашают специальные компании, которые помогают создать систему менеджмента информационной безопасности. В комплекс мер входит не просто пожелания руководителя и его сотрудников, а устоявшаяся модель управления безопасностью информации на предприятии. По всем правилам руководство компании создает группу, которая будет отвечать за планирование работы системы менеджмента информационной безопасности. Для комплексного подхода к этому вопросу группа должна состоять из сотрудников организации (руководство, начальники и сотрудники подразделений) и сторонних консультантов. Подразделение по планированию руководствуется в своей работе международными сертификатами ИСО.

Созданная группа собирает информацию, оценивает риски, выбирает политику системы безопасности. Результаты своих исследований вместе с предложениями передают на обсуждение руководству организации, которая утверждает план действий и разрешает внедрить и эксплуатировать систему менеджмента информационной безопасности. После утверждения плана действия подразделение начинает внедрять каждый пункт плана.

Система менеджмента на этапе реализации заключается в проведении учебных мероприятий по повышению квалификации сотрудников компании. Они знакомят работников с их обязанностями и системой наказаний за невыполнение. Затем подключаются и внедряются в работу организации необходимые компьютерные системы безопасности информации. На этом работа подразделения не заканчивается, наступает следующий этап контроля и анализа функционирования системы безопасности. Периодически происходит измерение эффективности выбранной политики и средств защиты информации.

Обязательным пунктом постоянного контроля является создание и ведение журнала произошедших событий. Время от времени подразделение производит переоценку рисков и аудит. Когда защита информации выстроена по определенному алгоритму, а все структуры четко выполняют инструкции, подразделение менеджмента безопасности информации выходит на последний этап функционирования – этап совершенствования.

Открытый урок с онлайн-трансляцией по защите информации:

Необходимые затраты

На создание и поддержку проекта по обеспечению безопасности информации потребуются определенные затраты. В стоимость войдут затраты на приобретение необходимого программного и технического обеспечения автоматизированной системы управления, стоимость перенастройки и поддержки существующего обеспечения, стоимость повышения квалификации и обучения персонала. При обращении к организациям, обеспечивающим комплексное создание системы менеджмента безопасности, в общие затраты войдет стоимость услуг компании. Защита информации предприятия будет требовать постоянных расходов на поддержание контроля и совершенствования систем безопасности информации. Стоимость работы целого подразделения – это лишь малая доля дохода предприятия, но в то же время колоссальная защита от несанкционированного взлома или вмешательства злоумышленников.

Оценка статьи:

Загрузка...Информационная безопасность для бизнес-организаций

Рахимова Г. А. Информационная безопасность для бизнес-организаций // Молодой ученый. — 2016. — №9. — С. 77-79. — URL https://moluch.ru/archive/113/29278/ (дата обращения: 08.10.2018).

В статье рассмотрены методы решения, виды угроз, способы защиты и оптимизации безопасности. Особое внимание уделено методу комплексной информационной защиты.

Ключевые слова: безопасность, информационная атака, методы защиты, сертификация услуг.

Рассмотрение информационной безопасности как защиты информации — это комплексная задача, которая направлена на обеспечение безопасности и реализуется путем внедрения системы безопасности и контроля. Вопрос по поводу защиты информации является многогранным и комплексным и охватывает ряд важнейших задач. Деятельность в области информационной безопасности постоянно осложняется процессами внедрения во все сферы общества технических средств обработки и передачи информации и, прежде всего, вычислительных систем.

Следует также обратить внимание на виды угроз информационной безопасности. Под угрозой информационной безопасности следует понимать возможность реализации воздействия на информацию, обрабатываемую в автоматизированной системе, приводящую к уничтожению, искажению, блокированию доступа к информации, копированию, а также несанкционированную возможность воздействия на компоненты автоматизированной системы, приводящую к уничтожению, утрате или сбою функционирования носителей информации, средства взаимодействия с носителем или средства управления носителем информации.

Сразу же возникает вопрос и об обеспечении информационной безопасности. Способы защиты информации — это комплекс определенных средств и приемов, которые обеспечивают целостность, конфиденциальность, доступность и полноту информации, а также противодействие внешним и внутренним угрозам. Каждый вид угроз обладает своими специфическими способами и средствами.

Проблемы информационной безопасности для разных форм организации в целом едины, так как любая сфера организации нацелена на сохранение целостности своей бизнес-среды, а, следовательно, и целостности всех информационных потоков, происходящих в ней.

Целью деятельности по обеспечению информационной безопасности организации является уменьшение угроз информационной безопасности до оптимального для компании уровня. Основные задачи деятельности по обеспечению информационной безопасности компании:

− выявление уязвимостей объектов защиты и потенциальных угроз информационной безопасности;

− предотвращение инцидентов информационной безопасности;

− минимизация либо исключение выявленных угроз.

При разработке мероприятий, направленных на обеспечение информационной безопасности очень важно идентифицировать будущего нарушителя информационной безопасности компании и создать его предполагаемую модель.

По отношению к разнообразным компаниям нарушители могут быть разделены на внешних и внутренних [3].

1.Внешние нарушители.

В качестве потенциальных внешних нарушителей компанией рассматриваются:

− бывшие сотрудники компании;

− представители организаций, взаимодействующих по вопросам технического обеспечения компании;

− клиенты компании;

− посетители зданий и помещений компании;

− конкурирующие компании;

− члены преступных организаций, сотрудники спецслужб или лица, действующие по их заданию лица, случайно или умышленно проникшие в корпоративную информационную систему компании из внешних телекоммуникационных сетей (хакеры).

2.Внутренние нарушители.

В качестве потенциальных внутренних нарушителей компанией рассматриваются:

− зарегистрированные пользователи информационных систем компании;

− сотрудники компании, не являющиеся зарегистрированными пользователями и не допущенные к ресурсам информационных систем компании, но имеющие доступ в помещения и здания;

− персонал, обслуживающий технические средства корпоративной информационной системы компании;

− сотрудники самостоятельных структурных подразделений компании, задействованные в разработке и сопровождении программного обеспечения;

− сотрудники самостоятельных структурных подразделений, обеспечивающие безопасность компании;

− руководители различных уровней.

В отношении внешних и внутренних нарушителей принимаются следующие ограничения и предположения о характере их возможных действий:

− нарушитель тщательно скрывает свои неправомерные и несанкционированные действия от других служащих компании;

− неправомерные и несанкционированные действия нарушителя могут быть последствием ошибок пользователей, обслуживающего и эксплуатирующего персонала, а также недостатков принятой технологии хранения, обработки и передачи информации;

− в своей деятельности потенциальный нарушитель может использовать любое имеющееся у него средство захвата информации, воздействия на информационные системы и информацию, денежные средства для подкупа персонала компании, вымогательство, методы социальной инженерии и другие методы и средства для достижения стоящих перед ним задач;

− внутренний нарушитель может действовать в сговоре с внешним нарушителем.

На основании портрета предполагаемого нарушителя, производится оценка рисков информационной безопасности и разрабатывается план мероприятий по обеспечению защиты важной информации. При этом следует учитывать такие факторы, как: потери от возникновения утечки информации, дифференциация информации по степени значимости, затраты по реализации мероприятий, наличие необходимых трудовых и технических ресурсов. По результатам проведенного анализа, производится подбор методов защиты и программного обеспечения. Среди методов защиты информации в настоящее время необходимо отметить сертификацию и аудит информационных систем, распределенный цикл разработки программных продуктов, средства шифрования, использование электронно-цифровой подписи, антивирусного программного обеспечения и средств видеонаблюдения. Все более популярным среди крупных и средних компаний во всем мире является использование услуг дата-центров для хранения стратегически важной информации, предотвращения ее утечки и несанкционированного доступа.

Литература:

- Информационная безопасность предприятия. [Электронный ресурс]: http://efsol.ru/promo/itsenterprise.html

- Обеспечение информационной безопасности предприятия. [Электронный ресурс] http://www.arinteg.ru/articles/informatsionnayabezopasnostpredpriyatiya25799.html

- Шаблоны типовых документов по информационной безопасности. Режим доступа: http://securitypolicy.ru

Основные термины (генерируются автоматически): информационная безопасность, вид угроз, автоматизированная система, передача информации, нарушитель компанией, корпоративная информационная система, информация, информационная система компании, информационная безопасность компании, программное обеспечение.