Способ обработки рисков информационной безопасности

Глава 5. Обработка рисков информационной безопасности | Александр Астахов "Искусство управления информационными рисками"

«Чтобы сделать что-либо, требуется не так уж много сил;

но решить, что именно надо сделать, – вот что требует огромной затраты сил».

Фрэнк Хаббард, американский литератор

Содержание

_________________________________

- Процесс обработки рисков

- Способы обработки рисков

- Оценка возврата инвестиций

- Принятие решения по обработке рисков

- План обработки рисков

- Декларация о применимости

_________________________________

Оценка рисков позволяет получить ответы на три важнейших вопроса, а именно – какие информационные активы, от чего и зачем следует защищать. После этого успешность организации будет зависеть от того, какие меры она будет применять для обработки выявленных рисков. Основной вопрос руководителей: «Что делать?». Для того чтобы с этим вопросом разобраться, потребуется рассмотреть способы обработки рисков, а также подходы к оценке возврата инвестиций в безопасность и принятию остаточных рисков. Результатом этих усилий являются два ключевых документа, о которых пойдет речь далее: Декларация о применимости механизмов контроля и План обработки рисков.

Как управлять рисками информационной безопасности?

Александр Астахов, CISA, 2006

Введение

Среди специалистов по информационной безопасности в вопросах управления рисками нет единодушия. Кто-то отрицает количественные методы оценки рисков, кто-то отрицает качественные, кто-то вообще отрицает целесообразность и саму возможность оценки рисков, кто-то обвиняет руководство организации в недостаточном осознании важности вопросов безопасности или жалуется на трудности, связанные с получением объективной оценки ценности определенных активов, таких, например, как репутация организации. Другие, не видя возможности обосновать расходы на безопасность, предлагают относиться к этому как к некой гигиенической процедуре и тратить на эту процедуру столько денег, сколько не жалко, либо сколько осталось в бюджете.

Какие бы не существовали мнения по вопросу управления рисками ИБ и как бы мы не относились к этим рискам, ясно одно, что в данном вопросе кроется суть многогранной деятельности специалистов по ИБ, непосредственно связывающая ее с бизнесом, придающая ей разумный смысл и целесообразность. В данной статье излагается один из возможных подходов к управлению рисками и дается ответ на вопрос, почему различные организации относятся к рискам информационной безопасности и управляют ими по-разному.

Основные и вспомогательные активы

Говоря о рисках для бизнеса мы имеем ввиду возможность с определенной вероятностью понести определенный ущерб. Это может быть как прямой материальный ущерб, так и косвенный ущерб, выражающийся, например, в упущенной выгоде, вплоть до выхода из бизнеса, ведь, если риском не управлять, то бизнес можно потерять.

Собственно, суть вопроса заключается в том, что организация располагает и использует для достижения результатов своей деятельности (своих бизнес целей) несколько основных категорий ресурсов (далее будем использовать непосредственно связанное с бизнесом понятие актива). Актив – это все что имеет ценность для организации и генерирует ее доход (другими словами это то, что создает положительный финансовый поток, либо сберегает средства)

Различают материальные, финансовые, людские и информационные активы. Современные международные стандарты также определяют еще одну категорию активов – это процессы. Процесс - это агрегированный актив, который оперирует всеми другими активами компании для достижения бизнес целей. В качестве одного из важнейших активов также рассматриваются имидж и репутация компании. Эти ключевые активы для любой организации, являются ни чем иным как особой разновидностью информационных активов, поскольку имидж и репутация компании – это ни что иное как содержание открытой и широко распространенной информацией о ней. Информационная безопасность занимается имиджевыми вопросами постольку, поскольку проблемы с безопасностью организации, а также утечка конфиденциальной информации крайне негативно влияют на имидж.

На результаты бизнеса влияют различные внешние и внутренние факторы, относящиеся к категории риска. Влияние это выражается в отрицательном воздействии на одну или одновременно несколько групп активов организации. Например, сбой сервера влияет на доступность хранящейся на нем информации и приложений, а его ремонт отвлекает людские ресурсы, создавая их дефицит на определенном участке работ и вызывая дезорганизацию бизнес процессов, при этом временная недоступность клиентских сервисов может негативно повлиять на имидж компании.

По определению, для организации важны все виды активов. Однако у каждой организации есть основные жизненно важные активы и активы вспомогательные. Определить какие активы являются основными очень просто, т.к. это те активы, вокруг которых построен бизнес организации. Так, бизнес организации может быть основан на владении и использовании материальных активов (например, земли, недвижимости, оборудования, полезных ископаемых), бизнес также может быть построен на управлении финансовыми активами (кредитная деятельность, страхование, инвестирование), бизнес может быть основан на компетенции и авторитете конкретных специалистов (консалтинг, аудит, обучение, высокотехнологичные и наукоемкие отрасли) или бизнес может вращаться вокруг информационных активов (разработка ПО, информационных продуктов, электронная коммерция, бизнес в Интернет). Риски основных активов чреваты потерей бизнеса и невосполнимыми потерями для организации, поэтому на этих рисках в первую очередь сосредоточено внимание владельцев бизнеса и ими руководство организации занимается лично. Риски вспомогательных активов обычно приводят к восполнимому ущербу и не являются основным приоритетом в системе управления организации. Обычно управлением такими рисками занимаются специально назначаемые люди, либо эти риски передаются сторонней организации, например, аутсорсеру или страховой компании. Для организации это скорее вопрос эффективности управления, нежели выживания.

Существующие подходы к управлению рисками

Поскольку риски информационной безопасности являются основными далеко не для всех организаций, практикуются три основных подхода к управлению этими рисками, различающиеся глубиной и уровнем формализма.

Для некритичных систем, когда информационные активы являются вспомогательными, а уровень информатизации не высок, что характерно для большинства современных российских компаний, существует минимальная необходимость в оценке рисков. В таких организациях следует вести речь о некотором базовом уровне ИБ, определяемом существующими нормативами и стандартами, лучшими практиками, опытом, а также тем, как это делается в большинстве других организаций. Однако, существующие стандарты, описывая некоторый базовый набор требований и механизмов безопасности, всегда оговаривают необходимость оценки рисков и экономической целесообразности применения тех или иных механизмов контроля для того, чтобы выбрать из общего набора требования и механизмов те их них, которые применимы в конкретной организации.

Для критичных систем, в которых информационные активы не являются основными, однако уровень информатизации бизнес процессов очень высок и информационные риски могут существенно повлиять на основные бизнес процессы, оценку рисков применять необходимо, однако в данном случае целесообразно ограничиться неформальными качественными подходами к решению этой задачи, уделяя особое внимание наиболее критичным системам.

Когда же бизнес организации построен вокруг информационных активов и риски информационной безопасности являются основными, для оценки этих рисков необходимо применять формальный подход и количественные методы.

Во многих компаниях одновременно несколько видов активов могут являться жизненно важными, например, когда бизнес диверсифицирован или компания занимается созданием информационных продуктов и для нее могут быть одинаково важны и людские и информационные ресурсы. В этом случае, рациональный подход заключается в проведении высокоуровневой оценки рисков, с целью определения того, какие системы подвержены рискам в высокой степени и какие имеют критическое значение для ведения деловых операций, с последующим проведением детальной оценки рисков для выделенных систем. Для всех остальных некритичных систем целесообразно ограничиться применением базового подхода, принимая решения по управлению рисками на основании существующего опыта, экспертных заключений и лучшей практики.

Уровни зрелости

На выбор подхода к оценке рисков в организации, помимо характера ее бизнеса и уровня информатизации бизнес процессов, также оказывает влияние ее уровень зрелости. Управление рисками ИБ – это бизнес задача, инициируемая руководством организации в силу своей информированности и степени осознания проблем ИБ, смысл которой заключается в защите бизнеса от реально существующих угроз ИБ. По степени осознания прослеживаются несколько уровней зрелости организаций, которые в определенной степени соотносятся с уровнями зрелости, определяемыми в COBIT и других стандартах:

- На начальном уровне осознание как таковое отсутствует, в организации предпринимаются фрагментарные меры по обеспечению ИБ, инициируемые и реализуемые ИТ специалистами под свою ответственность.

- На втором уровне в организации определена ответственность за ИБ, делаются попытки применения интегрированных решений с централизованным управлением и внедрения отдельных процессов управления ИБ.

- Третий уровень характеризуется применением процессного подхода к управлению ИБ, описанного в стандартах. Система управления ИБ становится настолько значимой для организации, что рассматриваться как необходимый составной элемент системы управления организацией. Однако полноценной системы управления ИБ еще не существует, т.к. отсутствует базовый элемент этой системы – процессы управления рисками.

- Для организаций с наивысшей степенью осознания проблем ИБ характерно применение формализованного подхода к управлению рисками ИБ, отличающегося наличием документированных процессов планирования, реализации, мониторинга и совершенствования.

Процессная модель управления рисками

В марте этого года был принят новый британский стандарт BS 7799 Часть 3 – Системы управления информационной безопасностью - Практические правила управления рисками информационной безопасности. Ожидает, что до конца 2007 года ISO утвердит этот документ в качестве международного стандарта. BS 7799-3 определяет процессы оценки и управления рисками как составной элемент системы управления организации, используя ту же процессную модель, что и другие стандарты управления, которая включает в себя четыре группы процессов: планирование, реализация, проверка, действия (ПРПД), что отражает стандартный цикл любых процессов управления. В то время как ISO 27001 описывает общий непрерывный цикл управления безопасностью, в BS 7799-3 содержится его проекция на процессы управления рисками ИБ.

В системе управления рисками ИБ на этапе Планирования определяются политика и методология управления рисками, а также выполняется оценка рисков, включающая в себя инвентаризацию активов, составление профилей угроз и уязвимостей, оценку эффективность контрмер и потенциального ущерба, определение допустимого уровня остаточных рисков.

На этапе Реализации производится обработка рисков и внедрение механизмов контроля, предназначенных для их минимизации. Руководством организации принимается одно из четырех решений по каждому идентифицированному риску: проигнорировать, избежать, передать внешней стороне, либо минимизировать. После этого разрабатывается и внедряется план обработки рисков.

На этапе Проверки отслеживается функционирование механизмов контроля, контролируются изменения факторов риска (активов, угроз, уязвимостей), проводятся аудиты и выполняются различные контролирующие процедуры.

На этапе Действия по результатам непрерывного мониторинга и проводимых проверок, выполняются необходимые корректирующие действия, которые могут включать в себя, в частности, переоценку величины рисков, корректировку политики и методологии управления рисками, а также плана обработки рисков.

Факторы риска

Сущность любого подхода к управлению рисками заключается в анализе факторов риска и принятии адекватных решений по обработке рисков. Факторы риска – это те основные параметры, которыми мы оперируем при оценке рисков. Таких параметров всего семь:

- Актив (Asset)

- Ущерб (Loss)

- Угроза (Threat)

- Уязвимость (Vulnerability)

- Мехнизм контроля (Сontrol)

- Размер среднегодовых потерь (ALE)

- Возврат инвестиций (ROI)

Способы анализа и оценки этих параметров определяются используемой в организации методологией оценки рисков. При этом общий подход и схема рассуждений примерно одинаковы, какая бы методология не использовалась. Процесс оценки рисков (assessment) включает в себя две фазы. На первой фазе, которая определяется в стандартах как анализ рисков (analysis), необходимо ответить на следующие вопросы:

- Что является основным активом компании?

- Какова реальная ценность данного актива?

- Какие существуют угрозы в отношении данного актива?

- Каковы последствия этих угроз и ущерб для бизнеса?

- Насколько вероятны эти угрозы?

- Насколько уязвим бизнес в отношении этих угроз?

- Каков ожидаемый размер среднегодовых потерь?

На второй фазе, которая определяется стандартами как оценивание рисков (evaluation), необходимо ответить на вопрос: Какой уровень риска (размер среднегодовых потерь) является приемлемым для организации и, исходя из этого, какие риски превышают этот уровень.

Таким образом, по результатам оценки рисков, мы получаем описание рисков, превышающих допустимый уровень, и оценку величины этих рисков, которая определяется размером среднегодовых потерь. Далее необходимо принять решение по обработке рисков, т.е. ответить на следующие вопросы:

- Какой вариант обработки риска выбираем?

- Если принимается решение о минимизации риска, то какие механизмы контроля необходимо использовать?

- Насколько эффективны эти механизмы контроля и какой возврат инвестиций они обеспечат?

На выходе данного процесса появляется план обработки рисков, определяющий способы обработки рисков, стоимость контрмер, а также сроки и ответственных за реализацию контрмер.

Принятие решения по обработке рисков

Принятие решения по обработке рисков – ключевой и наиболее ответственный момент в процессе управления рисками. Для того чтобы руководство могло принять правильное решение, сотрудник, отвечающий за управление рисками в организации, должен предоставить ему соответствующую информацию. Форма представления такой информации определяется стандартным алгоритмом делового общения, который включает в себя четыре основных пункта:

- Сообщение о проблеме: В чем заключается угроза для бизнеса (источник, объект, способ реализации) и в чем причина ее существования?

- Степень серьезности проблемы: Чем это грозит организации, ее руководству и акционерам?

- Предлагаемое решение: Что предлагается сделать для исправления ситуации, во сколько это обойдется, кто это должен делать и что требуется непосредственно от руководства?

- Альтернативные решения: Какие еще способы решения проблемы существуют (альтернативы есть всегда и у руководства должна быть возможность выбора).

Пункты 1 и 2, а также 3 и 4 могут меняться местами, в зависимости от конкретной ситуации.

Методы управления рисками

Существует достаточное количество хорошо себя зарекомендовавших и достаточно широко используемых методов оценки и управления рисками. Одним из таких методов является OCTAVE, разработанный в университете Карнеги-Мелон для внутреннего применения в организации. OCTAVE – Оценка критичных угроз, активов и уязвимостей (Operationally Critical Threat, Asset, and Vulnerability Evaluation) имеет ряд модификаций, рассчитанных на организации разного размера и области деятельности. Сущность этого метода заключается в том, что для оценки рисков используется последовательность соответствующим образом организованных внутренних семинаров (workshops). Оценка рисков осуществляется в три этапа, которым предшествует набор подготовительных мероприятий, включающих в себя согласования графика семинаров, назначения ролей, планирование, координация действий участников проектной группы.

На первом этапе, в ходе практических семинаров, осуществляется разработка профилей угроз, включающих в себя инвентаризацию и оценку ценности активов, идентификация применимых требований законодательства и нормативной базы, идентификацию угроз и оценку их вероятности, а также определение системы организационных мер по поддержанию режима ИБ.

На втором этапе производится технический анализ уязвимостей информационных систем организации в отношении угроз, чьи профили были разработаны на предыдущем этапе, который включает в себя идентификацию имеющихся уязвимостей информационных систем организации и оценку их величины.

На третьем этапе производится оценка и обработка рисков ИБ, включающая в себя определение величины и вероятности причинения ущерба в результате осуществления угроз безопасности с использованием уязвимостей, которые были идентифицированы на предыдущих этапах, определение стратегии защиты, а также выбор вариантов и принятие решений по обработке рисков. Величина риска определяется как усредненная величина годовых потерь организации в результате реализации угроз безопасности.

Аналогичный подход используется и в широко известном методе оценки рисков CRAMM, разработанном в свое время, по заказу британского правительства. В CRAMM основной способ оценки рисков – это тщательно спланированные интервью, в которых используются подробнейшие опросники. CRAMM используется в тысячах организаций по всему миру, благодаря, кроме всего прочего, и наличию весьма развитого программного инструментария, содержащего базу знаний по рискам и механизмам их минимизации, средства сбора информации, формирования отчетов, а также реализующего алгоритмы для вычисления величины рисков.

В отличие от метода OCTAVE, в CRAMM используется несколько иная последовательность действий и методы определения величины рисков. Сначала определяется целесообразность оценки рисков вообще и если информационная система организации недостаточно критична, то к ней применятся стандартный набор механизмов контроля описанный в международных стандартах и содержащихся в базе знаний CRAMM.

На первом этапе в методе CRAMM строиться модель ресурсов информационной системы, описывающая взаимосвязи между информационными, программными и техническими ресурсами, а также оценивается ценность ресурсов, исходя из возможного ущерба, который организация может понести в результате их компрометации.

На втором этапе производится оценка рисков, включающая в себя идентификацию и оценку вероятности угроз, оценку величины уязвимостей и вычисление рисков для каждой тройки: ресурс – угроза – уязвимость. В CRAMM оцениваются «чистые» риски, безотносительно к реализованным в системе механизмам контроля. На этапе оценки рисков предполагается, что контрмеры вообще не применяются и набор рекомендуемых контрмер по минимизации рисков, формируется, исходя из этого предположения.

На заключительном этапе инструментарием CRAMM формируется набор контрмер по минимизации идентифицированных рисков и производится сравнение рекомендуемых и существующих контрмер, после чего формируется план обработки рисков.

Инструментарий для управления рисками

В процессе оценки рисков мы проходим ряд последовательных этапов, периодически откатываясь на предыдущие этапы, например, переоценивая, определенный риск после выбора конкретной контрмеры для его минимизации. На каждом этапе необходимо иметь под рукой опросники, перечни угроз и уязвимостей, реестры ресурсов и рисков, документация, протоколы совещаний, стандарты и руководства. В связи с этим нужен некий запрограммированный алгоритм, база данных и интерфейс для работы с этими разнообразными данными.

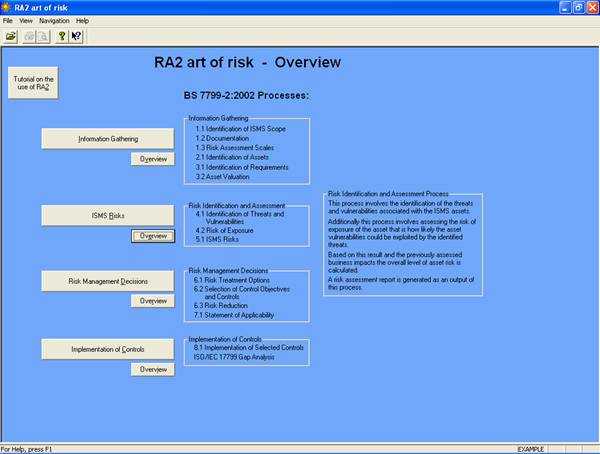

Для управления рисками ИБ можно применять инструментарий, например, как в методе CRAMM, либо RA2 (показан на рисунке), однако это не является обязательным. Примерно также об этом сказано и в стандарте BS 7799-3. Полезность применения инструментария может заключаться в том, что он содержит запрограмированый алгоритм рабочего процесса оценки и управления рисками, что упрощает работу неопытному специалисту.

Использование инструментария позволяет унифицировать методологию и упростить использование результатов для переоценки рисков, даже если она выполняется другими специалистами. Благодаря использованию инструментария есть возможность упорядочить хранение данных и работу с моделью ресурсов, профилями угроз, перечнями уязвимостей и рисками.

Помимо собственно средств оценки и управления рисками программный инструментарий может также содержать дополнительные средства для документирования СУИБ, анализа расхождений с требованиями стандартов, разработки реестра ресурсов, а также другие средства, необходимые для внедрения и эксплуатации СУИБ.

Выводы

Выбор качественного или количественного подходов к оценке рисков, определяется характером бизнеса организации и уровнем его информатизации, т.е. важностью для него информационных активов, а также уровнем зрелости организации.

При реализации формального подхода к управлению рисками в организации необходимо опираться, прежде всего, на здравый смысл, существующие стандарты (например, BS 7799-3) и хорошо зарекомендовавшие себя методологии (например, OCTAVE или CRAMM). Может оказаться полезным использовать для этих целей программный инструментарий, который реализует соответствующие методологии и в максимальной степени отвечает требованиям стандартов (например, RA2).

Эффективность процесса управления рисками ИБ определяется точностью и полнотой анализа и оценки факторов риска, а также эффективностью используемых в организации механизмов принятия управленческих решений и контроля их исполнения.

Ссылки

7. Суть процессов обработки рисков иб.

Процессы системы менеджмента информационной безопасности

Как известно, в основе СМИБ лежит модель непрерывного улучшения качества, также известная как цикл Деминга или цикл PDCA. Отсюда становятся очевидны четыре процесса СМИБ:

Процесс планирования, целью которого является выявление, анализ и проектирование способов обработки рисков информационной безопасности. При создании этого процесса следует разработать методику категорирования информационных активов и формальной оценки рисков на основе данных об актуальных для рассматриваемой информационной инфраструктуры угрозах и уязвимостях. Применительно к области аудита PCI DSS можно выделить два типа ценных информационных активов, обладающих разным уровнем критичности – данные о держателях карт и критичные аутентификационные данные.

Процесс внедрения спланированных методов обработки рисков, описывающий процедуру запуска нового процесса обеспечения информационной безопасности, либо модернизации существующего. Особое внимание следует уделить описанию ролей и обязанностей, а также планированию внедрения.

Процесс мониторинга функционирующих процессов СОИБ (стоит отметить, что мониторингу эффективности подлежат как процессы СИБ, так и самой СМИБ – ведь четыре процесса менеджмента - не гранитные изваяния, и к ним применима самоактуализация).

Процесс совершенствования процессов СОИБ в соответствии с результатами мониторинга, который делает возможным реализацию корректирующих и превентивных действий.

На практике эти процессы описываются политикой менеджмента информационной безопасности, которая является либо частью политики информационной безопасности, либо самостоятельным документом, представленным на верхнем уровне трехуровневой структуры базы нормативных документов, описанной в предыдущей статье «С чего начинается безопасность?».

Для небольших компаний, а также отдельных подразделений будет достаточно разработать методику формального анализа информационных рисков и предусмотреть процедуру пересмотра процессов по результатам регулярного аудита. Задача вполне посильная, а в качестве дополнительного преимущества описанный подход открывает дорогу к сертификации по стандарту ISO 27001 в будущем.

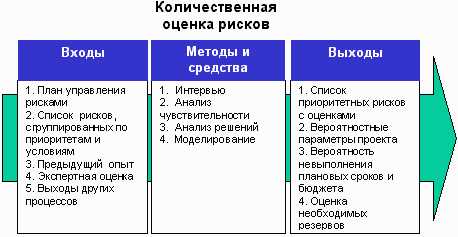

8. Количественная и качественная оценка рисков. Что необходимо учитывать для проведения количественной оценки рисков?

Количественные методы

Количественная оценка рисков определяет вероятность возникновения рисков и

влияние последствий рисков на проект, что помогает группе управления

проектами верно принимать решения и избегать неопределенностей.

Количественная оценка рисков позволяет определять:

Вероятность достижения конечной цели проекта

Степень

воздействия риска на проект и объемы непредвиденных затрат и материалов,

которые могут понадобиться.

Риски, требующие скорейшего

реагирования и большего внимания, а также влияние их последствий на

проект.

Фактические затраты, предполагаемые сроки окончания.

Количественная оценка рисков часто сопровождает качественную оценку и также

требует процесс идентификации рисков. Количественная и количественная оценка

рисков могут использоваться по отдельности или вместе, в зависимости от

располагаемого времени и бюджета, необходимости в количественной или

качественной оценке рисков.

Качественная оценка рисков - процесс представления качественного анализа

идентификации рисков и определения рисков, требующих быстрого реагирования.

Такая оценка рисков определяет степень важности риска и выбирает способ

реагирования. Доступность сопровождающей информации помогает легче расставить

приоритеты для разных категорий рисков. Качественная оценка рисков это оценка

условий возникновения рисков и определение их воздействия на проект

стандартными методами и средствами. Использование этих средств помогает

частично избежать неопределенности, которые часто встречаются в проекте. В

течение жизненного цикла проекта должна происходить постоянная переоценка

рисков.

В условиях неопределенности, изменчивости ситуации на рынке оценка риска состоит

в анализе чувствительности финансовых результатов к изменению основных

параметров деятельности так как действенность управленческих решений всегда, в

той или иной степени связана с риском отклонения фактических данных от

запланированных. Это - качественный подход к измерению риска.

Основные аспекты управления рисками информационной безопасности

Статья посвящена процессу управления рисками информационной безопасности. Описываются основные компоненты безопасности, их взаимодействие, а также возможные сценарии реализации инцидента информационной безопасности. Рассматриваются этапы процесса управления рисками и их особенности.

Ключевые слова: процесс управления рисками информационной безопасности, компоненты безопасности, оценка риска, обработка риска, определение уровня риска.

Деятельность любых организаций связана с риском. Это означает, что невозможно точно определить какие нежелательные события обязательно произойдут в будущем, а какие нет. Так как информация является важным активом, то вопросы обеспечения информационной безопасности выходят на первый план. Организации может быть нанесен ущерб, включающий в себя непредвиденные расходы и возможную потерю клиентов, в случае реализации инцидента информационной безопасности. Для критически важных объектов последствия могут быть куда более серьезными. Таким образом, для обеспечения безопасности организации от информационных угроз необходимо управлять рисками информационной безопасности [1].

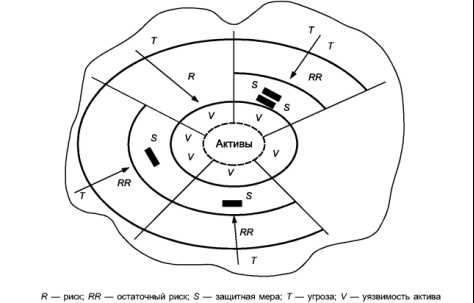

Компоненты безопасности

Для того, чтобы управлять рисками информационной безопасности, необходимо понять концепцию взаимодействия основных компонентов безопасности данного процесса (Рис.1) [2].

Рис. 1. Модель угроз-рисков

Исходя из данной модели, можно сделать следующие выводы:

– Угрозы используют уязвимости

– Без контрмер наличие уязвимостей может представлять недопустимый риск

– Для минимизации риска необходимы контрмеры

Компонентом, в отношении которого осуществляется внедрение комплекса мер по обеспечению информационной безопасности, выступает имущественный объект или актив. Данный компонент представляет ценность для организации и должен быть защищен. Активами могут быть:

– Материальные активы (вычислительные средства, средства связи)

– Информация (документы, базы данных)

– Программное обеспечение

– Услуги

– Люди

– Нематериальные ресурсы (репутация)

Успешность обеспечения информационной безопасности зависит от полноты идентификации активов. Можно разработать и внедрить эффективную программу безопасности, но упустить какой-либо актив из виду, в результате чего фактическая защищенность организации от угроз информационной безопасности будет отличаться от установленной. Степень детализации данного этапа осуществляется исходя из целей безопасности.

Следующим рассматриваемым компонентом безопасности является угроза. Данный компонент наносит ущерб организации, используя уязвимости его активов. Существует большое количество различных классификаций угроз, однако, важно понимать, что они могут быть не только целенаправленными, но и случайными. Основные особенности, характеризующие угрозу: источник, частота возникновения, вредоносное воздействие.

Уязвимость представляет собой «слабость» актива, которой может воспользоваться угроза. Данный компонент сам по себе не причиняет ущерб, равно как и угроза без уязвимости не опасна для организации. Однако, необходимо осуществлять мониторинг уязвимостей, чтобы своевременно выявить те, которые смогут использовать новые угрозы в случае функциональных изменений внутри защищаемого объекта.

Как компонент безопасности, риск — это способность угрозы использовать уязвимость актива для нанесения ущерба организации. Риск характеризуется комбинацией вероятности наступления инцидента информационной безопасности и последствиями от такого инцидента. Важно понимать, что риск никогда не устраняется полностью. Принятие остаточного риска является частью заключения о соответствии уровня безопасности потребностям организации.

Последним рассматриваемым компонентом безопасности являются контрмеры, то есть действия, способные обеспечить безопасность от реализации угрозы. Выбор необходимых контрмер определяет эффективность мероприятий по обеспечению информационной безопасности.

Взаимосвязь компонентов безопасности показывает, как активы могут подвергаться воздействию угроз (Рис.2). Данные взаимосвязи представляют собой пять наиболее распространенных сценариев [3]:

- Существует уязвимость актива, но не известны угрозы, которые могут ее использовать.

- Защитная мера может быть эффективна для снижения рисков, связанных с угрозой, способной использовать уязвимость актива.

- Защитная мера может быть эффективна для снижения рисков, связанных с угрозой, использующей группу уязвимостей актива.

- Риск считают приемлемым, и никакие меры не реализуются даже в присутствии угрозы и при наличии уязвимости актива.

- Группа защитных мер может быть эффективна в снижении рисков, связанных с группой угроз, использующих уязвимость актива.

Рис. 2. Модель безопасности

Процесс управления рисками информационной безопасности

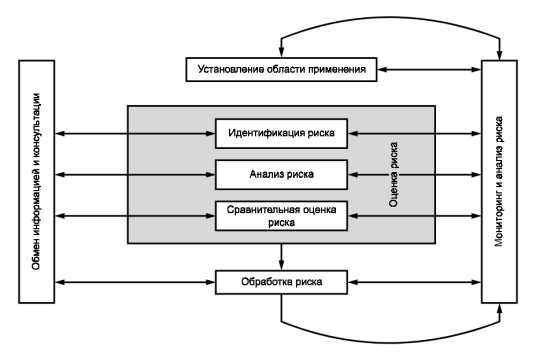

Процесс управления рисками информационной безопасности может быть применен как ко всей организации, так и к любой ее части (подразделению или информационной системе). Данный процесс должен быть непрерывным, так как со временем защищенность объекта ослабевает вследствие изменения функциональных возможностей компонентов и появления новых угроз. Поэтому на всех этапах процесса управление рисками необходимо осуществлять документирование полученных результатов. В целом, под управлением рисками понимается процесс, включающий контекст, оценку, обработку и мониторинг рисков (Рис.3) [4].

Рис. 3. Процесс управления рисками

Результативность управления рисками зависит от эффективности обмена информацией и консультаций с причастными сторонами, то есть с теми, кто заинтересован в обеспечении информационной безопасности защищаемого объекта. Важность данного этапа заключается в том, что причастные стороны принимают участие в процессе управления рисками, а, значит, существует понимание причин необходимости определенных действий. Информационный обмен происходит на всех этапах процесса управления рисками и может быть полезен при:

Определении области применения

Анализе требований причастных сторон

Сборе информации о рисках информационной безопасности

Разработке плана обработки рисков

Установление области применения (контекст управления рисками) впервые осуществляется тогда, когда проводится высокоуровневая оценка рисков. Контекст определят основные параметры управления, область применения и критерии. В первую очередь, описываются внешние и внутренние условия, в которых функционирует организация (Рис.4).

Рис. 4. Внешняя и внутренняя среда организации

Следующим шагом является установление целей управления рисками. На этом этапе распределяются обязанности, определяется объем рассматриваемого проекта, а также необходимые действия. Кроме того, выбирается подходящий метод оценки рисков, исходя из особенностей функционирования организации и глубины проводимого анализа. На основании полученной информации определяются критерии оценки и приемлемости риска.

Оценка риска — процесс, объединяющий идентификацию, анализ и сравнительную оценку риска. В целом, оценка риска обеспечивает понимание причин и последствий инцидентов информационной безопасности, а также вероятности их возникновения. Способ реализации данного этапа зависит от выбранного метода оценки рисков.

Идентификация риска представляет собой процесс определения элементов риска, составления их перечня и описания каждого из элементов риска. В первую очередь, осуществляется идентификация активов и их владельцев. Владелец может и не обладать правами собственности на актив, но он несет ответственность за его безопасность. Как правило, владелец лучше других сможет определить реальную ценность актива для организации. Определение ценности осуществляется на основе разработанной шкалы, которая может иметь разное количество значений. Распространенным вариантом является шкала с пятью значениями, которые могут быть как количественными, так и качественными. Поскольку цель данной работы заключается в описании общих принципов управления рисками информационной безопасности, а не оценки рисков конкретного объекта, то в качестве примера рассмотрен типовой вариант с качественными значениями (таблица 1).

Таблица 1

Шкала ценности активов

| Значение шкалы | Название | Качественное описание |

| 1 | Очень малая | От актива не зависят критически важные задачи |

| 2 | Малая | От актива зависят некоторые задачи, но может быть восстановлен с небольшими затратами времени |

| 3 | Средняя | От актива зависит ряд важных задач, но может быть восстановлен за время, не превышающее критически допустимое |

| 4 | Высокая | От актива зависят критически важные задачи, но может быть восстановлен за время, не превышающее критически допустимое |

| 5 | Очень высокая | От актива зависят критически важные задачи, а время восстановления превышает критически допустимое |

В качестве критериев определения ценности активов, как правило, выступают требования законодательства и причастных сторон, установленных в контексте управления рисками. Для каждого из свойств актива, таких как конфиденциальность, целостность и доступность, должно быть определено отдельное значение ценности, так как они являются независимыми. На основании полученных результатов составляется таблица ценности активов (таблица 2). Определяется общее значение ценности актива, которое будет учитываться в дальнейшем анализе при оценке тяжести последствий. Зачастую общее значение определяется экспертным путем, минуя определение ценности для каждого из свойств. Однако, такой подход менее точен.

Таблица 2

Таблица ценности активов

| Название актива | Свойства актива | Требования законодательства | Требования причастных сторон | Ценность актива |

| Актив 1 | Конфиденциальность | 2 | 2 | 3 |

| Целостность | 3 | 2 | ||

| Доступность | 4 | 4 | ||

| Актив 2 | Конфиденциальность | 1 | 2 | 2 |

| Целостность | 1 | 1 | ||

| Доступность | 2 | 3 | ||

| Актив 3 | Конфиденциальность | 3 | 4 | 4 |

| Целостность | 3 | 2 | ||

| Доступность | 5 | 5 |

Следующим шагом является идентификация существующих средств управления. Формируется понимание того, что уже есть в организации и насколько это эффективно. Затем осуществляется идентификация угроз и уязвимостей. Результаты оформляются в виде двух документов: перечня угроз и перечня уязвимостей. Последним элементом данного этапа является идентификация последствий, которая заключается в составлении перечня сценариев инцидентов информационной безопасности с их последствиями для организации. Зачастую, при проведении высокоуровневой оценки рисков по результатам совещания с причастными сторонами формируется данный перечень сценариев, на основании которого осуществляется детальная оценка рисков.

Анализ риска — процесс изучения характера риска и определение уровня риска. Данный этап включает в себя оценку тяжести последствий и соответствующих им вероятностей. В свою очередь, значение вероятности включает в себя как вероятность реализации угрозы, так и вероятность того, что угроза использует уязвимость актива для нанесения ущерба. Данное выражение может быть представлено следующей формулой:

P = PT* PV,

где P — вероятность наступления инцидента, PT — вероятность реализации угрозы, а PV — вероятность использования уязвимости.

Исходя из этого, уровень риска будет определяться следующей формулой:

R = PT* PV * L,

где R — уровень риска, а L — тяжесть последствий.

Методы, используемые при анализе риска, могут быть количественными, качественными, смешанными. В зависимости от потребностей организации и доступности достоверных данных определяется степень детализации анализа. На практике качественная оценка часто используется первой для получения общих сведений об уровне риска. Позднее может возникнуть необходимость в осуществлении более углубленного анализа, в результате чего будет применяться количественная оценка риска. При оценке тяжести последствий учитываются данные таблицы ценности активов, а также результаты оценки ущерба. В первую очередь, на основании определенной в контексте управления рисками шкалы последствий, строится таблица оценки ущерба. Для примера рассмотрим шкалу последствий, основанную на пяти качественных значениях (таблица 3).

Таблица 3

Шкала последствий

| Значение шкалы | Название | Качественное описание |

| 1 | Очень низкое | Может привести к незначительному ущербу |

| 2 | Низкое | Может привести к ущербу без нарушения обязательств организации |

| 3 | Среднее | Может привести к нарушению обязательств организации, в результате чего будет нанесен значительный ущерб |

| 4 | Высокое | Может привести к частичной остановке выполнения основных процессов организации |

| 5 | Очень высокое | Может привести к полной остановке выполнения основных процессов организации |

На основании данной шкалы и выбранных критериев осуществляется построение таблицы оценки ущерба. Наиболее очевидным критерием являются финансовые потери, которые понесет организация в случае успешной реализации инцидента информационной безопасности. Однако, важно понимать, что данный критерий отражает лишь часть «общей картины» последствий. Например, для критически важных объектов помимо финансовых потерь, необходимо учитывать также последствия для окружающей среды. В связи с этим, на данном этапе в таблицу оценки ущерба включаются все необходимые критерии, чтобы всеобъемлюще охватить основные виды последствий для организации, учитывая ее деятельность. В качестве примера рассмотрим наиболее распространённые критерии: финансовые потери и потеря репутации организации. Для включения их в таблицу оценки ущерба необходимо обратиться к шкале критериев оценки ущерба, установленной на этапе контекста управления рисками (таблица 4). Значения данной шкалы в приведенном примере условны и зависят от особенностей организации.

Таблица 4

Шкала критериев оценки ущерба

| Категория последствий | Финансовые потери (тыс. рублей) | Потеря репутации |

| 1 | 50 000 | Незначительная |

| 2 | 100 000 | Потеря партнера |

| 3 | 500 000 | Частичная потеря доверия клиентов |

| 4 | 1 000 000 | Потеря доверия клиентов |

| 5 | > 5 000 000 | Потеря имиджа брэнда |

Опираясь на шкалу критериев оценки ущерба, осуществляется построение таблицы оценки ущерба (таблица 5). Для каждого актива определяются значения последствий относительно определенных критериев. Результатом является значение рейтинга последствий, который будет учитываться в таблице тяжести последствий.

Таблица 5

Таблица оценки ущерба

| Название актива | Финансовые потери | Потеря репутации | Рейтинг последствий |

| Актив 1 | 3 | 1 | 2 |

| Актив 2 | 1 | 1 | 1 |

| Актив 3 | 4 | 3 | 4 |

С целью определения тяжести последствий для организации от реализации инцидентов информационной безопасности, строится таблица, объединяющая значения ценности активов и последствий (таблица 6). В приведенном примере полученное значение тяжести последствий лежит в диапазоне от 1 до 5. Данное значение учитывается в определении уровня риска. Зачастую, значение тяжести последствий близко к значению ценности актива и определяется экспертами. Безусловно, такой метод прост в реализации, однако, более субъективен. Он будет уместен в случае проведения высокоуровневой оценки риска. Между тем, при детальном анализе важно понимать, что существует большая разница между определением ценности актива и оценкой ущерба. Так, в частности, в случае внедрения дополнительных контрмер повышается защищенность объекта, в результате чего ущерб от реализации той же угрозы будет значительно меньше, при этом ценность актива для организации не меняется.

Таблица 6

Таблица тяжести последствий

Значение вероятности наступления инцидента включает в себя два параметра: вероятность угрозы и уровень уязвимости, которые определяются относительно установленных в контексте шкал. Шкала вероятности угроз, состоящая из трех условных значений, представлена в таблице 7. Определение вероятности угроз является довольно субъективным процессом, так как на практике существует проблема недостатка статистических данных для точной оценки. Поэтому на данном этапе важно понять, как часто гипотетически может реализовываться угроза. Очевидно, что данная оценка вероятности условна, однако, определить, что угроза может реализоваться раз в год, но никак не раз в 10–15 лет, вполне возможно.

Таблица 7

Шкала вероятности угроз

| Значение вероятности угрозы | Характеристика угрозы |

| Низкая | Раз в десять лет |

| Средняя | Раз в год |

| Высокая | Еженедельно |

Вторым параметром для определения вероятности наступления инцидента является уровень уязвимости. Как правило, данный параметр имеет три качественных значения (таблица 8). При подсчете вероятности наступления инцидента важно учитывать аспект простоты использования уязвимости, а не только вероятность реализации угрозы, поскольку сама по себе угроза не нанесет ущерб организации без уязвимости. Очевидно, что угроза может реализовываться довольно часто. Однако, при наличии эффективных контрмер, успешность реализации инцидента информационной безопасности будет сводится к нулю. В связи с этим, для более точной оценки необходимо учитывать простоту использования уязвимости.

Таблица 8

Шкала уязвимостей

| Уровень уязвимости | Характеристика уязвимости |

| Низкий | Угрозе сложно будет использовать уязвимость. Существует хорошая защита. |

| Средний | Угроза может использовать уязвимость. Существует определенная защита. |

| Высокий | Угроза легко может использовать уязвимость. Существует слабая защита, либо отсутствует. |

Для определения вероятности наступления инцидента информационной безопасности необходимо выбрать подходящее значение, учитывая вероятность реализации угрозы и простоту использования уязвимости (таблица 9).

Таблица 9

Таблица вероятности наступления инцидента

| Значение вероятности угрозы | Низкая | Средняя | Высокая | ||||||

| Уровень уязвимости | Н | С | В | Н | С | В | Н | С | В |

| Значение вероятности наступления инцидента | 1 | 2 | 3 | 2 | 3 | 4 | 3 | 4 | 5 |

Для определения уровня риска осуществляется агрегирование значений вероятности наступления инцидента и тяжести последствий (таблица 10). Приведенный метод оценки риска является наиболее распространенным в связи с его простотой. В зависимости от целей проводимого анализа могут выбираться другие, более уместные для организации методы. Однако, для общего понимания структуры и процесса управления рисками описанный метод является наиболее подходящим.

Таблица 10

Таблица уровня риска

В данном примере величина рисков определяется по шкале от 1 до 9:

Величина риска в диапазоне от 1 до 3 соответствует низкому уровню риска, который может быть принят без дальнейшей обработки.

Величина риска в диапазоне от 4 до 6 соответствует среднему уровню риска, который требует обработки.

Величина риска в диапазоне от 7 до 9 соответствует высокому уровню риска, который должен быть обработан в первую очередь.

Сравнительная оценка рисков представляет собой процесс сопоставления уровня риска с критериями риска, установленными в области применения процесса управления рисками, для определения его значимости. Принимаемые решения на данном этапе включают в себя, как правило, вопросы необходимости обработки риска и расстановки приоритетов обработки риска.

На основе результатов оценки риска осуществляется обработка риска [5]. Данный этап представляет собой процесс модификации риска посредством выбора соответствующего варианта его обработки. В первую очередь, рассматриваются результаты оценки рисков и выполняется более детальная оценка в случае, если это необходимо. Данное решение принимается в точке принятия решений № 1. Затем выбирается соответствующий вариант обработки риска и оценивается остаточный риск. Если организация в соответствии с установленными критериями готова принять потери и выгоды от достигнутого уровня риска, то осуществляется сохранение риска и дальнейший его мониторинг. В противном случае, описанные процессы оценки и обработки риска повторяются до тех пор, пока не будет достигнут приемлемый для организации уровень риска. Этот этап является точкой принятия решения № 2 (Рис.5). Существует четыре основных варианта обработки риска: снижение риска, сохранение риска, избегание риска, перенос риска.

Рис. 5. Этап обработки риска

Снижение риска представляет собой вариант выбора определенных средств управления. В отношении конкретной угрозы может быть выбрано несколько контрмер. Сохранением риска является решение принять риск, не предпринимая дальнейших действий. Избегание риска представляет собой прекращение определенной деятельности, вызывающей конкретный риск. Данный способ является самым эффективным средством обеспечения безопасности, однако, в случае, если данная деятельность крайне важна для организации, и она не может от нее отказаться, этот вариант не рассматривается. Перенос риска представляет собой передачу определенной деятельности на аутсорсинг, в результате чего риски от этой деятельности будет нести другая организация. Важно подробно осветить вопрос ответственности за разглашение третьей стороной информации, полученной в ходе принятия на себя обязанности по аутсорсингу. Кроме того, еще одним видом переноса риска является страхование. Страховые компании принимают на себя риски и получают за это страховую премию. Компенсация убытков осуществляется в том случае, если происходит инцидент, входящий в рамки страхового покрытия.

Мониторинг и анализ риска являются составной частью процесса управления рисками. Данный этап необходим для поддержания защищенности объекта на должном уровне. В связи с функциональными изменениями внутри организации, а также внешними изменениями, касающимися политической, экономической обстановки в стране, со временем появляются новые угрозы и уязвимости. Необходимо осуществлять непрерывный мониторинг и учитывать соответствующие изменения.

Вывод

Любая организация осуществляет свою деятельность ради достижения конкретных целей. Но для того, чтобы достичь намеченных результатов, необходимо, в том числе, обеспечить безопасность организации. Учитывая интеграцию информационных технологий в деятельность современных компаний, вопросы обеспечения информационной безопасности выходят на первый план. В данной работе подробно рассмотрен процесс управления рисками информационной безопасности. Внедрение данного процесса в деятельность организации позволит поддерживать защиту от информационных угроз на должном уровне.

Литература:

1. Астахов А. М. Искусство управления информационными рисками. — М.:

2. ДМК Пресс, 2010. — 314 с.

3. ГОСТ Р 56498–2015 Сети коммуникационные промышленные. Защищенность (кибербезопасность) сети и системы. Часть 3. Защищенность (кибербезопасность) промышленного процесса измерения и управления.

4. ГОСТ Р ИСО/МЭК 13335–1-2006 Информационная технология. Методы и средства обеспечения безопасности. Часть 1. Концепция и модели менеджмента безопасности информационных и телекоммуникационных технологий.

5. ГОСТ Р ИСО/МЭК 31010–2011 Менеджмент риска. Методы оценки риска.

6. ГОСТ Р ИСО/МЭК 27005–2010 Информационная технология. Методы и средства обеспечения безопасности. Менеджмент риска информационной безопасности.

Основные термины (генерируются автоматически): информационная безопасность, уровень риска, процесс управления, риск, угроза, актив, таблица, уязвимость актива, таблица оценки ущерба, вероятность реализации угрозы.