Комплексное обеспечение информационной безопасности автоматизированных систем

Специальность Комплексное обеспечение информационной безопасности автоматизированных систем

Количество угроз информационной безопасности растет. Поэтому спрос на специалистов по комплексной защите информации носит не только теоретический, но и практический характер. Формирование и совершенствование знаний и навыков обучающихся в области технической защиты информации в соответствии с современными требованиями по информационной безопасности является основной задачей данной образовательной программы.

Студенты изучают такие предметы, как дискретная математика, безопасность систем баз данных, теория управления и информации, теоретические основы компьютерной безопасности (в том числе самые новые разработки по защите информации, связанные с применением теории игр и методов искусственного интеллекта). Значительный объем знаний программы представляют вопросы физической защиты объектов, защиты информации от утечки по техническим каналам, уничтожения данных.

Функционирует лаборатория, имеющая современное аппаратное и программное обеспечение и позволяющая реализовать и исследовать новейшие методы защиты информации.

Уникальность программы в том, что базовая подготовка выпускников позволяет им работать практически в любой области, где требуются специалисты по защите информации. Они имеют знания в области криптографических, программно-аппаратных, технических, правовых и организационных методов и средств обеспечения безопасности информации при ее обработке, хранении и передаче с использованием современных информационных технологий.

Потребность в таких специалистах будет только возрастать. Поэтому образовательный процесс связан с опережающей подготовкой кадров. Выпускники факультета трудоустраиваются специалистами по обеспечению информационной безопасности автоматизированных информационных систем различного назначения и программистами. Являясь профессионалами в области информационной безопасности, они реализуют на практике интегрированные комплексные решения проблем защиты информации, которая обеспечивает совместимость различных систем и технологий.

Следует отметить возможность продолжения образования в аспирантуре. Научно-исследовательская работа связана с проведением исследований в области обеспечения безопасности информации критически-важных объектов в ключевых системах информационной инфраструктуры организаций.

Будущая профессия: специалист по защите информации.

ЧУ ДПО «ЦИТ БИС»

Настоящая Учебная программа составлена в соответствии с требованиями Постановления Правительства от 16 апреля 2012 г. № 313 «Об утверждении положения о лицензировании деятельности

по разработке, производству, распространению шифровальных (криптографических) средств, информационных систем и телекоммуникационных систем, защищенных с использованием шифровальных (криптографических) средств, выполнению работ, оказанию услуг в области шифрования информации, техническому обслуживанию шифровальных (криптографических) средств, информационных систем и телекоммуникационных систем, защищенных с использованием шифровальных (криптографических) средств (за исключением случая, если техническое обслуживание шифровальных (криптографических) средств, информационных систем и телекоммуникационных систем, защищенных с использованием шифровальных (криптографических) средств, осуществляется для обеспечения собственных нужд юридического лица или индивидуального предпринимателя)».

Слушатели, полностью выполнившие программу обучения и успешно сдавшие экзамен, получают свидетельство о повышении квалификации установленного образца.

Поставленная цель достигается решением следующих задач:

изучением правовых основ обеспечения информационной безопасности с использованием шифровальных (криптографических) средств;

изучением нормативно-методических документов ФСБ РФ по использованию шифровальных (криптографических) средств;

изучением методов и способов криптографической защиты информации ограниченного доступа;

изучением организационных основ использования шифровальных (криптографических) средств;

изучением порядка применения сертифицированных шифровальных (криптографических) средств.

В результате изучения курса слушатели должны:

иметь представление:

о способах и методах обеспечения криптографической защиты информации ограниченного доступа;

о способах применения сертифицированных шифровальных (криптографических) средств для обеспечения информационной безопасности;

знать:

основные положения нормативно-правовых документов по обеспечению информационной безопасности;

основные положения нормативно-правовых документов по обеспечению юридической значимости электронного документооборота;

основные требования нормативно-методических документов ФСБ РФ по обеспечению информационной безопасности и применению шифровальных (криптографических) средств;

основные положения по лицензированию видов деятельности, связанных с шифровальными (криптографическими) средствами;

методы и способы криптографической защиты информации;

принципы функционирования инфраструктуры открытых ключей;

рекомендации и основные мероприятия по организации использования шифровальных (криптографических) средств;

основы работы с программными и аппаратными шифровальными (криптографическими) средствами;

уметь:

определять необходимость применения шифровальных (криптографических) средств для обеспечения информационной безопасности;

разрабатывать организационно-распорядительные документы, необходимые для использования шифровальных (криптографических) средств;

определять комплекс мероприятий по организации и техническому обслуживанию шифровальных (криптографических) средств;

оценивать и выбирать шифровальные (криптографические) средства, которые могут быть использованы при создании (дооборудовании) и дальнейшей эксплуатации информационных систем;

Скачать/просмотреть программу курса

248000 ул. Циолковского, 4 г. Калуга

Эл. почта: [email protected] Телефон: +7 (4842) 788-999

доб. 7010, 7360, 7885

Лекция 1. Общие сведения о комплексных системах организации информационной безопасности автоматизированных систем.

План лекции.

1. Направления обеспечения информационной безопасности автоматизированных систем.

2. Матрица знаний информационной безопасности.

1. Направления обеспечения информационной безопасности автоматизированных систем.

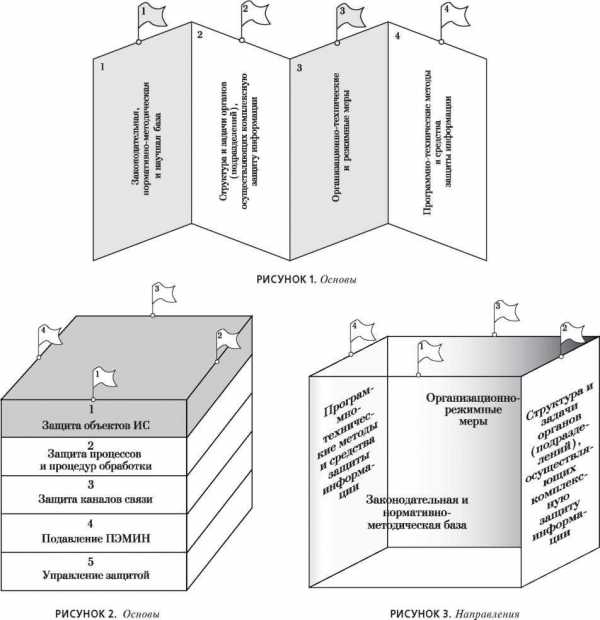

Как известно, для того чтобы решить проблему надо быть выше нее и немного в стороне. Итак попробуем взглянуть на проблему сверху и охватить все ее аспекты. Обратите внимание на рисунок 1.

Известно, что ОСНОВОЙ или составными частями практически любой СИСТЕМЫ (в том числе и системы защиты информации) являются:

Законодательная, нормативно-правовая и научная база;

Структура и задачи органов (подразделений), обеспечивающих безопасность ИТ;

Организационно-технические и режимные меры и методы (политика информационной безопасности);

Программно-технические способы и средства.

Представим ОСНОВЫ в виде куба, внутри которого и находятся все вопросы (предметная область) защиты информации (Рис.2).

Далее, руководствуясь принципом “разделяй и властвуй”, выделим основные НАПРАВЛЕНИЯ в общей проблеме обеспечения безопасности информационных технологий (они представлены на Рис. 3).

НАПРАВЛЕНИЯ формируются исходя из конкретных особенностей ИС как объекта защиты. В общем случае, исходя из типовой структуры ИС и исторически сложившихся видов работ по защите информации предлагается рассмотреть следующие направления:

Защита объектов информационных систем;

Защита процессов, процедур и программ обработки информации;

Защита каналов связи;

Подавление побочных электромагнитных излучений.

Управление системой защиты;

Но поскольку каждое из этих направлений базируется на перечисленных выше ОСНОВАХ, то грани куба объединяют ОСНОВЫ и НАПРАВЛЕНИЯ неразрывно связанные друг с другом (см. Рис. 3).

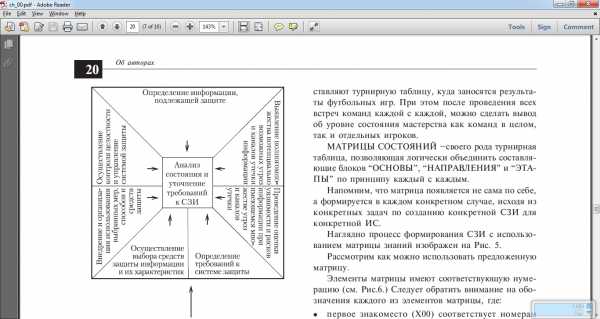

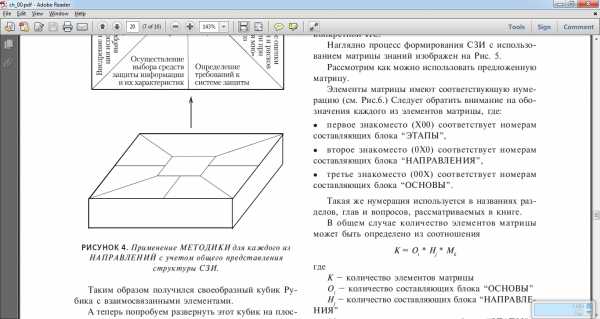

Но это еще не все... Далее рассматриваются ЭТАПЫ (последовательность шагов) построения СЗИ (см. Рис. 4), которые необходимо пройти в равной степени для всех и каждого в отдельности НАПРАВЛЕНИЙ (с учетом всех ОСНОВ).

Проведенный анализ существующих методик (последовательностей) работ по созданию СЗИ позволяет выделить следующие ЭТАПЫ:

Определение информационных и технических ресурсов, а также объектов ИС(!) подлежащих защите;

Выявление полного множества потенциально возможных угроз и каналов утечки информации;

Проведение оценки уязвимости и рисков информации (ресурсов ИС) при имеющемся множестве угроз и каналов утечки;

Определение требований к системе защиты информации;

Осуществление выбора средств защиты информации и их характеристик;

Внедрение и организация использования выбранных мер, способов и средств защиты.

Осуществление контроля целостности и управление системой защиты.

Указанная последовательность действий осуществляется непрерывно по замкнутому циклу, с проведением соответствующего анализа состояния СЗИ и уточнением требований к ней после каждого шага.

Последовательность прохождения ЭТАПОВ создания СЗИ для каждого из НАПРАВЛЕНИЙ с учетом ОСНОВ (общего представления структуры СЗИ) условно показано на Рис. 4.

Таким образом, получился своеобразный кубик Рубика с взаимосвязанными элементами.

А теперь попробуем развернуть этот кубик на плоскости (на листе бумаги), иначе книга не сможет закрываться. Получится трехмерная матрица или попросту таблица, которая поможет систематизировать материал, изложенный в книге.