Нарушение безопасности информационных систем

Три аспекта информационной безопасности: доступность, целостность, конфиденциальность. Три вида возможных нарушений информационной системы.

Доступность – возможность получения информации за приемлемое время лицами, процессами или системами, имеющими на это право.

Считается, что доступность информации является важнейшим элементом информационной безопасности: информационные системы (ИС) создаются для получения информационных услуг, а если предоставить услуги пользователям становится невозможно, это наносит ущерб всем субъектам информационных отношений.

Целостность – актуальность и непротиворечивость информации, защищенность от разрушения и несанкционированного изменения.

Целостность можно подразделить на статическую (понимаемую как неизменность информационных объектов) и динамическую (относящуюся к корректному выполнению сложных действий (транзакций). Средства контроля динамической целостности применяются при анализе потока финансовых сообщений с целью выявления кражи, переупорядочения или дублирования отдельных сообщений.

Конфиденциальность – защищенность от несанкционированного доступа к информации.

Аспект конфиденциальность считается наиболее проработанным в РФ

Существует 3 вида возможных нарушений ИС: нарушение целостности, доступности и конфиденциальности информации.

Нарушения доступности информации могут быть связаны со следующими факторами: отказы пользователей, внутренние отказы, отказ поддерживающей инфраструктуры. К отказам пользователей относятся: нежелание работать в силу несоответствия запросов пользователей с фактическими характеристиками системы и по др. причинам, невозможность работать в силу отсутствия соответствующей подготовки или отсутствия технической поддержки. Основными источниками внутренних отказов являются: случайное или умышленное отступление от правил эксплуатации, ошибки при (пере) конфигурировании системы, отказы программного и аппаратного обеспечения, разрушение данных, разрушение или повреждение аппаратуры. Отказы поддерживающей инфраструктуры предполагают случайное или умышленное нарушение работы систем связи, электропитания, тепло- и водоснабжения; разрушение или повреждение помещений и т.п.

Нарушения целостности информации предполагают нарушение статической и динамической целостности. Статическая целостность может быть нарушена путем ввода неверных данных или изменения данных. Угрозами динамической целостности являются нарушение атомарности транзакций, переупорядочивание, кража, дублирование данных или внесение дополнительных сообщений (сетевых пакетов и т.п.). Соответствующие действия в сетевой среде называются активным прослушиванием.

Конфиденциальность данных может быть нарушена путем перехвата данных (передаваемых в разговоре, в письме, по сети), атак (в т.ч. подслушивание или прослушивание разговоров, пассивное прослушивание сети и т.п.), методы морально-психологического воздействия (напр., маскарад – выполнение действий под видом лица, обладающего полномочиями, для доступа к данным). Также, конфиденциальность информации может быть нарушена в результате злоупотребления полномочиями (напр., системный администратор способен прочитать любой (незашифрованный) файл, получить доступ к почте любого пользователя и т.д.).

2.3. Виды нарушений информационной системы

2.3. Виды нарушений информационной системы

Организационно-правовые виды нарушений – это нарушения, связанные отсутствием единой согласованной политики компании в сфере защиты информации, невыполнением требований нормативных документов, нарушением режима доступа, хранением и уничтожения информации.

Информационные виды нарушений включают несанкционированное получение полномочий доступа к базам и массивам данных, несанкционированный доступ к активному сетевому оборудованию, серверам доступа, некорректное применение средств защиты и ошибки в управлении ими, нарушения в адресности рассылки информации при ведении информационного обмена.

Физические виды нарушений включают физическое повреждение аппаратных средств автоматизированных систем, линий связи и коммуникационного оборудования, кражи или несанкционированное ознакомление с содержимым носителей информации, хранящихся в неположенных местах, хищение носителей информации, отказы аппаратных средств и др.

К радиоэлектронным видам нарушений относятся такие нарушения, как внедрение электронных устройств перехвата информации, получение информации путем перехвата и дешифрования информационных потоков, дистанционная видеозапись (фотографирование) мониторов, компьютерных распечаток, клавиатуры, навязывание ложной информации в локальных вычислительных сетях, сетях передачи данных и линиях связи.

Самые распространенные электронные атаки. Во-первых, это вирусы. Далее следуют программы типа «троянский конь», которые могут быть незаметно для владельца установлены на его компьютер и также незаметно функционировать на нем. Самые распространенные варианты «троянского коня» выполняют всего лишь одну функцию – кража паролей, но есть и более «продвинутые» экземпляры, которые реализуют весь спектр функций для удаленного управления компьютером, включая просмотр содержимого экрана, перехват всех вводимых с клавиатуры клавиш, кража и изменение файлов.

Другим распространенным типом атак являются действия, направленные на выведение из строя того или иного узла сети. Эти атаки получили название «отказ в обслуживании». Например, неисправность сервера платежной системы банка приведет к невозможности осуществления платежей и, как следствие, к большим прямым и косвенным финансовым потерям.

Одной из наиболее распространенных из существующих классификаций преступлений в сфере компьютерной информации является кодификатор рабочей группы Интерпола, который был положен в основу автоматизированной информационно-поисковой системы, созданной в начале 90-х годов XX в. В соответствии с названным кодификатором все компьютерные преступления классифицированы следующим образом:

QА – несанкционированный доступ и перехват:

QAH – компьютерный абордаж (несанкционированный доступ);

QAI – перехват с помощью специальных технических средств;

QAT – кража времени (уклонение от платы за пользование АИС);

QAZ – прочие виды несанкционированного доступа и перехвата.

QD – Изменение компьютерных данных:

QDL – логическая бомба;

QDT – троянский конь;

QDV – компьютерный вирус;

QDW – компьютерный червь;

QDZ – прочие виды изменения данных.

QF – Компьютерное мошенничество:

QFC – мошенничество с банкоматами;

QFF – компьютерная подделка;

QFG – мошенничество с игровыми автоматами;

QFM – манипуляции с программами ввода-вывода;

QFP – мошенничества с платежными средствами;

QFT – телефонное мошенничество;

QFZ – прочие компьютерные мошенничества.

QR – незаконное копирование:

QRG – компьютерные игры;

QRS – прочее программное обеспечение;

QRT – топология полупроводниковых устройств;

QRZ – прочее незаконное копирование.

QS – Компьютерный саботаж:

QSH – с аппаратным обеспечением (нарушение работы компьютера);

QSS – с программным обеспечением (уничтожение, блокирование информации);

QSZ – прочие виды саботажа.

QZ – Прочие компьютерные преступления:

QZB – с использованием компьютерных досок объявлений;

QZE – хищение информации, составляющей коммерческую тайну;

QZS – передача информации, подлежащая судебному рассмотрению.

QZZ – Иные компьютерные преступления.

Данная классификация применяется при отправлении запросов или сообщений о компьютерных преступлениях по телекоммуникационной сети Интерпола. Одним из ее достоинств является введение литеры «Z», отражающей прочие виды преступлений и позволяющей совершенствовать и дополнять используемую классификацию.

Определенный интерес представляет классификация, предложенная В.А. Мещеряковым:

1. Неправомерное завладение информацией или нарушение исключительного права ее использования.

1.1. Неправомерное завладение информацией как совокупностью сведений, документов (нарушение исключительного права владения).

1.2. Неправомерное завладение информацией как товаром.

1.3. Неправомерное завладение информацией как идеей (алгоритмом, методом решения задачи).

2. Неправомерная модификация информации.

2.1. Неправомерная модификация информации как товара с целью воспользоваться ее полезными свойствами (снятие защиты).

2.2. Неправомерная модификация информации как идеи, алгоритма и выдача за свою (подправка алгоритма).

2.3. Неправомерная модификация информации как совокупности фактов, сведений.

3. Разрушение информации.

3.1. Разрушение информации как товара.

3.2. Уничтожение информации.

4. Действие или бездействие по созданию (генерации) информации с заданными свойствами.

4.1. Распространение по телекоммуникационным каналам информационно-вычислительных сетей информации, наносящей ущерб государству, обществу и личности.

4.2. Разработка и распространение компьютерных вирусов и прочих вредоносных программ для ЭВМ.

4.3. Преступная халатность при разработке (эксплуатации) программного обеспечения, алгоритма в нарушение установленных технических норм и правил.

5. Действия, направленные на создание препятствий пользования информацией законным пользователям.

5.1. Неправомерное использование ресурсов автоматизированных систем (памяти, машинного времени и т. п.).

5.2. Информационное «подавление» узлов телекоммуникационных систем (создание потока ложных вызовов).

Опишем кратко основные особенности выделенных выше типов нарушений информационной безопасности.

Неправомерное завладение информацией как совокупностью сведений, фактов (нарушение исключительного права владения), т. е. ознакомление, а в некоторых случаях и распоряжение информацией субъектом, не имеющим на это законного права. Это наиболее часто встречающийся класс простейших преступных деяний, к которым относятся, как правило, без должного внимания. Примером данного вида деяний является ознакомление служащего банка с записью в базе данных о размере вклада того или иного клиента, его адресе, видах сделок и т. п. Результаты данного действия могут быть записаны на машинный носитель информации (магнитный или лазерный диск, магнитную ленту и т. п.), бумагу или просто остаться в памяти человека.

Неправомерное завладение информацией как товаром (незаконное копирование информации как товара). Это наиболее распространенный вид преступных деяний, который заключается в копировании программ или целой информационной системы (банка данных, электронного архива и т. п.) без согласия (разрешения) владельца или собственника. Еще более усложнилась задача защиты авторских прав в условиях развития глобальных сетей. Если на физических носителях правонарушители создают и распространяют хотя и большое, но все же конечное количество контрафактных экземпляров, то с публикацией в Интернет информация сразу становится доступной миллионам потребителей. Затруднено и установление фактических обстоятельств дела – субъектов, места совершения преступления, – информация может быть размещена нарушителем на сервере, находящемся на территории другого государства.

Неправомерное завладение информацией как идеей, алгоритмом (методом преобразования информации). Данный вид преступления заключается в ознакомлении с использующимся методом расчета каких-либо оценок, алгоритмом принятия решений в экспертной системе или другой автоматизированной системе принятия решений. Примером такого деяния может быть ознакомление с методом расчета вероятности преодоления противоракетной обороны средствами воздушно-космического нападения вероятного противника, ознакомление с использующимся типом (механизмом) системы защиты информации в электронной системе платежей банка.

Неправомерная модификация информации как товара. Данный вид деятельности, так же как и неправомерное завладение информацией как товаром, получил большое распространение в России, однако ни в уголовном, ни в административно-правовом порядке ненаказуем. Многие фирмы-производители программного обеспечения, стараясь защитить себя от компьютерного пиратства, разрабатывают и используют различные методы защиты от копирования и анализа своих разработок. Однако экономические условия, а также принципиальная невозможность создания абсолютных средств защиты информации приводят к тому, что в программное обеспечение или базу данных, полученную однажды законным (или «полузаконным» путем), вносится модификация, позволяющая делать неограниченное количество копий и использовать полезные свойства информации как товара без каких-либо ограничений (временных или по числу раз запуска), наложенных разработчиком.

Неправомерная модификация информации как идеи. Данный вид преступного деяния встречается гораздо реже и заключается не только в получении какого-либо программного обеспечения, но и его обязательный предварительный анализ. Примером такого рода действий могут служить широко известные случаи преступления в банковской сфере, когда в алгоритмы выполнения действий с записями на счетах, взимания процентов вносились незапланированные модификации, при которых с каждой операции на заранее подготовленный счет делались отчисления. Практически все известные на сегодняшний день преступления такого рода совершены разработчиками программного обеспечения и чаще всего теми же, которые его эксплуатируют.

Неправомерная модификация информации как совокупности фактов. Данный вид преступлений широкое распространение получил в автоматизированных банковских системах, так как именно в них записи в полях баз данных отражают определенные денежные суммы или другие сведения, которые имеют конкретное денежное или иное экономическое выражение.

Разработка и распространение компьютерных вирусов. Этот вид деяний является очень распространенным в настоящее время и может соперничать по количеству зарегистрированных фактов только с неправомерным завладением информацией как товаром.

Преступная халатность при разработке программного обеспечения, алгоритма в нарушение установленных технических норм и правил. Развитие вычислительной техники и информатики привело к тому, что автоматизированные системы управления находят свое применение практически во всех отраслях техники и экономики. Не являются исключением и вооружение, объекты атомной энергетики, непрерывные химические производства, системы управления воздушным движением, а также другие объекты, аварии и неисправности которых могут причинить огромный ущерб и непоправимые последствия. В связи с этим разработаны стандарты, инструкции и рекомендации, определяющие порядок разработки, испытания, эксплуатации и сопровождения программных средств критического приложения. Таким образом, здесь под составом преступления следует понимать нарушение этих установленных правил, которые повлекли за собой тяжкие последствия.

Неправомерное использование ресурсов автоматизированных систем. Развитие вычислительной техники, появление сетей привело к возможности их коллективного использования различными субъектами. При этом потребители запрашивают и оплачивают определенный вычислительный или временной ресурс. Под составом преступного деяния здесь следует понимать скрытый неправомерный захват вычислительного ресурса коллективного пользования каким-либо субъектом с намерениями минимизации либо полного исключения своих затрат за время его использования.

Информационное подавление узлов телекоммуникационных систем. Появление доступных информационных систем коллективного пользования, построенных на основе стандартных телефонных каналов взаимосвязанной системы связи России, позволило решать задачи информационного обеспечения самых широких кругов потребителей. В частности, с использованием этой информационной технологии разрабатывались системы электронных торгов на биржах, передачи ценовой информации, проведения электронных платежей. Большую роль в этом играет оперативность получения информации с использованием систем такого рода. Преднамеренная чрезмерная загрузка коммутирующих узлов делает оперативное получение информации невозможным.

Следующая глава

4.3. Таксономия нарушений информационной безопасности вычислительной системы и причины, обусловливающие их существование

4.3. Таксономия нарушений информационной безопасности вычислительной системы и причины, обусловливающие их существование

Таксономия – абстрактная структура категорированных экземпляров, включает комплексное исследование предметной области и создание теоретической модели полного множества изучаемых объектов, что позволяет определить признаки, которые могут быть положены в основу той или иной классификации.

Таксономия позволяет построить полное множество категорий исследуемых объектов для любой выбранной классификации.

Таксономия безопасности вычислительных систем должная ответить на вопросы:

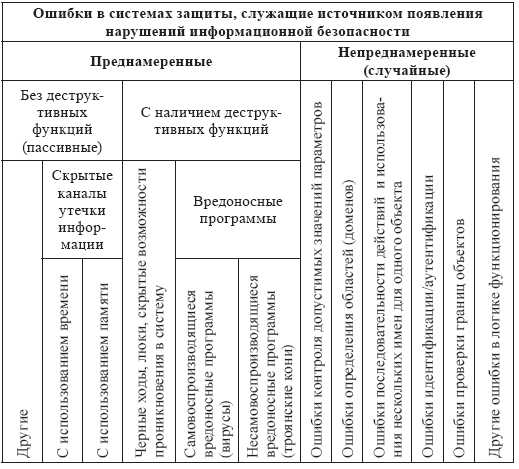

1. Каким образом ошибки, приводящие к появлению нарушений информационной безопасности, вносятся в систему защиты? Классификация нарушений информационной безопасности по источнику появления.

2. Когда и на каком этапе они вносятся? Классификация нарушений информационной безопасности по этапу возникновения.

3. Где и в каких узлах системы защиты или вычислительной системе в целом они возникают и проявляются? Классификация нарушений информационной безопасности по размещению в системе.

Классификация нарушений информационной безопасности по источнику появления

Источником нарушений информационной безопасности и их появлений является ошибка или недоработка в системе безопасности. Эти ошибки носят неслучайный характер. Классификация нарушений информационной безопасности по источнику появления представлена в таблице 4.

Под источником появления понимается основа существования нарушений информационной безопасности, т. е. либо характеристики вычислительной сети, которые обусловливают ее существование, либо принцип функционирования средств, использующих нарушения информационной безопасности для осуществления атаки. Для решения практических задач наибольший интерес представляет таксономия нарушений информационной безопасности по причинам возникновения.

Таблица 4

Таксономия нарушений информационной безопасности по источнику появления

Ошибки, служащие источником появления нарушений информационной безопасности, могут быть внесены в систему защиты преднамеренно, либо возникнуть неумышленно, непреднамеренно. Для выявления таких непреднамеренных или случайных ошибок применяются различные стратегии и методики. Большинство случайных ошибок может быть выявлено и устранено при увеличении времени и глубины анализа и тестирования кода системы защиты. Но в отношении наиболее серьезных преднамеренно внесенных и замаскированных ошибок этот способ является малоэффективным. Для эффективного поиска таких ошибок необходимо проведение специальных испытаний, заключающихся в попытках проникновения в систему и проведения атак на систему защиты.

В некоторых случаях определенные функции, специально добавленные в программное обеспечение, предопределяли внесение в систему защиты непреднамеренных ошибок. Возможность использования удаленной отладки или настройки системы может привести к появлению нарушений информационной безопасности. Такая ошибка может быть классифицирована как преднамеренная, но не имеющая деструктивной функции.

Определенные злоумышленные, преднамеренные ошибки могут рассматриваться как случайные. Случайные ошибки вносятся в систему при разработке требований к безопасности и спецификаций системы защиты, а также в процессе сопровождения системы, т. е. обновлении версии, поставки новых утилит и т. п. Преднамеренные ошибки внедряются в систему на этапе ее применения, в противном случае возможно компрометация системы.

Преднамеренные и злоумышленные ошибки являются достаточно трудно обнаруживаемыми, так как они специально скрыты, замаскированы с целью их не обнаружения. Они являются самыми опасными. Специально внесенные ошибки с деструктивными функциями могут серьезно нарушить функционирование системы. Случайные ошибки, безобидные сами по себе, также могут быть использованы для этих же целей специально написанными программами.

Преднамеренное внедрение нарушений информационной безопасности с наличием деструктивных функций.

Преднамеренно внесенные в систему защиты нарушения и связанные с ними каналы утечки информации являются результатом функционирования предварительно внедренных вредоносных программ. Характеристикой вредоносных программ является активное их функционирование и противодействие системе обеспечения безопасности и обеспечение утечки информации.

«Черным ходом» называется скрытая или замаскированная возможность получения доступа к ресурсам в обход стандартных механизмов контроля. Например, разработчик программы проверки уникального идентификатора может при совпадении контролируемого параметра с известной только ему константой предусмотреть осуществление некоторые непредусмотренных действий, скажем, отменить контроль доступа для субъекта с этим идентификатором. В дальнейшем этот разработчик мог бы использовать этот «черный ход» для бесконтрольного доступа к информации.

Преднамеренно внедренные нарушения информационной безопасности без деструктивных функций.

Вредоносные программы могут осуществлять взаимодействие с атакующим систему злоумышленником через «скрытые каналы» утечки информации. Под скрытым каналом понимают любую возможность обмена информацией с процессами или другими компонентами системы, не предусмотренную ее разработчиками и, как следствие, неконтролируемую системой защиты. Отсутствие контроля над скрытыми каналами со стороны системы защиты широко используются злоумышленниками.

Для использования скрытых каналов требуется наличие двух процессов:

1) посредством вредоносных программ осуществляется сбор информации, интересующей злоумышленника, которая помещается в скрытый канал, неконтролируемый системой защиты;

2) прослушивание канала в ожидании поступления собранной информации, и при ее появлении выполняет необходимую обработку и сохранение.

Скрытые каналы утечки в зависимости от способа кодирования информации, передаваемой между этими процессами, подразделяются на два типа: с использованием памяти и с использованием времени.

В первом случае для кодирования передаваемой информации используется либо область памяти (установление характерных признаков в имени и атрибутах файла), либо вообще неиспользуемая область (зарезервированные поля в заголовке сетевого пакета).

Во втором случае информация кодируется определенной последовательностью и длительностью событий, происходящих в системе. Например, с помощью модуляции интервалов обращения к устройствам, введения задержек между приемом и посылкой сетевых пакетов и т. д.

Кроме скрытых каналов в системе могут присутствовать и другие преднамеренно внесенные ошибки, не влекущие за собой разрушительных последствий. К их появлению автоматически приводит любое расхождение между требованиями по безопасности и требованиями к функциональности системы.

Непреднамеренные (неумышленные) ошибки и нарушения информационной безопасности.

Непреднамеренные нарушения информационной безопасности могут возникнуть в системе из-за наличия ошибок на этапе разработки требований к безопасности, при разработке спецификаций и на этапе их реализации, т. е. в процессе написания программ. Большинство из ошибок обнаруживается и устраняется во время тестирования. Некоторые ошибки могут остаться незамеченными и вызвать проблемы эксплуатации вычислительных сетей. Наиболее трудно выявляются такие ошибки в сложных системах, состоящих из многочисленных компонентов, разработанных при участии большого коллектива специалистов. Одна из проблем таких систем – невозможность исчерпывающего описания их спецификаций, т. е. невозможность адекватного документирования. Недостатки проектной документации при сопровождении и эксплуатации приводят к тому, что при попытке устранения одних ошибок в нее вносятся другие. Наличие неумышленных ошибок не приводит к немедленному их использованию и нарушению безопасности системы.

Неумышленные нарушения информационной безопасности могут быть классифицированы в соответствии со следующими группами ошибок, предопределяющих их существование:

1. Ошибки контроля допустимых значений параметров.

2. Ошибки определения областей (доменов).

3. Ошибки последовательности действий и использования нескольких имен для одного объекта.

4. Ошибки идентификации/аутентификации.

5. Ошибки проверки границ объектов.

6. Ошибки в логике функционирования.

Ошибки контроля допустимых значений параметров заключаются в принятии соответствующим механизмом неправильного заключения о соответствии проверяемого параметра допустимым значениям. Это касается числа, состава, типа, размера, статуса (передаваемые или принимаемые) параметров, или ряда других их характеристик. Ошибки контроля можно рассматривать как неадекватную реакцию механизмов защиты на возникающие в системе события.

Ошибки определения областей (доменов) выражаются в наличии открытого или неконтролируемого способа доступа в защищенную область. Например, возможность получения доступа к объекту файловой системы, непосредственный доступ к которому запрещен, посредством доступа к его физическому представлению на аппаратных носителях. Другим примером является повторное использование объекта, например, доступ к остаточной информации в занимаемой объектом области памяти после ее освобождения.

Наличие ошибок последовательности действий предопределяется асинхронным функционированием компонентов системы, которое может быть использовано для нарушения безопасности. Выявить такие ошибки в системе достаточно трудно. Например, одной из операций может быть проверка идентификатора процесса, а второй – установка для него соответствующих полномочий, или проверка допустимости параметра, а затем – его использование. Асинхронность может быть использована злоумышленником для обмана механизмов контроля путем подмены параметра на другой, запрещенный после проверки его допустимости, но перед использованием. Данная ошибка носит название TOCTTOU (time-of-check to time-of-use) – возможность подмены параметра между моментом проверки и моментом использования.

Ошибки идентификации/аутентификации приводят к тому, что неуполномоченный на соответствующие действия пользователь получает доступ к защищенным объектам в объеме полномочий другого лица. Эти ошибки рассматриваться как ошибки контроля, т. е. происходит неправильная проверка параметров идентификации и подлинности пользователя и объекта.

Ошибки проверки границ объектов и связанные с ними каналы утечки возникают из-за игнорирования проверок того, что определенный объект пересек границы области памяти, отведенной для его хранения (контроль длины строки, размера массива, размера и положения файла и т. д.).

Существуют также другие ошибки, не попадающие непосредственно ни в одну из перечисленных категорий. Их называют ошибками логики функционирования системы и механизмов защиты, которые потенциально могут быть использованы злоумышленниками для проникновения в систему и нарушения безопасности.

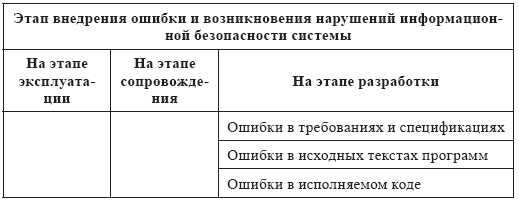

Классификация нарушений информационной безопасности по этапам возникновения и внедрения

Таксономия нарушений ИБ по этапу внедрения, основанная на этих положениях, приведена в табл. 5.

Таблица 5

Таксономия нарушений информационной безопасности по этапу возникновения

Возникновение нарушений информационной безопасности на этапе разработки системы.

Процесс разработки программной системы включает этапы:

1) составление требований и спецификаций;

2) создание исходных текстов программ;

3) генерация исполняемого кода.

На каждом из этих этапов в создаваемую систему могут быть внесены ошибки, которые приводят к возникновению нарушений информационной безопасности.

Составление требований и спецификаций. Требования к программному обеспечению описывают, что должна делать каждая из программ в составе системы. Спецификации определяют, каким образом эти действия должны выполняться.

Требования или спецификации не могут содержать положения, явно обусловливающие преднамеренные ошибки и каналы утечки информации. Требования и спецификации должны быть открыты и понятны, а также позволять относительно легко выявить и устранить ошибки типа «черного хода» и им подобные.

В основном ошибки возникают из-за необходимости одновременного выполнения как требований по защите, так и общих функциональных требований к системе. Конкуренция этих требований и неизбежно возникающие противоречия между этими требованиями требуют от разработчиков принятия компромиссных решений, в которых предпочтение может быть отдано функциональности системы в ущерб ее безопасности.

Создание исходных текстов программ. Большинство ошибок в исходных текстах, как случайных, так и внесенных преднамеренно, может быть обнаружено при тщательном их изучении. Наиболее распространены случайные ошибки в исходных текстах программ. Они возникают в результате неадекватной реализации определенных в требованиях интерфейсов модулей, либо просто из-за ошибок программистов.

Преднамеренные ошибки могут быть внесены программистом. Программист может внедрить в систему код, не предусмотренный ее спецификациями, но нужный ему для отладки и тестирования разрабатываемой программы. Если по завершению разработки программы этот код не будет удален из нее, он превратится в канал утечки информации и может быть использован злоумышленником.

Генерация исполняемого кода. Исполняемый код генерируется компиляторами из исходных текстов программ и представляет собой инструкции, предназначенные для выполнения процессором. Поскольку компиляторы предназначены только для формального преобразования исходных текстов в исполняемый код, они автоматически переносят ошибки из первых во второй. Если ошибки содержатся в самом компиляторе, тогда они могут использоваться злоумышленниками для получения в компилируемых программах нужных им фрагментов кода.

Возникновение нарушений информационной безопасности на этапе сопровождения и развития системы.

Случайные ошибки, внесенные в систему во время ее сопровождения, чаще всего обусловлены неправильным представлением программистами всех аспектов функционирования системы в целом. Любые изменения, вносимые ими в систему, потенциально могут превратиться в каналы утечки информации. Для предотвращения такой ситуации каждое вносимое изменение должно сопровождаться тщательной проверкой всей системы.

Возникновение нарушений информационной безопасности на этапе эксплуатации системы.

Возникновение ошибок и сбоев, утечка информации и другие подобные явления в процессе функционирования системы в большинстве случаев происходят по причине воздействия на нее специально написанных вредоносных программ.

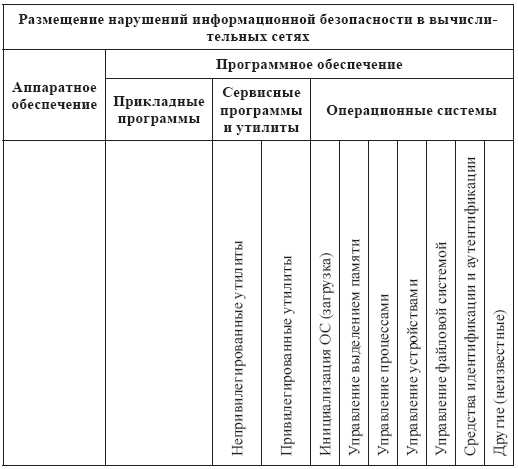

Классификация нарушений информационной безопасности по размещению в системе

Нарушения информационной безопасности классифицируют по их размещению в вычислительных сетях в зависимости от того, в каких компонентах системы они находятся (табл. 6).

Ошибки и каналы утечки в программном обеспечении

Компоненты программного обеспечения, вне зависимости от их конкретного предназначения, чрезвычайно сильно связаны и взаимозависимы.

Среди всего комплекса программного обеспечения в отдельную категорию выделяют операционную систему. В ней определена и реализована архитектура всей вычислительной системы. Наличие в ней ошибок, связанных с обеспечением безопасности, автоматически влечет серьезные последствия для всей вычислительной сети.

Таблица 6

Таксономия нарушений информационной безопасности по размещению в вычислительных сетях

Непосредственно с операционной системой связано сервисное программное обеспечение, обеспечивающее поддержку различных аспектов функционирования системы. Кроме того, существует прикладное программное обеспечение, с которым непосредственно работают пользователи.

Системное программное обеспечение

Операционная система включают в себя функции управления процессами, устройствами, распределением памяти, файловой системой и т. д. Она обеспечивает инициализацию вычислительной системы при опасности.

Ошибки на этапе инициализации могут возникнуть в результате неправильного взаимодействия с аппаратурой. Например, если произошли изменения в составе аппаратных средств, или при наличии неправильных конфигурационных параметров. Такие ошибки приводят к неправильному назначению полномочий доступа процессов и пользователей к ресурсам системы.

Управление процессами и управление распределением памяти – это основные задачи операционной системы, и такие ошибки приводят к получению злоумышленником контроля над всей системой и свободному доступу к любой информации.

Управление устройствами определяет наличие комплекса программ ввода/вывода, обеспечивающих функционирование этих устройств параллельно и независимо от центрального процессора. Ошибки в таких программах приводят либо к отказам и сбоям в работе устройств, либо позволяют получить информацию, доступ к которой запрещен.

Файловая система использует значительное число функций операционной системы – управление процессами, устройствами, распределением памяти и т. д. Такие ошибки автоматически распространяются и на файловую систему. Кроме того, файловой системе присущи и собственные ошибки, касающиеся хранения данных и ограничения доступа к ним. Из-за неправильного представления данных следует неправильное функционирование механизмов контроля. Наличие ошибок в механизмах управления файловой системой способно привести к нарушению функционирования и безопасности всей вычислительной системы.

Идентификация и аутентификация являются основой функционирования любой системы защиты. Операционная система содержит специальные файлы, в которых хранятся имена и пароли, на основании которых и выполняются указанные процедуры. Чрезвычайно важно обеспечить не только адекватную реализацию процедур идентификации и аутентификации, но и всестороннюю защиту этих файлов от несанкционированного доступа и изменения. Иначе злоумышленник сможет выдать себя за легального пользователя и получить соответствующие полномочия.

Сервисное программное обеспечение

Сервисное программное обеспечение включает компиляторы, отладчики, редакторы, библиотеки функций, системы управления базами данных и т. п. Операционная система при запуске таких программ предоставляет им специальные привилегии, превышающие привилегии работающего с ними пользователя.

Привилегированные утилиты, как правило, являются сложными программами и часто обеспечивают выполнение функций, не предусмотренных операционной системой. Они разрабатываются отдельно от операционной системы и могут не поддерживать принятые в ней требования и ограничения безопасности, даже при наличии собственной системы защиты. Это означает, что привилегированные утилиты являются потенциально опасными для защиты вычислительных систем.

Наличие ошибок в реализации систем защиты привилегированных утилит или каналов утечки информации в них может быть использовано злоумышленником.

Прикладное программное обеспечение

Нарушения в функционировании вычислительной систем вызванные неумышленными ошибками в прикладном программном обеспечении, обычно ограничиваются только содержащим эту ошибку процессом, который некорректно функционирует либо саморазрушается. Преднамеренно внесенные программные закладки, вирусы, «троянские кони» и «логические бомбы» находятся именно на уровне прикладного программного обеспечения. Объектами их атак могут стать любые компоненты ИС, вплоть до выведения операционной системы из строя. В этом случае успех атаки зависит от того, насколько защищена конкретная операционная система от разрушительных действий прикладных программ. Многопользовательские многозадачные операционные системы (такие как Unix) сравнительно легко справляются с подобной проблемой, а широко распространенные DOS и Windows в этой ситуации оказываются бессильными.

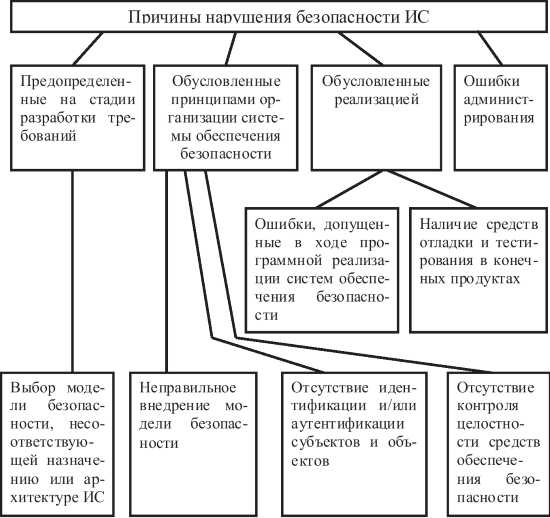

Таксономия причин возникновения нарушений информационной безопасности представлена на Рис. 3.

Рис. 3. Причины нарушения безопасности ИС.

Все случаи нарушений информационной безопасности происходят по одной из следующих причин:

1. Выбор модели безопасности, несоответствующей назначению или архитектуре вычислительной сети. Модель безопасности должна соответствовать как требованиям, предъявляемым к безопасности вычислительной сети, так и принятой в ней парадигме обработке информации. При выборе модели безопасности необходимо учитывать архитектуру и специфику вычислительной сети, в противном случае, несмотря на все достоинства модели, гарантированного ею уровня безопасности достичь не удастся.

2. Неправильное внедрение модели безопасности. В этом случае модель безопасности выбрана правильно, но ее применение к конкретной реализации операционной системы в силу свойств модели или самой операционной системы было проведено неудачно. Это означает, что при реализации были потеряны все теоретические достижения, полученные при формальном доказательстве безопасности модели. Неправильное внедрение модели безопасности в систему выражается в недостаточном ограничении доступа к наиболее важным для безопасности операционной системы и системным службам и объектам, а также введении различных исключений из предусмотренных моделью правил разграничения доступа типа привилегированных процессов, утилит и т. д.

3. Отсутствие идентификации и/или аутентификации субъектов и объектов. Во многих современных операционных системах (Unix, Novell Netware, Windows) идентификация и аутентификация субъектов и объектов взаимодействия находятся на весьма примитивном уровне – субъект взаимодействия может сравнительно легко выдать себя за другого субъекта и воспользоваться его полномочиями доступа к информации. Кроме того, можно внедрить в систему «ложный» объект, который будет при взаимодействии выдавать себя за другой объект. Часто идентификация и аутентификация носят непоследовательный характер и не распространяются на все уровни взаимодействия – в операционной системе Novell Netware предусмотрена аутентификация пользователя, но отсутствует аутентификация рабочей станции и сервера. В стандартной версии операционной системе Unix аутентификация пользователей находится на примитивном уровне – программы подбора пароля легко справляются со своей задачей при наличии у злоумышленника идентификатора пользователя и зашифрованного пароля. Ряд служб операционной системы Unix вообще не предусматривает аутентификации.

4. Отсутствие контроля целостности средств обеспечения безопасности. Во многих операционных системах недостаточное внимание уделено контролю целостности самих механизмов, реализующих функции защиты. Во многих системах возможна прозрачная для служб безопасности подмена компонентов. В операционной системе Unix система традиционно построена таким образом, что для обеспечения ее функционирования многие процессы должны выполняться с уровнем полномочий, превышающим обычный пользовательский уровень (с помощью механизма замены прав пользователя на права владельца программы). Такие программные приложения являются потенциальной брешью в системе защиты, так как нуждаются в проверке на безопасность при их установке в систему и постоянном контроле целостности. С точки зрения безопасности такая ситуация нежелательна – не соблюдается принцип минимальной достаточности при распределении полномочий пользователей и процессов. Перечень критичных приложений и пользователей, обладающих высоким уровнем привилегий, должен быть максимально ограничен. Это достигается последовательным применением принципа локализации функций обеспечения безопасности и целостности в ядре операционной системы.

5. Ошибки, допущенные при программной реализации систем обеспечения безопасности. Эта группа причин нарушения безопасности будет существовать до тех пор, пока не появятся технологии программирования, гарантирующие производство безошибочных программ. Тщательное тестирование и верификация программных продуктов позволит сократить вероятность появления подобных ошибок до минимума.

6. Наличие средств отладки и тестирования в конечных продуктах. Многие разработчики оставляют в коммерческих продуктах «люки», «дыры», «отладочные возможности» и т. п. Причины, по которым это происходит, – программные продукты становятся все более сложными, и отладить их в лабораторных условиях становится невозможно. Следовательно, для определения причин сбоев и ошибок уже в процессе эксплуатации программного продукта, разработчикам приходится оставлять в своих продуктах возможности для отладки и диагностики. Для тех ситуаций, где безопасность имеет решающее значение применение подобной практики недопустимо.

7. Ошибки администрирования. Наличие самых современных и совершенных средств защиты не гарантирует систему от возможных нарушений безопасности, так как остается человеческий фактор – администратор, управляющий средствами обеспечения безопасности, может совершить ошибку.

Следующая глава

4.4. Анализ способов нарушений информационной безопасности удаленная атака

4.4. Анализ способов нарушений информационной безопасности удаленная атака

Основой любого анализа безопасности компьютерных систем является знание присущих им основных угроз.

Атаки, направленные на компьютерные сети, называются удаленными атаками.

Основной особенностью любой сетевой операционной системы является то, что ее компоненты распределены в пространстве, и связь между ними физически осуществляется при помощи сетевых соединений (коаксиальный кабель, витая пара, оптоволокно и т. д.) и программно при помощи механизма сообщений. При этом все управляющие сообщения и данные, пересылаемые одной компонентой сетевой операционной системы другой компоненте, передаются по сетевым соединениям в виде пакетов обмена. Эта особенность является основной причиной появления нового класса угроз – класса удаленных атак. Основная причина нарушения безопасности сетевой операционной системы – недостаточная идентификация и аутентификация ее удаленных компонент.

Удаленные атаки классифицируются по следующим признакам: 1. По характеру воздействия: активное, пассивное. Под активным воздействием на сетевую систему понимается воздействие, оказывающее непосредственное влияние на работу сети (изменение конфигурации сети, нарушение работы сети и т. д.) и нарушающее политику безопасности, принятую в системе. Практически все типы удаленных атак являются активными воздействиями. Основная особенность удаленного активного воздействия заключается в принципиальной возможности его обнаружения.

Пассивным воздействием на сетевую систему называется воздействие, которое не оказывает непосредственного влияния на работу сети, но может нарушать ее политику безопасности. Отсутствие непосредственного влияния на работу сети приводит к тому, что пассивное удаленное воздействие практически невозможно обнаружить. Единственным примером пассивного типового удаленного воздействия служит прослушивание канала в сети.

2. По цели воздействия: перехват информации, искажение информации.

Основная цель практически любой атаки – получить несанкционированный доступ к информации. Существуют две возможности доступа к информации – перехват и искажение. Возможность перехвата информации означает получение к ней доступа, но невозможность ее модификации. Примером перехвата информации это прослушивание канала в сети. В этом случае имеется несанкционированный доступ к информации без возможности ее искажения.

Возможность к искажению информации означает полный контроль над информационным потоком. Информацию можно не только прочитать, как в случае перехвата, но и иметь возможность ее модификации. Примером удаленной атаки, позволяющей модифицировать информацию, может служить ложный сервер.

3. По условию начала осуществления воздействия:

• атака по запросу от атакуемого объекта. Атакующая программа, запущенная на сетевом компьютере, ждет посылки от потенциальной цели атаки определенного типа запроса, который и будет условием начала осуществления атаки;

• атака по наступлению определенного события на атакуемом объекте. Атакующая программа ведет наблюдение за состоянием операционной системы удаленного компьютера и при возникновении определенного события в системе начинает осуществление воздействия. Инициатором осуществления начала атаки выступает сам атакуемый объект.

• безусловная атака. Начало осуществления атаки безусловно по отношению к цели атаки. Атака осуществляется немедленно после запуска атакующей программы. Она является инициатором начала осуществления атаки.

4. По расположению субъекта атаки относительно атакуемого объекта: внутрисегментное, межсегментное.

Рассмотрим ряд определений: Субъект атаки (или источник атаки) – это атакующая программа, осуществляющая воздействие.

Хост (host) – сетевой компьютер. Маршрутизатор (router) – устройство, обеспечивающее маршрутизацию пакетов обмена в глобальной сети.

Подсеть (subnetwork) (в терминологии Internet) – совокупность хостов, являющихся частью глобальной сети, для которых маршрутизатором выделен одинаковый номер подсети. Подсеть – логическое объединение хостов маршрутизатором. Хосты внутри одной подсети могут взаимодействовать между собой непосредственно, минуя маршрутизатор.

Сегмент сети – физическое объединение хостов. Например, сегмент сети образуют совокупность хостов, подключенных к серверу по схеме общая шина. При такой схеме подключения каждый хост имеет возможность подвергать анализу любой пакет в своем сегменте.

Важно как по отношению друг к другу располагаются субъект и объект атаки, т. е. в одном или в разных сегментах они находятся. В случае внутрисегментной атаки субъект и объект атаки находятся в одном сегменте. На практике межсегментную атаку осуществить труднее, чем внутрисегментную.

5. По уровню эталонной модели ISO OSI, на котором осуществляется воздействие: физический, канальный, сетевой, транспортный, сеансовый, представительный, прикладной.

Международная Организация по Стандартизации (ISO) приняла стандарт ISO 7498, описывающий взаимодействие открытых систем (OSI). Сетевые операционные системы являются открытыми системами. Любой сетевой протокол обмена, также как и любую сетевую программу можно спроецировать на эталонную семиуровневую модель OSI. Такая многоуровневая проекция позволит описать в терминах модели OSI функции, заложенные в сетевой протокол или сетевую программу. Удаленная атака также является сетевой программой.

Анализ сетевого трафика

Особенностью сетевой операционной системы является то, что ее компоненты распределены в пространстве, и связь между ними физически осуществляется при помощи сетевых соединений и программно – при помощи механизма сообщений. Все управляющие сообщения и данные, пересылаемые одной компонентой сетевой операционной системы другой компоненте, передаются по сетевым соединениям в виде пакетов обмена. Эта особенность привела к появлению специфичного только для сетей ЭВМ типового удаленного воздействия, заключающегося в прослушивание канала в сети или сетевой анализ. Анализ сетевого трафика позволяет:

1. Изучить логику работы сетевой операционной системы. Это достигается путем перехвата и анализа пакетов обмена на канальном уровне. Знание логики работы сетевой операционной системы позволяет на практике моделировать и осуществлять удаленные атаки.

2. Перехватить поток данных, которыми обмениваются компоненты сетевой операционной системы. Удаленная атака данного типа заключается в получение на удаленном компьютере несанкционированного доступа к информации, которой обмениваются две сетевые ЭВМ. При анализе сетевого трафика отсутствует возможность его модификации. Анализ возможен только внутри одного сегмента сети. Примером перехваченной при помощи данной типовой атаки информации могут служить имя и пароль пользователя, пересылаемые в незашифрованном открытом виде по сети.

По характеру воздействия анализ сетевого трафика является пассивным воздействием. Осуществление данной атаки ведет к перехвату информации внутри одного сегмента сети на канальном уровне OSI. При этом начало осуществления атаки безусловно по отношению к цели атаки.

Навязывание хосту ложного маршрута

Современные глобальные сети представляют собой совокупность сегментов сети, связанных между собой через сетевые узлы. При этом маршрутом называется последовательность узлов сети, по которой данные пересылаются от источника к приемнику, а маршрутизацией называется выбор маршрута. Узел, обеспечивающий маршрутизацию, называется маршрутизатором. Каждый маршрутизатор имеет специальную таблицу, называемую таблицей маршрутизации, в которой для каждого адресата указывается оптимальный маршрут. Таблицы маршрутизации существуют не только у маршрутизаторов, но и у любых хостов в глобальной сети. Для обеспечения эффективной и оптимальной маршрутизации в сетях ЭВМ существуют специальные управляющие протоколы, позволяющие маршрутизаторам обмениваться информацией друг с другом (RIP (Routing Internet Protocol), OSPF (Open Shortest Path First)), уведомлять хосты о новом маршруте (ICMP (Internet Control Message Protocol)), удаленно управлять маршрутизаторами (SNMP (Simple Network Management Protocol)). Все названные протоколы позволяют изменять маршрутизацию в сети, т. е. являются протоколами управления сетью.

Основная цель атаки, связанной с навязыванием хосту ложного маршрута, – изменить исходную доверенную маршрутизацию хоста, так, чтобы новый маршрут проходил через хост или сеть злоумышленника.

Реализация данной типовой атаки состоит в несанкционированном использовании протоколов управления сетью для изменения исходной маршрутизации. Для изменения маршрутизации атакующему требуется послать по сети определенные указанными протоколами управления сетью специальные служебные сообщения от имени сетевых управляющих устройств (например, маршрутизаторов).

В результате успешного изменения маршрута атакующий хост получит полный контроль над потоком информации, которой обмениваются два доверенных хоста и атака перейдет во вторую стадию, связанную с приемом, анализом и передачей пакетов, получаемых от обманутых хостов. Данная стадия атаки полностью совпадает со второй стадией типовой атаки ложный сервер.

Навязывание хосту ложного маршрута – активное воздействие, совершаемое с целью перехвата и искажения информации безусловно, по отношению к цели атаки. Данная удаленная атака осуществляется внутри одного сегмента и на сетевом уровне модели OSI.

Подмена доверенного хоста

Проблема заключается в однозначной идентификации получаемых станцией пакетов обмена. В сетевых операционных системах эта проблема решается следующим образом: в процессе создания виртуального канала хосты обмениваются определенной информацией, уникально идентифицирующей данный канал. Такой обмен обычно называется «рукопожатием» (handshake). Однако не всегда для связи двух удаленных компонент в сети создается виртуальный канал. Часто, например, от маршрутизаторов используется посылка одиночных пакетов, не требующих подтверждения.

Для адресации пакетов в компьютерных сетях используется сетевой адрес, который уникален для каждой станции (на канальном уровне модели OSI – это аппаратный адрес сетевого адаптера, на сетевом уровне – адрес определяется в зависимости от используемого протокола сетевого уровня (например, IP-адрес)). Сетевой адрес может использоваться для идентификации пакетов обмена. Сетевой адрес подделывается, и поэтому использовать его в качестве единственного средства идентификации является неправильным.

Если в сетевой операционной системе используются слабые средства идентификации ее удаленных компонент, тогда возможна типовая удаленная атака, которая заключается в передачи по сети сообщений от имени любого хоста. Существуют две разновидности данной типовой удаленной атаки:

• атака при установленном виртуальном канале;

• атака без установленного виртуального канала.

В случае установленного виртуального соединения атака будет заключаться в присвоении прав доверенного хоста, легально подключившегося к серверу, что позволит злоумышленнику вести сеанс работы с сервером от имени доверенного хоста. Реализация данного типа атак состоит в посылке пакетов обмена с атакующей станции на сервер от имени доверенной станции и при этом посланные пакеты будут восприняты сервером как корректные. Для осуществления атаки данного типа необходимо преодолеть систему идентификации пакетов, которая может использовать контрольную сумму, вычисляемую с помощью открытого ключа, динамически выработанного при установлении канала, случайные многобитные счетчики пакетов и сетевые адреса станций. Однако в операционной системе Novell NetWare 3.12 для идентификации пакетов обмена используются два 8-битных счетчика – номер канала и номер пакета; в протоколе TCP для идентификации используются два 32-битных счетчика. Для служебных сообщений используется посылка одиночных пакетов, не требующих подтверждения, т. е. не требуется обязательного создания виртуального соединения.

Атака без установленного виртуального соединения заключается в посылке служебных сообщений от имени сетевых управляющих устройств, например, от имени маршрутизаторов. Для идентификации пакетов возможно использование статических ключей, определенных заранее, что неудобно и требует сложной системы управления ключами. Однако в противном случае идентификация таких пакетов без установленного виртуального канала будет возможна по сетевому адресу отправителя, который легко подделать. Посылка ложных управляющих сообщений может привести к серьезным нарушениям работы сети, например, к изменению ее конфигурации.

Подмена доверенного хоста является активным воздействием, совершаемым с целью перехвата и искажения информации при наступлении на атакуемом объекте определенного события. Такая удаленная атака является внутрисегментной и межсегментной и осуществляется на сетевом, транспортном и сеансовом уровнях модели OSI.

Ложный сервер или использование недостатков алгоритма удаленного поиска

В компьютерной сети часто оказывается, что удаленные компоненты сетевой операционной системы изначально не имеют достаточно информации, необходимой для адресации пакетов обмена. Обычно такой информацией являются аппаратные (адрес сетевого адаптера) и логические адреса (IP-адрес) сетевых компьютеров. Для получения подобной информации в сетевых операционных системах используются различные алгоритмы удаленного поиска, заключа ющиеся в передаче по сети специального вида запросов, и в ожидании ответов на полученный запрос с искомой информацией. Руководствуясь полученными из ответа сведениями об искомом хосте, запросивший хост начинает адресацию к нему, т. е., после получения ответа на запрос он обладает всеми необходимыми данными для адресации. Примером подобных запросов, на которых базируются алгоритмы удаленного поиска, является SAP – запрос в операционной системе Novell NetWare, ARP и DNS – запрос в сети Internet.

При использовании сетевой операционной системы механизмов удаленного поиска существует возможность на атакующей станции перехватить посланный хостом запрос и послать на него ложный ответ. В ответе указывают данные, использование которых приведет к адресации на атакующий хост – ложный сервер. Весь поток обмена информацией между хостом и настоящим сервером будет проходить через ложный сервер.

Ложный сервер – активное воздействие, совершаемое с целью перехвата и искажения информации, являющееся атакой по запросу от атакуемого объекта. Такая удаленная атака является внутрисегментной и межсегментной и осуществляется на канальном, сетевом, транспортном, сеансовом и представительном уровнях модели OSI.

Одной из атак, которую может осуществлять ложный сервер, является перехват передаваемой между сервером и хостом информации. Факт перехвата информации возможен из-за того что при выполнении некоторых операций над файлами (чтение, копирование и т. д.) содержимое этих файлов передается по сети, а значит, поступает на ложный сервер. Простейший способ реализации перехвата – это сохранение в файле всех получаемых ложным сервером пакетов обмена. Данный способ перехвата информации оказывается недостаточно информативным. Это происходит вследствие того, что в пакетах обмена кроме полей данных существуют служебные поля, не представляющие интереса. Следовательно, для того, чтобы получить непосредственно передаваемый файл, необходимо проводить на ложном сервере динамический семантический анализ потока информации для его селекции.

Модификация информации

Одной из особенностей любой системы воздействия, построенной по принципу ложного сервера, является то, что она способна модифицировать перехваченную информацию.

Рассмотрим два вида модификации информации:

1) модификация передаваемых данных;

2) модификация передаваемого кода.

Модификация передаваемых данных. В результате селекции потока перехваченной информации и его анализа система может распознавать тип передаваемых файлов (исполняемый или текстовый). При обнаружении текстового файла или файла данных появляется возможность модифицировать данные, проходящие через ложный сервер. Особую угрозу эта функция представляет для сетей обработки конфиденциальной информации.

Модификация передаваемого кода. Ложный сервер, проводя семантический анализ проходящей через него информации, может выделять из потока данных исполняемый код. Чтобы определить, что передается код или данные по сети необходимо использовать определенные особенности, свойственные реализации сетевого обмена в конкретной сетевой операционной системе или некоторые особенности, присущие конкретным типам исполняемых файлов локальной операционной системе.

Выделяют два различных по цели вида модификации кода:

1) внедрение вредоносных программ;

2) изменение логики работы исполняемого файла. При внедрении вредоносных программ исполняемый файл модифицируется по вирусной технологии. К исполняемому файлу дописывается тело вредоносной программы и изменяется точка входа так, чтобы она указывала на внедренный код вредоносной программы. Файл поражен вирусом или вредоносной программой в момент передачи его по сети. Такое возможно лишь при использовании системы воздействия, построенной по принципу ложный сервер.

Модификация исполняемого кода с целью изменения логики его работы требует предварительного исследования работы исполняемого файла и в случае его проведения может принести негативные результаты. Например, при запуске на сервере программы идентификации пользователей распределенной базы данных ложный сервер может так модифицировать код этой программы, что появится возможность беспарольного входа с наивысшими привилегиями в базу данных.

Подмена информации

Ложный сервер позволяет не только модифицировать, но подменять перехваченную им информацию. Если модификация информации приводит к ее частичному изменению, то подмена – к ее полному изменению. При этом дезинформация в зависимости от контролируемого события может быть воспринята либо как исполняемый код, либо как данные.

Допустим, что ложный сервер контролирует событие, которое заключается в подключении пользователя к серверу. В этом случае он ожидает, например, запуска соответствующей программы входа в систему. В случае, если эта программа находится на сервере, то при ее запуске исполняемый файл передается на рабочую станцию. Вместо того чтобы выполнить данное действие, ложный сервер передает на рабочую станцию код заранее написанной специальной программы – захватчика паролей. Эта программа выполняет визуально те же действия, что и настоящая программа входа в систему, например, спрашивается имя и пароль пользователя, после чего полученные сведения посылаются на ложный сервер, а пользователю выводится сообщение о ошибке. При этом пользователь, посчитав, что он неправильно ввел пароль (пароль обычно не отображается на экране), снова запустит программу подключения к системе и со второго раза войдет в нее. Результат такой атаки – имя и пароль пользователя, сохраненные на ложном сервере.

Сетевой шпион или удаленный контроль над станцией в сети

Сетевой шпион – это программная закладка или компьютерный вирус, функционирующий в сети ЭВМ, основная цель которого получение удаленного контроля над рабочей станцией в сети. Данный вид вредоносных программ добавляет еще один тип атак на сетевые операционные системы – удаленный съем информации и получение удаленного контроля над рабочей станцией в сети.

Основные этапы работы сетевого шпиона:

1) инсталляция в памяти;

2) ожидание запроса с удаленного атакующего компьютера, на котором запущена головная сервер-программа, и обмен с ней сообщениями о готовности;

3) передача перехваченной информации на головную сервер-программу или предоставление ей контроля над зараженным компьютером.

Основные функции сетевых шпионов:

1) перехват и передача вводимой с клавиатуры формации на головную сервер-программу;

2) перехват и передача экранной информации на головную сервер-программу;

3) перехват и передача на головную сервер-программу системной информации об ЭВМ (тип операционной системы, параметры ЭВМ, загруженные программы и т. д.);

4) получение контроля сервер-программой над зараженным удаленным компьютером (удаленный запуск программ, копирование данных, удаление данных и т. д.).

Сетевой шпион – активная атака по запросу, совершаемая с целью перехвата и искажения информации. Сетевой шпион это внутрисегментная и межсегментная удаленная атака, осуществляемая на сетевом уровне модели OSI.

Сетевой червь (WORM)

В сетях ЭВМ существует вид вирусов, называемый сетевыми червями (worm), распространяющийся в ней. Основная цель и задача сетевого червя – получение управления в операционной системе удаленного компьютера.

Основные этапы работы сетевого червя: 1. Поиск в сети цели атаки – удаленных ЭВМ.

2. Передача по сети своего кода на цель атаки.

3. Получение управления в операционной системе цели атаки.

4. Переход к п. 1. Основной проблемой для сетевого червя является получение управления на удаленном компьютере. Решение этой задачи на практике чрезвычайно затруднено, так как для ее решения необходимо либо знать имя и пароль пользователя для входа в компьютер, либо обладать информацией о люках или дырах в программном обеспечении, через которое осуществляется удаленный доступ, либо использовать ошибки администрирования служб предоставления удаленного доступа. Сетевой червь – активное воздействие, совершаемое с целью перехвата и искажения информации, начало которого безусловно по отношению к цели атаки. Сетевой червь – это внутрисегментная и межсегментная удаленная атака, осуществляемая на сетевом уровне модели OSI.

Следующая глава