Технические средства обеспечения информационной безопасности

Лекция 9. Технические средства защиты информации

1. Понятие информационной безопасности.

2. Факторы, влияющие на утечку информации.

3. Методы и технические средства обеспечения безопасности информации.

4. Рекомендации по организации защиты информации.

1. Понятие информационной безопасности

Современные социально-экономические условия в России характеризуются общим ростом и ухудшением качественных характеристик преступности, возникновением и развитием новых форм преступных проявлений, оснащением криминальных структур новейшими техническими средствами, предназначенными для проведения как мероприятий разведывательного характера, так и информационных атак и психологического воздействия в каналах информационного обмена.

В настоящее время в целях дезорганизации деятельности правоохранительных органов криминалитетом разрабатываются системы несанкционированного съема, добывания, анализа и обработки оперативно-служебной информации. Задача правоохранительных органов состоит в организационном обеспечении своей практической деятельности посредством осуществления стратегических и тактических мер нейтрализации противодействия криминальных элементов силам правопорядка, следовательно, информация нуждается в защите, то есть в перекрытии каналов ее утечки.

По определению С.И. Ожегова, защита – то, что защищает, служит охраной. Защищать – значит охранять, ограждать от посягательств, враждебных действий, опасности.

Если информация рассматривается как объект защиты, ее принято классифицировать: а) по формам представления; б) имущественным правам; в) категориям доступа. Информация может быть недокументированной (например, речевая) и документированной.

Содержание термина «информационная безопасность» определяется понятием «безопасность», которое в соответствии с Законом Российской Федерации «О безопасности» означает состояние защищенности жизненно важных интересов личности, общества и государства (ст. 1), а угроза безопасности – совокупность условий и факторов, создающих опасность для жизненно важных интересов личности и государства (ст. 3).

Таким образом, безопасность информации – обеспечение защиты информации от случайного или преднамеренного несанкционированного доступа к ней с целью раскрытия, изменения, уничтожения, использования в криминальных и иных целях.

Можно говорить о безопасности жизненно важных интересов личности, общества, государства в различных сферах деятельности, например экономической (экономическая безопасность), политической (политическая безопасность), военной (военная безопасность). Под информационной безопасностью понимается состояние защищенности жизненно важных интересов личности, общества, государства в информационной сфере (среде).

Основные угрозы жизненно важным интересам личности, общества, государства в информационной сфере можно разделить на три группы:

1. Угрозы воздействия недоброкачественной информации (недостоверной, ложной, дезинформации) на личность, общество, государство.

2. Угрозы несанкционированного и неправомерного воздействия посторонних лиц на информацию и информационные ресурсы (на производство информации, информационные ресурсы, системы их формирования и использования).

3. Угрозы информационным правам и свободам личности (праву на производство, распространение, поиск, получение, передачу и использование информации; праву на интеллектуальную собственность, на информацию и вещную собственность на документированную информацию; праву на личную тайну; праву на защиту чести и достоинства и т. п.).

Предотвращение и ликвидация угроз информационной безопасности личности, общества, государства основываются на разработке и реализации комплекса средств и механизмов защиты. Это могут быть организационные, технические, программные, социальные, правовые и иные механизмы, обеспечивающие локализацию и предотвращение таких угроз.

При создании и применении механизмов защиты возникают общественные отношения, связанные:

- с правом на защиту государства и общества от воздействия недостоверной, ложной информации;

- правом на защиту документированной информации, информационных ресурсов и продуктов как вещной собственности;

- правом на защиту информации и иных нематериальных объектов как интеллектуальной собственности;

- правом на защиту информационных систем, информационных технологий и средств их обеспечения как вещной собственности;

- правом на защиту личности в условиях информатизации;

- ограничением права на раскрытие личной тайны, а также иной информации ограниченного доступа без санкции ее собственника или владельца;

- обязанностями по защите государства и общества от вредного воздействия информации, защите самой информации, прав личности, тайны (личной, государственной, служебной и др.);

- ответственностью за нарушение прав и свобод личности, тайны и других ограничений доступа к информации, за компьютерные преступления.

Основными функциями системы безопасности в этом механизме являются:

- выявление и прогнозирование внутренних и внешних угроз жизненно важным интересам объектов безопасности, осуществление комплекса оперативных и долговременных мер по их предупреждению и нейтрализации;

- создание и поддержание в готовности сил и средств обеспечения безопасности;

- управление силами и средствами обеспечения безопасности в повседневных условиях и при чрезвычайных ситуациях;

- осуществление системы мер по восстановлению нормального функционирования объектов безопасности в регионах, пострадавших в результате возникновения чрезвычайной ситуации;

- участие в мероприятиях по обеспечению безопасности за пределами Российской Федерации в соответствии с международными договорами и соглашениями, заключенными или признанными Российской Федерацией.

В соответствии с Доктриной информационной безопасности Российской Федерации к наиболее важным объектам обеспечения информационной безопасности в правоохранительной и судебной сферах относятся:

- информационные ресурсы федеральных органов исполнительной власти, реализующих правоохранительные функ-ции, судебных органов, их информационно-вычислительных центров, научно-исследовательских учреждений и учебных заведений, содержащие специальные сведения и оперативные данные служебного характера;

- информационно-вычислительные центры, их информационное, техническое, программное и нормативное обеспечение;

- информационная инфраструктура (информационно-вычислительные сети, пункты управления, узлы и линии связи).

Внешними угрозами для этих объектов являются:

- разведывательная деятельность специальных служб иностранных государств, международных преступных сообществ, организаций и групп, связанная со сбором сведений, раскрывающих задачи, планы деятельности, техническое оснащение, методы работы и места дислокации специальных подразделений и органов внутренних дел Россий-ской Федерации;

- деятельность иностранных государственных и частных коммерческих структур, стремящихся получить несанкционированный доступ к информационным ресурсам правоохранительных и судебных органов.

Внутренними угрозами для объектов являются:

- нарушение установленного регламента сбора, обработки, хранения и передачи информации, содержащейся в картотеках и автоматизированных банках данных и использующейся для расследования преступлений;

- недостаточность законодательного и нормативного регулирования информационного обмена в правоохранительной и судебной сферах;

- отсутствие единой методологии сбора, обработки и хранения информации оперативно-розыскного, справочного, криминалистического и статистического характера;

- отказ технических средств и сбои программного обеспечения в информационных и телекоммуникационных системах;

- преднамеренные действия, а также ошибки персонала, непосредственно занятого формированием и ведением картотек и автоматизированных банков данных.

2. Факторы, влияющие на утечку информации

С возникновением средств передачи информации стало возможным ее получение и использование заинтересованными субъектами, не являющимися непосредственно адресатами. Перехватывались и подменялись письма, посылались ложные сообщения. Шло время, были изобретены телефон, телеграф, фотокамера, радио. Чтобы справиться со стремительно нарастающим потоком информации, госу-дарственные и коммерческие структуры были вынуждены постоянно пополнять свой информационный арсенал разнообразными техническими средствами и системами, предназначенными для приема, передачи, обработки и хранения информации, а самые прогрессивные освоили высокие технологии и сферу телекоммуникаций.

Кто владеет информацией, тот владеет миром, отмечал У. Черчилль. Но он далеко не первым понял ценность информации.

Естественно, что и криминалитет стремится овладеть информацией, например о состоянии оперативной обстановки, работающих сотрудниках, и влиять с ее помощью на деятельность правоохранительных структур, направляет свои усилия на консолидацию противоправной деятельности, подкуп должностных лиц правоохранительных и государственных органов исполнительной и законодательной власти. Негативные процессы, происходящие в криминальной среде, приобретают структурно организованные формы.

Бурное развитие техники, технологии, информатики в последние десятилетия вызвало стремительное развитие технических устройств и систем разведки. В самом деле, слишком часто оказывалось выгоднее потратить какую-то сумму на добывание уже существующей технологии, чем в несколько раз большую на создание собственной. А в политике или военном деле выигрыш в результате владения информацией иногда бывает просто бесценным.

В настоящее время развитие электроники позволило достичь значительного прогресса в разработке и применении разнообразных средств технического проникновения в личную жизнь человека или в его конфиденциальную информацию. Во всех развитых странах в создание устройств и систем ведения технической разведки вкладываются огромные средства. Сотни фирм во многих государствах активно работают в этой области, серийно производятся десятки тысяч моделей «шпионской» техники. Подобные устройства так легко установить и сложно обнаружить, что их вероятные жертвы – коммерсанты, преступники или крупные руководители – редко могут быть абсолютно уверенными, что их разговоры не прослушиваются или не записываются.

Аппаратура стала портативной, высоконадежной и нередко имеет практически неограниченный срок службы. Размещенная в часах или шариковой ручке, стакане или цветочном горшке, она устанавливается в кабинете, приемной для посетителей, спальне или автомобиле – и все разговоры можно прослушивать с достаточно большого расстояния. В последние годы появились устройства, размер которых не превышает 10–15 мм. Они накапливают и передают сигналы по сверхтонким проводникам, вплетаемым в ковры или драпировки, по волоконно-оптическим кабелям или эфиру. При этом используются различные способы передачи информации. Широко применяется дистанционное включение, а также системы с накоплением и последующей передачей сигналов кратковременными зашифрованными сериями. Кроме того, разработаны устройства, которые могут записать перехваченную информацию, хранить ее в течение суток или недели, передать в быстродействующем режиме за миллисекунду, стереть запись и начать процесс снова.

В середине 80-х годов появились изделия, передающие информацию по кабелям электропитания технических средств, в которые они могут быть оперативно вмонтированы. Эта информация может регистрироваться практически в любой части здания и даже за его пределами. Применяются и миниатюрные микрофоны, присоединяемые к металлическим элементам конструкций контролируемого помещения и обнаруживаемые только с помощью рентгеновской аппаратуры. Существуют и полностью пассивные устройства, не содержащие электронных компонентов: небольшие коробочки с точно подобранными линейными размерами, которые отражают направленные радиосигналы определенной частоты. Под воздействием акустических волн они вибрируют и модулируют отраженные волны.

В качестве примера можно привести самый маленький и самый дорогой в мире радиомикрофон, габариты которого не превышают четверти карандашной стиральной резинки. Этот миниатюрный передатчик питается от изотопного элемента и способен в течение года воспринимать и передавать на приемное устройство, расположенное от него на расстоянии до полутора километров, разговор, который ведется в помещении шепотом.

Таким образом, одной из угроз деятельности различных объектов является несанкционированный съем циркулирующей в них информации – служебной, коммерческой, личной и, что в настоящее время особенно актуально, обрабатываемой различными техническими средствами.

Естественно, ценность информации, добываемой путем негласной установки аппаратуры, определяет и масштабы операции. Они приобретают большой размах в странах, где разведывательные органы нацелены на поддержку государственных и коммерческих структур в борьбе с их конкурентами.

Нередко сотрудники разведывательных органов поставляют частным фирмам информацию, полученную оперативным путем.

Что касается фактора преступности, то, как отмечалось ранее, организованные и многонациональные преступные сообщества все в больших масштабах используют технические средства для поддержки своей деятельности. Они прослушивают юридические фирмы, правоохранительные органы, финансовые организации, потенциальных жертв похищения с целью грабежа, вымогательства и шантажа и другие интересующие их объекты.

В отношении фактора, связанного с характером конфиденциальной информации, можно утверждать, что, по признанию специалистов, определенные секторы производства и государственные структуры подвержены большему риску прослушивания, чем другие (бизнес, связанный с ценными изделиями, когда заключаются контракты на многие миллионы долларов, оборонная промышленность, компании по производству лекарств и наркотиков, военные и властные структуры и т. д.).

Рассматривая фактор потери конфиденциальной информации, связанный с простотой (сложностью) установки и снятия технических устройств контроля, еще раз отметим, что развитие научно-технического прогресса привело к тому, что электронные приборы снятия информации в настоящее время можно приобрести в любой стране мира. Совершенная аппаратура может использоваться для прослушивания обсуждения различных вопросов оперативно-служебной деятельности.

Интерес к темным сторонам жизни знаменитых людей и организаций нередко заставляет и средства массовой информации (СМИ) использовать прослушивание. Люди, близкие к СМИ, применяют специальные приборы для получения интересующих сведений, иногда в целях последующей продажи. Достижения научно-технического прогресса способствуют негласному проникновению в личную и общественную жизнь граждан и организаций. Следовательно, при отсутствии должного внимания к защите информации она может попасть к посторонним лицам.

Немаловажным является и личностный фактор утечки информации в учреждениях и органах уголовно-исполнительной системы, учитывающий такие влияющие на совершение различного рода преступлений характерные особенности человека, как скаредность, невежество, нецивилизованность, ротозейство.

Необходимо упомянуть и о влиянии на утечку информации таких факторов, как шантаж и запугивание.

С учетом изложенного к основным факторам, обусловливающим защиту информации в правоохранительных органах, можно отнести следующие:

- социально-экономические условия в стране и обществе, характеризующиеся ростом и ухудшением качественных характеристик преступности, возникновением и развитием новых форм криминальных проявлений;

- личностный (человеческий, общегражданский) фактор, обусловленный тем, что такие понятия, как «информационная война» и «информационное оружие», в настоящее время наполняются новым смыслом и становятся привычными не только в столкновении противоборствующих политических сил, но и в противостоянии правоохранительных органов и преступного мира;

- оперативно-режимный (документальный) фактор, зависящий от наличия документов, составляющих государственную и служебную тайну;

- технический (технологический) фактор, связанный с оснащением криминальных структур современными техническими средствами и использованием новых технологий обработки информации для достижения корыстных целей, извлечения максимальной выгоды из противозаконной деятельности, в том числе проведения информационных и психологических атак;

- организационный фактор, выражающийся в несовершенстве и отсутствии единой системы методического обеспечения проведения защитных мероприятий, так как большинство авторов уделяют основное внимание технической стороне этой проблемы;

- нормативно-правовой, представляющий собой некоторое несовершенство законодательной и правовой базы по защите информации от несанкционированного доступа, съема и искажения, а также обусловленный в ряде случаев недостаточными знаниями и игнорированием сотрудниками требований соблюдения норм и правил режима секретности.

3. Методы и технические средства обеспечения

безопасности информации

Каждый метод получения информации должен быть обеспечен методами ее защиты. Обеспечение защиты информации зависит: от компетентности в вопросах защиты информации лиц, которым это дело поручено; наличия соответствующего оборудования, необходимого для проведения мероприятий по защите. Наиболее важным является первое, так как очевидно, что самая совершенная аппаратура не принесет положительных результатов без профессиональной интеллектуальной деятельности сотрудников уголовно-исполнительной системы.

Рассматривая методы защиты информации в учреждениях и органах уголовно-исполнительной системы, необходимо отметить, что в настоящее время имеются большие возможности по ее несанкционированному съему, особенно с помощью прослушивания телефонных переговоров. Следовательно, при отсутствии должного внимания к защите каналов связи важная информация может стать достоянием злоумышленников.

Учитывая изложенное, отметим, что эффективная защита в уголовно-исполнительной системе конфиденциальной информации возможна лишь при условии, если соответствующие мероприятия будут носить всесторонний и непрерывный характер. Это достигается осуществлением совокупности мер по ее защите в ходе всего процесса подготовки, обсуждения, обработки, передачи и хранения такой информации.

Защита информации в целом представляет собой комплекс мероприятий организационного и технического характера. Методы защиты информации полностью зависят от факторов, обусловливающих их. К методам защиты информации можно отнести следующие:

- организационный, связанный с выработкой и применением конкретных методик проведения мероприятий по предотвращению утечки конфиденциальной информации;

- нормативно-правовой, опирающийся на соблюдение требований нормативных и правовых актов по хранению конфиденциальной информации;

- личностный, обусловленный морально-психологическими характеристиками конкретного лица;

- физический, связанный с расположением и устройством помещения или местности, где циркулирует конфиденциальная информация;

- технический, зависящий от наличия специальной техники и технологий защиты информации и владения сотрудниками навыками в их применении.

Основанием для проведения защитных мероприятий могут стать сведения об утечке информации, обсуждающиеся в конкретном помещении или обрабатывающиеся на конкретном техническом средстве.

Проводя мероприятия по защите от несанкционированного доступа к информации, не следует стремиться обеспечить защиту всего здания от технического проникновения. Главное – ограничить доступ в те места и к той технике, где сосредоточена конфиденциальная информация. Использование качественных замков, средств сигнализации, хорошая звукоизоляция стен, дверей, потолков и пола, звуковая защита вентиляционных каналов, отверстий и труб, проходящих через эти помещения, демонтаж излишней проводки, а также применение специальных устройств защиты в существенной мере затруднят или сделают бессмысленными попытки внедрения специальной техники съема информации.

Необходимо применять и личностный метод защиты, так как специфика деятельности правоохранительных органов выдвигает ряд требований к поведению сотрудников, особенно, на наш взгляд, это касается сотрудников оперативных служб.

Рассматривая технический аспект защиты информации, нужно отметить тот факт, что ряд преступлений можно было бы предотвратить, если бы своевременно были приняты меры превентивного характера, исключающие техническое проникновение к конфиденциальной информации.

Во многих организациях, действующих на территории Российской Федерации, большое внимание уделяется вопросам сохранения государственной и служебной (коммерческой) тайны. Однако недостаток сведений о возможностях технических средств разведки, простота получения с их помощью нужной информации нередко делают возможным беспрепятственный доступ к информации, нуждающейся в защите.

Надо иметь в виду, что для гарантированной защиты применение технических средств должно быть как можно более комплексным и, кроме того, обязательно сочетаться с мероприятиями организационного характера.

Организация технических мероприятий включает: поиск и уничтожение технических средств разведки; кодирование информации или передаваемого сигнала; подавление технических средств постановкой помехи; мероприятия пассивной защиты: экранирование, развязки, заземление, звукоизоляция и т. д.; применение систем ограничения доступа, в том числе биометрических систем опознавания личности.

Напомним, что утечка информации в общем виде рассматривается как непреднамеренная передача секретной информации по некоторой побочной системе связи. В классических (традиционных) системах передающая сторона заинтересована в возможно большем ухудшении передачи побочной информации, что способствует ее защите. Также в реальных условиях в окружающем пространстве присутствуют многочисленные помехи как естественного, так и искусственного происхождения, которые существенным образом влияют на возможность приема. Поэтому технические каналы утечки информации чаще всего рассматриваются в совокупности с источниками помех. На традиционные системы связи такие помехи оказывают негативное влияние, в значительной степени затрудняющее прием, однако для защиты технических средств от утечки информации по побочным каналам эти помехи оказываются полезными и нередко создаются специально, что является одним из средств обеспечения защиты информации.

Наибольших усилий требуют организационные мероприятия по поиску технических средств дистанционного съема информации. Применяется обычный физический поиск и поиск с помощью специальных технических средств, такой как обнаружение опасных излучений с помощью радиоэлектронной аппаратуры перехвата.

Во время проведения мероприятий в актовых залах, других значительных по размерам помещениях при передаче информации по линиям связи могут применяться зашумляющие генераторы – акустические генераторы шума. Они защищают условные поверхности помещения от действия радиотехнических, лазерных, акустических и других средств, а некоторые из них позволяют производить защищенное звукоусиление при озвучивании залов и других помещений на 50–250 мест при проведении закрытых мероприятий.

Для обнаружения «опасных» электромагнитных излучений и измерения их уровня применяются специальные приемники, автоматически сканирующие по диапазону. С их помощью осуществляется поиск и фиксация рабочих частот, определяется местонахождение радиозакладок, включенных в момент поиска. Для выявления радиозакладок, выключенных в момент поиска и не излучающих сигналы, по которым их можно обнаружить радиоприемной аппаратурой, а также для поиска спрятанных микрофонных систем и миниатюрных магнитофонов применяются специальная рентгеновская аппаратура, нелинейные детекторы, имеющие встроенные генераторы микроволновых колебаний и устройства приема и анализа их отклика, реагирующие на наличие в зоне поиска полупроводниковых элементов, подобно тому как металлоискатели реагируют на присутствие металла.

Наиболее сложными и дорогостоящими средствами дистанционного перехвата речи из помещений являются лазерные устройства. Один из достаточно простых, но очень эффективных способов защиты от лазерных устройств заключается в том, чтобы с помощью специальных устройств сделать амплитуду вибрации стекла много большей, чем вызванную голосом человека. При этом на приемной стороне возникают трудности в детектировании речевого сигнала.

Кроме перечисленных, в системах защиты информации используются и многие другие устройства и приборы, например: сетевые фильтры, исключающие возможность утечки информации по цепям электропитания; приборы, обеспечивающие автоматическую запись телефонных разговоров; рассмотренные ранее акустические генераторы шума, маскирующие звуковой сигнал, и многие другие.

Для защиты телефонных и радиопереговоров могут использоваться скремблеры, осуществляющие стойкие алгоритмы шифрования речевых сообщений. При этом для ведения переговоров необходимо два таких устройства. Связавшись с имеющим подобное устройство абонентом, вы договариваетесь о переходе на закрытую связь и осуществляете ее через эти устройства, которые подключены, например, путем соответствующих замен телефонных трубок.

В последнее время стали выпускаться аппаратные и программные средства, позволяющие криптографически защищать системы передачи данных, использующие в качестве элемента канала связи телефонные и радиолинии, то есть радиостанции, телетайпы, телефаксы, ПК и др. Применяются и выжигатели телефонных закладок, установленных параллельным или последовательным способом, которые при подключении к телефонной линии выводят из строя аппаратуру прослушивания, не нарушая работы телефонной сети.

В качестве защиты источников конфиденциальной информации от несанкционированного доступа используется видео- и фототехника. Системы фототехники применяются для фотосъемки посетителей административных зданий, режимных учреждений и т. п. Такие системы можно условно разделить: на системы скрытой охраны, которые обнаружить без специальной техники невозможно; системы открытого наблюдения, применение которых очевидно; отпугивающие системы.

Скрытые системы наблюдения имеют то преимущество, что с их помощью можно следить за поведением людей (сотрудников, посетителей и т.д.) в обстановке, когда они остаются в помещении одни. Это может оказать помощь в выявлении источников утечки информации.

Системы открытого наблюдения применяются тогда, когда не нужно скрывать факт наблюдения. В этом случае наличие видеокамеры сдерживает потенциального вредителя от неправомерных действий.

Отпугивающие системы предназначены для имитации систем охраны помещений, то есть это точно выполненные макеты видеокамер.

С развитием информационных технологий, широким внедрением в повседневную жизнь персональных компьютеров обостряется проблема защиты информации, обрабатываемой с их помощью. В системе защиты персональных компьютеров используются различные программные и аппаратные методы, которые значительно расширяют возможности по обеспечению безопасности хранящейся информации.

4. Рекомендации по организации защиты информации

Процесс подготовки и проведения защитных мероприятий складывается из последовательных действий (этапов): 1) постановка задач поиска; 2) оценка системы защиты объекта; 3) контроль окружения объекта; 4) визуальный осмотр объекта; 5) проверка электронной техники; 6) проверка мебели, интерьера; 7) проверка коммуникаций; 8) проверка ограждающих конструкций; 9) подготовка отчетной документации.

Прежде всего рекомендуется точно оценить опасность несанкционированного съема информации. Начните с того, что определите ценность информации, на которую будет нацелена операция злоумышленника, и ответьте на следующие вопросы. Какие убытки вы потерпите, если он получит конфиденциальную информацию? Сколько будет стоить ему добывание ваших сведений? Какие выгоды он получит, если ему станет доступна ваша конфиденциальная информация? Каковы возможности злоумышленника? Соответствует ли ваша оборона той опасности, которая может исходить от ваших конкурентов?

Определив степень опасности, необходимо постараться сделать следующее:

1. Избежать опасности путем изменения местонахождения вашего рабочего помещения.

2. Обезопасить себя от средств съема информации, шифруя разговоры, используя при этом звуконепроницаемые стеклянные барьеры в нужных местах, маскирование разговоров с помощью шумов, постоянное контрнаблюдение, установку телефонов с шифрующим устройством, передачу дезинформации для обнаружения прослушивания, применение криптографической аппаратуры, строгие меры общей безопасности.

3. Воспринять утечку информации и особенно прослушивание переговоров как должное и предпринять ответные действия.

Комплексная задача по обнаружению и ликвидации угрозы съема информации решается в процессе проведения поисковых мероприятий. Необходимо определить состояние технической безопасности объекта, его помещений, подготовить и принять меры, исключающие возможность утечки информации в дальнейшем.

Нет смысла тратить средства, если через некоторое время после проведения поискового мероприятия кто-то снова сможет занести в помещение и установить аппаратуру съема информации. Поисковое мероприятие будет эффективно только при поддержании соответствующего режима безопасности и выполнении рекомендуемых мер защиты.

Отметим, что техника съема информации не может появиться на объекте сама по себе: ее должен кто-то принести и установить. Для этих целей нередко используют сотрудников объекта (или лиц, его посещающих), например монтера-телефониста, электрика, уборщицу, плотника. Люди этих специальностей периодически работают в кабинетах, где ведутся разговоры, хранится и обрабатывается разнообразная информация, и имеют достаточно времени для тщательного изучения помещения и подбора мест установки спецтехники для дистанционного съема информации, проверки эффективности ее работы, замены элементов электропитания и демонтажа после окончания работы.

Перед проведением важного совещания, переговоров или беседы на рабочем столе может быть подменен какой-либо предмет на точно такой же, но с электронной «начинкой», а затем возвращен на место. Спецтехника может быть спрятана в подарках, сувенирах, которыми часто украшают кабинеты и другие помещения, где ведутся переговоры.

Наиболее удобная ситуация для внедрения разнообразной техники – проведение капитального или косметического ремонта.

Так как классическим местом для размещения техники прослушивания переговоров, ведущихся в помещении, является телефон, в кабинетах, где проводятся конфиденциальные беседы, лучше устанавливать только те телефоны, которые рекомендованы специалистами по радиоэлектронной защите информации и предварительно ими проверены.

Чтобы капитально установить спецтехнику в ограждающих конструкциях (стены, пол, потолок), необходимо располагать достаточно большой (3–5 человек) технически подготовленной бригадой, возможностью конспиративного захода на объект и в помещение хотя бы на несколько часов. В то же время, например, радиозакладку может внедрить и неспециалист во время одного кратковременного проникновения в помещение.

Следует учесть, что аппаратуру со сложными системами кодирования и передачи информации рядовому гражданину приобрести абсолютно невозможно. Она изготавливается только по заказу спецслужб и строго учитывается, дорого стоит.

Иногда проводится специальная защита помещений методом экранирования с использованием таких материалов, как листовая сталь, проводящая медная сетка с ячейкой 2,5 мм или алюминиевая фольга. Экранированию подвергается все помещение: полы, стены, потолки, двери.

Выбирается одна наиболее удобно расположенная комната, желательно не имеющая стен, смежных с неконтролируемыми помещениями, а также без вентиляционных отверстий. На пол, например под линолеум, укладывается фольга, сетка, стены под обоями или панелями также покрываются фольгой. Потолки можно сделать алюминиевыми подвесными, а на окнах использовать алюминиевые жалюзи, специальные проводящие стекла или проводящие (из ткани с омедненной нитью) шторы. При этом не следует забывать о дверях. Необходимо обеспечить электрический контакт экранов пола, потолка, стен по всему периметру помещения.

При проведении работ по экранированию целесообразно произвести и звукоизоляцию помещения, которая уменьшит вероятность прослушивания через стены, потолки, полы акустическими средствами съема информации. Эффективным звукоизолирующим материалом является пенопласт: слой пенопласта толщиной 50 мм равен по звукоизоляции бетонной стене толщиной 50 см.

Таким образом, мы выяснили, что защита информации правоохранительных органов – довольно широкомасштабная программа. Защиту информации с помощью технических средств можно классифицировать на физическую и аппаратную.

Физическая защита информации предусматривает использование качественных замков, средств сигнализации, хорошую звукоизоляцию стен, дверей, потолков и пола, звуковую защиту вентиляционных каналов, отверстий и труб, проходящих через помещения, демонтаж излишней проводки и тому подобные действия.

Аппаратная защита информации – комплекс механических, электромеханических, электронных, оптических, лазерных, радиотехнических, радиоэлектронных, радиолокационных и других устройств, систем и сооружений, предназначенных для защиты информации от несанкционированного доступа, копирования, кражи или модификации.

К техническим средствам защиты информации в правоохранительных органах относятся: организационные, технические, криптографические, программные и другие, предназначенные для защиты конфиденциальных сведений1.

В заключение отметим, что решение вопросов обеспечения защиты информации возможно только при комплексном подходе к этой проблеме. И любая самая совершенная техника в руках дилетанта окажется ненужной игрушкой без соответствующих навыков в ее применении и знания организационных и правовых основ этой деятельности.

Инженерно-технические средства обеспечения иб организации.

Инженерно-технические меры защиты основаны на применении разного рода устройств и сооружений, специально предназначенных для создания физических препятствий на возможных путях проникновения и доступа потенциальных нарушителей к компонентам системы и защищаемой информации, а также технических средств визуального наблюдения, связи и охранной сигнализации, средств защиты информации от утечки по техническим каналам.

Инженерно-техническая (физическая) защита зданий, помещений, объектов и средств информатизации должна осуществляться путем установления соответствующих постов охраны, с помощью технических средств охраны или любыми другими способами, предотвращающими или существенно затрудняющими проникновение в здание, помещения посторонних лиц, хищение документов и информационных носителей, самих средств информатизации, исключающими нахождение внутри контролируемой (охраняемой) зоны технических средств разведки.

Для обеспечения физической безопасности компонентов АС ОРГАНИЗАЦИИ службе безопасности необходимо осуществить ряд организационных и технических мероприятий, включающих (кроме выполнения рекомендаций по инженерной и технической защите зданий и помещений):

проверку поступающего оборудования АС ОРГАНИЗАЦИИ, предназначенного для обработки закрытой (конфиденциальной) информации, на:

наличие специально внедренных закладных устройств;

побочные электромагнитные излучения и наводки;

введение дополнительных ограничений по доступу в помещения (кабинеты, аппаратная и т.д.), предназначенные для хранения и обработки закрытой информации;

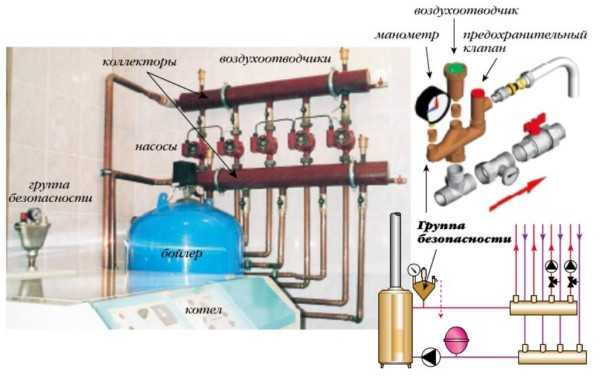

оборудование систем информатизации устройствами защиты от сбоев электропитания и помех в линиях связи.

В качестве основных мер защиты информации, циркулирующей в АС ОРГАНИЗАЦИИ от утечки по техническим каналам, рекомендуются:

использование сертифицированных серийно выпускаемых в защищенном исполнении технических средств обработки, передачи и хранения информации, а также образцов технических средств, прошедших специальные исследования, в соответствии с требованиями предписания на эксплуатацию;

использование сертифицированных средств защиты информации;

размещение объекта защиты относительно границы контролируемой зоны с учетом радиуса зоны возможного перехвата информации, полученного для данного объекта по результатам специальных исследований;

использование средств защиты от утечки по акустическому каналу (при проведении совещаний, переговоров, встреч и пр.);

маскирующее зашумление побочных электромагнитных излучений и наводок информативных сигналов (ПЭМИН);

конструктивные доработки технических средств и помещений, где они расположены, в целях локализации возможных каналов утечки информации;

размещение понижающих трансформаторных подстанций электропитания и контуров заземления объектов защиты в пределах контролируемой зоны;

развязка цепей электропитания объектов защиты с помощью защитных фильтров, блокирующих (подавляющих) информативный сигнал;

периодическая проверка технических средств на отсутствие несанкционированной генерации их элементов;

создание выделенных сетей связи и передачи данных с учетом максимального затруднения доступа к ним посторонних лиц;

развязка линий связи и других цепей между выходящими за пределы контролируемой зоны и находящимися внутри нее;

использование защищенных каналов связи;

проверка импортных технических средств перед введением в эксплуатацию на отсутствие в них электронных устройств перехвата информации.

Обеспечение защиты информации от утечки по техническим каналам при ее обработке (обсуждении), хранении и передаче по каналам связи предусматривает:

предотвращение утечки обрабатываемой техническими средствами информации за счет побочных электромагнитных излучений и наводок, а также электроакустических преобразований, создаваемых функционирующими техническими средствами;

выявление возможно внедренных в импортные технические средства специальных электронных устройств съема (ретрансляции) или разрушения информации (закладных устройств);

предотвращение утечки информации в линиях связи;

исключение перехвата техническими средствами речевой информации при ведении конфиденциальных переговоров.

Предотвращение утечки обрабатываемой информации за счет побочных электромагнитных излучений и наводок, а также за счет электроакустических преобразований реализуется путем применения защищенных технических средств, сертифицированных по требованиям безопасности информации, внедрением объектовых мер защиты, в том числе установлением контролируемой зоны вокруг объектов АС ОРГАНИЗАЦИИ, средств активного противодействия (при необходимости) и др. Конкретные требования к мерам объектовой защиты определяются по результатам специальных исследований технических средств с учетом установленной категории защищаемого объекта в зависимости от степени конфиденциальности обрабатываемой информации и условий ее размещения.

Исключение перехвата техническими средствами речевой информации достигается проектными решениями, обеспечивающими необходимую звукоизоляцию помещений, применением технических средств и организационных мер защиты оборудования, расположенного в помещениях.

29. Инженерные методы и средства защиты информации

Под инженерно-техническими средствами защиты информации понимают физические объекты, механические, электрические и электронные устройства, элементы конструкции зданий, средства пожаротушения и другие средства, обеспечивающие:

защиту территории и помещений КС от проникновения нарушителей;

защиту аппаратных средств КС и носителей информации отхищения;

предотвращение возможности удаленного (из-за пределов охраняемой территории) видеонаблюдения (подслушивания) заработой персонала и функционированием технических средств КС;

предотвращение возможности перехвата ПЭМИН, вызванных работающими техническими средствами КС и линиями передачи данных;

организацию доступа в помещения КС сотрудников;

контроль над режимом работы персонала КС;

контроль над перемещением сотрудников КС в различных производственных зонах;

противопожарную защиту помещений КС;

минимизацию материального ущерба от потерь информации, возникших в результате стихийных бедствий и техногенных аварий.

Важнейшей составной частью инженерно-технических средств защиты информации являются технические средства охраны, которые образуют первый рубеж защиты КС и являются необходимым, но недостаточным условием сохранения конфиденциальности и целостности информации в КС.

Рассмотрим немного подробнее методы и средства защиты информации от утечки по каналам ПЭМИН. Основной задачей является уменьшение соотношения сигнал/шум в этих каналах до предела, при котором восстановление информации становится принципиально невозможным. Возможными методами решения этой задачи могут быть:

снижение уровня излучений сигналов в аппаратных средствах КС;

увеличение мощности помех в соответствующих этим сигналам частотных диапазонах.

Для применения первого метода необходим выбор системно-технических и конструкторских решений при создании технических средств КС в защищенном исполнении, а также рациональный выбор места размещения этих средств относительно мест возможного перехвата ПЭМИН (для соблюдения условия максимального затухания информационного сигнала). Требования к средствам вычислительной техники в защищенном исполнении определяются в специальных ГОСТах.

Реализация второго метода возможна путем применения активных средств защиты в виде генераторов сигналоподобных помех или шума.

Отметим перспективные методы и средства защиты информации в КС от утечки по каналам ПЭМИН:

выбор элементной базы технических средств КС с возможно более малым уровнем информационных сигналов;

замена в информационных каналах КС электрических цепей волоконно-оптическими линиями;

локальное экранирование узлов технических средств, являющихся первичными источниками информационных сигналов;

включение в состав информационных каналов КС устройств предварительного шифрования обрабатываемой информации.

31.Программные и программно-аппаратные методы и средства обеспечения информационной безопасности

К аппаратным средствам защиты информации относятся электронные и электронно-механические устройства, включаемые в состав технических средств КС и выполняющие (самостоятельно или в едином комплексе с программными средствами) некоторые функции обеспечения информационной безопасности. Критерием отнесения устройства к аппаратным, а не к инженерно-техническим средствам защиты является обязательное включение в состав технических средств КС.

К основным аппаратным средствам защиты информации относятся:

устройства для ввода идентифицирующей пользователя информации (магнитных и пластиковых карт, отпечатков пальцев и т.п.);

устройства для шифрования информации;

устройства для воспрепятствования несанкционированному включению рабочих станций и серверов (электронные замки и блокираторы).

Примеры вспомогательных аппаратных средств защиты информации:

устройства уничтожения информации на магнитных носите лях;

устройства сигнализации о попытках несанкционированных действий пользователей КС и др.

Под программными средствами защиты информации понимают специальные программы, включаемые в состав программного обеспечения КС исключительно для выполнения защитных функций.

К основным программным средствам защиты информации относятся:

программы идентификации и аутентификации пользователей КС;

программы разграничения доступа пользователей к ресурсам КС;

программы шифрования информации;

программы защиты информационных ресурсов (системного и прикладного программного обеспечения, баз данных, компьютерных средств обучения и т. п.) от несанкционированного изменения, использования и копирования.

Заметим, что под идентификацией, применительно к обеспечению информационной безопасности КС, понимают однозначное распознавание уникального имени субъекта КС. Аутентификация означает подтверждение того, что предъявленное имя соответствует данному субъекту (подтверждение подлинности субъекта).

Примеры вспомогательных программных средств защиты информации:

программы уничтожения остаточной информации (в блоках оперативной памяти, временных файлах и т. п.);

программы аудита (ведения регистрационных журналов) со бытий, связанных с безопасностью КС, для обеспечения возмож ности восстановления и доказательства факта происшествия этих событий;

программы имитации работы с нарушителем (отвлечения его на получение якобы конфиденциальной информации);

программы тестового контроля защищенности КС и др К преимуществам программных средств защиты информации относятся:

простота тиражирования;

гибкость (возможность настройки на различные условия при менения, учитывающие специфику гроз информационной безопасности конкретных КС);

простота применения — одни программные средства, напри мер шифрования, работают в «прозрачном» (незаметном для пользователя) режиме, а другие не требуют от пользователя ни каких новых (по сравнению с другими программами) навыков;

| Программное средство защиты информации | Защищаемая система | |

Рис. 1.1. Пример пристыкованного программного средства защиты

| Защищаемая | ||

| Программное средство защиты информации | ||

| система |

Рис. 1.2. Пример встроенного программного средства защиты

• практически неограниченные возможности их развития путем внесения изменений для учета новых угроз безопасности информации.

К недостаткам программных средств защиты информации относятся:

снижение эффективности КС за счет потребления ее ресурсов, требуемых для функционирование программ защиты;

более низкая производительность (по сравнению с выполняющими аналогичные функции аппаратными средствами защиты,например шифрования);

пристыкованность многих программных средств защиты (а не их встроенность в программное обеспечение КС, рис. 1.1 и 1.2), что создает для нарушителя принципиальную возможность их об хода;

возможность злоумышленного изменения программных средств защиты в процессе эксплуатации КС.

Техническое обеспечение информационной безопасности

Техническое обеспечение ИБ включает технологии, механизмы и средства, позволяющие реализовать заданный уровень информационной безопасности каждой конкретной сети, информационной системы, ресурса, автоматизированного рабочего места компонентов информационной инфраструктуры путем выполнения комплекса организационно-технических мероприятий.

При выполнении мероприятий по обеспечению ИБ должны быть реализованы требования ИБ к информационно-технологическим процессам обработки информации с учетом специфики конкретных информационных комплексов, к технологии создания и применения систем защиты объектов ИБ (на основе модели жизненного цикла информационной системы), а также требования ИБ к механизмам и средствам защиты.

Требующие защиты технологические процессы обработки информации должны быть однозначно определены в нормативно-методических документах соответствующей организации финансовой системы.

Результаты технологических операций по обработке информации защищаемых технологических процессов должны быть контролируемы и удостоверены уполномоченными лицами. Лица, осуществляющие обработку критичной информации и контроль (проверку) результатов обработки, должны быть независимы друг от друга.

ИБ должна обеспечиваться на всех стадиях жизненного цикла информационных систем, автоматизирующих технологические процессы обработки финансовой информации.

При заказе информационной системы (ИС) стадии, этапы работ и процессы, относящиеся к жизненным циклам, рекомендуется определять в соответствии с ГОСТ. Владелец ИС в процессе ее жизненного цикла должен обеспечить выполнение мероприятий в области защиты информации с учетом установленных требований.

На стадиях, связанных с разработкой ИС (определение требований заинтересованных сторон, анализ требований, архитектурное проектирование, реализация, интеграция и верификация, поставка, ввод в действие), разработчиком должны применяться технологии разработки, позволяющие избежать:

неверной формулировки требований к ИС;

выбора неадекватной модели жизненного цикла ИС, в том числе неадекватного выбора процессов создания, эксплуатации ИС и вовлеченных в них участников;

принятия неверных проектных решений;

внесения разработчиком дефектов на уровне архитектурных решений;

внесения разработчиком недокументированных возможностей в ИС;

неадекватной (неполной, противоречивой, некорректной и пр.) реализации требований к ИС;

разработки некачественной документации;

приемки ИС, не отвечающей требованиям заказчика.

На стадии эксплуатации в соответствии с документом ISO TR 13569 должна быть обеспечена защита от следующих угроз:

умышленное несанкционированное раскрытие, модификация или уничтожение информации;

неумышленная модификация или уничтожение информации;

недоставка или ошибочная доставка информации;

отказ в обслуживании или ухудшение обслуживания.

Кроме этого, актуальной является угроза отказа от авторства сообщения.

На всех стадиях жизненного цикла ИС должен быть организован авторский надзор и сопровождение ИС. В процессе сопровождения ИС должна быть обеспечена защита от угроз:

внесения изменений в ИС, приводящих к нарушению ее функциональности либо к появлению недокументированных возможностей;

невнесения разработчиком/поставщиком изменений, необходимых для поддержки правильного функционирования и правильного состояния ИС, если это не противоречит требованиям системы сертификации.

Эксплуатация ИС должна осуществляться в соответствии с утвержденной организационно-распорядительной и эксплуатационной документацией. В единой информационной среде и на объектах защиты в процессе эксплуатации необходимо вести мониторинг и контроль состояния защищенности, проводить необходимые доработки и модернизация ИС.

На стадии снятия с эксплуатации должно быть обеспечено удаление из всех технических средств (из устройств долговременной памяти) информации, несанкционированное использование которой может нанести ущерб деятельности организации. С внешних носителей информация удаляется в соответствии со сроками ее хранения.

Состав и содержание работ, проектной, проектно-сметной и эксплуатационной документации на каждой из стадий жизненного цикла ИС определяются действующими нормативно-техническими документами и договорами на выполнение работ. Требования ИБ должны включаться во все договора и контракты (технические задания) на проведение работ или оказание услуг на всех стадиях жизненного цикла ИС.

В соответствии с задачами обеспечения ИБ открытых и конфиденциальных информационных ресурсов требования ИБ применительно к ИС и ресурсам могут классифицироваться следующим образом:

требования к технологиям защиты информации;

требования к функциям систем защиты информации;

требования к управлению функциями защиты информации;

требования к аудиту систем защиты информации;

требования к организации систем защиты информации.

Для технического обеспечения базового уровня информационной безопасности финансовых информационных комплексов должны быть реализованы следующие требования:

- по управлению доступом, регистрации и учету, обеспечению целостности на средствах защиты общесистемного программного обеспечения (операционных систем и систем управления базами данных), дополняемые специальными программно-техническими средствами цифровых сертификатов;

- по антивирусной защите и по криптозащите на средствах специального программного обеспечения защиты;

- по резервному копированию и восстановлению данных, по контролю и управлению защитой на специальных программно-технических средствах защиты.

Требования ИБ к изделию информационных технологий (ИТ), именуемые также как Профиль защиты, должны представлять собой документ, разрабатываемый в соответствии с ГОСТ Р ИСО/МЭК 15408. Профиль защиты должен представлять собой совокупность требований безопасности для некоторой категории изделий ИТ, не зависящих от конкретной реализации. Для базового уровня ИБ квалификационный минимум технического обеспечения ИБ должен включать следующие документы:

общие технические требования информационной безопасности;

технические требования базового уровня общесистемного программного обеспечения;

технические требования базового уровня систем управления базами данных;

технические требования базового уровня локальных вычислительных сетей;

технические требования базового уровня при взаимодействии с внешними сетями;

технические требования базового уровня интернет порталов;

технические требования базового уровня систем электронного документооборота, а также техническую документацию на средства защиты информации (СЗИ), разрабатываемую по требованиям госстандартов.

На основании технических требований для реализации минимального набора требований ИБ по защите информации в ИС, содержащей сведения конфиденциального характера, должно быть выполнено:

выделение информации с ограниченным доступом, подлежащей защите на основе перечней сведений конфиденциального характера, разрабатываемых органами власти, на предприятиях и в организациях с учетом особенностей автоматизированной обработки информации, а также определение порядка отнесения информации к категории конфиденциальной;

реализация разрешительной системы допуска исполнителей (пользователей, обслуживающего персонала) к работам, документам и информации с ограниченным доступом;

ограничение доступа персонала и посторонних лиц в помещения, где размещены средства информатизации и коммуникации, на которых обрабатывается (хранится, передается) информация с ограниченным доступом, непосредственно к самим средствам информатизации и коммуникациям;

разграничение доступа пользователей и обслуживающего персонала к информационным ресурсам, программным средствам обработки (передачи) и защиты информации;

учет документов, информационных массивов, регистрация действий пользователей ИС и обслуживающего персонала, контроль за санкционированным и несанкционированным доступом и действиями пользователей, обслуживающего персонала и посторонних лиц;

надежное хранение традиционных и машинных носителей информации, ключей (ключевой документации) и их обращение, исключающее их хищение, подмену и уничтожение;

необходимое резервирование технических средств и дублирование массивов и носителей информации;

использование сертифицированных средств защиты информации при обработке конфиденциальной информации;

использование технических средств, удовлетворяющих требованиям стандартов по электромагнитной совместимости;

физическая защита помещений и собственно технических средств ИС с помощью сил охраны и технических средств, предотвращающих или существенно затрудняющих проникновение в здания, помещения посторонних лиц, хищение документов и информационных носителей;

криптографическое преобразование информации, обрабатываемой и передаваемой средствами вычислительной техники и связи (при необходимости, определяемой особенностями функционирования конкретных ИС);

предотвращение внедрения в автоматизированные системы программ-вирусов, программных закладок;

использование волоконно-оптических линий связи для передачи информации с ограниченным доступом;

использование защищенных каналов связи;

использование средств мониторинга событий ИБ и катастрофоустойчивости данных, функционирующих в составе инфраструктуры комплекса средств информационной безопасности (КСИБ) под управлением центра мониторинга и центра защищенного резервного хранения данных.

Рассмотренные требования составляют необходимый квалификационный минимум требований технического обеспечения ИБ при формировании базового уровня любой информационной системы и ресурса, содержащих открытую и конфиденциальную информацию.