Управление информационной безопасностью

Департамент информационной безопасности и работа с персоналом

Аннотация: В лекции описывается работа департамента информационной безопасности как основной структурной единицы, отвечающей за комплексную защиту информации на предприятии. Раскрывается внутренняя структура департамента, основные задачи и направления его деятельности, методы работы. Также раскрываются основные аспекты работы с персоналом предприятия, направленной на защиту информационных активов (как в части подбора и расстановки сотрудников, связанных с обработкой информации, так и в части текущей работы с персоналом).

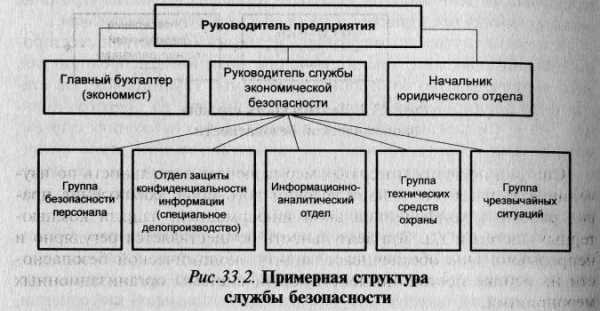

Ключевые слова: НИОКР, управление информационной безопасностью, значение, CISO, вывод, подразделения, опыт, высказывание, человеческий фактор, источник угрозы, значимость, информационные системы, ущерб, очередь, государственная тайна, стратегия поведения, анализ, контроль, доступ, распределение функций, злоумышленникДепартамент информационной безопасности (далее – департамент) предприятия представляет собой самостоятельное структурное подразделение предприятия, непосредственно выполняющее ключевые функции защиты информационных ресурсов.

Его основными задачами, как правило, являются:

- организация и координация работ по обеспечению комплексной защиты информации на предприятии;

- контроль за выполнением установленных требований и оценка эффективности работы подразделений и персонала предприятия по обеспечению информационной безопасности;

- выполнение отдельных административных и технических функций по обеспечению информационной безопасности, в т.ч.:

- формирование, поддержка и документальное обеспечение политики информационной безопасности на всех уровнях;

- внедрение различных средств защиты информации;

- администрирование отдельных информационных систем.

Состав задач департамента и его внутренняя организационная структура в каждом конкретном случае определяется такими особенностями функционирования предприятия, как:

- значимость информационных ресурсов в работе предприятия и характер существующих угроз;

- отношение руководства и собственников предприятия к вопросам информационной безопасности и их управленческая квалификация;

- функциональность и характер используемых информационных систем, их роль в бизнес-процессах;

- организация работы и структура ИТ-службы;

- финансовое состояние предприятия.

Таким образом, решение о составе и структуре департамента в каждом случае должно быть индивидуальным и учитывающим все основные условия.

Функции, связанные с формированием, поддержкой и документальным обеспечением политики информационной безопасности предприятия, могут включать в себя:

- консультирование руководителей и собственников предприятия по вопросам разработки и совершенствования политики информационной безопасности;

- самостоятельная разработка политики безопасности, ее согласование и представление ее руководству предприятия для утверждения, а также внесение необходимых изменений по мере изменения условий работы предприятия;

- самостоятельная разработка политик безопасности, касающихся отдельных вопросов защиты информации (правил применения телекоммуникационных технологий, требований, обязательных для всех используемых на предприятии персональных компьютеров и т.п.);

- формирование требований и регламента процедур пересмотра политики безопасности, отдельных правил, типовых форм и других документов;

- анализ отдельных договоров и соглашений со сторонними организациями (поставщиками, покупателями, партнерами по проведению НИОКР и т.п.) на предмет соответствия требованиям политики информационной безопасности;

- анализ и обобщение передового опыта и современных теорий в сфере управления информационной безопасностью с целью их практического применения на предприятии;

- привлечение сторонних специалистов, исследователей, консультантов (консалтинговых компаний) для разработки и совершенствования политики безопасности предприятия и внедрения развитых методов управления в этой сфере;

- управление обучением персонала компании (контроль за полнотой и правильностью материалов учебных программ, связанных с информационной безопасностью, обеспечение своевременности прохождения обучения и т.п.);

- консультирование специалистов и руководителей подразделений предприятия по вопросам соответствия разрабатываемых внутренних документов отдельных подразделений требованиям политики безопасности предприятия;

- контроль соответствия внутренних организационных документов предприятия (правил внутреннего распорядка, должностных инструкций, инструкций по использованию информационных систем, типовых форм договоров и т.п.) требованиям политики информационной безопасности, а также согласование таких документов при их утверждении.

Функции, связанные с внедрением средств защиты информации могут включать в себя:

- анализ современных программных и аппаратных средств защиты информации и связанных с ними методик защиты, а также рынка доступных средств защиты информации, применяемых для различных целей, и подготовка обоснованных предложений по приобретению определенных продуктов у определенных поставщиков;

- анализ закупаемых информационных систем (операционных систем, прикладных программ, телекоммуникационного оборудования, вычислительной техники и т.п.) на предмет их потенциальной надежности и наличия уязвимостей;

- привлечение сторонних экспертов и консультантов для анализа закупаемых и используемых средств защиты информации с точки зрения их надежности, а также с точки зрения целесообразности их применения (внедрения);

- формулирование требований (связанных с обеспечением информационной безопасности) к самостоятельно разрабатываемым программным продуктам или программному обеспечению, создаваемому на заказ сторонними разработчиками;

- участие в проектировании новых информационных систем, а также тестировании вновь разработанных и внедряемых программных продуктов;

- разработку технико-экономического обоснования для проектов внедрения средств защиты информации, а также привлечение для этих целей сторонних аналитиков и консультантов, специализирующихся на вопросах анализа средств защиты информации;

- подготовку обоснованных решений о выборе между самостоятельной разработкой средств защиты информации (например, программных модулей, осуществляющих шифрование данных) и передачей их разработки сторонним компаниям.

Функции, связанные с администрированием информационных систем и систем защиты информации могут включать в себя:

- выполнение некоторых функций по администрированию отдельных информационных систем (баз данных, систем коллективной работы с документами, почтовых систем и т.п.), а также администрирование и конфигурирование систем защиты информации (межсетевых экранов, систем обнаружения вторжений и т.п.);

- определение требуемых типовых настроек и конфигураций рабочих станций (персональных компьютеров), имеющих отношение к информационным системам предприятия (в частности, подключенных к его локальной сети);

- привлечение сторонних организаций для осуществления текущего администрирования информационных систем и систем защиты информации, а также для консультационной и технической поддержки при возникновении инцидентов, связанных с информационной безопасностью (в частности, при осуществлении нападений на информационные системы предприятия);

- установку (в том числе и совместно со специалистами ИТ-подразделения) программных и аппаратных средств защиты информации на рабочие места пользователей и в другие элементы информационных систем;

- консультирование пользователей по возникающим вопросам, связанным с информационной безопасностью, и оперативное разрешение возникающих у них проблем;

- реагирование на различные инциденты, связанные с нарушением информационной безопасности;

- принятие активных встречных мер при обнаружении вторжений в информационную систему (информирование правоохранительных органов, самостоятельный поиск нападающих и т.п.);

- генерирование паролей пользователей информационных систем и обеспечение их сохранности;

- участие в восстановлении работоспособности информационных систем после сбоев и нарушений в работе.

Функции, связанные с контролем выполнения требований политики информационной безопасности и проведением аудитов могут включать в себя:

- сбор и анализ сведений о нарушениях различных требований политики безопасности, поступающих из различных источников (в том числе и от администраторов информационных систем) и определение приоритетных направлений контрольной работы;

- проверку организационной документации отдельных подразделений предприятия на предмет соответствия требованиям политики информационной безопасности (в том числе и своевременности внесения всех необходимых изменений в действующие внутренние организационные документы);

- проверку состояния (правильности ведения) текущей хозяйственной и кадровой документации отдельных подразделений предприятия, связанной с обеспечением информационной безопасности (правильности и своевременности заполнения журналов, своевременность оформления обязательств о неразглашении сведений сотрудниками и т.п.);

- проведение комплексных аудитов информационной безопасности на предприятии;

- организацию контрольных проверок защищенности отдельных элементов информационных систем (серверов, сегментов сети и т.п.);

- привлечение сторонних организаций для проведения аудитов информационной безопасности на предприятии, проверок надежности информационных систем.

Кроме перечисленных функций, непосредственно связанных с защитой информационных ресурсов, также большое значение имеет выполнение функций, связанных с охраной имущества предприятия и решением задач, которые связаны с обеспечением безопасности предприятия в более широком смысле. В частности, для обеспечения информационной безопасности имеет значение выполнение таких функций, как:

- охрана территории и имущества предприятия, а также охрана персонала;

- обеспечение соблюдения пропускного режима;

- наблюдение за территорией и помещениями (в том числе при помощи видеокамер);

- контроль за ввозом на территорию предприятия и вывозом готовой продукции, материалов, документов и другого имущества;

- организация внутренних служебных проверок и расследований, а также взаимодействия с правоохранительными органами;

- контроль за соблюдением временного режима работы, а также за соблюдением правил внутреннего распорядка.

Системы управления информационной безопасностью

Компания «Инфосистемы Джет» выполняет комплексные проекты по построению и внедрению эффективных систем управления информационной безопасностью (СУИБ). Проекты включают анализ, разработку и внедрение процессов управления ИБ. Внедренные системы соответствуют как требованиям бизнеса, так и требованиям международных стандартов и лучших практик. Как следствие, они приносят не только маркетинговый эффект, но и позволяют оптимизировать бюджет на ИБ, повысить прозрачность ИБ для бизнеса, а также уровень защищенности и зрелости заказчика.

Проблематика

Для защиты важной информации компании применяют разнообразные меры обеспечения ИБ.Однако использование даже самых современных и дорогостоящих средств не является гарантией их эффективности и может приводить к необоснованным тратам на обеспечение ИБ. Наличие большого количества мер и средств обеспечения ИБ усложняет процесс управления. Зачастую механизмы, позволяющие на постоянной основе отслеживать и анализировать работу системы обеспечения ИБ и вносить коррективы в её работу, недостаточно отлажены.

Отсутствие формализованных процессов управления и обеспечения ИБ приводит к повышению операционных затрат. Из-за отсутствия организационного подхода все возникающие вопросы решаются в отдельном порядке, который меняется от случая к случаю.

Решение

СУИБ является частью общей системы обеспечения информационной безопасности. Один из ее основных компонентов – процесс управления рисками ИБ. Результаты его работы позволяют разрабатывать решения по обработке неприемлемых рисков и внедрению экономически обоснованных мер обеспечения ИБ. Планирование реализации выбранных мер позволяет распределять затраты на обеспечение ИБ как в краткосрочной, так и в долгосрочной перспективах.

В рамках СУИБ создается и/или описывается ряд процессов управления и обеспечения ИБ, что позволяет структурировать эти процессы и обеспечить их воспроизводимость. При ее построении необходимо взаимодействие с высшим руководством и представителями бизнес-подразделений заказчика, чтобы выявить их ожидания от системы.

С учетом того, что удобство системы управления и обеспечения ИБ для исполнителей определяется эффективностью ее работы, специалисты компании «Инфосистемы Джет» уделяют особое внимание выстраиванию и последующей отладке процессов СУИБ. В ходе работ всегда учитываются существующие в компании процессы, их особенности и уровни зрелости, а также традиции корпоративной культуры. Особое внимание уделяется обучению сотрудников, задействованных во внедрении системы, распределению обязанностей, а также организации внутреннего центра компетенции по управлению и обеспечению ИБ. В результате внедренные процессы становятся неотъемлемой частью компании, работая в соответствии с поставленными целями, а не остаются «папкой бумаг, лежащей в шкафу».

Компания «Инфосистемы Джет» оказывает широкий спектр услуг в области управления и обеспечения ИБ:

Разработка и внедрение СУИБ на основе стандарта ISO/IEC 27001

Разработка и внедрение основных процессов управления ИБ осуществляется с учетом организационной структуры и специфики заказчика. Помимо этого проводится обучение ключевых сотрудников работе с СУИБ, оказывается консультационная поддержка.

Разработка и внедрение отдельных процессов управления и обеспечения ИБ

Разработка и внедрение отдельных процессов управления и обеспечения ИБ (например, управления рисками, управления инцидентами, внутренних аудитов и т.д.) осуществляется в соответствии с требованиями международных и российских стандартов по ИБ (ISO/IEC 27001:2005, ISO/IEC 27002:2005, ISO/IEC 27005:2008, PCI DSS, СТО БР ИББС – 1.0 и др.), а также лучшими практиками в этой области.

Консультанты могут составить план-график последовательного внедрения процессов управления ИБ с целью дальнейшего объединения в единую СУИБ.

Подготовка к сертификации на соответствие требованиям международного стандарта ISO/IEC 27001

Подготовка к сертификации включает проведение предварительного анализа выполнения требований стандарта ISO/IEC 27001, устранение выявленных несоответствий, приведение СУИБ в соответствие требованиям данного стандарта. Аудит проводится сертификационным органом, имеющим соответствующую аккредитацию.

Компания «Инфосистемы Джет» осуществляет поддержку заказчиков при проведении аудитов и помогает устранить выявленные несоответствия.

Поддержка разработанной СУИБ или отдельных процессов

Компания «Инфосистемы Джет» осуществляет:

- подготовку СУИБ заказчика к проверочным аудитам: экспресс-обследование, определение работ, которые необходимо проделать для прохождения проверочного аудита органа по сертификации;

- доработку или внедрение конкретных процессов СУИБ. Например, проведение ежегодного анализа рисков ИБ или проведение внутренних аудитов ИБ.

Преимущества работы с компанией «Инфосистемы Джет»:

- системный подход и собственная уникальная методика, которые позволяют быстро и эффективно разрабатывать и внедрять процессы обеспечения и управления ИБ;

- сплоченная проектная команда сертифицированных специалистов, способная решать самые сложные задачи ;

- консультанты компанииявляются преподавателями по системам управления в BSI MS и привлекаются для проведения аудитов;

- главный принцип работы – «каждая компания уникальна». Определяются потребности в области ИБ для каждого клиента и предлагаются решения, которые помогут обеспечить реальную защищенность информации, а не просто формальное выполнение требований (законодательства, партнеров, контрагентов, отрасли и т.д.) и договора.

Выгоды

Внедрение процедур управления и обеспечения ИБ позволяет:

- оптимизировать и обосновывать расходы на информационную безопасность;

- повысить эффективность обеспечения ИБ за счет достижения комплексности, взаимосвязанности, эффективности и прозрачности всех мер по обеспечению информационной безопасности;

- обеспечить соответствие уровня ИБ как законодательным, отраслевым, внутрикорпоративным требованиям, так и бизнес-целям;

- снизить операционные затраты за счет формализации и стандартизации процессов управления и обеспечения ИБ;

- повысить доверие партнеров и клиентов компании за счет демонстрации высокого уровня зрелости обеспечения ИБ.

Помимо этого, внедрение и сертификация СУИБ позволяет:

- повысить капитализацию и стоимость акций компании;

- повысить международные рейтинги компании, необходимые для привлечения зарубежных инвестиций и выхода на международные рынки;

- защитить инвестиции.

Опыт

Специалисты компании «Инфосистемы Джет» обладают наибольшим опытом на территории СНГ по построению СУИБ и отдельных процессов управления ИБ, включая управление рисками ИБ, управление инцидентами ИБ и управление уязвимостями.

Успешно выполнены пять крупных проектов по созданию и последующей подготовке СУИБ к сертификации на соответствие требованиям стандарта ISO/IEC 27001:2005 в компаниях:

- ОАО «Межрегиональный Транзит Телеком»

- ОАО «РОСНО»

- ООО «Центр безопасности информации»

- Askari Bank (Пакистан)

- ООО «ЭЛЬДОРАДО»

Также завершены более 30 проектов по построению отдельных процессов управления ИБ, поддержке СУИБ и их подготовке к надзорным аудитам со стороны органа по сертификации.

Технология управления информационной безопасностью

Принципы построения и применения | 7 |

Система Secret Net реализована с использованием принципиально новой технологии управления информационной безопасности в современных информационных системах, которая была разработана специалистами ЗАО НИП “ИНФОРМЗАЩИТА”. В основе технологииинформационнойбезопасностилежатследующиепринципы:

•Двухуровневоеописание состояниясистемызащиты, позволяющеесоздатьуровень “как должно быть”, формально описывающий положения принятой в организации политики безопасности, и уровень “как есть на самом деле”, отражающий реально действующие настройки средств защиты для ресурсов корпоративной сети (компьютеров, пользователей, устройств и т.д.).

•Создание объектов управления доступом, отображающих реальные объекты предметной области (например, “сотрудник”, “задача, решаемая сотрудником”, “автоматизированное рабочее место” “помещение, в котором расположено автоматизированное рабочее место” и другие объекты).

•Документоориентированный подход к управлению системой защиты. Этот подход позволяет управлять доступом к ресурсам при помощи формализованных электронных документов (заявок), а также контролировать состояние информационной безопасности корпоративной сети с помощью типовых отчетных документов, принятых в организации (формуляры АРМ, формуляры задач, перечни пользователей и их полномочий, перечни нарушений и т.п.).

•Смешанное управление безопасностью, обеспечивающее централизованное управление основными настройками системы, сбором, обработкой и анализом сведений от всех средств защиты, используемых в корпоративной сети, а также децентрализованное изменение необходимых настроек системы защитынаместахс последующим отображением этих изменений в центральной базе данных.

•Привлечение к созданию формального описания политики безопасности различных категорий пользователей корпоративной сети - специалистов подразделений автоматизации, разработчиков прикладных систем, сотрудников отдела кадров.

•Использование на серверах и рабочих станциях активных агентов, позволяющих обеспечить смешанное управление безопасностью и формирование контура “как есть”, а также синхронизацию изменений, происходящих как в центральной базе данных системы защиты, так и в локальных базах данных на рабочих местах.

•Использование средств криптографической защиты информации для обеспечения усиленной аутентификации пользователей, шифрования информации, передаваемой в корпоративной сети и хранимой на серверах и рабочих станциях.

•Модульность и наращиваемость системы. Эти свойства упрощают ввод системы защиты в эксплуатацию и поэтапную активизацию возможностей системы путем подключения дополнительных компонент.

8 | Система защиты Secret Net |

Взависимости от структуры (структурной организации) автоматизированной информационной системы предприятия и используемых операционных сред (программных средств), возможныразличные вариантыприменения системыSecret Net.

Внастоящее время в состав системы защиты входят клиенты сервера безопасности, позволяющие организовать защиту рабочих станций и серверов сети, работающих под управлением следующих операционных систем:

•операционные системы семейства Windows’9x (Windows 95,OSR2,Windows 98)

с файловой системой FAT12,FAT16 илиFAT32;

•операционная система Windows NT;

•операционная система Windows 2000;

•операционная система MP-RAS.

Любой вариант применения требуется наличие в защищаемой автоматизированной системе сервера безопасности Secret Net, а также программ подсистемы управления, обеспечивающих централизованное управление системой защиты. Без этих составных частей системыSecret Net ее применение невозможно.

Сервер безопасности и программы подсистемы управления устанавливаются на компьютеры, оснащенные процессорами, совместимыми с процессорами семейства INTEL X86, и работающие под управлением операционных системWindows NT

версии 4.0 (Service Pack 6) илиWindows 2000 версии 4.0 (Service Pack 2). При этом на компьютере, на который устанавливаются программы подсистемы управления, предварительно должен быть установлен клиентSecret Net дляWindows NT илиWindows 2000 (в зависимости от операционной системы компьютера).

Система Secret Net поддерживает работу с протоколами сетевого обменаTCP/IP иIPX. Эти протоколы используются для организации обмена данными между компонентами системы защиты по локальной сети. Поэтому на серверах и рабочих станциях, на которых будут размещаться компоненты системы защиты, должны быть установлены программные компоненты, обеспечивающие работу с сетевыми протоколамиTCP/IP,IPX.

Отличия вариантов применения системы Secret Net определяются выбором клиентов сервера безопасности, которые будут обеспечивать защиту рабочих станций и серверов сети, а также используемым набором аппаратных средств системы защиты.

Как построить и сертифицировать систему управления информационной безопасностью?

Александр Астахов, CISA, 2006

Введение

Для многих российских компаний настало время задуматься об управлении безопасностью — ИТ-инфраструктура многих из них достигла уровня, требующего четко отлаженной координации. При построении системы управления безопасностью (СУИБ) эксперты рекомендуют опираться на международные стандарты ISO/IEC 27001/17799.

Руководитель обязан контролировать ситуацию в своей организации, подразделении, проекте и во взаимоотношениях с заказчиками. Это означает быть осведомленным о том, что происходит, своевременно узнавать обо всех нештатных ситуациях и представлять себе, какие действия надо будет предпринять, в том или ином случае. В организации существует несколько уровней управления, начиная с менеджеров высшего звена и заканчивая конкретным исполнителями, и на каждом уровне ситуация должна оставаться под контролем. Другими словами, должна быть выстроена вертикаль управления и процессы управления.

Система управления информационной безопасностью - что это такое?

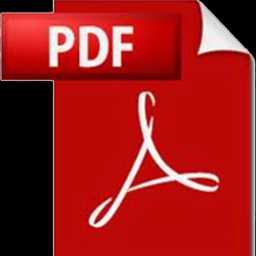

Управление информационной безопасностью — это циклический процесс, включающий осознание степени необходимости защиты информации и постановку задач; сбор и анализ данных о состоянии информационной безопасности в организации; оценку информационных рисков; планирование мер по обработке рисков; реализацию и внедрение соответствующих механизмов контроля, распределение ролей и ответственности, обучение и мотивацию персонала, оперативную работу по осуществлению защитных мероприятий; мониторинг функционирования механизмов контроля, оценку их эффективности и соответствующие корректирующие воздействия.

Согласно ISO 27001, система управления информационной безопасностью (СУИБ) — это «та часть общей системы управления организации, основанной на оценке бизнес рисков, которая создает, реализует, эксплуатирует, осуществляет мониторинг, пересмотр, сопровождение и совершенствование информационной безопасности». Система управления включает в себя организационную структуру, политики, планирование, должностные обязанности, практики, процедуры, процессы и ресурсы.

Создание и эксплуатация СУИБ требует применения такого же подхода, как и любая другая система управления. Используемая в ISO 27001 для описания СУИБ процессная модель предусматривает непрерывный цикл мероприятий: планирование, реализация, проверка, действие (ПРПД).

Применение модели ПРПД к процессам СУИБ

Процесс непрерывного совершенствования обычно требует первоначального инвестирования: документирование деятельности, формализация подхода к управлению рисками, определение методов анализа и выделение ресурсов. Эти меры используются для приведения цикла в действие. Они не обязательно должны быть завершены, прежде чем будут активизированы стадии пересмотра.

На стадии планирования обеспечивается правильное задание контекста и масштаба СУИБ, оцениваются рисков информационной безопасности, предлагается соответствующий план обработки этих рисков. В свою очередь, на стадии реализации внедряются принятые решения, которые были определены на стадии планирования. На стадиях проверки и действия усиливают, исправляют и совершенствуют решения по безопасности, которые уже были определены и реализованы.

Проверки могут проводиться в любое время и с любой периодичностью в зависимости от конкретной ситуации. В некоторых системах они должны быть встроены в автоматизированные процессы с целью обеспечения немедленного выполнения и реагирования. Для других процессов реагирование требуется только в случае инцидентов безопасности, когда в защищаемые информационные ресурсы были внесены изменения или дополнения, а также когда произошли изменения угроз и уязвимостей. Необходимы ежегодные или другой периодичности проверки или аудиты, чтобы гарантировать, что система управления в целом достигает своих целей.

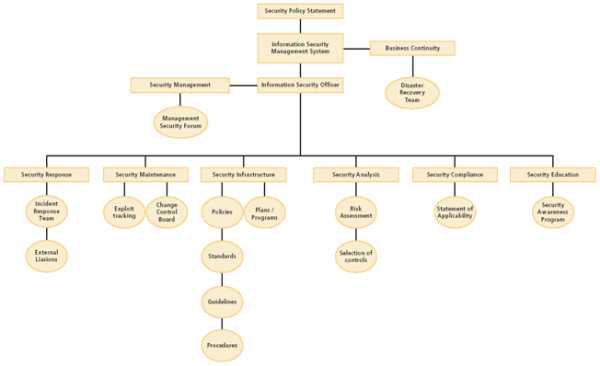

Один из вариантов организационной структуры СУИБ

Руководство организации выпускает политику безопасности, в которой вводится понятие СУИБ и провозглашаются ее основные цели: управление непрерывностью бизнеса и управление безопасностью. На вершине СУИБ находится директор по ИБ, возглавляющий управляющий комитет по ИБ — коллегиальный орган, предназначенных для решения стратегических вопросов, связанных с обеспечением ИБ. Директор по ИБ несет ответственность за все процессы управления ИБ, в число которых входят: управление инцидентами и мониторинг безопасности, управление изменениями и контроль защищенности, инфраструктура безопасности (политики, стандарты, инструкции, процедуры, планы и программы), управление рисками, контроль соответствия требованиям, обучение (программа повышения осведомленности).

Создание подобной структуры управления является целью внедрения ISO 27001/17799 в организации. Один из основных принципов здесь - «приверженность руководства». Это означает, что такая структура может быть создана только руководством компании, которое распределяет должности, ответственность и контролирует выполнение обязанностей. Другими словами руководство организации строит соответствующую вертикаль власти, а точнее модифицирует существующую для удовлетворения потребностей организации в безопасности. СУИБ может создаваться только сверху вниз.

Другим основополагающим принципом является вовлечение в процесс обеспечения ИБ всех сотрудников организации, имеющих дело с информационными ресурсами — «от директора до уборщицы». Неосведомленность конкретных людей, работающих с информацией, отсутствие программы обучения по ИБ — одна из основных причин неработоспособности конкретных систем управления.

Не менее важно и то, что в основе любого планирования мероприятий по ИБ должна лежать оценка рисков. Отсутствие в организации процессов управления рисками приводит к неадекватности принимаемых решений и неоправданным расходам. Другими словами, оценка рисков является тем фундаментом, на котором держится стройное дерево СУИБ.

Столь же фундаментальным принципом является «внедрение и поддержка СУИБ собственными руками». Привлечение внешних консультантов на всех этапах внедрения, эксплуатации и совершенствования СУИБ во многих случаях вполне оправдано. Более того, это является одним из механизмов контроля, описанных в ISO 17799. Однако создание СУИБ руками внешних консультантов невозможно по определению, т.к. СУИБ — это совокупность организационных структур формируемых руководством организации и процессов, реализуемых ее сотрудниками, которые должным образом осведомлены о своих обязанностях и обучены навыкам обращения с информацией и ее защиты. СУИБ стоит немалых денег, но ни за какие деньги нельзя купить опыт и знания.

Сертифицировать или нет?

Для подтверждения соответствия существующей в организации СУИБ требованиям стандарта, а также ее адекватности существующим бизнес рискам используется процедура добровольной сертификации. Хотя без этого можно и обойтись, в большинстве случаев сертификация полностью оправдывает вложенные средства и время.

Во-первых, официальная регистрация СУИБ организации в реестре авторитетных органов, таких как служба аккредитации Великобритании (UKAS), что укрепляет имидж компании, повышает интерес со стороны потенциальных клиентов, инвесторов, кредиторов и спонсоров.

Во-вторых, в результате успешной сертификации расширяется сфера деятельности компании за счет получения возможности участия в тендерах и развития бизнеса на международном уровне. В наиболее чувствительных к уровню информационной безопасности областях, такой, например, как финансы, наличие сертификата соответствия ISO 27001 начинает выступать как обязательное требование для осуществления деятельности. Некоторые российские компании уже сталкиваются с этими ограничениями.

Также очень важно, что процедура сертификации оказывает серьезное мотивирующее и мобилизующее воздействие на персонал компании: повышается уровень осведомленности сотрудников, эффективнее выявляются и устраняются недостатки и несоответствия в системе управления информационной безопасностью, что в перспективе означает для организации снижение среднестатистического ущерба от инцидентов безопасности, а также сокращение накладных расходов на эксплуатацию информационных систем. Вполне возможно, наличие сертификата позволит застраховать информационные риски организации на более выгодных условиях.

Как свидетельствует текущая практика, расходы на сертификацию по BS7799 в большинстве случаев несопоставимо малы в сравнении с затратами организации на обеспечение информационной безопасности, а получаемые преимущества многократно их компенсируют.

Следует подчеркнуть, что все перечисленные преимущества организация получает только в том случае, если речь идет о системе сертификации, имеющей международное признание, в рамках которой обеспечивается надлежащее качество проведения работ и достоверность результатов.

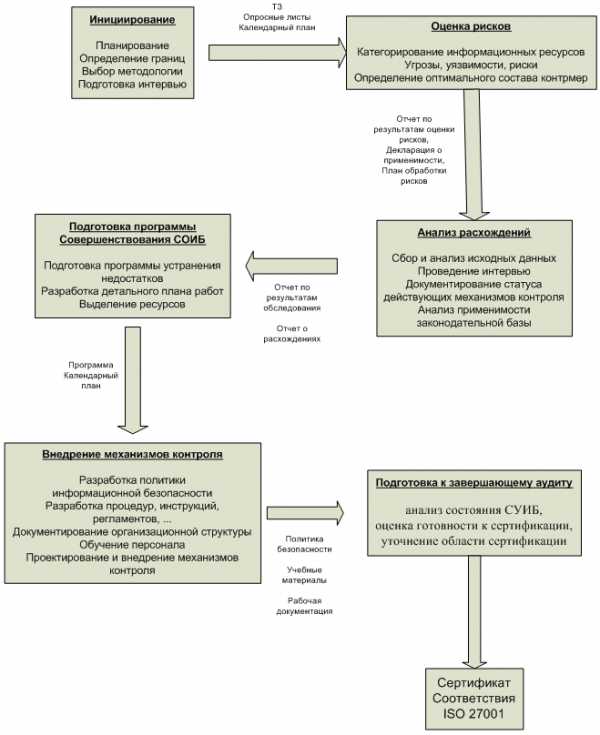

Подготовка к сертификации

Подготовка организации к сертификации по ISO 27001 — процесс довольно длительный и трудоемкий. В общем случае, он включает в себя шесть последовательных этапов, которые выполняются организацией, как правило, при помощи внешних консультантов.

На первом этапе проводится предварительный аудит СУИБ, в ходе которого оценивается текущее состояние, осуществляется инвентаризация и документирование всех основных составляющих СУИБ, определяются область и границы сертификации и выполняется еще целый ряд необходимых подготовительных действий. По результатам аудита разрабатывается детальный план мероприятий по подготовке к сертификации.

На втором этапе выполняется оценка информационных рисков, основной целью которой является определение применимости описанных в стандарте механизмов контроля в данной конкретной организации, подготовка декларации о применимости и плана обработки рисков.

На третьем этапе выполняется анализ расхождений с требованиями стандарта, в результате которого оценивается текущее состояние механизмов контроля в организации и идентифицируются расхождения с декларацией о применимости.

На последующих этапах осуществляется планирование и внедрение недостающих механизмов контроля, по каждому из которых разрабатывается стратегия и план внедрения. Работы по внедрению механизмов контроля включают в себя три основные составляющие: подготовка сотрудников организации: обучение, тренинги, повышение осведомленности; подготовка документации СУИБ: политики, стандарты, процедуры, регламенты, инструкции, планы; подготовка свидетельств функционирования СУИБ: отчеты, протоколы, приказы, записи, журналы событий и т.п.

На заключительном этапе осуществляется подготовка к сертификационному аудиту: анализируется состояние СУИБ, оценивается степень ее готовности к сертификации, уточняется область и границы сертификации, проводятся соответствующие переговоры с аудиторами органа по сертификации. Подробные рекомендации по созданию СУИБ и подготовки к сертификации содержатся в серии руководящих документов BSI BIP 0071-0073.

Точки преткновения

В процессе внедрения СУИБ возникает много точек преткновения. Часть из них связаны с нарушением описанных выше фундаментальных принципов управления безопасностью. Серьезные затруднения для российских организаций лежат в законодательной области. Неполнота и противоречивость действующего российского законодательства, его запретительный характер в области использования криптографии и во многих других областях, а также неотрегулированность системы сертификации средств защиты информации серьезно затрудняет выполнение одного из главных требований стандарта — соответствие действующему законодательству.

Источником затруднений нередко служит неправильное определение области действия и границ СУИБ. Слишком широкая трактовка области действия СУИБ, например, включение в эту область всех бизнес-процессов организации, значительно снижает вероятность успешного завершения проекта по внедрению и сертификации СУИБ.

Столь же важно правильно представлять, где проходят границы СУИБ и каким образом она связана с другими системами управления и процессами организации. Например, система управления ИБ и система управления непрерывностью бизнеса (ВСМ) организации тесно пересекаются. Последняя является одной из 11 определяемых стандартом областей контроля информационной безопасности. Однако СУИБ включает в себя только ту часть BCM, которая связана с ИБ — это защита критичных бизнес процессов организации от крупных сбоев и аварий информационных систем. Другие аспекты BCM выходят за рамки СУИБ.

Стандарт — гарантия безопасности

Сегодня организация работы серьезной и эффективной компании, претендующей на успешное развитие, обязательно базируется на современных информационных технологиях. Поэтому обратить внимание на стандарты управления информационной безопасностью стоит компаниям любого масштаба. Как правило, вопросы управления информационной безопасностью тем актуальнее, чем крупнее компания, чем шире масштаб ее деятельности и претензии на развитие, и, как следствие, выше ее зависимость от информационных технологий.

Использование международных стандартов управления информационной безопасностью ISO 27001/17799 позволяет существенно упростить создание, эксплуатацию и развитие СУИБ. Требования нормативной базы и рыночные условия вынуждают организации применять международные стандарты при разработке планов и политик обеспечения ИБ и демонстрировать свою приверженность путем проведения аудитов и сертификаций ИБ. Соответствие требованиям стандарта представляет определенные гарантии наличия в организации базового уровня информационной безопасности, что оказывает положительное влияние на имидж компании.