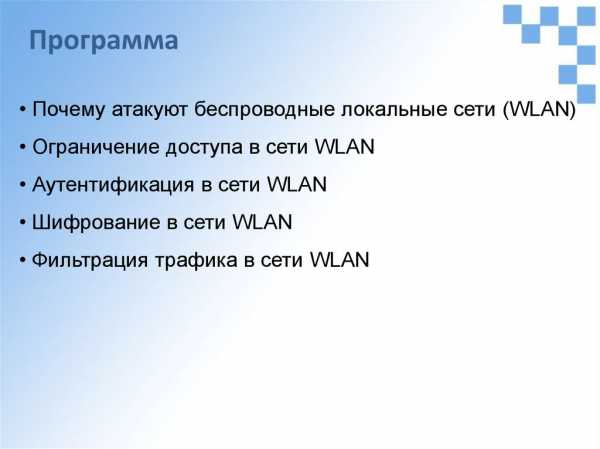

Обеспечение информационной безопасности беспроводных сетей

Обеспечение безопасности беспроводной локальной сети - презентация онлайн

Защита данных в беспроводных сетях связи

Технология Wi-Fi разработана на основе стандарта IEEE 802.11 и используется для создания широкополосных беспроводных сетей связи, работающих в общедоступных нелицензируемых диапазонах частот. С точки зрения безопасности следует учитывать среду передачи сигнала – в беспроводных сетях получить доступ к передаваемой информации намного проще, чем в проводных, для чего всего лишь достаточно поместить антенну в зоне распространения сигнала.Существует два основных варианта создания топологии беспроводной сети:

- Ad-hoc – передача напрямую между устройствами;

- Hot-spot – передача осуществляется через точку доступа.

В Hot-spot сетях присутствует точка доступа (Accesspoint), посредством которой происходит не только взаимодействие внутри сети, но и доступ к внешним сетям. Hot-spot представляет наибольший интерес с точки зрения защиты информации, т.к., взломав точку доступа, злоумышленник может получить информацию не только со станций, размещенных в данной беспроводной сети.

С целью защиты данных в сетях Wi-Fi применяются методы ограничения доступа, аутентификации и шифрования.

Методы ограничения доступа представляют собой фильтрацию MAC-адресов и использование режима скрытого идентификатора беспроводной сети SSID (Service Set IDentifier).

Фильтрацию можно осуществлять тремя способами:

- Точка доступа позволяет получить доступ станциям с любым MAC-адресом;

- Точка доступа позволяет получить доступ только станциям, чьи MAC-адреса находятся в доверительном списке;

- Точка доступа запрещает доступ станциям, чьи MAC-адреса находятся в «чёрном списке».

Режим скрытого идентификатора SSID основывается на том, что для своего обнаружения точка доступа периодически рассылает кадры-маячки (beacon frames). Каждый такой кадр содержит служебную информацию для подключения и, в частности, присутствует SSID. В случае скрытого SSID это поле пустое, т.е. невозможно обнаружить беспроводную сеть и к ней подключиться, не зная значение SSID. Но все станции в сети, подключенные к точке доступа, знают SSID и при подключении, когда рассылаются Probe Request запросы, указывают идентификаторы сетей, имеющиеся в их профилях подключений. Прослушивая рабочий трафик, с легкостью можно получить значение SSID, необходимое для подключения к желаемой точке доступа.

В сетях Wi-Fi предусмотрены два варианта аутентификации:

Открытая аутентификация (Open Authentication), когда рабочая станция делает запрос аутентификации, в котором присутствует только MAC-адрес клиента. Точка доступа отвечает либо отказом, либо подтверждением аутентификации. Решение принимается на основе MAC-фильтрации, т.е. по сути это защита на основе ограничения доступа, что небезопасно.

Аутентификация с общим ключом (Shared Key Authentication), при котором используется статический ключ шифрования алгоритма WEP (Wired Equivalent Privacy). Клиент делает запрос у точки доступа на аутентификацию, на что получает подтверждение, которое содержит 128 байт случайной информации. Станция шифрует полученные данные алгоритмом WEP (проводится побитовое сложение по модулю 2 данных сообщения с последовательностью ключа) и отправляет зашифрованный текст вместе с запросом на ассоциацию. Точка доступа расшифровывает текст и сравнивает с исходными данными. В случае совпадения отсылается подтверждение ассоциации, и клиент считается подключенным к сети. Схема аутентификации с общим ключом уязвима к атакам «Maninthemiddle». Алгоритм шифрования WEP – это простой XOR ключевой последовательности с полезной информацией, следовательно, прослушав трафик между станцией и точкой доступа, можно восстановить часть ключа.

Организация WECA (Wi-Fi Alliance) совместно с IEEE анонсировали стандарт WPA (англ. Wi-Fi Protected Access). В WPA используется протокол TKIP (Temporal Key Integrity Protocol, протокол проверки целостности ключа), который использует усовершенствованный способ управления ключами и покадровое изменение ключа. WPA также использует два способа аутентификации:

Аутентификация с помощью предустановленного ключа WPA-PSK (Pre-Shared Key);

Аутентификация с помощью RADIUS-сервера (Remote Access Dial-in User Service).

В сетях Wi-Fi используются следующие методы шифрования:

WEP-шифрование– аналог шифрования трафика в проводных сетях. Используется симметричный потоковый шифр RC4 (Rivest Cipher 4), который достаточно быстро функционирует. На сегодняшний день WEP и RC4 не считаются криптостойкими.

TKIP-шифрование – используется тот же симметричный потоковый шифр RC4, но является более криптостойким. С учетом всех доработок и усовершенствований TKIP все равно не считается криптостойким.

CKIP-шифрование (Cisco Key ntegrity Protocol) – имеет сходство с протоколом TKIP. Используется протокол CMIC (Cisco Message Integrity Check) для проверки целостности сообщений.

WPA-шифрование – вместо уязвимого RC4, используется криптостойкий алгоритм шифрования AES (Advanced Encryption Standard). Возможно использование протокола EAP (Extensible Authentication Protocol). Есть два режима: Pre-Shared Key (WPA-PSK) - каждый узел вводит пароль для доступа к сети и Enterprise - проверка осуществляется серверами RADIUS.

WPA2-шифрование (IEEE 802.11i) – принят в 2004 году, с 2006 года WPA2 должно поддерживать все выпускаемое Wi-Fi оборудование. В данном протоколе применяется RSN (Robust Security Network, сеть с повышенной безопасностью). Изначально в WPA2 используется протокол CCMP (Counter Mode with Cipher Block Chaining Message Authentication Code Protocol, протокол блочного шифрования с кодом аутентичности сообщения и режимом сцепления блоков и счетчика). Основой является алгоритм AES. Для совместимости со старым оборудованием имеется поддержка TKIP и EAP (Extensible Authentication Protocol) с некоторыми его дополнениями. Как и в WPA есть два режима работы: Pre-Shared Key и Enterprise [1].

WiMAX

Вопросы безопасности в сетях WiMAX, основанных на стандарте IEEE 802.16, также как и в сетях Wi-Fi (IEEE 802.11), стоят очень остро в связи с легкостью подключения к сети.

Стандарт IEEE 802.16 определяет протокол PKM (Privacy and Key Management Protocol), протокол приватности и управления ключом. На самом же деле имеется в виду конфиденциальность, а не приватность [2].

В сетях WiMAX понятие защищенной связи (Security Association, SA) — это одностороннее соединение для обеспечения защищенной передачи данных между устройствами сети. SA бывают двух типов:

Data Security Association, защищенная связь для передачи данных;

Authorization Security Association, защищенная связь для осуществления авторизации.

Защищенная связь для передачи данных в свою очередь бывает трех типов:

Первичная (основная) (Primary SA);

Статическая (Static SA);

Динамическая (Dynamic SA).

Первичная защищенная связь устанавливается абонентской станцией на время процесса инициализации. Базовая станция затем предоставляет статическую защищенную связь. Что касается динамических защищенных связей, то они устанавливаются и ликвидируются по мере необходимости для сервисных потоков. Как статическая, так и динамическая защищенные связи могут быть одной для нескольких абонентских станций.

Защищенная связь для данных определяется:

- 16-битным идентификатором связи;

- Методом шифрования, применяемым для защиты данных в соединении;

- Двумя ключами Traffic Encryption Key (TEK, ключ шифрования трафика), текущий и тот, который будет использоваться, когда у текущего TEK закончится срок жизни;

- Двумя двухбитными идентификаторами, по одному на каждый TEK;

- Временем жизни TEK, которое может иметь значение от 30 минут до 7 дней и по умолчанию устанавливается на 12 часов;

- Двумя 64-битными векторами инициализации, по одному на TEK (требуется для алгоритма шифрования DES);

- Индикатором типа связи (первичная, статическая или динамическая).

Абонентские станции обычно имеют одну защищенную связь для передачи данных для вторичного частотного канала управления (Secondary Management Channel); и либо одну защищенную связь для данных для соединения в обе стороны (Uplink и Downlink), либо одну защищенную связь для передачи данных для соединения от базовой станции до абонентской и одну — для обратного.

Абонентская станция и базовая станция разделяют одну защищенную связь для осуществления авторизации. Базовая станция использует эту защищенную связь для конфигурирования защищенной связи для передачи данных.

Защищенная связь для осуществления авторизации определяется:

- сертификатом X.509, идентифицирующим абонентскую станцию, а также сертификатом X.509, идентифицирующим производителя абонентской станции;

- 160-битовым ключом авторизации (Authorizationkey, AK), используется для аутентификации во время обмена ключами TEK;

- 4-битовым идентификатором ключа авторизации;

- Временем жизни ключа авторизации, которое может принимать значение от 1 дня до 70 дней и устанавливается значение по умолчанию в 7 дней;

- 128-битовым ключом шифрования ключа (Key Encryption Key, KEK), используется для шифрования и распределения ключей TEK;

- Ключом HMAC для нисходящих сообщений (Downlink) при обмене ключами TEK;

- Ключом HMAC для восходящих сообщений (Uplink) при обмене ключами TEK;

- Списком data SA, для которого данная абонентская станция авторизована.

KEK вычисляется следующим образом:

- Проводится конкатенация шестнадцатеричного числа 0x53 с самим собой 64 раза, получаются 512 бит;

- Справа приписывается ключ авторизации;

- Вычисляется хэш-функция SHA-1 от этого числа, получаются 160 бит на выходе;

- Первые 128 бит берутся в качестве KEK, остальные отбрасываются.

Ключи HMAC вычисляются следующим образом:

- Проводится конкатенация шестнадцатеричного числа 0x3A (Uplink) или 0x5C (Downlink) с самим собой 64 раза;

- Справа приписывается ключ авторизации;

- Вычисляется хэш-функция SHA-1 от этого числа, получаются 160 бит на выходе – это и есть ключ HMAC.

В сетях WiMAX используются следующие протоколы аутентификации:

- Extensible Authentication Protocol (EAP, расширяемый протокол аутентификации) — это протокол, описывающий более гибкую схему аутентификации по сравнению с сертификатами X.509. Она была введена в дополнении к стандарту IEEE 802.16e. EAP-сообщения кодируются прямо в кадры управления. В связи с этим в протокол PKM были добавлены два новых сообщения PKM EAP request (EAP-запрос) и PKM EAP response (EAP-ответ). Стандарт IEEE 802.16e не устанавливает какой-либо определенный метод аутентификации EAP, эта область сейчас активно исследуется.

- Privacy and Key Management Protocol (PKM Protocol) — это протокол для получения авторизации и ключей шифрования трафика TEK.

Стандарт IEEE 802.16 использует алгоритм DES в режиме сцепления блока шифров для шифрования данных. В настоящее время DES считается небезопасным, поэтому в дополнении к стандарту IEEE 802.16e для шифрования данных был добавлен алгоритм AES.

Стандарт 802.16e определяет использование шифрования AES в четырех режимах:

- Cipher Block Chaining (CBC, режим сцепления блока шифров);

- Counter Encryption (CTR, шифрование счетчика);

- Counter Encryption with Cipher Block Chaining message authentication code (CCM, счетчиковое шифрование с message authentication code, полученным сцеплением блока шифров), добавляет возможность проверки подлинности зашифрованного сообщения к режиму CTR;

- Electronic Code Book (ECB, режим электронной кодовой книги), используется для шифрования ключей TEK.

Можно отментить следующие уязвимости в стандарте IEEE 802.16:

- Атаки физического уровня, такие как глушение передачи сигнала, ведущее к отказу доступа или лавинный наплыв кадров (flooding), имеющий целью истощить батарею станции. Эффективных способов противостоять таким угрозам на сегодня нет.

- Самозваные базовые станции, что связано с отсутствием сертификата базовой станции. В стандарте проявляется явная несимметричность в вопросах аутентификации. Предложенное решение этой проблемы — инфраструктура управления ключом в беспроводной среде (WKMI, Wireless Key Management Infrastructure), основанная на стандарте IEEE 802.11i. В этой инфраструктуре есть взаимная аутентификация с помощью сертификатов X.509.

- Уязвимость, связанная с неслучайностью генерации базовой станцией ключей авторизации. Взаимное участие базовой и абонентской станции, возможно, решило бы эту проблему.

- Возможность повторно использовать ключи TEK, чей срок жизни уже истек. Это связано с очень малым размером поля EKS индекса ключа TEK. Так как наибольшее время жизни ключа авторизации 70 суток, то есть 100800 минут, а наименьшее время жизни ключа TEK 30 минут, то необходимое число возможных идентификаторов ключа TEK — 3360. А это означает, что число необходимых бит для поля EKS — 12.

- Еще одна проблема связана, как уже упоминалось, с небезопасностью использования шифрования DES. При достаточно большом времени жизни ключа TEK и интенсивном обмене сообщениями возможность взлома шифра представляет реальную угрозу безопасности. Эта проблема была устранена с введением шифрования AES в поправке к стандарту IEEE 802.16e. Однако, большое число пользователей до сих пор имеет оборудование, поддерживающее лишь старый стандарт IEEE 802.16 [2].

LTE

Архитектура сетей LTE (Long Term Evolution) сильно отличается от схемы, используемой в существующих сетях 3G. Это различие порождает необходимость адаптировать и улучшать механизмы обеспечения безопасности [3]. Наиболее важным требованием к механизмам безопасности остается гарантия по крайней мере того же уровня безопасности, который уже существует в сетях стандарта 3G. Основные изменения и дополнения, предназначенные для удовлетворения новых требований, были сформулированы следующим образом:

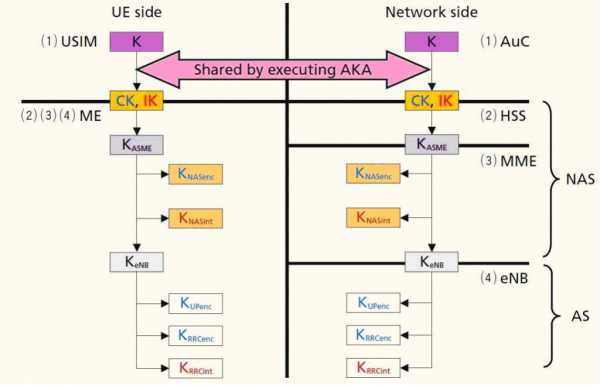

- Иерархическая ключевая инфраструктура, в рамках которой для решения различных задач используются различные ключи;

- Разделение механизмов безопасности для слоя без доступа (NAS), на котором осуществляется поддержка связи между узлом ядра сети и мобильным терминалом (UE), и механизмов безопасности для слоя с доступом (AS), обеспечивающего взаимодействие между оконечным сетевым оборудованием (включая набор базовых станций NodeB (eNB)) и мобильными терминалами;

- Концепция превентивной безопасности, которая способна снизить масштабы урона, наносимого при компрометации ключей;

- Добавление механизмов безопасности для обмена данными между сетями 3G и LTE.

В настоящий момент широко используются различные механизмы безопасности для сетей 3G, позволяющие обеспечить конфиденциальность пользовательских данных, аутентификацию абонентов, конфиденциальность данных при их передаче по протоколам U-Plane (пользовательские данные) и C-Plane (управляющие данные), а также комплексную защиту протокола C-Plane при его совместном использовании с другими международными стандартами обмена. Существуют четыре основных требования к механизмам безопасности технологии LTE:

- Обеспечить как минимум такой же уровень безопасности, как и в сетях типа 3G, не доставляя неудобства пользователям;

- Обеспечить защиту от Интернет-атак;

- Механизмы безопасности для сетей LTE не должен создавать препятствий для перехода со стандарта 3G на стандарт LTE;

- Обеспечить возможность дальнейшего использования программно-аппаратного модуля USIM (Universal Subscriber Identity Module, универсальная сим-карта).

Последние два пункта обеспечиваются использованием механизма 3GPP AKA (Authentication and Key Agreement). Требования же безопасности к компоненту Evolved Packet Core, т.е. к ядру сети LTE, могут быть выполнены с использованием технологии безопасной доменной зоны (NDS – Network Domain Security) на сетевом уровне, как это описано в стандарте TS33.210, также как и для сетей 3G.

Тем не менее, так как в технологии LTE некоторый функционал контроллеров радиосети (RNC) интегрирован в eNB, то решения, применимые в рамках 3G-сетей, не могут быть прямо переложены на сети LTE. К примеру, базовые станции eNB осуществляют хранение ключа шифрования только на период сеанса связи с мобильным терминалом. То есть, в отличие от сетей 3G, ключ шифрования для закрытия управляющих сообщений не хранится в памяти, если связь с мобильным терминалом не установлена. Кроме того, базовые станции сети LTE могут быть установлены в незащищённой местности для обеспечения покрытие внутренних помещений (например, офисов), что, ожидаемо, приведет к возрастанию риска несанкционированного доступа к ним. Поэтому меры противодействия, описанные ниже, разработаны специально для минимизации вреда, наносимого в случае кражи ключевой информации из базовых станций.

Для закрытия данных в сетях LTE используется потоковое шифрование методом наложения на открытую информацию псевдослучайной последовательности (ПСП) с помощью оператора XOR (исключающее или), также как и в сетях 3G. Ключевым моментов в схеме является тот факт, что псевдослучайная последовательность некогда не повторяется. Алгоритмы, используемые в сетях 3G и LTE, вырабатывает псевдослучайную последовательность конечной длины. Поэтому для защиты от коллизий ключ, используемый для генерации ПСП, регулярно меняется, например, при подключении к сети, в процессе передачи и т.д. В сетях 3G для генерации сеансового ключа необходимо использование механизма Аутентификации и Ключевого обмена (AKA). Работа механизма AKA может занять доли секунды, необходимые для выработки ключа в приложении USIM и для установления соединения с Центром регистрации (HSS). Таким образом, для достижения скорости передачи данных сетей LTE, необходимо добавить функцию обновления ключевой информации без инициализации механизма AKA. Для решения этой проблемы в рамках технологии LTE, предлагается использовать иерархическую ключевую инфраструктуру, показанную на Рисунке 5.

Рисунок 5 – Применение иерархической ключевой инфраструктуры для обеспечения безопасности в сетях LTE

Так же как и в сетях 3G, приложение USIM и Центр аутентификации (AuC) осуществляет предварительное распределение ключей (ключа К). Когда механизм AKA инициализируется для осуществления двусторонней аутентификации пользователя и сети, генерируются ключ шифрования CK и ключ общей защиты, которые затем передаются из ПО USIM в мобильное оборудование (ME) и из Центра аутентификации в Центр регистрации (HSS). Мобильное оборудование (ME) и Центр регистрации (HSS), используя ключевую пару (CK; IK) и ID используемой сети вырабатывает ключ KASME. Устанавливая зависимость ключа от ID сети, Центр регистрации гарантирует возможность использования ключа только в рамках этой сети. Далее, KASME передается из Центра регистрации в устройство мобильного управления (MME) текущей сети, где используется в качестве мастер-ключа. На основании KASME вырабатывается ключ KNASenc, необходимый для шифрования данных протокола NAS между Мобильным устройством (UE) и Устройством мобильного управления (MME) и ключ KNASint, необходимый для защиты целостности. Когда Мобильное устройство (UE) подключается к сети, MME генерирует ключ KeNB и передает его базовым станциям. В свою очередь, из ключа KeNB вырабатывается ключ KUPenc, используемый для шифрования пользовательских данных протокола U-Plane, ключ KRRCenc для протокола RRC (Radio Resource Control - протокол взаимодействия между мобильными устройствами и базовыми станциями) и ключ KRRClint, предназначенный для защиты целостности.

Применяется также разделение механизмов безопасности для Слоя без доступа (NAS) и Слоя с доступом (AS). Поскольку предполагается, что большие объемы данных могут передаваться только при подключенном мобильном устройстве (UE), сеть LTE устанавливает защищенное соединение между мобильным устройством (UE) и базовой станцией (eNB) только для подключенных мобильных устройств. Следовательно, мобильному устройству в режиме ожидания не нужно сохранять свое состояние на базовой станции. Так как сообщения уровня Слоя без доступа (NAS) передаются на Мобильное устройство в режиме ожидания, защищенный канал уровня NAS устанавливается между мобильным устройством и узлом ядра сети, т.е. устройством мобильного управления (MME). После аутентификации мобильного устройства, устройство мобильного управления запоминает мастер-ключ текущей сети KASME. Функции безопасности уровня NAS инициализируют шифрование и комплексную защиту NAS-соединения, используя для этого ключи KNASenc и KNASint. К этому моменту устройство мобильного управления (MME) должно определить, от какого именно мобильного устройства пришел запрос на прохождение аутентификации. Это необходимо для корректного выбора ключей для алгоритма дешифрования и проверки целостности передаваемых данных. Поскольку параметр UE ID (IMSI – идентификатор мобильного абонента) должен быть защищен при передачи по радиосети, для технологии LTE было предложено использовать вместо него временный параметр GUTI (временный идентификатор мобильного оператора). Значение GUTI периодически изменяется, таким образом, становится невозможно отследить, какое именно значение использует конкретное мобильное устройство.

Как только мобильное устройство входит в режим активности, базовая станция инициализирует механизмы безопасности уровня доступа (AS - AccessStratum) с помощью специальных команд. С этого момента механизмы обеспечения безопасности контролируют любое взаимодействие между устройством и базовой станцией. Алгоритмы, используемые для обеспечения безопасности уровня доступа, выбираются независимо из перечня алгоритмов, используемых для уровня Слоя без доступа. Для стран, запрещающих шифрование информации, существует режим, обеспечивающий установление надежного соединения без закрытия данных.

В сетях LTE алгоритмы шифрования и обеспечения комплексной безопасности основаны на технологии Snow 3G и стандарте AES. Помимо этих двух алгоритмов, технология 3GPP использует два дополнительных алгоритма таким образом, что даже если один из алгоритмов будет взломан, оставшиеся должны обеспечить безопасность сети LTE [3].

Список использованной литературы:

«Безопасность беспроводных сетей». С.В. Гордейчик, В.В. Дубровин, Горячая линия – Телеком, 2008

Fernandez, E.B. & VanHilst, M., Chapter 10 «An Overview of WiMAX Security» in «WiMAX Standards and Security» (Edited by M. Ilyas & S. Ahson), CRC Press, June 2007

«Защита данных в сетях LTE». По материалам компании ЗАО «Перспективный Мониторинг»

Применение современных алгоритмов шифрования при обеспечении информационной безопасности беспроводных локальных сетей

Целью данной статьи является описание работы основных протоколов шифрования беспроводных сетей с учетом их достоинств и недостатков. Также приведены ключевые рекомендации по комплексной защите беспроводных соединений.

Ключевые слова: беспроводные сети, криптография, Wi-Fi, WEP, WPA, WPA2, шифрование

В современных условиях возрастает необходимость в обеспечении быстрого и защищенного обмена информацией между пользователями. Для обеспечения данного процесса все чаще применяются беспроводные локальные сети. Их широкое распространение объясняется, прежде всего, тем, что для организации беспроводной сети, в отличие от проводной, не требуется предварительная прокладка кабелей передачи данных, что снижает трудоёмкость и стоимость создания подобных сетей. Вместо коммутаторов и сетевых кабелей в беспроводных локальных сетях применяются преобразователи среды, которые осуществляют преобразование информации в радиоволны и передают её в эфир, после чего переданные радиоволны поступают на приёмное устройство, которое преобразовывает их обратно в информацию.

Под аббревиатурой Wi-Fi, являющейся торговой маркой Wi-FiAlliance, в настоящее время развивается целый ряд стандартов передачи цифровых потоков данных по радиоканалам.

В связи с увеличением спроса на Wi-Fi сети возникает все больше проблем с обеспечением безопасности беспроводных локальных сетей.

Первым алгоритмом, предназначенным для защиты информации, транслируемой по технологии Wi-Fi, был алгоритм WiredEquivalentPrivacy (WEP). Он был разработан в 1997 году Институтом инженеров электротехники и электроники (IEEE). Планировалось, что WEP позволит поддерживать такой уровень безопасности в беспроводных сетях, который можно будет сопоставить с уровнем защиты информации, передаваемой по кабелям.

WEP подразделяется на две модификации, которые зависят от длины используемого ключа — WEP-40 и WEP-104.

В основе WEP лежит циклический избыточный код (CRC32), необходимый для подсчета контрольных сумм и проверки целостности данных, и потоковый шифр RC4 (RivestCipher 4), разработанный компанией «RSASecurity» в 1987 году. Шифр Ривеста был выбран из-за повышенного быстродействия и возможности использования переменного размера ключа, но он является уязвимым, если использовать неслучайные или связанные ключи.

В ядре алгоритма RC4 заложена функция генерации псевдослучайных чисел (гаммы), которая выдает поток битов ключа.

Алгоритм шифрования:

1.Функция производит генерацию последовательности битов k.

2. Далее данная последовательность при помощи операции XOR складывается с открытым текстом m, что приводит к получению шифрограммы c:

Кадр WEP состоит из двух полей: незашифрованной части и зашифрованной.

Рис. 1. Схема кадра WEP

Для каждого отдельного кадра создается сид (seed), который является ключом с присоединенным к нему вектором инициализации.

Порядок инкапсуляции:

- При помощи алгоритма циклического избыточного кода вычисляется контрольная сумма и добавляется в конец кадра.

- Передаваемая информация и контрольная сумма зашифровываются при помощи алгоритма RC4.

- Над исходным текстом и шифр-текстом производится операция XOR.

- Инициализационный вектор и идентификатор ключа добавляются в начало кадра.

Порядок декапсуляции:

- Происходит добавление вектора инициализации к ключу.

- Происходит дешифрование с ключом, равным seed.

- Проводится операция XOR над полученным текстом и шифр-текстом.

- Сравнивается контрольная сумма.

В первые же годы использования алгоритма WEP, специалистами по информационной безопасности были обнаружены как минимум 4 вида возможных атак:

– использование статистического анализа для расшифрования данных;

– создание шифрованных пакетов, заставляющих точку доступа принимать заведомо неверные команды;

– создание словарей на основе анализа данных, которые возможно использовать для мгновенного декодирования информации;

– изменение заголовков пакетов данных, для перенаправления их в контролируемую злоумышленниками точку назначения.

Появление в 2001 году разновидности алгоритма с увеличенной разрядностью ключа не помогло решить проблемы с атаками на вектор инициализации, также остались слабыми способ аутентификации и проверка подлинности данных.

В 2004 году в целях обеспечения более высокого уровня безопасности беспроводных сетей организация Wi-FiAlliance разработала алгоритм шифрования WPA (Wi-FiProtectedAccess) и WPA2. В алгоритме WPA используется вышеупомянутый шифр RC4 по протоколу TKIP (TemporalKeyIntegrityProtocol). При использовании WPA атаки типа «packetreplay» (воспроизведение пакетов) и «packetre-injection» (их повторный ввод) предотвращаются использованием в нем счетчика пакетов и ротации ключей. Метод проверки контрольной суммы MIC (MessageIntegrityCode) необходим для контроля целостности данных. Несмотря на его подверженность атакам типа «brute-force», это не создает проблем для информационной безопасности, поскольку, если точка доступа, основанная на WEP, обнаружит ошибки MIC протокола TKIP, произойдет переустановка сеансовых ключей.

В протоколе WPA2 применяется более современный метод шифрования CCMP (Counter-ModewithCBC-MACProtocol), основанный на алгоритме шифрования AES (AdvancedEncryptionStandard).

Как WPA, так и WPA2 могут работать в двух режимах аутентификации: персональном и корпоративном. В режиме WPA2-Personal из введенного незашифрованным текстом пароля создается распределяемый ключ (PreSharedKey — PSK), имеющий 256 разрядов. Ключ PSK, а также идентификатор SSID (ServiceSetIdentifier) и его длина образуют математический базис для генерирования парного ключа (PairwiseMasterKey — PMK), который используется для установки четырехстороннего обмена сигналами связи и генерации временного ключа (PairwiseTransientKey — PTK), для обеспечения взаимодействия устройства пользователя с точкой доступа. Как и у протокола WEP, у протокола WPA2-Personal имеются проблемы распределения ключей.

В модификации WPA2-Enterprise более успешно решены проблемы с распределением и управлением статическими ключами, а его объединение с большинством сервисов аутентификации поддерживает контроль доступа, основанный на учетных записях. Для работы этого режима требуются следующие регистрационные данные: имя и пароль пользователя, сертификат безопасности или одноразовый пароль. Процесс аутентификации происходит между рабочей станцией и центральным сервером аутентификации. Контроллер беспроводной сети проводит проверку соединения и направляет пакеты данных на соответствующий сервер аутентификации (в большинстве случаев, это сервер RADIUS). Основой режима WPA2-Enterprise служит стандарт 802.1X, обеспечивающий построенную на контроле портов аутентификацию пользователей и рабочих станций, пригодную как для проводных, так и для беспроводных точек доступа.

К основным компонентам аутентификации 802.1X относятся клиентский запросчик (supplicant) и сервер аутентификации.

Клиентский запросчик — это устройство, которое запрашивает доступ к сети. Чаще всего это какое-либо компактное мобильное устройство, но иногда клиентским запросчиком является программное обеспечение, принимающее и отвечающее на команды 802.1X.

Аутентификатор (чаще всего это точка доступа, хотя иногда он может размещаться на коммутаторе/контроллере) проверяет подлинность клиента для доступа к сети. Он обрабатывает запросы от клиентского запросчика, сохраняя заблокированным интерфейс сети до получения от сервера аутентификации команды на его разблокировку. В свою очередь, аутентификатор обрабатывает запрос на аутентификацию. Как правило, в качестве сервера аутентификации используется сервер RADIUS, совместимый с методами EAP (ExtensibleAuthenticationProtocol).

Клиентский запросчик и аутентификатор обмениваются трафиком EAP по протоколу уровня 2 EAPoL (EAPoverLAN). Клиент не может взаимодействовать с сервером RADIUS по протоколу уровня 3: когда точка доступа получает трафик EAP от клиентского запросчика, она преобразует его в запрос RADIUS и посылает серверу RADIUS на обработку. Если клиент зашифровывает данные, то аутентификатору недоступно содержимое запроса, но он способен извлекать из ответа некоторые данные.

После процедуры аутентификации 802.1X, клиентский запросчик получает от сервера аутентификации главный ключ MK (MasterKey), “привязываемый” к данному сеансу аутентификации. На основе этого ключа на клиенте и на аутентификаторе создается одинаковый парный главный ключ PMK (PairwiseMasterKey — PMK). Точка доступа получает ключ PMK от сервера аутентификации с помощью определения атрибута RADIUS. Владея ключом PMK, между клиентом и точкой доступа генерируется парный временный ключ PTK (PairwiseTransientKey), без процедуры обмена. Подобная генерация ключей возможна благодаря инициализации четырехстороннего квитирования связи, предотвращающего атаки типа «человек посередине» (man-in-the-middle), нацеленных на получение служебной информации посредством перехвата.

В WPA2 имеется три типа ключей PTK: ключ подтверждения ключа KCL (KeyConfirmationKey), необходимый для проверки целостности контрольной суммы; ключ шифрования ключа KEK (KeyEncryptionKey), применяемый для шифрования группового временного ключа GTK и временные ключи TK (TemporalKeys — TK), для шифрования передаваемого трафика.

Временный групповой ключ GTK (GroupTemporalKey) необходим для того, чтобы все “привязанные” к точке доступа беспроводные устройства «умели» расшифровывать широковещательный и многоадресный трафик. Если точке доступа необходимо изменить ключ GTK, то она создает новый ключ, применяя двухстороннее квитирование связи и ключ шифрования ключа KEK.

Спецификация 802.11i имеет возможность проводить предварительную аутентификацию и кэширование ключа PMK, чтобы свести к минимуму задержку, связанную с процессом аутентификации сервера RADIUS, при осуществлении клиентским устройством роуминга между двумя точками доступа.

Предварительная аутентификация позволяет клиенту пройти процедуру проверки подлинности на расположенной поблизости точке доступа, будучи привязанным к своей точке доступа. При применении кэширования, клиенту, «вернувшемуся» с обслуживаемой роумингом точки, не нужно выполнять повторную аутентификацию 802.1X.

Стандарт WPA2 базируется на алгоритме шифрования AES, пришедшему на смену стандартам DES и 3DES в качестве отраслевого стандарта. Из-за большого объема вычислений, для AES необходима аппаратная поддержка, которая обычно отсутствует в старом оборудовании беспроводных ЛВС.

Для процедур аутентификации и обеспечения целостности информации WPA2 использует алгоритм CBC-MAC (CipherBlockChainingMessageAuthenticationCode), а для шифрования данных и контрольной суммы MIC — режим счетчика CTR (CounterMode). Код целостности сообщения (MIC) WPA2 представляет собой контрольную сумму и, в отличие от более устаревших WEP и WPA, обеспечивает целостность данных для константных полей заголовка 802.11. Это способствует предотвращению атак типа «packetreplay» (воспроизведение пакетов) с целью расшифровки или компрометации криптографической информации.

Для вычисления контрольной суммы MIC используется 128-разрядный вектор инициализации IV (InitializationVector), для шифрования вектора инициализации — протокол AES с применением временного ключа. Далее над этим 128-разрядным результатом и следующими 128 бит данных производится операция XOR («исключающее ИЛИ»). Результат ее так же шифруется при помощи AES и TK, а затем над последним результатом и дальнейшими 128 бит данных аналогично выполняется операция XOR. Процедура повторяется до тех пор, пока не останется необработанной информации. Первые 64 разряда последнего результата используются для расчета значения MIC. Для шифрования данных и MIC используется основанный на режиме счетчика алгоритм. Для шифрования каждого пакета используется отдельный счетчик.

Для шифрования первых 128 бит данных также используются AES и временный ключ TK, затем над результатом шифрования выполняется операция XOR. Так получается первый 128-разрядный зашифрованный блок. Предварительно загруженное значение счетчика поэтапно увеличивается и шифруется при помощи AES и ключа шифрования данных. Далее над результатом этого шифрования и следующими 128 бит данных снова выполняется операция XOR.

Цикл повторяется пока не зашифруются все блоки данных. После этого происходит обнуление значения счетчика, далее счетчик шифруется с использованием алгоритма AES, а затем над результатом шифрования и MIC выполняется операция XOR. Результат последней операции присоединяется к зашифрованному кадру.

После расчета MIC с применением протокола CBC-MAC производится шифрование данных и MIC. После этого к данным добавляется заголовок 802.11, поле номера пакета CCMP, концевая метка 802.11 и все это отправляется по назначенному адресу.

Процесс расшифрования данных происходит в обратном порядке. Для дешифрования счетчика и зашифрованной части полученной информации применяются основанный на режиме счетчика алгоритм расшифровки. Таким образом расшифровываются данные и контрольная сумма MIC. Далее используется алгоритм CBC-MAC и рассчитывается MIC для расшифрованных данных. Если значения MIC не совпадают, то происходит сбрасывание пакета. При совпадении MIC полученные данные отправляются клиенту.

Почти все новейшие беспроводные системы имеют поддержку стандарта WPA2. Однако, при отсутствии сервера аутентификации или сервера RADIUS, который должен обслуживать необходимые методы аутентификации EAP, придется реализовать это обслуживание.

Отсутствие аппаратных средств шифрования AES возможно активизировать модернизацией встроенного программного обеспечения или драйвера.

Для обеспечения информационной безопасности беспроводных локальных сетей рекомендуется комплексно рассматривать проблему слабой защищенности Wi-Fi сетей. Выбор алгоритма шифрования является важным, но не решающим фактором. Следует предпринимать дополнительные шаги по усилению защиты, такие как контроль доступа за ресурсами, программируемая смена ключа доступа и введение внутренней виртуальной сети. Проблему физического обнаружения противником беспроводной сети можно решить, создавая контролируемые зоны, путем установки генераторов помех. Таким образом можно будет создать беспроводную сеть, которая будет иметь контролируемый радиус действия, что даст возможность не допускать в этот радиус лиц, не имеющих права доступа к сети. Такой метод обладает высокой стоимостью и требует сложных расчетов, однако, незаменим в тех случаях, когда создание беспроводной сети является единственным из доступных методов передачи данных.

Литература:

- Визавитин О. И. Практика защиты информации в Wi-Fi сетях на основе современных программно-аппаратных средств // Международный научный журнал «Молодой ученый». — 2016. — № 5 (109). — С. 182–184.

- Педжман Рошан, Джонатан Лиэри. Основы построения беспроводных локальных сетей стандарта 802.11. — М.: Вильямс, 2004. — 302 с.

- Безопасность беспроводных сетей: инструкция к применению // Компьютерра. URL: http://old.computerra.ru/terralab/peripheral/217057/ (дата обращения: 11.05.2016).

- Алферов А. П. Основы криптографии. Учебное пособие. — 2-е изд. исп. и доп. — М.: Гелиос АРВ, 2002. — 480 с.

Основные термины (генерируются автоматически): MIC, WEP, AES, RADIUS, XOR, PMK, WPA, контрольная сумма, EAP, клиентский запросчик.

Реферат: Безопасность беспроводных сетей

Содержание

Введение

Стандарт безопасности WEP

Стандарт безопасности WPA

Стандарт безопасности WPA2

Заключение

Введение

История беспроводных технологий передачи информации началась в конце XIX века с передачей первого радиосигнала и появлением в 20-х годах ХХ века первых радиоприемников с амплитудной модуляцией. В 30-е годы появилось радио с частотной модуляцией и телевидение. В 70-е годы созданы первые беспроводные телефонные системы как естественный итог удовлетворения потребности в мобильной передаче голоса. Сначала это были аналоговые сети, а начале 80-х был разработан стандарт GSM, ознаменовавший начало перехода на цифровые стандарты, как обеспечивающие лучшее распределение спектра, лучшее качество сигнала, лучшую безопасность. С 90-x годов ХХ века происходит укрепление позиций беспроводных сетей. Беспроводные технологии прочно входят в нашу жизнь. Развиваясь с огромной скоростью, они создают новые устройства и услуги.

Обилие новых беспроводных технологий таких, как CDMA (Code Division Multiple Access, технология с кодовым разделением каналов), GSM (Global for Mobile Communications, глобальная система для мобильных коммуникаций), TDMA (Time Division Multiple Access, множественный доступ с разделением во времени), 802.11, WAP (Wireless Application Protocol, протокол беспроводных технологий), 3G (третье поколение), GPRS (General Packet Radio Service, услуга пакетной передачи данных), Bluetooth (голубой зуб, по имени Харальда Голубого Зуба – предводителя викингов, жившего в Х веке), EDGE (Enhanced Data Rates for GSM Evolution, увеличенная скорость передачи даны для GSM), i-mode и т.д. говорит о том, что начинается революция в этой области.

Весьма перспективно и развитие беспроводных локальных сетей (WLAN), Bluetooth (сети средних и коротких расстояний). Беспроводные сети развертываются в аэропортах, университетах, отелях, ресторанах, предприятиях. История разработки стандартов беспроводных сетей началась в 1990 году, когда был образован комитет 802.11 всемирной организацией IEEE (Институт инженеров по электричеству и электронике). Значительный импульс развитию беспроводных технологий дала Всемирная паутина и идея работы в Сети при помощи беспроводных устройств. В конце 90-х годов пользователям была предложена WAP-услуга, сначала не вызвавшая у населения большого интереса. Это были основные информационные услуги – новости, погода, всевозможные расписания и т.п. Также весьма низким спросом пользовались вначале и Bluetooth, и WLAN в основном из-за высокой стоимости этих средств связи. Однако по мере снижения цен рос и интерес населения. К середине первого десятилетия XXI века счет пользователей беспроводного Интернет – сервиса пошел на десятки миллионов. С появлением беспроводной Интернет — связи на первый план вышли вопросы обеспечения безопасности. Основные проблемы при использовании беспроводных сетей это перехват сообщений спецслужб, коммерческих предприятий и частных лиц, перехват номеров кредитных карточек, кража оплаченного времени соединения, вмешательство в работу коммуникационных центров.

Как и любая компьютерная сеть, Wi-Fi – является источником повышенного риска несанкционированного доступа. Кроме того, проникнуть в беспроводную сеть значительно проще, чем в обычную, — не нужно подключаться к проводам, достаточно оказаться в зоне приема сигнала.

Беспроводные сети отличаются от кабельных только на первых двух — физическом (Phy) и отчасти канальном (MAC) — уровнях семиуровневой модели взаимодействия открытых систем. Более высокие уровни реализуются как в проводных сетях, а реальная безопасность сетей обеспечивается именно на этих уровнях. Поэтому разница в безопасности тех и других сетей сводится к разнице в безопасности физического и MAC-уровней.

Хотя сегодня в защите Wi-Fi-сетей применяются сложные алгоритмические математические модели аутентификации, шифрования данных и контроля целостности их передачи, тем не менее, вероятность доступа к информации посторонних лиц является весьма существенной. И если настройке сети не уделить должного внимания злоумышленник может:

· заполучить доступ к ресурсам и дискам пользователей Wi-Fi-сети, а через неё и к ресурсам LAN;

· подслушивать трафик, извлекать из него конфиденциальную информацию;

· искажать проходящую в сети информацию;

· внедрять поддельные точки доступа;

· рассылать спам, и совершать другие противоправные действия от имени вашей сети.

Но прежде чем приступать к защите беспроводной сети, необходимо понять основные принципы ее организации. Как правило, беспроводные сети состоят из узлов доступа и клиентов с беспроводными адаптерами. Узлы доступа и беспроводные адаптеры оснащаются приемопередатчиками для обмена данными друг с другом. Каждому AP и беспроводному адаптеру назначается 48-разрядный адрес MAC, который функционально эквивалентен адресу Ethernet. Узлы доступа связывают беспроводные и проводные сети, обеспечивая беспроводным клиентам доступ к проводным сетям. Связь между беспроводными клиентами в одноранговых сетях возможна без AP, но этот метод редко применяется в учреждениях. Каждая беспроводная сеть идентифицируется назначаемым администратором идентификатором SSID (Service Set Identifier). Связь беспроводных клиентов с AP возможна, если они распознают SSID узла доступа. Если в беспроводной сети имеется несколько узлов доступа с одним SSID (и одинаковыми параметрами аутентификации и шифрования), то возможно переключение между ними мобильных беспроводных клиентов.

Наиболее распространенные беспроводные стандарты — 802.11 и его усовершенствованные варианты. В спецификации 802.11 определены характеристики сети, работающей со скоростями до 2 Мбит/с. В усовершенствованных вариантах предусмотрены более высокие скорости. Первый, 802.11b, распространен наиболее широко, но быстро замещается стандартом 802.11g. Беспроводные сети 802.11b работают в 2,4-ГГц диапазоне и обеспечивают скорость передачи данных до 11 Мбит/с. Усовершенствованный вариант, 802.11a, был ратифицирован раньше, чем 802.11b, но появился на рынке позднее. Устройства этого стандарта работают в диапазоне 5,8 ГГц с типовой скоростью 54 Мбит/с, но некоторые поставщики предлагают более высокие скорости, до 108 Мбит/с, в турборежиме. Третий, усовершенствованный вариант, 802.11g, работает в диапазоне 2,4 ГГц, как и 802.11b, со стандартной скоростью 54 Мбит/с и с более высокой (до 108 Мбит/с) в турборежиме. Большинство беспроводных сетей 802.11g способно работать с клиентами 802.11b благодаря обратной совместимости, заложенной в стандарте 802.11g, но практическая совместимость зависит от конкретной реализации поставщика. Основная часть современного беспроводного оборудования поддерживает два или более вариантов 802.11. Новый беспроводной стандарт, 802.16, именуемый WiMAX, проектируется с конкретной целью обеспечить беспроводной доступ для предприятий и жилых домов через станции, аналогичные станциям сотовой связи. Эта технология в данной статье не рассматривается.

Реальная дальность связи AP зависит от многих факторов, в том числе варианта 802.11 и рабочей частоты оборудования, изготовителя, мощности, антенны, внешних и внутренних стен и особенностей топологии сети. Однако беспроводной адаптер с узконаправленной антенной с большим коэффициентом усиления может обеспечить связь с AP и беспроводной сетью на значительном расстоянии, примерно до полутора километров в зависимости от условий.

Из-за общедоступного характера радиоспектра возникают уникальные проблемы с безопасностью, отсутствующие в проводных сетях. Например, чтобы подслушивать сообщения в проводной сети, необходим физический доступ к такому сетевому компоненту, как точка подсоединения устройства к локальной сети, коммутатор, маршрутизатор, брандмауэр или хост-компьютер. Для беспроводной сети нужен только приемник, такой как обычный сканер частот. Из-за открытости беспроводных сетей разработчики стандарта подготовили спецификацию Wired Equivalent Privacy (WEP), но сделали ее использование необязательным. В WEP применяется общий ключ, известный беспроводным клиентам и узлам доступа, с которыми они обмениваются информацией. Ключ можно использовать как для аутентификации, так и для шифрования. В WEP применяется алгоритм шифрования RC4. 64-разрядный ключ состоит из 40 разрядов, определяемых пользователем, и 24-разрядного вектора инициализации. Пытаясь повысить безопасность беспроводных сетей, некоторые изготовители оборудования разработали расширенные алгоритмы со 128-разрядными и более длинными ключами WEP, состоящими из 104-разрядной и более длинной пользовательской части и вектора инициализации. WEP применяется с 802.11a, 802.11b- и 802.11g-совместимым оборудованием. Однако, несмотря на увеличенную длину ключа, изъяны WEP (в частности, слабые механизмы аутентификации и ключи шифрования, которые можно раскрыть методами криптоанализа) хорошо документированы, и сегодня WEP не считается надежным алгоритмом.

В ответ на недостатки WEP отраслевая ассоциация Wi-Fi Alliance приняла решение разработать стандарт Wi-Fi Protected Access (WPA). WPA превосходит WEP благодаря добавлению протокола TKIP (Temporal Key Integrity Protocol) и надежному механизму аутентификации на базе 802.1x и протокола EAP (Extensible Authentication Protocol). Предполагалось, что WPA станет рабочим стандартом, который можно будет представить для одобрения комитету IEEE в качестве расширения для стандартов 802.11. Расширение, 802.11i, было ратифицировано в 2004 г., а WPA обновлен до WPA2 в целях совместимости с Advanced Encryption Standard (AES) вместо WEP и TKIP. WPA2 обратно совместим и может применяться совместно с WPA. WPA был предназначен для сетей предприятий с инфраструктурой аутентификации RADIUS (Remote Authentication Dial-In User Service — служба дистанционной аутентификации пользователей по коммутируемым линиям), но версия WPA, именуемая WPA Pre-Shared Key (WPAPSK), получила поддержку некоторых изготовителей и готовится к применению на небольших предприятиях. Как и WEP, WPAPSK работает с общим ключом, но WPAPSK надежнее WEP.

В данной работе мы подробно разберем способы защиты сетей, рассмотрим принципы действия, плюсы и минусы.

Стандарт безопасности WEP

Все современные беспроводные устройства (точки доступа, беспроводные адаптеры и маршрутизаторы) поддерживают протокол безопасности WEP (Wired Equivalent Privacy), который был изначально заложен в спецификацию беспроводных сетей IEEE 802.11. Данный протокол является своего рода аналогом проводной безопасности (во всяком случае его название переводится именно так), однако реально никакого эквивалентного проводным сетям уровня безопасности, он, конечно же, не обеспечивает.

Протокол WEP позволяет шифровать поток передаваемых данных на основе алгоритма RC4 с ключом размером 64 или 128 бит — эти ключи имеют так называемую статическую составляющую длиной от 40 до 104 бит и дополнительную динамическую составляющую размером 24 бита, называемую вектором инициализации (Initialization Vector, IV).

Процедура WEP-шифрования выглядит следующим образом. Первоначально передаваемые в пакете данные проверяются на целостность (алгоритм CRC-32), после чего контрольная сумма (integrity check value, ICV) добавляется в служебное поле заголовка пакета. Далее генерируется 24-битный вектор инициализации (IV), а к нему добавляется статический (40- или 104-битный) секретный ключ. Полученный таким образом 64- или 128-битный ключ и является исходным ключом для генерации псевдослучайного числа, которое используется для шифрования данных. Далее данные смешиваются (шифруются) с помощью логической операции XOR с псевдослучайной ключевой последовательностью, а вектор инициализации добавляется в служебное поле кадра. Вот, собственно, и всё.

Протокол безопасности WEP предусматривает два способа аутентификации пользователей: Open System (открытая) и Shared Key (общая). При использовании открытой аутентификации, по сути, никакой аутентификации не выполняется, то есть любой пользователь может получить доступ в беспроводную сеть. Однако даже при открытой системе допускается применение WEP-шифрования данных

Взлом беспроводной сети с протоколом WEP

Но перечисленных средств защиты не достаточно. И, чтобы это доказать, начну с инструкции по взлому беспроводных сетей стандарта 802.11b/g на базе протокола безопасности WEP.

Для взлома сети, кроме ноутбука с беспроводным адаптером, потребуется специальная утилита, например aircrack 2.4, которую можно найти в свободном доступе в Интернете.

Данная утилита поставляется сразу в двух вариантах: под Linux и под Windows. Нас интересуют только те файлы, которые размещены в директории aircrack-2.4\win32.

В этой директории имеются три небольшие утилиты (исполняемых файла): airodump.exe, aircrack.exe и airdecap.exe. Первая утилита предназначена для перехвата сетевых пакетов, вторая — для их анализа и получения пароля доступа, а третья — для расшифровки перехваченных сетевых файлов.

Конечно же, не всё так просто, как может показаться. Дело в том, что все подобные программы разработаны под конкретные модели чипов, на базе которых построены сетевые адаптеры. Таким образом, нет гарантии, что выбранный произвольно беспроводной адаптер окажется совместим с программой aircrack-2.4. Более того, даже при использовании совместимого адаптера (список совместимых адаптеров (точнее, чипов беспроводных адаптеров) можно найти в документации к программе) придется повозиться с драйверами, заменив стандартный драйвер от производителя сетевого адаптера на специализированный под конкретный чип.

Процедура взлома беспроводной сети довольно проста. Начинаем с запуска утилиты airodump.exe, которая представляет собой сетевой сниффер для перехвата пакетов. При запуске программы откроется диалоговое окно, где потребуется указать беспроводной сетевой адаптер, тип чипа сетевого адаптера (Network interface type (o/a)), номер канала беспроводной связи (Channel(s): 1 to 14, 0=all) (если номер канала неизвестен, то можно сканировать все каналы). Также задается имя выходного файла, в котором хранятся перехваченные пакеты (Output filename prefix), и указывается, требуется ли захватывать все пакеты целиком (cap-файлы) или только часть пакетов с векторами инициализации (ivs-файлы) (Only write WEP IVs (y/n)). При использовании WEP-шифрования для подбора секретного ключа вполне достаточно сформировать ivs-файл. По умолчанию ivs- или сap-файлы создаются в той же директории, что и сама программа airodump.

После настройки всех опций утилиты airodump откроется информационное окно, в котором отображаются информация об обнаруженных точках беспроводного доступа, сведения о клиентах сети и статистика перехваченных пакетов. Если точек доступа несколько, то статистика будет выдаваться по каждой из них.

Первым делом запишите MAC-адрес точки доступа, SSID беспроводной сети и MAC-адрес одного из подключенных к ней клиентов (если их несколько). Ну а затем нужно подождать, пока не будет перехвачено достаточное количество пакетов.

Количество пакетов, которые нужно перехватить для успешного взлома сети, зависит от длины WEP-ключа (64 или 128 бит) и, конечно же, от удачи. Если в сети используется 64-битный WEP-ключ, то для успешного взлома вполне достаточно захватить полмиллиона пакетов, а во многих случаях и того меньше. Время, которое для этого потребуется, зависит от интенсивности трафика между клиентом и точкой доступа, но, как правило, оно не превышает нескольких минут. В случае же применения 128-битного ключа для гарантированного взлома потребуется перехватить порядка двух миллионов пакетов. Для остановки процесса захвата пакетов (работы утилиты) используется комбинация клавиш Ctrl+C.

После того как выходной ivs-файл сформирован, можно приступать к его анализу. В принципе, это можно делать и одновременно с перехватом пакетов, но для простоты мы рассмотрим последовательное выполнение этих двух процедур. Для анализа сформированного ivs-файла потребуется утилита aircrack.exe, которая запускается из командной строки. В нашем примере применялись следующие параметры запуска:

aircrack.exe –b 00:13:46:1C:A4:5F –n 64 –i 1 out.ivs.

В данном случае –b 00:13:46:1C:A4:5F — это указание MAC-адреса точки доступа, –n 64 — указание длины используемого ключа шифрования, –i 1 — индекс ключа, а out.ivs — файл, который подвергается анализу. Полный перечень параметров запуска утилиты можно посмотреть, просто набрав в командной строке команду aircrack.exe без параметров.

В принципе, поскольку такая информация, как индекс ключа и длина ключа шифрования, обычно заранее неизвестна, традиционно применяется следующий упрощенный вариант запуска команды: aircrack.exe out.ivs.

Вот так легко и быстро проводится вскрытие беспроводных сетей с WEP-шифрованием, так что говорить о безопасности сетей в данном случае вообще неуместно. Действительно, можно ли говорить о том, чего на самом деле нет!

В самом начале статьи мы упомянули, что во всех точках доступа имеются и такие возможности, как применение режима скрытого идентификатора сети и фильтрации по MAC-адресам, которые призваны повысить безопасность беспроводной сети. Но это не спасает.

На самом деле не столь уж и невидим идентификатор сети — даже при активации этого режима на точке доступа. К примеру, уже упомянутая нами утилита airodump все равно покажет вам SSID сети, который впоследствии можно будет использовать для создания профиля подключения к сети (причем несанкционированного подключения).

А если уж говорить о такой несерьезной мере безопасности, как фильтрация по MAC-адресам, то здесь вообще все очень просто. Существует довольно много разнообразных утилит и под Linux, и под Windows, которые позволяют подменять MAC-адрес сетевого интерфейса. К примеру, для несанкционированного доступа в сеть мы подменяли MAC-адрес беспроводного адаптера с помощью утилиты SMAC 1.2. Естественно, в качестве нового MAC-адреса применяется MAC-адрес авторизованного в сети клиента, который определяется все той же утилитой airodump.

Хочется отметить, что после появления WPA, проблема WEP не потеряла актуальности. Дело в том, что в некоторых случаях для увеличения радиуса действия беспроводной сети разворачиваются так называемые распределенные беспроводные сети (WDS) на базе нескольких точек доступа. Но самое интересное заключается в том, что эти самые распределенные сети не поддерживают WPA-протокола и единственной допустимой мерой безопасности в данном случае является применение WEP-шифрования. Ну а взламываются эти WDS-сети абсолютно так же, как и сети на базе одной точки доступа.

Итак, преодолеть систему безопасности беспроводной сети на базе WEP-шифрования никакого труда не представляет. WEP никогда не предполагал полную защиту сети. Он попросту должен был обеспечить беспроводную сеть уровнем безопасности, сопоставимым с проводной сетью. Это ясно даже из названия стандарта «Wired Equivalent Privacy» — безопасность, эквивалентная проводной сети. Получение ключа WEP, если можно так сказать, напоминает получение физического доступа к проводной сети. Что будет дальше — зависит от настроек безопасности ресурсов сети.

Большинство корпоративных сетей требуют аутентификацию, то есть для получения доступа к ресурсам пользователю придётся указать имя и пароль. Серверы таких сетей физически защищены — закрыты в специальной комнате, патч-панели и коммутаторы кабельной сети заперты в шкафах. Кроме того, сети часто бывают сегментированы таким образом, что пользователи не могут добраться туда, куда не нужно.

К сожалению, пользователи ПК с операционными системами компаний Microsoft и Apple не привыкли использовать даже простейшую парольную защиту. Хотя простые домашние сети могут приносить пользу, позволяя разделить одно подключение к Интернету на несколько пользователей или обеспечивая совместный доступ к принтеру, слабая защита часто оказывается причиной заражения сети различными вирусами и «червями».

Уязвимость WEP была обнаружена достаточно быстро после выхода сетей 802.11 на широкий рынок. Для решения этой проблемы пытались реализовать механизмы ротации ключей, усиления векторов инициализации IV, а также другие схемы. Но вскоре стало понятно, что все эти методы неэффективны, и в результате многие беспроводные сети были либо полностью закрыты, либо отделены в сегменты с ограниченным доступом, где для полного доступа требуется создание туннеля VPN или использование дополнительных мер защиты.

К счастью, производители беспроводного сетевого оборудования осознали необходимость создания более стойких методов защиты беспроводных сетей, чтобы продолжать продавать оборудование корпоративным заказчикам и требовательным домашним пользователям. Ответ появился в конце осени 2002 в виде предварительного стандарта Wi-Fi Protected Access или WPA.

Стандарт безопасности WPA

WPA — это временный стандарт, о котором договорились производители оборудования, пока не вступил в силу IEEE 802.11i. По сути, WPA = 802.1X + EAP + TKIP + MIC, где:

WPA — технология защищенного доступа к беспроводным сетям (Wi-Fi Protected Access),

EAP — протокол расширяемый протокол аутентификации (Extensible Authentication Protocol),

TKIP — протокол временной целостности ключей, другой вариант перевода — протокол целостности ключей во времени (Temporal Key Integrity Protocol),

MIC — технология криптографическая проверка целостности пакетов (Message Integrity Code).

Протокол RADIUS. RADIUS- предназначен для работы в связке с сервером аутентификации, в качестве которого обычно выступает RADIUS-сервер. В этом случае беспроводные точки доступа работают в enterprise-режиме.

Если в сети отсутствует RADIUS-сервер, то роль сервера аутентификации выполняет сама точка доступа — так называемый режим WPA-PSK (pre-shared key, общий ключ). В этом режиме в настройках всех точек доступа заранее прописывается общий ключ. Он же прописывается и на клиентских беспроводных устройствах. Такой метод защиты тоже довольно секьюрен (относительно WEP), очень не удобен с точки зрения управления. PSK-ключ требуется прописывать на всех беспроводных устройствах, пользователи беспроводных устройств его могут видеть. Если потребуется заблокировать доступ какому-то клиенту в сеть, придется заново прописывать новый PSK на всех устройствах сети и так далее. Другими словами, режим WPA-PSK подходит для домашней сети и, возможно, небольшого офиса, но не более того.

Ключевыми здесь являются новые модули TKIP и MIC.

За шифрование данных в WPA отвечает протокол TKIP, который, хотя и использует тот же алгоритм шифрования — RC4 — что и в WEP, но в отличие от последнего, использует автоматически подобранные 128-битные ключи, которые создаются непредсказуемым способом и общее число вариаций которых достигает 500 миллиардов. Он применяет более длинный вектор инициализации и использует криптографическую контрольную сумму (MIC) для подтверждения целостности пакетов (последняя является функцией от адреса источника и назначения, а также поля данных). Сложная иерархическая система алгоритма подбора ключей и динамическая их замена через каждые 10 Кбайт (10 тыс. передаваемых пакетов) делают систему максимально защищенной.

Правда, TKIP сейчас не является лучшим в реализации шифрования, поскольку в силу вступают новые алгоритмы, основанные на технологии Advanced Encryption Standard (AES), которая, кстати говоря, уже давно используется в VPN.

Технология проверки целостности сообщений MIC(Message Integrity Check) обороняет от внешнего проникновения и изменения информации. Достаточно сложный математический алгоритм позволяет сверять отправленные в одной точке и полученные в другой данные. Если замечены изменения и результат сравнения не сходится, такие данные считаются ложными и выбрасываются.

Фильтрация MAC-адресов, которая поддерживается всеми современными точками доступа и беспроводными маршрутизаторами, хотя и не является составной частью стандарта 802.11, однако, как считается, позволяет повысить уровень безопасности беспроводной сети. Для реализации данной функции в настройках точки доступа создается таблица MAC-адресов беспроводных адаптеров клиентов, авторизованных для работы в данной сети.

Еще одна мера предосторожности, которую часто используют в беспроводных сетях, — режим скрытого идентификатора сети. Каждой беспроводной сети назначается свой уникальный идентификатор (SSID), который представляет собой название сети. Когда пользователь пытается войти в сеть, драйвер беспроводного адаптера прежде всего сканирует эфир на предмет наличия в ней беспроводных сетей. При применении режима скрытого идентификатора (как правило, этот режим называется Hide SSID) сеть не отображается в списке доступных и подключиться к ней можно только в том случае, если, во-первых, точно известен ее SSID, а во-вторых, заранее создан профиль подключения к этой сети.

Механизмы работы WPA

Технология WPA являлась временной мерой до ввода в эксплуатацию стандарта 802.11i. Часть производителей до официального принятия этого стандарта ввели в обращение технологию WPA2, в которой в той или иной степени используются технологии из 802.11i. Такие как использование протокола CCMP (Counter Mode with Cipher Block Chaining Message Authentication Code Protocol), взамен TKIP, в качестве алгоритма шифрования там применяется усовершенствованный стандарт шифрования AES (Advanced Encryption Standard). А для управления и распределения ключей по-прежнему применяется протокол 802.1x.

Аутентификация пользователя

Как уже было сказано выше, протокол 802.1x может выполнять несколько функций. В данном случае нас интересуют функции аутентификации пользователя и распределение ключей шифрования. Необходимо отметить, что аутентификация происходит «на уровне порта» — то есть пока пользователь не будет аутентифицирован, ему разрешено посылать/принимать пакеты, касающиеся только процесса его аутентификации (учетных данных) и не более того. И только после успешной аутентификации порт устройства (будь то точка доступа или умный коммутатор) будет открыт и пользователь получит доступ к ресурсам сети.

Стандарт WPA использует 802.1x и расширенный протокол аутификации (Extensible Authentication Protocol, EAP) в качестве основы для механизма аутентификации.

Аутентификация требует, чтобы пользователь предъявил свидетельства/ мандат (credentials) того, что ему позволено получать доступ в сеть. Для этого права пользователя проверяются по базе данных зарегистрированных пользователей. Для работы в сети пользователь должен обязательно пройти через механизм аутентификации.

База данных и система проверки в больших сетях обычно принадлежат специальному серверу — чаще всего RADIUS(централизованный сервер аутентификации).

Сервер RADIUS сначала проверяет аутентифицирующую информацию пользователя (на соответствие содержимому своей базы данных об идентификаторах и паролях пользователей) или его цифровой сертификат, а затем активизирует динамическую генерацию ключей шифрования точкой доступа и клиентской системой для каждого сеанса связи.

Однако, поскольку применение WPA подразумевается всеми категориями пользователей беспроводных сетей, стандарт имеет упрощ¨нный режим, который не требует использования сложных механизмов.

Этот режим называется Pre-Shared Key (WPA-PSK) — при его использовании необходимо ввести один пароль на каждый узел беспроводной сети (точки доступа, беспроводные маршрутизаторы, клиентские адаптеры, мосты). До тех пор, пока пароли совпадают, клиенту будет разрешен доступ в сеть.

Функции аутентификации возлагаются на протокол EAP, который сам по себе является лишь каркасом для методов аутентификации. Вся прелесть протокола в том, что его очень просто реализовать на аутентификаторе (точке доступа), так как ей не требуется знать никаких специфичных особенностей различных методов аутентификации. Аутентификатор служит лишь передаточным звеном между клиентом и сервером аутентификации. Методов же аутентификации, которых существует довольно много:

EAP методы аутентификации:

Message Digest 5 (MD5) — процедура односторонней аутентификации саппликанта сервером аутентификации, основанная на применении хэш-суммы MD5 имени пользователя и пароля как подтверждение для сервера RADIUS. Данный метод не поддерживает ни управления ключами, ни создания динамических ключей. Тем самым исключается его применение в стандарте 802.11i и WPA.

Transport Layer Security (TLS) — процедура аутентификации, которая предполагает использование цифровых сертификатов Х.509 в рамках инфраструктуры открытых ключей (Public Key Infrastructure — PKI). EAP-TLS поддерживает динамическое создание ключей и взаимную аутентификацию между саппликантом и сервером аутентификации. Недостатком данного метода является необходимость поддержки инфраструктуры открытых ключей.

Tunneled TLS (TTLS) — EAP расширяющий возможности EAP-TLS. EAP-TTLS использует безопасное соединение, установленное в результате TLS-квитирования для обмена дополнительной информацией между саппликантом и сервером аутентификации.

Так же существуют и другие методы:

EAP-SIM, EAP-AKA — используются в сетях GSM мобильной связи

LEAP — пропреоретарный метод от Cisco systems

EAP-MD5 — простейший метод, аналогичный CHAP (не стойкий)

EAP-MSCHAP V2 — метод аутентификации на основе логина/пароля пользователя в MS-сетях

EAP-TLS — аутентификация на основе цифровых сертификатов

EAP-SecureID — метод на основе однократных паролей

Кроме вышеперечисленных, следует отметить следующие два метода, EAP-TTLS и EAP-PEAP. В отличие от предыдущих, эти два метода перед непосредственной аутентификацией пользователя сначала образуют TLS-туннель между клиентом и сервером аутентификации. А уже внутри этого туннеля осуществляется сама аутентификация, с использованием как стандартного EAP (MD5, TLS), или старых не-EAP методов (PAP, CHAP, MS-CHAP, MS-CHAP v2), последние работают только с EAP-TTLS (PEAP используется только совместно с EAP методами). Предварительное туннелирование повышает безопасность аутентификации, защищая от атак типа «man-in-middle», «session hihacking» или атаки по словарю.

Протокол PPP засветился там потому, что изначально EAP планировался к использованию поверх PPP туннелей. Но так как использование этого протокола только для аутентификации по локальной сети — излишняя избыточность, EAP-сообщения упаковываются в «EAP over LAN» (EAPOL) пакеты, которые и используются для обмена информацией между клиентом и аутентификатором (точкой доступа).

Схема аутентификации

Она состоит из трех компонентов:

Supplicant — софт, запущенный на клиентской машине, пытающейся подключиться к сети

Authenticator — узел доступа, аутентификатор (беспроводная точка доступа или проводной коммутатор с поддержкой протокола 802.1x)

Authentication Server — сервер аутентификации (обычно это RADIUS-сервер)

Теперь рассмотрим сам процесс аутентификации. Он состоит из следующих стадий:

Клиент может послать запрос на аутентификацию (EAP-start message) в сторону точки доступа.

Точка доступа (Аутентификатор) в ответ посылает клиенту запрос на идентификацию клиента (EAP-request/identity message). Аутентификатор может послать EAP-request самостоятельно, если увидит, что какой-либо из его портов перешел в активное состояние.

Клиент в ответ высылает EAP-response packet с нужными данными, который точка доступа (аутентификатор) перенаправляет в сторону Radius-сервера (сервера аутентификации).

Сервер аутентификации посылает аутентификатору (точке доступа) challenge-пакет (запрос информации о подлинности клиента). Аутентификатор пересылает его клиенту.

Далее происходит процесс взаимной идентификации сервера и клиента. Количество стадий пересылки пакетов туда-сюда варьируется в зависимости от метода EAP, но для беспроводных сетей приемлема лишь «strong» аутентификация с взаимной аутентификацией клиента и сервера (EAP-TLS, EAP-TTLS, EAP-PEAP) и предварительным шифрованием канала связи.

На следующий стадии, сервер аутентификации, получив от клиента необходимую информацию, разрешает (accept) или запрещает (reject) тому доступ, с пересылкой данного сообщения аутентификатору. Аутентификатор (точка доступа) открывает порт для Supplicant-а, если со стороны RADIUS-сервера пришел положительный ответ (Accept).

Порт открывается, аутентификатор пересылает клиенту сообщение об успешном завершении процесса, и клиент получает доступ в сеть.

После отключения клиента, порт на точке доступа опять переходит в состояние «закрыт».

Для коммуникации между клиентом (supplicant) и точкой доступа (authenticator) используются пакеты EAPOL. Протокол RADIUS используется для обмена информацией между аутентификатором (точкой доступа) и RADIUS-сервером (сервером аутентификации). При транзитной пересылке информации между клиентом и сервером аутентификации пакеты EAP переупаковываются из одного формата в другой на аутентификаторе.

Типы аутентификации

TLS

Тип метода аутентификации, использующий протокол EAP и протокол безопасности, именуемый протоколом защиты транспортного уровня (Transport Layer Security — TLS). EAP-TLS использует сертификаты на основе паролей. Аутентификация EAP-TLS поддерживает динамическое управление WEP-ключом. Протокол TLS необходим для защиты и аутентификации коммуникаций в сетях общего пользования путем шифрования данных. Протокол квитирования TLS позволяет клиенту и серверу до посылки данных провести взаимную аутентификацию и выработать алгоритм и ключи шифрования.

TTLS

Эти настройки определяют протокол и идентификационную информацию, используемую для аутентификации пользователя. В аутентификации TTLS (Tunneled Transport Layer Security) клиент использует EAP-TLS для проверки подлинности сервера и создания канала между сервером и клиентом, шифрованного с помощью TLS. Клиент может использовать другой аутентификационный протокол. Обычно протоколы на основе паролей используются через необъявляемый, защищенный TLS-шифрованный канал. В настоящее время TTLS поддерживает все методы, применяемые в ЕАР, а также некоторые более старые методы (PAP, CHAP, MS-CHAP и MS-CHAP-V2). TTLS легко расширяется для работы с новыми протоколами посредством установки новых атрибутов для описания новых протоколов.

PEAP

PEAP — это новый аутентификационный протокол EAP (Extensible Authentication Protocol — EAP) стандарта IEEE 802.1X, разработанный для улучшения системы защиты EAP-Transport Layer Security (EAP-TLS) и поддержки различных методов аутентификации, включающих пароли пользователей, одноразовые пароли и карты доступа (Generic Token Cards).

LEAP

Версияпротоколааутентификации Extensible Authentication Protocol (EAP). LEAP (Light Extensible Authentication Protocol) представляет собой специальный расширяемый протокол аутентификации, разработанный Cisco, который отвечает за обеспечение процедуры аутентификации «запрос/ответ» и назначение динамического ключа.

EAP-SIM

Протокол EAP-SIM (Extensible Authentication Protocol Method for GSM Subscriber Identity) — это механизм аутентификации и распространения ключей сеанса. Он использует модуль идентификации подписчика SIM (Subscriber Identity Module) системы глобального позиционирования для мобильных коммуникаций GSM (Global System for Mobile Communications). Аутентификация EAP-SIM использует динамический WEP-ключ, созданный специально для сеанса, полученный для шифрования данных от адаптера клиента или сервера RADIUS. Для EAP-SIM необходим специальный код проверки пользователя или PIN для обеспечения взаимодействия с SIM-картой (Subscriber Identity Module). SIM-карта — это специальная смарт-карта, которая используется в беспроводных цифровых сетях стандарта GSM (Global System for Mobile Communications). Описание протокола EAP-SIM представлено в документации RFC 4186.

EAP-AKA

Метод аутентификации EAP-AKA (Extensible Authentication Protocol Method for UMTS Authentication and Key Agreement) — это механизм EAP, используемый для аутентификации и сеанса распространения ключей, используемый подписчиком модуля идентификации USIM (Subscriber Identity Module) универсальной мобильной телекоммуникационной системы UMTS (Universal Mobile Telecommunications System). Карта USIM — это специальная смарт-карта, предназначенная для проверки подлинности пользователей в сотовых сетях.

Протоколы аутентификации

PAP

Протокол PAP (Password Authentication Protocol) — двусторонний протокол обмена подтверждениями, предназначенный для использования с протоколом PPP. PAP является обычным текстовым паролем, используемым в более ранних системах SLIP. Он не защищен. Этот протокол доступен только для типа аутентификации TTLS.

CHAP

CHAP (Challenge Handshake Authentication Protocol) — это трехсторонний протокол обмена подтверждениями, предполагающий лучшую защиту, чем протокол аутентификации PAP (Password Authentication Protocol). Этот протокол доступен только для типа аутентификации TTLS.

MS-CHAP (MD4)

Использует версию Microsoft протокола RSA Message Digest 4. Работает только в системах Microsoft и позволяет осуществлять шифрование данных. Выбор этого метода аутентификации вызовет шифрование всех передаваемых данных. Этот протокол доступен только для типа аутентификации TTLS.

MS-CHAP-V2

Предоставляет дополнительную возможность для изменения пароля, недоступную с MS-CHAP-V1 или стандартной аутентификацией CHAP. Данная функция позволяет клиенту менять пароль учетной записи, если сервер RADIUS извещает о том, что срок действия пароля истек. Этот протокол доступен только для типов аутентификации TTLS и PEAP.

GTC (Generic Token Card)

Предлагает использование специальных пользовательских карт для аутентификации. Главная функция основана на аутентификации с помощью цифрового сертификата/специальной платы в GTC. Кроме того, в GTC имеется возможность скрытия идентификационной информации пользователя во время использования шифрованного туннеля TLS, обеспечивающего дополнительную конфиденциальность, основанную на запрещении широкой рассылки имен пользователей на стадии аутентификации. Этот протокол доступен только для типа аутентификации PEAP.

TLS

Протокол TLS необходим для защиты и аутентификации коммуникаций в сетях общего пользования путем шифрования данных. Протокол квитирования TLS позволяет клиенту и серверу до посылки данных провести взаимную аутентификацию и выработать алгоритм и ключи шифрования. Этот протокол доступен только для типа аутентификации PEAP.

Функции Cisco.

Cisco LEAP.

Cisco LEAP (Cisco Light EAP) — это аутентификация сервера и клиента 802.1X с помощью пароля, предоставляемого пользователем. Когда точка доступа беспроводной сети взаимодействует с LEAP-совместимым сервером Cisco RADIUS (сервер Cisco Secure Access Control Server [ACS]), Cisco LEAP осуществляет управление доступом через взаимную аутентификацию между адаптерами WiFi клиентов и сетью, и предоставляет динамические, индивидуальные ключи шифрования пользователей для защиты конфиденциальности передаваемых данных.

Функция защиты точки доступа Cisco Rogue.

Функция «Cisco Rogue AP» обеспечивает защиту от попытки доступа фальшивой или недопустимой точки доступа, которая может имитировать реальную точку доступа в сети для получения идентификационной информации пользователей и протоколов аутентификации, нарушая тем самым целостность защиты сети. Эта функция работает только в среде аутентификации Cisco LEAP. Технология стандарта 802.11 не защищает сеть от несанкционированного доступа фальшивых точек доступа. Более подробную информацию см. в разделе Аутентификация LEAP.

Протокол безопасности в смешанных средах 802.11b и 802.11g.

Режим работы, когда некоторые точки доступа, например, Cisco 350 или Cisco 1200 поддерживают среды, в которых не все клиентские станции поддерживают WEP-шифрование, называется смешанным режимом (Mixed-Cell). Когда некоторые беспроводные сети работают в режиме «выборочного шифрования», клиентские станции, подключившиеся к сети в режиме WEP-шифрования, отправляют все сообщения в шифрованном виде, а станции, подключившиеся к сети в стандартном режиме, передают все сообщения нешифрованными. Эти точки доступа передают широковещательные сообщения нешифрованными, но позволяют клиентам использовать режим WEP-шифрования. Когда «смешанный режим» разрешен в профиле, вы можете подключиться к точке доступа, которая сконфигурирована для «дополнительного шифрования».

CKIP

Cisco Key Integrity Protocol (CKIP) — это собственный протокол защиты Cisco для шифрования в среде 802.11. Протокол CKIP использует следующие особенности для усовершенствования защиты 802.11 в режиме «infrastructure»:

Быстрый роуминг (CCKM)

Когда беспроводная ЛС сконфигурирована для выполнения быстрого повторного подключения, клиент с активной поддержкой протокола LEAP может перемещаться от одной точки доступа к другой без вмешательства главного сервера. Используя централизованное управление Cisco (Cisco Centralized Key Management — CCKM), точка доступа, сконфигурированная для обеспечения работы беспроводной службы доменов (Wireless Domain Services — WDS), заменяет сервер RADIUS и аутентифицирует клиента без существенных задержек, которые возможны для голосовых или других, зависимых от времени приложений.

Управление радиообменом