Информационная безопасность в финансовом секторе

Информационная безопасность в финансовом секторе

Информационная безопасность – один из главных приоритетов финансового сектора. Банки и платежные системы всегда уделяли много внимания вопросам ИБ и даже в кризисные периоды не сокращали свои затраты на это направление. По оценкам PwC, мировые расходы финансового сектора на ИБ растут на 3-4% в год. Главной целью злоумышленников сегодня становятся не сами финансовые учреждения, а их клиенты.

подробнее Прошедшее мероприятиеСереда Андрей

Начальник отдела ИБ, Алеф-Банк

Алябьев Андрей

Главный специалист Отдела информационной безопасности, ГЛОБЭКСБАНК

Свириденко Алексей

Начальник Управления ИБ, ИНТЕРПРОГРЕССБАНК

Скородумов Анатолий

начальник отдела информационной безопасности, Банк Санкт-Петербург

Марченкова Валентина

Руководитель проекта Департамента информационных технологий, Собинбанк

Горбунов Эдуард

эксперт Центра компетенций облачных решений МРФ «Центр» ПАО «Ростелеком».

Жилин Вадим

Начальник ДИТ, АКБ Держава

Емельянов Марк

Вице-президент, Райффайзенбанк

Черкасов Александр

Руководитель ИБ, ВСК

Кулинич Владимир

Начальник Отдела ИБ, Нэклис-Банк

Ващенко Сергей

Начальник УИТ, Межгосударственный банк

Поляков Дмитрий

Начальник Управления ИТ Операций, TOUCH BANK

Северин Олег

Заместитель директора ДЭБ, РОСТ БАНК

Августон Иван

Директор ИТ Департамента, Инвестиционная компания, QBF

Плешков Алексей

Независимый эксперт по информационной безопасности

Бухтияров Андрей

Ведущий разработчик, Совкомбанк

Володин Александр

начальник отдела стандартов, Департамент безопасности, Сбербанк

Официальный партнёр

Информационные партнёры

Информационная безопасность в финансовом секторе - PDF

ИНЦИДЕНТЫ В ИНФОРМАЦИОННОЙ БЕЗОПАСНОСТИ КРУПНЫХ РОССИЙСКИХ КОМПАНИЙ (2013 ГОД) Оглавление 1. Введение 2. Резюме 3. Состав респондентов 4. Критических инцидентов больше половины 5. Самые атакуемые: банки,

ПодробнееINFOWATCH ATTACK KILLER БЕЗОПАСНОСТЬ НА ВЫСОКИХ СКОРОСТЯХ БЕЗОПАСНОСТЬ НА ВЫСОКИХ СКОРОСТЯХ Веб-пространство это скорость. Скорость донесения информации до аудитории, сверхбыстрое реагирование на потребности

ПодробнееINFOWATCH ATTACK KILLER ANTIDDOS НАДЕЖНАЯ ЗАЩИТА ОТ DDOS-АТАК: НЕ ПРОСТО ДОСТУПНОСТЬ, А ВАШЕ СПОКОЙСТВИЕ ЧТО ТАКОЕ DDOS-АТАКА ДЛЯ БИЗНЕСА? DDoS-атаки касаются любой компании, которая представлена в Интернете

ПодробнееKASPERSKY ANTI TARGETED ATTACK PLATFORM Стратегия противодействия целенаправленным атакам www.kaspersky.ru 2 ЦЕЛЕНАПРАВЛЕННЫЕ АТАКИ И СЛОЖНЫЕ СОВРЕМЕННЫЕ УГРОЗЫ БЕЗОПАСНОСТИ В самом начале своего развития

ПодробнееТребования к контролю внешних поставщиков Кибербезопасность Для поставщиков, отнесенных к категории низкого риска Требования к 1. Защита активов и конфигурация системы Данные Barclays вместе с активами

ПодробнееИнформационная безопасность в банковском секторе: повышение уровня защищенности и выполнение требований регуляторов Андрей Рыбин Руководитель комплексных проектов Самые актуальные угрозы для банковской

ПодробнееKASPERSKY ANTI TARGETED ATTACK PLATFORM Стратегия противодействия целенаправленным атакам www.kaspersky.ru 2 3 ЦЕЛЕНАПРАВЛЕННЫЕ АТАКИ И СЛОЖНЫЕ СОВРЕМЕННЫЕ УГРОЗЫ БЕЗОПАСНОСТИ В самом начале своего развития

ПодробнееКиберугрозы и информационная безопасность в корпоративном секторе: тенденции в мире и в России Для выявления основных проблем и тенденций в области IT-безопасности в корпоративном секторе «Лаборатория

ПодробнееЭКСПЕРТНЫЕ СЕРВИСЫ KASPERSKY INDUSTRIAL CYBERSECURITY: АНАЛИЗ ЗАЩИЩЕННОСТИ ПРОМЫШЛЕННЫХ СИСТЕМ Kaspersky Industrial CyberSecurity это решение, состоящее из специализированных технологий и услуг, призванное

ПодробнееАТАКИ НА ВАШУ ОРГАНИЗАЦИЮ ПОД ПРИЦЕЛОМ НАШЕЙ ЗАЩИТЫ DDOS-АТАКИ НА ВЕБ-РЕСУРСЫ УЯЗВИМОСТИ ВЕБ-ПРИЛОЖЕНИЙ СПЕЦИАЛЬНО НАПИСАННОЕ ПО НДВ, ОШИБКИ ПРОГРАММИСТОВ INFOWATCH ATTACK KILLER ВЫСОКАЯ БОЕВАЯ ЭФФЕКТИВНОСТЬ

ПодробнееKASPERSKY для бизнеса Ключевые особенности и преимущества Новых технологий Региональный представитель в УрФО и Пермском крае Александр Орда PAGE 1 PAGE 2 Ключевые тенденции PAGE 3 ТОП 5 Социальные Сети

Подробнееwww.pwc.ru/cybersecurity Оценка зрелости процессов обеспечения информационной безопасности в российских банках Результаты опроса за 2015 год. Содержание Введение 3 Методология 4 Общий вывод по результатам

ПодробнееСовременные подходы к обеспечению ИБ в банковской сфере Дмитрий Породин Ведущий инженер Основные проблемы ИБ в банковской сфере Развитие и совершенствование технологий и методов современных атак Сложность

ПодробнееСовременные угрозы ИТ-инфраструктуры ЦИФРЫ и ФАКТЫ: Экспертиза рынка ЛИДЕР среди российских интеграторов в сфере ИБ TOP-3 российских ИБ-компаний 7 место среди крупнейших ИТкомпаний по динамике роста «Общий

ПодробнееВнедрение трехуровневой системы защиты для контроля, устранения рисков и соответствия стандартам (GRC) НАЧАТЬ Укрепление существующей системы GRC с помощью модели трехуровневой защиты Контроль, устранение

ПодробнееИнформационная безопасность e-commerce Мария Воронова ведущий эксперт по информационной безопасности, руководитель направления консалтинга IT Wall 28 января 2017 г. Смоленск Обо мне Мария Воронова Специальность

Подробнее.1 Список тестов с описанием Папка: Общие тесты => Тесты по банковcкому делу => ИНФОРМАЦИОННАЯ БЕЗОПАСНОСТЬ Общие тесты Тесты по банковcкому делу Папка ИНФОРМАЦИОННАЯ БЕЗОПАСНОСТЬ Кол-во тестов Демонстрационные

Подробнееwww.pwc.com Риски онлайн бизнеса в страховой индустрии 23 декабря 2015 г. Владимир Наймарк Что такое киберриски в страховом бизнесе? В 2014 году 15% всех украденных в мире данных были похищены из страховых

ПодробнееЗащита от DDoS атак Телекоммуникации бизнес - класса ОПИСАНИЕ DDOS АТАКИ 2 DDoS Distributed Denial of Service / распределенный отказ в обслуживании атака на систему с целью вывести ее из строя, другими

ПодробнееINFOWATCH ATTACK KILLER WEB APPLICATION FIREWALL INFOWATCH ATTACK KILLER CUSTOM CODE SCANNER ВЕБ: ВОЗМОЖНОСТИ И УГРОЗЫ Во многих организациях веб-приложения используются как критически важные системы,

ПодробнееУТВЕРЖДАЮ Председатель Совета директоров Открытого акционерного общества «Росгосстрах Банк» С.Э.Хачатуров (Протокол заседания Совета директоров Открытого акционерного общества «Росгосстрах Банк» 11.06/2013-1

ПодробнееРоль аудита информационной безопасности Директор Департамента информационной безопасности ОАО МГТС А.А. Хрусталев Москва, Что такое аудит ИБ 2 Аудит ИБ организации: Систематический, независимый и документируемый

ПодробнееПроблема долговременных таргетированных атак и защиты от них О КОМПАНИИ Ключевые возможности 2 Применяем те же технологии, что и реальные хакеры Воспроизводим атаки внешних злоумышленников или внутренних

ПодробнееКак изменился ландшафт информационных рисков и угроз для промышленных предприятий за последние три года, и как отреагировала на них ИБ-отрасль Мухортов Юрий, директор департамента специальных проектов

ПодробнееКак запустить конвейер. Выстраивание архитектуры и процессов SOC Андрей Янкин, руководитель отдела консалтинга ИБ Security Operation Center SOC (Security Operation Center) это команда, организованная для

ПодробнееПОЛИТИКА Информационной Безопасности Версия 2 г. Москва 2016 Паспорт документа Инициатор Руководитель департамента безопасности ООО «Софтлайн интеграция» Мельников А.Г. Разработчик Заместитель руководителя

ПодробнееСовременный уровень безопасности с ESET КАНАЛЫ УТЕЧКИ ПЕРСОНАЛЬНЫХ ДАННЫХ 2013 ВРЕДОНОСНЫЕ САЙТЫ + ФИШИНГ ДБО в 2013 году в зонах.ru и.рф выявлено 896 зараженных сайтов BYOD СОЦИАЛЬНЫЕ СЕТИ ТЕМПЫ РАЗВИТИЯ

ПодробнееОбеспечение информационной безопасности ПРОФИЛЬ КОМПАНИИ ЗАО «Монитор безопасности» основано в 2012г. Основной фокус услуг компании анализ защищенности корпоративных сетей. Мы получили высокую степень

ПодробнееИНФОРМАЦИОННЫЙ ДОКУМЕНТ ЛАЗЕЙКИ ДЛЯ АТАК ИССЛЕДОВАНИЕ ПОКАЗАЛО, ЧТО УСТРОЙСТВА ПЕЧАТИ УЯЗВИМЫ ДЛЯ КИБЕРАТАК Заботясь о безопасности, ИТ-специалисты нередко забывают об устройствах печати. Легкая мишень:

ПодробнееInfoWatch Современные информационные угрозы и подходы к защите от них Минск, 2016 Президент ГК InfoWatch Наталья Касперская Основные предпосылки угроз Зависимость от ИТ во всех сферах, «цифровой мир» Всеобъемлющий

ПодробнееПрактические вопросы противодействия мошенничеству в каналах ДБО Денис Камзеев, CISSP Начальник отдела ИБ Управления экономической безопасности АО «Райффайзенбанк» Информационные угрозы в финансовом секторе

ПодробнееКак выполнить ПОПРАВКИ В 152-ФЗ? Практические шаги ПО ПЕРЕНОСУ ДАННЫХ 2 О чем мы будем ГОВОРИТЬ СЕГОДНЯ Что необходимо знать о новых требованиях защиты персональных данных Как привести процесс обработки

ПодробнееТребования к тесту на проникновение (Penetration Test Requirements) Владимир Ткаченко директор ООО Агентство активного аудита Цели и область применения теста Основные цели тестирования систем(ы) или приложения

ПодробнееАнализ безопасности автоматизированных систем методом тестирования на проникновение Аудит информационной безопасности 2 Аудит информационной безопасности независимая оценка текущего состояния системы информационной

ПодробнееОбзор практики внедрения заказчиками технологий, подготовленный по заказу корпорации Cisco Systems Внедрение унифицированных коммуникаций и решений для совместной работы создает реальные преимущества для

ПодробнееОтчёт Центра мониторинга ЗАО «ПМ» за третий квартал 2016 года Что и как мы считали В рамках данного отчёта: Событие ИБ идентифицированное появление определённого состояния системы, сервиса или сети, указывающего

ПодробнееKaspersky Industrial CyberSecurity: программы обучения и повышения осведомленности www.kaspersky.ru/ics 2 Kaspersky Industrial CyberSecurity: программы обучения и повышения осведомленности В рамках инновационных

ПодробнееВнедрение системы управления информационной безопасностью (ISO27001) Валерий Темников [email protected] ПЛАН ПРЕЗЕНТАЦИИ 2 Проект по внедрению СУИБ в ТЦИ СУИБ в соответствии со стандартом ISO 27001 Основные

ПодробнееВСТУПИТЕЛЬНОЕ СЛОВО От Форума до Форума - основные направления обеспечения информационной безопасности в кредитно-финансовой сфере 16 февраля 2016 года Сычев Артем Михайлович заместитель начальника Главного

ПодробнееОпыт противодействия кибератакам на финансовые организации SOC-Forum: Практика противодействия кибератакам и построения центров мониторинга ИБ Секции «ГосСопка, FinCERT. Противодействие кибератакам». Алексей

ПодробнееЗаголовок Построение процесса управления уязвимостями Алексей Горелышев Зам.директора Центра компетенции ptsecurity.com Терминология Заголовок Уязвимость это характеристика, которая может быть использована

ПодробнееОценка соответствия требованиям ИБ банков участников ПС «Мир» Докладчик: В.А. Окулесский Начальник управления безопасности АО «НСПК» к.т.н. Санкт-Петербург 2016 Платежная система МИР Акционерное общество

ПодробнееАутсорсинг процессов ИБ на основе SLA Гольдштейн Анна Директор по развитию ЗАО НИП «Информзащита» Содержание Предпосылки аутсорсинга процессов ИБ; Типовые сервисы ИБ; Разделение зон ответственности; Cодержание

ПодробнееВНЕДРЕНИЕ АРХИТЕКТУРЫ АНАЛИЗА БЕЗОПАСНОСТИ Краткое описание решения 99 процентов уязвимостей привели к компрометации данных в течение нескольких дней или быстрее, в то время как для расследования 85 процентов

ПодробнееВнутренний контроль в кредитной организации 3 (23) \ 2014 Контроль потенциальных потерь PC World называет BYOD самым ужасающим акронимом для IT-специалистов. Но корпоративные стандарты, похоже, все-таки

ПодробнееKaspersky Endpoint Security 8 для Windows Инструменты контроля Страница 1 Всё под контролем. Вы у руля. Контроль. использования: Программ Устройств Веб-ресурсов Страница 2 Современный бизнес Перемены неизбежны

ПодробнееА. К. Качко, М. М. Лавриненко, А. В. Царегородцев А. К. Качко, М. М. Лавриненко, А. В. Царегородцев ОДИН ИЗ ПОДХОДОВ К ПОСТРОЕНИЮ ГИБРИДНОЙ ЗАЩИЩЕННОЙ ОБЛАЧНОЙ СРЕДЫ Введение Облачные вычисления в ближайшем

ПодробнееПротиводействие фроду, направленному на клиентов финансово-кредитных учреждений Ермаков Алексей департамент информационной безопасности ОАО МТС ПРЕДПОСЫЛКИ РАЗВИТИЯ ФРОДА Направленные атаки Готовые наборы

Подробнее2014 Информационная безопасность бизнеса Исследование текущих тенденций в области информационной безопасности бизнеса kaspersky.ru/business СОДЕРЖАНИЕ Введение...2 Основные цифры...3 География опроса...4

ПодробнееУральский форум за 15 минут Алексей Лукацкий Бизнес-консультант по безопасности Cisco и(или) ее аффилированные лица, 2014 г. Все права защищены. 1 Cisco и(или) ее аффилированные лица, 2014 г. Все права

ПодробнееСТАТИСТИКА УЯЗВИМОСТЕЙ КОРПОРАТИВНЫХ ИНФОРМАЦИОННЫХ СИСТЕМ ( ГОД) Оглавление 1. Введение 2. Резюме 3. Исходные данные 4. Статистика за год. Сравнение с результатами за годы 4.1. Общие результаты тестов

ПодробнееИспользование решений Positive Technologies в процессе управления уязвимостями Олег Матыков руководитель отдела проектных решений Positive Technologies Вебинар Процесс управления уязвимостями Уязвимость

ПодробнееЗдравоохранение: Лакомый кусок для фишеров Доступ к персональным данным сделал здравоохранение одной из главных целей хакерских атак. Обучение работников эффективным методам противодействия фишинговым

ПодробнееОблачные технологии Мифы и реальность Мария Бартенева Директор по консалтингу [email protected] www.telecomguard.ru Повестка Основные понятия Мифы Выводы 2 Что такое «Облако»? Оборудование Вычислительные

ПодробнееИнновационная активность промышленных организаций Ф. Ф. Глисин, начальник управления Аналитического центра при Правительстве Российской Федерации e-mail: [email protected] Ключевые слова: промышленность,

ПодробнееСовременные компьютерные угрозы и средства борьбы с ними Мария Гарнаева Вирусный аналитик Жизнь онлайн Все онлайн : Государства (онлайн-голосование ) Компании и сервисы (онлайн-банкинг ) Развлечения (онлайн-игры

ПодробнееPENTESTIT КУРСЫ Разрабатывая уникальные re, в которых основной упор сделан на практическую подготовку, мы делаем обучение максимально комфортным и эффективным. Закрепление знаний, полученных на уникальных

ПодробнееЭкспертное заключение Комитета ТПП РФ по финансовым рынкам и кредитным организациям на Годовой отчет Банка России за 2015 год В соответствии с Федеральным законом «О Центральном банке Российской Федерации

ПодробнееКомпьютерная безопасность: Мой компьютер не нужен злоумышленникам Надежная антивирусная программа гарантирует абсолютную защиту от всех видов киберугроз Для того чтобы стать мишенью киберпреступников,

ПодробнееВ качестве введения Внедрение новых информационных технологий и в частности: систем централизованной обработки данных на базе ЦОД, систем виртуализации, применение технологий облачных сервисов, в настоящее

ПодробнееГруппа компаний «ИТ Лэнд» Краткий обзор поставляемых решений и предлагаемых услуг О Группе компаний Группа компаний «ИТ Лэнд» представлена 3 юридическими лицами: Компания «ИТ Лэнд» основным направлением

Подробнее2014 Информационная безопасность бизнеса Исследование текущих тенденций в области информационной безопасности бизнеса kaspersky.ru/business СОДЕРЖАНИЕ Введение...2 Основные цифры...3 География опроса...4

ПодробнееSAFE упрощает обеспечение безопасности Введение 2 Соответствие требованиям Сегментация безопасности Защита от Защищенные сервисы Облако Периметр Филиал Комплекс зданий WAN ЦОД Ключ решения SAFE это снижение

ПодробнееПриложение 1 к Документации ЗАДАНИЕ НА ОКАЗАНИЕ УСЛУГ по аудиту информационной безопасности технологических платформ «Электронное правительство» и «Национальная Облачная Платформа» ОАО «Ростелеком» Открытое

ПодробнееМодель угроз персональным данным для финансовой отрасли Павел Головлев [email protected] Член комитета по банковской безопасности АРБ Член РГ по разработке Стандартов, Указаний и Рекомендаций по защите

ПодробнееТЕМА Agile-ИТ «с колёс» Не забыли ли agileидеологии об информационной безопасности? Рустэм Хайретдинов, Президент BISA Увеличение скорости изменений в корпоративных ИС Позавчера редкие изменения в системе

ПодробнееPositive Technologies Комплексных подход к анализу защищенности и выявлению инцидентов в соответствии с требованиями ФСТЭК России. Алексей Горелышев Заместитель директора Центра компетенции Российская

Подробнее1. Общие положения. 1.1.Политика информационной безопасности ОАО «Томскпромстройбанк» (далее по тексту - Политика) разработана в соответствии с нормами законодательства Российской Федерации в области обеспечения

ПодробнееПК ФАНТОМ Текущее состояние и перспективы (облачная платформа) Содержание 1. Назначение 2. Подход и преимущества ПК Фантом 3. Текущее состояние. Функциональность 4. Сертификация 5. Развитие ПК Фантом 6.

ПодробнееКИБЕРБЕЗОПАСНОСТЬ ИНФОРМАЦИОННЫХ СИСТЕМ. ПОДХОД «ЛАБОРАТОРИИ КАСПЕРСКОГО». Денис Мерцалов Менеджер по продажам ЦФО Оглавление 1. Тенденции ИБ на 2017 год 2. Защита от «угрозы 1» 3. Реальные истории Какая

ПодробнееРАЗВИТИЕ И БУДУЩЕЕ ОТРАСЛИ ИНФОРМАЦИОННОЙ БЕЗОПАСНОСТИ Станислав Кузнецов, Заместитель Председателя Правления ПАО Сбербанк Мировая статистика преступлений рынок наркотиков 85 288 международный рынок киберпреступлений

Подробнее2015 год Уязвимости корпоративных информационных систем Эффективный метод анализа защищенности Тестирование на проникновение Объективная оценка текущего уровня защищенности. Метод черного ящика. Моделируются

ПодробнееВЕБ-УГРОЗЫ В ЦИФРАХ 84% атак совершаются комплексно: DDoS+хакерский взлом Каждый 3-й ресурс содержит давно известные уязвимости От $5 стоимость организации DDoSатаки в час $90 $80 $70 $60 $50 $40 $30 $20

ПодробнееОб угрозах информационной безопасности, актуальных для разработчика СЗИ Качалин А.И., директор ЗАО «Перспективный мониторинг» Эксперт АЗИ Угрозы-2015 Уязвимость технологий (мобильные, облака), Безопасность

ПодробнееНачальник отдела информационной безопасности Пенский Виктор Владимирович «Новые» подходы по обеспечению информационной безопасности современных объектов электросетевого комплекса 07 июня 2016 Человеческий

ПодробнееУменьшение рисков при модернизации сетей ЦОД Услуги Cisco по миграции ЦОД помогают предприятиям и операторам связи повысить адаптивность бизнеса и качество обслуживания конечных пользователей, сокращая

ПодробнееВсех аудиторов «посодют»?! Юридические аспекты консалтинга в области ИБ Сергей Гордейчик Positive Technologies Обвинительное заключение 1 Так называемые пентесты (тесты на проникновение) часто проводятся

Подробнее1 ИТ-инфраструктура: курс на повышение эффективности 2013 Эволюция инфраструктуры предприятия в свете современных трендов Москва 2013 2 Эволюция инфраструктуры: основные драйверы Виртуализация Облака и

ПодробнееДОКЛАД председателя Комитета по развитию информационных технологий и связи Мурманской области «О мерах по достижению показателя «Доля граждан, использующих механизм получения государственных и муниципальных

Подробнееwww.pwc.com/ua Отраслевые стандарты практическая интерпретация Стандарт ISO/IEC 27001 2 Стандарт ISO/IEC 27001: группа стандартов ISO 27000 Группа стандартов ISO 27000 27000 27001 27002 27003 27004 27005

ПодробнееИнформационная безопасность для организаций Максим Лукин Руководитель направления Информационная Безопасность Профиль компании Год основания 2002 Филиалы в Новосибирске, Челябинске и Казахстане Общая численность

ПодробнееПланирование мероприятий по воздействию на риски ИБ для систем автоматизации производства и информационно-технологических систем предприятий Докладчик Трушкин Сергей Борисович Rusal Global Management Последовательные

ПодробнееСеминар Решения IBM для обеспечения информационной безопасности Критерии выбора решений по информационной безопасности Владимир Ткаченко Директор ООО «Агентство активного аудита» Практическая реализация

ПодробнееРАЗВИТИЕ ТЕРМИНАЛЬНОЙ СЕТИ О Банке Банк года 2013 Banki.ru Март 2014 Банк занимает: 2 место В рейтинге банков по количеству собственных банковских транзакционноплатежных терминалов по России на 1 января

ПодробнееИЗМЕНЕНИЯ В ИТ ИНВЕСТИЦИЯХ ПОД ВЛИЯНИЕМ КРИЗИСНОЙ СИТУАЦИИ Презентация результатов исследования Сентябрь 2013 Подготовлено для: Цели проекта Основной целью проекта было определение динамики ИТ инвестиций

ПодробнееSOC и в России. Вместе против технологичных угроз и кибератак Эльман Бейбутов, Руководитель направления аутсорсинга ИБ На одном слайде про Solar JSOC 35 крупных коммерческих клиентов 49 специалистов в

ПодробнееСтандарт безопасности данных платежных приложений () индустрии платежных карт (PCI) Обзор изменений в РА-DSS версии 3.0 по сравнению с версией 2.0. Введение В этом документе представлен обзор изменений

ПодробнееОБЗОР О НЕСАНКЦИОНИРОВАННЫХ ПЕРЕВОДАХ ДЕНЕЖНЫХ СРЕДСТВ год 2 ГОД Содержание Содержание... 2 Используемые сокращения.... 3 Введение........ 4 Раздел 1. Несанкционированные операции, совершенные с использованием

ПодробнееРЕКОМЕНДАЦИИ В ОБЛАСТИ СТАНДАРТИЗАЦИИ БАНКА РОССИИ ОБЕСПЕЧЕНИЕ ИНФОРМАЦИОННОЙ БЕЗОПАСНОСТИ ОРГАНИЗАЦИЙ БАНКОВСКОЙ СИСТЕМЫ РОССИЙСКОЙ ФЕДЕРАЦИИ РЕСУРСНОЕ ОБЕСПЕЧЕНИЕ ИНФОРМАЦИОННОЙ БЕЗОПАСНОСТИ Дата введения:

ПодробнееО мерах по противодействию незаконным операциям с использованием модуля идентификации абонента при предоставлении услуг подвижной радиотелефонной связи ФГУП ЦНИИС Широкое распространение коммуникационных

ПодробнееАналитический обзор инцидентов, связанных с нарушением требований к обеспечению защиты информации при осуществлении переводов денежных средств (второе полугодие 2012) 2013 Содержание Содержание... 2 1.

ПодробнееПРОГРАММА ФОРУМА Kazakhstan IT Innovation 2012 КЛЮЧЕВЫЕ ТЕМЫ Информационная безопасность Серверные технологии Отраслевые решения для бизнеса ЦЕЛЕВАЯ АУДИТОРИЯ АКТИВНЫЕ УЧАСТНИКИ IT-РЫНКА Разработчики,

ПодробнееКомплексное сокращение затрат Подход и результаты 2015, департамент консалтинга, группа по работе с финансовыми институтами В условиях ухудшения экономической ситуации ведущие банки увеличивают количество

ПодробнееСдвиг в сфере приобретения ИТ-решений Что это означает для ИТ-отделов и профильных подразделений Май 2014 г. Новые покупатели технологических решений и новый подход к закупкам В настоящее время появился

ПодробнееКредитование малого и среднего бизнеса: результаты опроса представителей бизнеса в 3 квартале 2015 года В третьем квартале 2015 года доля предприятий, отметивших увеличение доступности кредитов, незначительно

ПодробнееKASPERSKY INDUSTRIAL CYBERSECURITY: ЗАЩИТА КРИТИЧЕСКИХ ИНФРАСТРУКТУР Георгий Шебулдаев Руководитель направления, Департамент продаж СОДЕРЖАНИЕ KASPERSKY INDUSTRIAL CYBER SECURITY 2 О «ЛАБОРАТОРИИ КАСПЕРСКОГО»

ПодробнееМай 2012 г. Исследование среди партнеров Что задерживает внедрение облака? Опрос Intel с целью повышения доверия к безопасности использования облачных сред среди ИТ-профессионалов Зачем нужна эта информация?

ПодробнееШирокое распространение коммуникационных устройств среди населения, не подготовленного к противодействию мошенничеству Использование технических средств для осуществления платежных операций в автоматическом

ПодробнееМетоды выполнения требования 6.6 PCI DSS практический выбор Денис Безкоровайный CISSP, CISA, CCSK ProtoSecurity [email protected] https://protosecurity.ru +7 (499) 647-5967, доб.101 +7 (916) 999-3964

ПодробнееЭкспертная оценка годовых Экспертный расчет годовых потерь от мошенничества является собственной оценкой специалистов компании «Инфосистемы Джет» по противодействию мошенничеству и основан на данных о

ПодробнееИнформационная безопасность - финансовый сектор (часть 1 из 2)

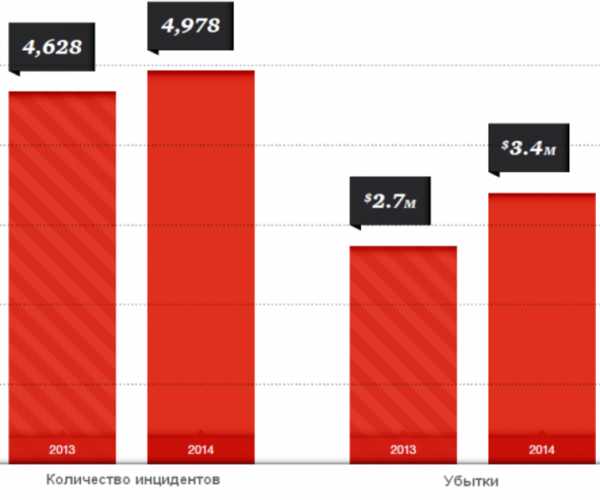

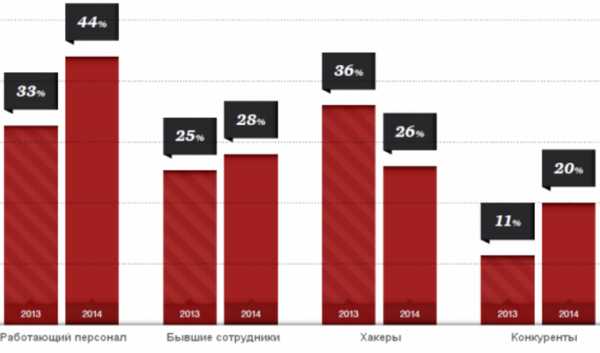

Для большинства руководителей компаний, предоставляющих финансовые услуги, не стал неожиданностью факт роста числа инцидентов, связанных с информационной безопасностью и рост вызванных ими убытков. В последние два года изощренные злоумышленники по всему миру провели против банков мощные кибер атаки, связанные с распределенным отказом от обслуживания (DDoS). В результате этих атак с депозитных счетов были сняты миллиарды долларов, украдены миллионы записей о платежных картах, и имело место проникновение во многие национальные фондовые биржи. Несмотря на это, многие глобальные финансовые компании не внедряли процессы и технологии, чтобы предотвращать, обнаруживать и реагировать на риски в сфере информационной безопасности. В частности, многие из них не уделяют должного внимания угрозам от третьих лиц, и со стороны таких инсайдеров, как собственные сотрудники и партнеры, имеющие доверенный доступ. Другие компании вовсе пренебрегают основными базовыми руководствами, рабочими процессами, и способностями людей, позволяющими быстро обнаруживать компрометацию информации и реагировать на нее. По мере того, как регуляторы по всему миру ужесточают требования к организациям, предоставляющим финансовые услуги, все более важными становятся совершенствование методов обеспечения информационной безопасности (далее ИБ). «Международные фирмы, предоставляющие финансовые услуги, находятся под угрозой больших рисков, чем когда-либо ранее, и по всем оценкам эти угрозы будут только расти — говорит Джо Носера (Joe Nocera), руководитель кибер безопасности компании PwC. Именно поэтому глобальные организации должны отдавать предпочтения инвестициям в безопасность наиболее важных бизнес активов. В этом случае они могут осуществлять стратегическое инвестирование в правильные комбинации процессов безопасности, технологий, а также осведомленность и подготовку персонала. В сегодняшнем мире не важно, произойдет ли инцидент. Важно, когда он произойдет, и компании должны быть готовы отреагировать на него». Другими словами, уже невозможно защитить все данные, сети и приложения на самом высоком уровне, но профилактическая программа информационной безопасности позволит компаниям, осуществляющим финансовые услуги, повысить уровень безопасности, и быстрее реагировать на неизбежные инциденты. Исследование 2015 года «Глобальное состояние информационной безопасности» (GSISS), в котором приняли участие 758 глобальных финансовых организаций, показывает, что по сравнению с 2013 годом количество обнаруженных инцидентов безопасности в этом году возросло на 8%.

Для большинства руководителей компаний, предоставляющих финансовые услуги, не стал неожиданностью факт роста числа инцидентов, связанных с информационной безопасностью и рост вызванных ими убытков. В последние два года изощренные злоумышленники по всему миру провели против банков мощные кибер атаки, связанные с распределенным отказом от обслуживания (DDoS). В результате этих атак с депозитных счетов были сняты миллиарды долларов, украдены миллионы записей о платежных картах, и имело место проникновение во многие национальные фондовые биржи. Несмотря на это, многие глобальные финансовые компании не внедряли процессы и технологии, чтобы предотвращать, обнаруживать и реагировать на риски в сфере информационной безопасности. В частности, многие из них не уделяют должного внимания угрозам от третьих лиц, и со стороны таких инсайдеров, как собственные сотрудники и партнеры, имеющие доверенный доступ. Другие компании вовсе пренебрегают основными базовыми руководствами, рабочими процессами, и способностями людей, позволяющими быстро обнаруживать компрометацию информации и реагировать на нее. По мере того, как регуляторы по всему миру ужесточают требования к организациям, предоставляющим финансовые услуги, все более важными становятся совершенствование методов обеспечения информационной безопасности (далее ИБ). «Международные фирмы, предоставляющие финансовые услуги, находятся под угрозой больших рисков, чем когда-либо ранее, и по всем оценкам эти угрозы будут только расти — говорит Джо Носера (Joe Nocera), руководитель кибер безопасности компании PwC. Именно поэтому глобальные организации должны отдавать предпочтения инвестициям в безопасность наиболее важных бизнес активов. В этом случае они могут осуществлять стратегическое инвестирование в правильные комбинации процессов безопасности, технологий, а также осведомленность и подготовку персонала. В сегодняшнем мире не важно, произойдет ли инцидент. Важно, когда он произойдет, и компании должны быть готовы отреагировать на него». Другими словами, уже невозможно защитить все данные, сети и приложения на самом высоком уровне, но профилактическая программа информационной безопасности позволит компаниям, осуществляющим финансовые услуги, повысить уровень безопасности, и быстрее реагировать на неизбежные инциденты. Исследование 2015 года «Глобальное состояние информационной безопасности» (GSISS), в котором приняли участие 758 глобальных финансовых организаций, показывает, что по сравнению с 2013 годом количество обнаруженных инцидентов безопасности в этом году возросло на 8%.

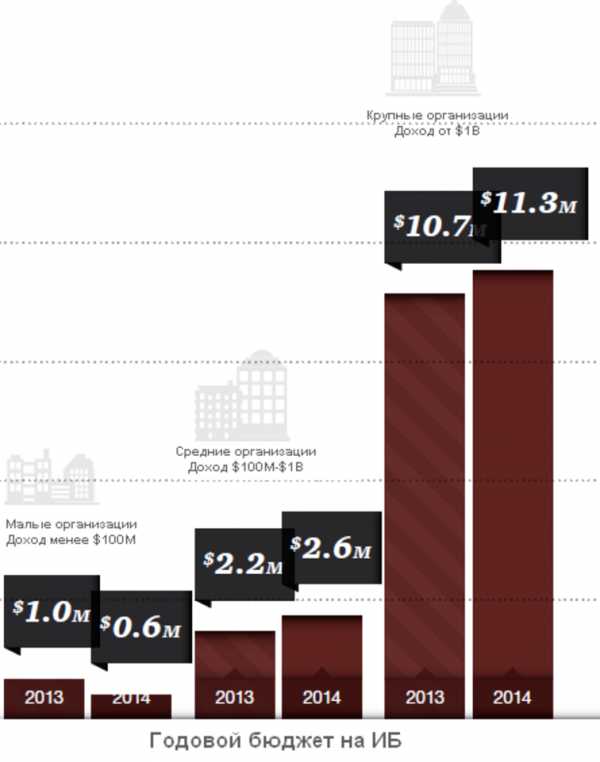

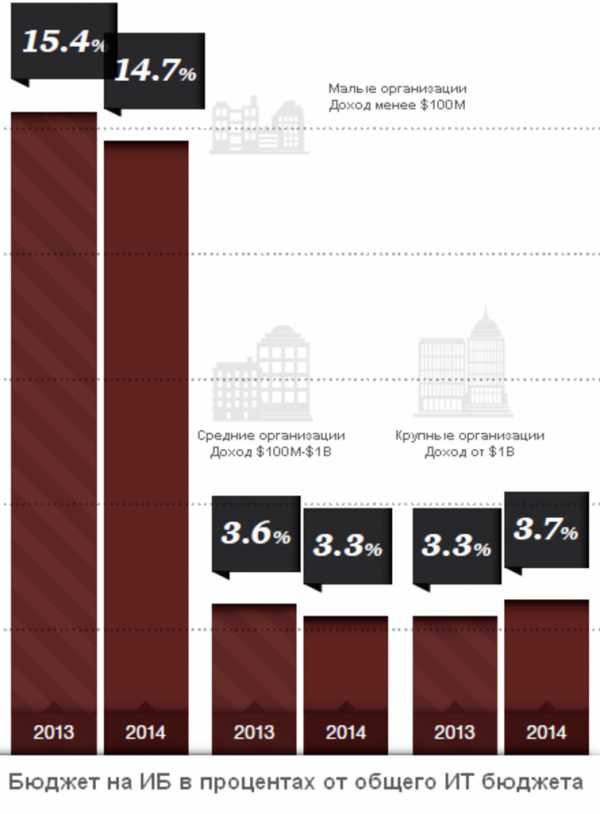

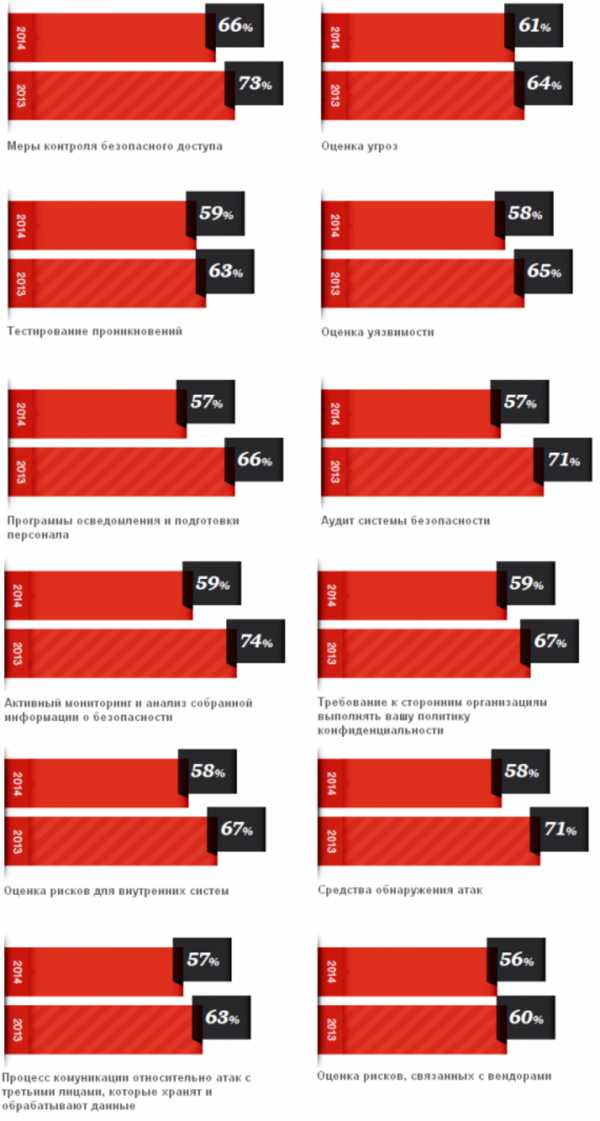

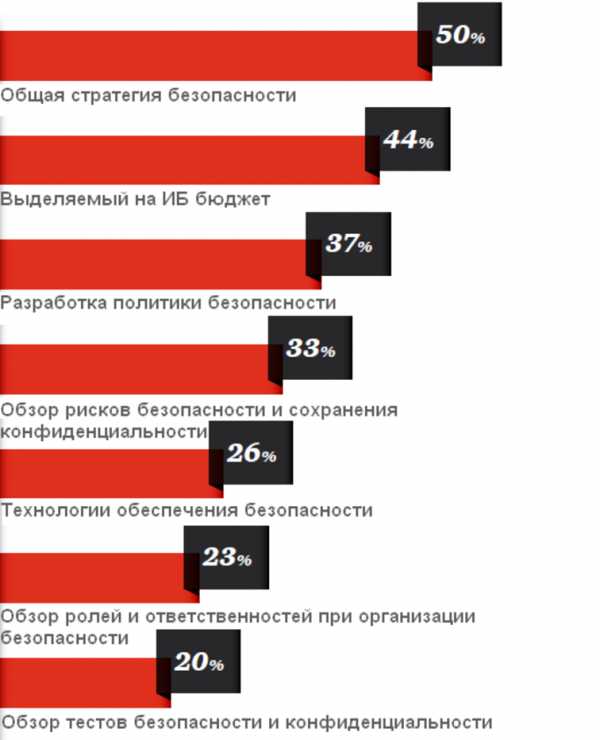

В глобальном масштабе расходы на информационную безопасность увеличились на 3% по сравнению с предшествующим годом. И хотя финансовые фирмы инвестируют больше, чем в последние годы, затраты на обеспечение безопасности остановились на уровне, не превышающим 4% от общего бюджета информационных технологий за последние семь лет. Из-за недостатка инвестиций, многие финансовые фирмы не успевают применять современные процессы и инструменты для обнаружения развивающихся в наше время угроз безопасности и реагирования на них. Из года в год мы наблюдаем недостаток прогресса — а в ряде случаев и значительное торможение – в использовании безопасных средств управления доступом, оценок риска и уязвимости, мониторинга и анализа угроз, средств защиты от третьих лиц, осведомлении и подготовке персонала, и многого другого. Бреши в безопасности поражают не только итоговые показатели финансовых институтов, но и их репутацию, бренд и интеллектуальную собственность. «Руководители компаний не должны больше позволять себе рассматривать информационную безопасность, как рядовую технологическую проблему — говорит исполнительный директор PwC, Стивен Расселл. Затраты на защиту от кибер угроз резко возросли, и регуляторы теперь обращают внимание на то, насколько хорошо финансовые организации защищаются от этих угроз». Падение в обеспечении безопасности

В глобальном масштабе расходы на информационную безопасность увеличились на 3% по сравнению с предшествующим годом. И хотя финансовые фирмы инвестируют больше, чем в последние годы, затраты на обеспечение безопасности остановились на уровне, не превышающим 4% от общего бюджета информационных технологий за последние семь лет. Из-за недостатка инвестиций, многие финансовые фирмы не успевают применять современные процессы и инструменты для обнаружения развивающихся в наше время угроз безопасности и реагирования на них. Из года в год мы наблюдаем недостаток прогресса — а в ряде случаев и значительное торможение – в использовании безопасных средств управления доступом, оценок риска и уязвимости, мониторинга и анализа угроз, средств защиты от третьих лиц, осведомлении и подготовке персонала, и многого другого. Бреши в безопасности поражают не только итоговые показатели финансовых институтов, но и их репутацию, бренд и интеллектуальную собственность. «Руководители компаний не должны больше позволять себе рассматривать информационную безопасность, как рядовую технологическую проблему — говорит исполнительный директор PwC, Стивен Расселл. Затраты на защиту от кибер угроз резко возросли, и регуляторы теперь обращают внимание на то, насколько хорошо финансовые организации защищаются от этих угроз». Падение в обеспечении безопасности

Информационная безопасность в финансовом секторе

Злоумышленникам малоинтересно проводить атаки с использованием несовершенств биометрии на счета с малыми суммами. А вот когда речь зайдет об операциях с крупными счетами и авторизации с помощью биометрических данных, то ситуация изменится, и тогда вам следует быть готовыми к активизации мошенников.Бизнес-подразделения банков стремятся привлечь новых клиентов и повысить лояльность старых. Для этого они хотят заполучить новые «фишки», которые отличали бы их от конкурентов. Биометрическая идентификация по селфи и голосу — это модная технология, которая, однако, не доказала свою безопасность.

Представители сферы информационной безопасности сформировали свое мнение относительно биометрической идентификации, но им достаточно сложно убедить бизнес в том, что технология еще сырая и приемлемого уровня защиты не обеспечивает. Существует дефицит информации и результатов серьезных исследований. Бизнес же основывается в основном на маркетинговых заявлениях вендоров биометрических решений.

Поэтому перед ИБ-специалистами стоит задача по оценке рисков внедрения новых технологий идентификации, связанных с возможными инцидентами ИБ, репутационными потерями и реакцией регулятора на возникновение инцидентов. На них же лежит ответственность за принятие решений, связанных с внедрением биометрической идентификации.

Оправдает ли внедрение новой дорогостоящей технологии ожидания бизнеса? Вложения в биометрию велики, и вопрос возврата инвестиций нуждается в серьезной проработке. Задача ИБ-специалистов состоит в том, чтобы найти безопасные способы применения новых технологий, изучить мировой опыт, не испортить жизнь клиентам банка.

Комментарии остальных экспертов доступны в полной версии статьи на сайте Национального Банковского Журнала или в печатной версии. Загрузить PDF