Модель угроз безопасности информации пример

2.2. Типовые модели угроз безопасности испДн.

Применительно к основным типам информационных систем разработаны типовые модели угроз безопасности ПДн, характеризующие наступление различных видов последствий в результате несанкционированного или случайного доступа и реализации угрозы в отношении персональных данных. Всего таких моделей шесть и описаны они в документе ФСТЭК России «Базовая модель»:

типовая модель угроз безопасности ПДн, обрабатываемых в автоматизированных рабочих местах, не имеющих подключения к сетям общего пользования и (или) сетям международного информационного обмена;

типовая модель угроз безопасности ПДн, обрабатываемых в автоматизированных рабочих местах, имеющих подключения к сетям общего пользования и (или) сетям международного информационного обмена;

типовая модель угроз безопасности ПДн, обрабатываемых в локальных ИСПДн, не имеющих подключения к сетям общего пользования и (или) сетям международного информационного обмена;

типовая модель угроз безопасности ПДн, обрабатываемых в локальных ИСПДн, имеющих подключения к сетям общего пользования и (или) сетям международного информационного обмена;

типовая модель угроз безопасности ПДн, обрабатываемых в распределенных ИСПДн, не имеющих подключения к сетям общего пользования и (или) сетям международного информационного обмена;

типовая модель угроз безопасности ПДн, обрабатываемых в распределенных ИСПДн, имеющих подключения к сетям общего пользования и (или) сетям международного информационного обмена.

Угрозы безопасности информации (УБИ) определяются по результатам оценки возможностей (потенциала, оснащенности и мотивации) внешних и 8 внутренних нарушителей, анализа возможных уязвимостей информационной системы, возможных способов реализации угроз безопасности информации и последствий от нарушения свойств безопасности информации (конфиденциальности, целостности, доступности).

Модель угроз безопасности информации представляет собой формализованное описание угроз безопасности информации для конкретной информационной системы или группы информационных систем в определенных условиях их функционирования.

3. Методика и порядок выполнения работы.

На данном практическом занятии студенты выполняют следующие задания:

3.1. Изучают категории нарушителей, описанные в документе ФСТЭК России «Базовая модель».Для конкретной информационной системы определяют перечень вероятных нарушителей ИСПДн с учетом всех исключений.Результаты записывают в таблицу (см. таблицу 2).

3.2. Изучают модели безопасности, описанные в документе ФСТЭК России «Базовая модель». Составляют перечень всех возможных угроз по документу ФСТЭК России «Базовая модель». Результаты записывают в таблицу, см. пример 1.

Пример 1:

Таблица 3.

Перечень всех возможных угроз безопасности ПДн.

| Возможные угрозы безопасности ПДн |

| 1. Угрозы от утечки по техническим каналам |

| 1.1. Угрозы утечки акустической информации |

| 1.2. Угрозы утечки видовой информации |

| 1.3. Угрозы утечки информации по каналам ПЭМИН |

| 2. Угрозы несанкционированного доступа к информации |

| 2.1. Угрозы уничтожения, хищения аппаратных средств ИСПДн носителей информации путем физического доступа к элементам ИСПДн |

| 2.1.1. Кража ПЭВМ |

| 2.1.2. Кража носителей информации |

| 2.1.3. Кража ключей и атрибутов доступа |

| 2.1.4. Кражи, модификации, уничтожения информации |

| 2.1.5. Вывод из строя узлов ПЭВМ, каналов связи |

| 2.1.6. Несанкционированный доступ к информации при техническом обслуживании (ремонте, уничтожении) узлов ПЭВМ |

| 2.1.7. Несанкционированное отключение средств защиты |

| 2.2. Угрозы хищения, несанкционированной модификации или блокирования информации за счет несанкционированного доступа (НСД) с применением программно-аппаратных и программных средств (в том числе программно-математических воздействий) |

| 2.2.1. Действия вредоносных программ (вирусов) |

| 2.2.2. Недекларированные возможности системного ПО и ПО для обработки персональных данных |

| 2.2.3. Установка ПО, не связанного с исполнением служебных обязанностей |

| 2.3. Угрозы не преднамеренных действий пользователей и нарушений безопасности функционирования ИСПДн и систем защиты ПДн в ее составе из-за сбоев в программном обеспечении, а также от сбоев аппаратуры, из-за ненадежности элементов, сбоев электропитания и стихийного (ударов молний, пожаров, наводнений и т. п.) характера |

| 2.3.1. Утрата ключей и атрибутов доступа |

| 2.3.2. Непреднамеренная модификация (уничтожение) информации сотрудниками |

| 2.3.3. Непреднамеренное отключение средств защиты |

| 2.3.4. Выход из строя аппаратно-программных средств |

| 2.3.5. Сбой системы электроснабжения |

| 2.3.6. Стихийное бедствие |

| 2.4. Угрозы преднамеренных действий внутренних нарушителей |

| 2.4.1. Доступ к информации, копирование, модификация, уничтожение, лицами, не допущенными к ее обработке |

| 2.4.2. Разглашение информации, копирование, модификация, уничтожение сотрудниками, допущенными к ее обработке |

| 2.5.Угрозы несанкционированного доступа по каналам связи |

| 2.5.1.Угроза «Анализ сетевого трафика» с перехватом передаваемой из ИСПДн и принимаемой из внешних сетей информации: |

| 2.5.1.1. Перехват за переделами с контролируемой зоны |

| 2.5.1.2. Перехват в пределах контролируемой зоны внешними нарушителями |

| 2.5.1.3.Перехват в пределах контролируемой зоны внутренними нарушителями. |

| 2.5.2.Угрозы сканирования, направленные на выявление типа или типов используемых операционных систем, сетевых адресов рабочих станций ИСПДн, топологии сети, открытых портов и служб, открытых соединений и др. |

| 2.5.3.Угрозы выявления паролей по сети |

| 2.5.4.Угрозы навязывание ложного маршрута сети |

| 2.5.5.Угрозы подмены доверенного объекта в сети |

| 2.5.6.Угрозы внедрения ложного объекта как в ИСПДн, так и во внешних сетях |

| 2.5.7.Угрозы типа «Отказ в обслуживании» |

| 2.5.8.Угрозы удаленного запуска приложений |

| 2.5.9.Угрозы внедрения по сети вредоносных программ |

3.2 Разработка моделей угроз безопасности информации конкретной организации.

В соответствии с Методическими рекомендациями по обеспечению с помощью криптосредств безопасности персональных данных при их обработке в информационных системах персональных данных с использованием средств автоматизации (от 21 февраля 2008 года):

ГОСТ Р 50922-2006 – «Защита информации. Основные термины и определения»:

Модель угроз (безопасности информации) – физическое, математическое, описательное представление свойств или характеристик угроз безопасности информации.

«Базовая модель угроз безопасности персональных данных при их обработке в информационных системах персональных данных»:

Угрозы безопасности персональных данных - совокупность условий и факторов, создающих опасность несанкционированного, в том числе случайного, доступа к персональным данным, результатом которого может стать уничтожение, изменение, блокирование, копирование, распространение персональных данных, а также иных несанкционированных действий при их обработке в информационной системе персональных данных.

Проще говоря, угроза – это «дыра» в системе защиты.

Угроза может привести к утечке (уничтожению, модификации), а может и нет. Наличие угрозы свидетельствует лишь о наличии возможности несанкционированного доступа к данным.

Модель угроз безопасности персональных данных необходима для определения требований к системе защиты. Без модели угроз невозможно построить адекватную (с точки зрения денежных затрат) систему защиты информации, обеспечивающую безопасность персональных данных.

Порядок разработки модели угроз определен в документах ФСТЭК:

- «Базовая модель угроз безопасности персональных данных при их обработке в информационных системах персональных данных», Федеральная служба по техническому и экспортному контролю, 2008 год

- «Методика определения актуальных угроз безопасности персональных данных при их обработке в информационных системах персональных данных», Федеральная служба по техническому и экспортному контролю, 2008 год.

«Базовая модель» содержит систематизированный перечень угроз безопасности персональных данных при их обработке в информационных системах персональных данных. Многие эксперты по защите информации весьма скептически относятся к этому документу. Угрозы, приведенные в базовой модели, устарели и далеко не всеобъемлющи. Однако за неимением лучшего приходится довольствоваться текущей редакцией документа.

Документ «Методика определения актуальных угроз» содержит алгоритм оценки угрозы. Путем несложных расчетов определяется статус каждой вероятной угрозы.

Модель угроз обычно содержит:

1. Описание ИС;

2. Модель нарушителя;

3. Возможные угрозы от каждого источника.

порядок:

Определение исходных данных для построения частной модели угроз.

Выявление угроз ПД.

Составление перечня источников угроз.

Формирование перечня актуальных угроз.

3.3 Определение актуальности угроз.

Короч, у ФСТЭКа есть документ «Методика определения актуальных угроз» . Расчет не сложный, но копировать простыню нормативного документа хз надо ли.

Актуальной считается угроза, которая может быть реализована в ИСПДн и представляет опасность для ПДн. Подход к составлению перечня актуальных угроз состоит в следующем.

Для оценки возможности реализации угрозы применяются два показателя: уровень исходной защищенности ИСПДн и частота (вероятность) реализации рассматриваемой угрозы.

Рисуем две соответствующие таблички, в защищенности (высокая, низкая,средняя и соответствующие баллы начисляем) , вероятность тоже оценивается баллами и как-то это сопоставив делаем вывод об актуальности угрозы.

Таблица выглядит примерно так:

| Технические и эксплуатационные характеристики ИСПДн | Уровень защищенности | ||

| Высокий | Средний | Низкий | |

| 1. По территориальному размещению: распределенная ИСПДн, которая охватывает несколько областей, краев, округов или государство в целом; | – | – | + |

deHack.ru

Во все времена информация играла огромную роль в жизни человека. О чем-то мы говорили открыто, а о чем-то ревностно умалчивали. Со временем мы научились не только сохранять информацию, но и похищать. Сегодня же, информация может являться самым ценным что у Вас есть. Данный проект посвящен проблемам обеспечения безопасности конфиденциальной информации, способам и методам их решения.

От теории к практике!

| 10.03.2014 Пользователи смогут обезопасить себя пересылая личную информацию через домашний Wi-Fi, вместо общественного. Троэлз Ортинг (Troels Oerting), глава центра по борьбе с киберпреступностью Европола, сообщил BBC Click, что люди должны пересылать персональные данные только по сетям, которым они доверяют.23.02.2014 Соответствующие поправки в законодательство РФ предлагает внести кинопродюсер Тетерин. Минкультуры РФ получило письмо с требованием внести поправки в законодательство, которые обяжут российских пользователей предоставлять персональные данные для скачивания видео через торрент-ресурсы.22.02.2014 46% рядовых пользователей не изменяют установленный в маршрутизаторе по умолчанию пароль администратора. Аналитики из Tripwire проанализировали уровень безопасности наиболее популярных беспроводных маршрутизаторов, которые используются рядовыми пользователям и небольшими компаними, и выяснили, что 80% из топ-25 самых продаваемых в Amazon моделей уязвимы для хакерских атак.18.02.2014 Cпециалисты Positive Technologies выступили с докладом на тему защиты систем промышленной автоматизации. Эксперты Positive Technologies приняли участие в работе XIX международного форума «Технологии безопасности — 2014», проходившего 11—14 февраля в выставочном центре «Крокус Экспо» под патронажем компании «Гротек».16.02.2014 Для этого на околоземную орбиту планируется отправить несколько сотен спутников, которые будут передавать данные при помощи протокола UDP. На сегодняшний день почти все знают, что такое интернет и во сколько примерно обходится доступ к нему. Все новости | 30.11.2013 Граждане ЕС могут получить право защищать свои интересы, используя судебную систему Соединённых Штатов Америки. Подать в суд можно будет на любую Интеренет-организацию, которая нарушает условия конфиденциальности личной информации пользователя. об этом накануне было скзаано представителями новостного агентства Reuters, которые основывались на высказываниях комиссара Евросоюза по вопросам юстиции. По словам чиновника, ЕС намерен оставить за собой возможность пересмотра соглашения с Соединёнными Штатами Америки о свободном обмене информацией. Такая мера будет способствовать тому, что граждане Евросоюза смогут обращаться с исковыми заявлениями в суды США, собственными силами защищая свои персональные данные на уровне законов.23.11.2013 Как стало известно, Рособрнадзор спроектировал несколько изменений, касающихся процесса подготовки и сдачи Единого государственного экзамена в 2014 году. Депутаты же государственной думы России одобрили соответствующую поправку в бюджет следующего года и на плановый период вплоть до 2016 года, суть которой заключается в том, что государство выделит порядка 250 миллионов рублей на формирование системы информационной безопасности для проведения государственного экзамена для выпускников школ. Не секрет, что в текущем году Единый государственный экзамен привлёк внимание властей, поскольку некоторые экзаменационнные материалы оказались в сети Интернет до официального начала всероссийского тестирования.16.11.2013 На текущей неделе Государственная дума планирует рассмотреть в первом чтении законопроект, в соответствии с которым Федеральная служба безопасности будет иметь полное право осуществлять оперативно-розыскную деятельность по делам, связанным с информационной безопасностью государства. Новый законопроект, инициатором которого выступает правительство России, предусматривает усовершенствование закона “Об оперативно-розыскной деятельности”, заключающуюся в том, что информационная безопасность будет включена в перечень видов деятельности спецслужб при обеспечении безопасности страны.10.11.2013 Не секрет, что не так давно компания Apple, являющаяся одним из лидеров компьютерного рынка и рынка мобильных устройств, обнародовала информацию о запросах данных пользователей от государственных ведомств разных стран. В соответствии с опубликованными данными, в течение первых шести месяцев текущего года компания получила запросы на предоставление информации о зарегистрированных пользователях от работников спецслужб 31 государства, а запросы на предоставление данных о технике компании от представителей 41 государства.01.11.2013 Уже далеко позади осталось то время, когда мобильные телефоны имели своей главной функцией лишь звонок на другой телефон или отправку короткого сообщения. Тогда такие устройства могли заинтересовать лишь какого-нибудь вора-карманника или хулигана с улицы. В настоящее же время, когда в жизнь рядовых граждан отлично вписывается пользование смартфоном или планшетным компьютером, много миллионов клиентов сотовых сетей на всей планете могут быть атакованы злоумышленниками посредством разного рода вредоносных программ, ввиду чего они имеют все шансы потерять, в первую очередь, тайну частной жизни и свои банковские сбережения. Однако большое количество владельцев новых устройств ещё не понимают, какие угрозы может представлять пользование современным мобильным аппаратом, поскольку не всегда осознают того факта, что сейчас телефон представляет собой уменьшенный вариант полноценного компьютера со своей операционной системой. Все статьи |

Информационная безопасность банковских безналичных платежей. Часть 4 — Обзор стандартов моделирования угроз

О чем исследование

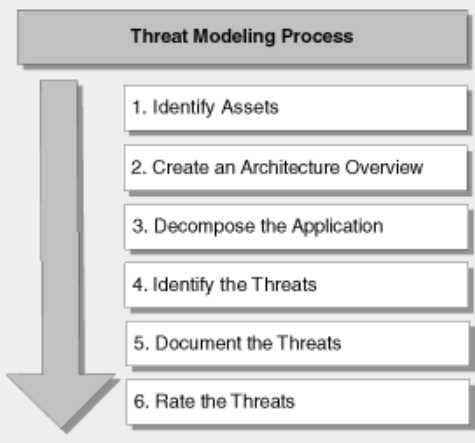

В предыдущей публикации цикла мы сформировали базовые требования к системе информационной безопасности безналичных платежей и сказали, что конкретное содержание защитных мер будет зависеть от модели угроз. Для формирования качественной модели угроз необходимо учесть существующие наработки и практики по данному вопросу. В этой статье мы проведем экспресс обзор порядка 40 источников, описывающих процессы моделирования угроз и управления рисками информационной безопасности. Рассмотрим как ГОСТы и документы российских регуляторов (ФСТЭК России, ФСБ России, ЦБ РФ), так и международные практики.Краткое описание процесса моделирования угроз

Конечным результатом процесса моделирования угроз должен стать документ – модель угроз, содержащий перечень значимых (актуальных) для защищаемого объекта угроз безопасности информации. При моделировании угроз в качестве защищаемых объектов обычно рассматривают:- информационные системы;

- автоматизированные системы;

- объекты информатизации;

- бизнес-процессы.

Если рассматривается некий гипотетический объект, то формируется типовая (базовая) модель угроз. Если рассматривается реальный объект, то формируется частная модель угроз.

При моделировании угроз, помимо описания защищаемого объекта, специалисты должны обладать знаниями о самих угрозах. На практике эти знания можно почерпнуть из:- отчетов исследователей об обнаруженных уязвимостях, которые могут быть использованы для реализации угроз;

- отчетов компьютерных криминалистов о расследованиях реальных компьютерных атак;

- отчетов компаний, специализирующихся в области защиты информации, посвященных анализу текущей ситуации в области компьютерной безопасности;

- публикаций в СМИ, посвященных компьютерным преступлениям;

- банков данных или каталогов угроз, в которых перечислены угрозы, сгруппированные по тому или иному принципу.

Для того чтобы сформировать перечень всех возможных угроз, применяют различные ухищрения, позволяющие специалистам задавать себе определенные вопросы или использовать принципы, по которым угрозы будут извлекаться из памяти и записываться. Примерами таких техник могут быть классификаторы угроз, деревья угроз или шаблоны типовых компьютерных атак. Об этих методах мы поговорим ниже.

После формирования перечня всех возможных угроз его начинают фильтровать, чтобы в конечном счете остались только значимые (актуальные) для организации угрозы. Процесс фильтрации, как правило, выполняется в несколько итераций, на каждой из которых отбрасываются угрозы по тому или иному признаку.Начинают с признака наличия возможностей (ресурсов) у нарушителей для реализации угроз. Для его определения сначала формируют специальный документ – модель нарушителя, в котором выделяют вероятных нарушителей и определяют их возможности. Затем соотносят полученные ранее угрозы с моделью нарушителя и отбрасывают все угрозы, реализация которых выходит за рамки возможностей потенциальных нарушителей.

Следующим признаком для фильтрации угроз является признак незначительности риска. Вначале организация определяет уровень риска, который она считает незначительным. Затем оценивает риск от реализации каждой угрозы и, если он меньше или равен данному уровню, угрозу отбрасывают.

Таким образом, после окончания фильтрации будет получена модель угроз, содержащая значимые (актуальные) для организации угрозы безопасности информации.Методика идентификации угроз – «классификаторы угроз»

Большинство угроз информационной безопасности можно сгруппировать (классифицировать) по тому или иному признаку. Полученные при этом классификационные схемы могут использоваться специалистами как вопросники к своей памяти, из которой они будут извлекать угрозы. Возьмем, к примеру, задачу моделирования угроз безопасности персональных данных (ПДн), обрабатываемых в информационных системах персональных данных (ИСПДн).ФСТЭК России в 2008 году выпустила для этих целей методический документ – Базовая модель угроз ПДн В данном документе содержится множество классификационных схем, из которых в качестве примера рассмотрим единственную — классификацию угроз по «источнику угрозу».

Специалист, строя частную модель угроз, может воспользоваться данной схемой, задать себе вопрос: «Какие угрозы персональным данным будут исходить от действий внутреннего нарушителя?» — и записать данные угрозы. Затем задать следующий вопрос: «А как внешний нарушитель может атаковать персональные данные?» и т. д. Подобная серия вопросов позволяет специалисту описать все известные ему угрозы, ни о чем не забыв.

Методика идентификации угроз – «дерево угроз»

При использовании данной методики специалист по информационной безопасности ставит себя на место нарушителя и начинает думать, как бы тот атаковал защищаемый объект. В начале формулируется высокоуровневая угроза, которая будет являться корнем будущего дерева. Затем специалист начинает декомпозировать данную угрозу на низкоуровневые, реализация которых может привести к реализации рассматриваемой угрозы. Для этого он может задаться вопросами, как или за счет чего исследуемая угроза может быть реализована. Полученные при этом угрозы являются дочерними по отношению к рассматриваемой и записываются в дерево как ее потомки. Затем они, в свою очередь, также подвергаются декомпозиции, и так до достижения требуемого уровня детализации.Подобный подход давно известен в технике и используется для построения деревьев неисправностей, формирование которых стандартизировано в ГОСТ Р 51901.13-2005 (МЭК 61025:1990) Менеджмент риска. Анализ дерева неисправностей.

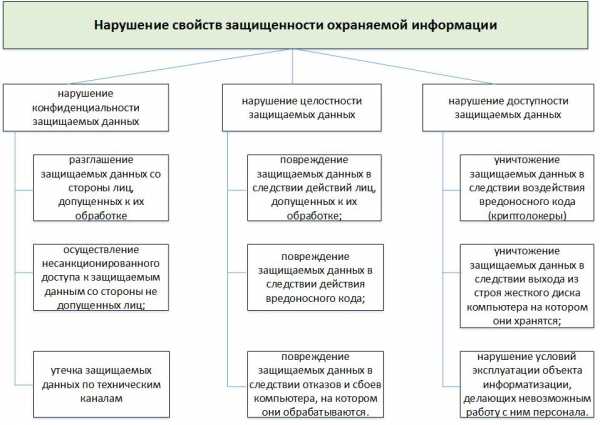

Для иллюстрации использования «деревьев угроз» рассмотрим формирование модели угроз для объекта информатизации, представляющего собой изолированный, не подключенный к вычислительной сети компьютер. Предположим, что на данном объекте обрабатывается важная информация, безопасность которой и требуется обеспечить. В качестве высокоуровневой угрозы определим следующую: нарушение свойств защищенности охраняемой информации. Общепринятыми свойствами защищенности являются конфиденциальность, целостность, доступность. Таким образом, дочерними угрозами будут:- нарушение конфиденциальности защищаемых данных;

- нарушение целостности защищаемых данных;

- нарушение доступности защищаемых данных.

- разглашение защищаемых данных со стороны лиц, допущенных к их обработке;

- осуществление несанкционированного доступа к защищаемым данным со стороны не допущенных лиц;

- утечка защищаемых данных по техническим каналам.

- повреждение защищаемых данных вследствие действий лиц, допущенных к их обработке;

- повреждение защищаемых данных вследствие действия вредоносного кода;

- повреждение защищаемых данных вследствие отказов и сбоев компьютера, на котором они обрабатываются.

- уничтожение защищаемых данных вследствие воздействия вредоносного кода (криптолокеры);

- уничтожение защищаемых данных вследствие выхода из строя жесткого диска компьютера, на котором они хранятся;

- нарушение условий эксплуатации объекта информатизации, делающее невозможным работу с ним персонала.

Методика идентификации угроз «шаблоны типовых атак»

В основе данной методики лежит идея о том, что при осуществлении компьютерных атак злоумышленники всякий раз совершают некую схожую последовательность действий, которую можно назвать шаблоном типовой атаки.Одним из наиболее известных на данный момент шаблонов компьютерных атак является описанный корпорацией Lockheed Martin шаблон kill chain, включающий в себя 7 этапов:

Этап 1. Разведка (Reconnaissance) – сбор данных об атакуемом объекте.

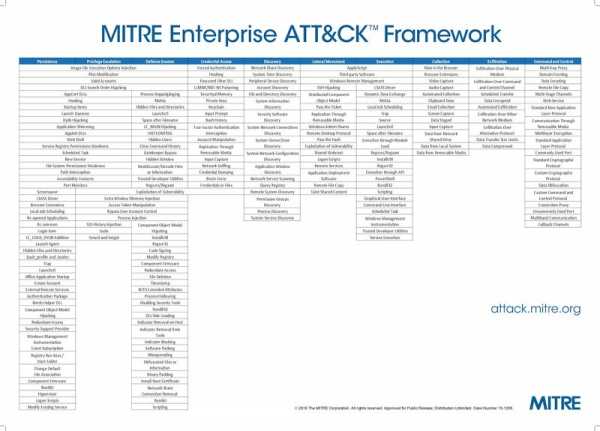

Этап 2. Разработка оружия (Weaponization) – разработка средств (вредоносного кода) для проведения атаки. Этап 3. Доставка (Delivery) – доставка вредоносного кода на атакуемый объект. Этап 4. Проникновение (Exploitation) – использование какой-либо уязвимости узла атакуемого объекта для запуска вредоносного кода. Этап 5. Установка (Installation) – установка на скомпрометированный узел системы скрытого удаленного доступа. Этап 6. Получение контроля (С2) – организация канала удаленного доступа злоумышленников к скомпрометированному узлу. Этап 7. Действия (Actions) – совершение действий, ради которых и проводилась атака.Научно-исследовательская организация MITRE, немного изменив наименования этапов, назвала данный шаблон – Cyber Attack Lifecycle.

Кроме того, MITRE расширила описание различных этапов и сформировала матрицу типовых тактик злоумышленников на каждом этапе. Данная матрица получила наименование ATT&CK.

Документы ФСТЭК России по моделированию угроз персональным данным 2008 года.

Оба документа являются методическими, то есть необязательными к применению, но раскрывающими то, как по мнению ФСТЭК России должна решаться задача моделирования угроз безопасности ПДн.Базовая модель угроз ПДн ФСТЭК, 2008 г. содержит единые исходные данные по угрозам безопасности ПДн, обрабатываемых в ИСПДн, связанным:

- с перехватом (съемом) ПДн по техническим каналам с целью их копирования или неправомерного распространения;

- с несанкционированным, в том числе случайным, доступом в ИСПДн с целью изменения, копирования, неправомерного распространения ПДн или деструктивных воздействий на элементы ИСПДн и обрабатываемых в них ПДн с использованием программных и программно-аппаратных средств с целью уничтожения или блокирования ПДн.

- угроза утечки по техническим каналам := , < среда распространения ПДн и воздействий / приемник информативного сигнала / передатчик воздействующего сигнала>,

- угроза НСД := , , , , .

- угроза НСД в ИСПДн: = , , , , .

- угроза «Отказа в обслуживании»: = , , , , ;

- угроза ПМВ в ИСПДн: = , , , , , .

ИСПДн – информационная система персональных данных.

НСД – несанкционированный доступ. ПМВ – программно-математическое воздействие (внедрение вредоносных программ). В документе даны классификационные признаки угроз и уязвимостей, вредоносных программ. Предоставлен небольшой каталог типовых угроз, связанных с утечками по техническим каналам и несанкционированным доступом. Приведена типовая модель нарушителей и определены их возможности.Методика определения актуальных угроз ПДн 2008 г. определяет алгоритм, по которому можно провести фильтрацию угроз по признаку незначительности риска. Для этого в методике представлены способы определения возможности реализации угрозы (вероятности), показателя опасности угрозы (ущерба) и правила отнесения угрозы безопасности к не актуальным (обладающим незначительным риском).

Документы ФСТЭК России по моделированию угроз в государственных информационных системах (ГИС) и банк данных угроз ФСТЭК России.

Методический документ ФСТЭК России. Меры защиты информации в государственных информационных системах (утв. ФСТЭК России 11.02.2014 г.). Угрозы безопасности информации (УБИ) определяются по результатам оценки возможностей (потенциала, оснащенности и мотивации) внешних и внутренних нарушителей, анализа возможных уязвимостей информационной системы, возможных способов реализации угроз безопасности информации и последствий от нарушения свойств безопасности информации (конфиденциальности, целостности, доступности). Формальное описание угрозы безопасности информации: УБИ: = [возможности нарушителя; уязвимости информационной системы; способ реализации угрозы; последствия от реализации угрозы]. Возможности (потенциал) нарушителей разделяют на три группы:- Нарушитель с базовым потенциалом.

- Нарушитель с базовым усиленным потенциалом

- Нарушитель с высоким потенциалом

Методические рекомендации ФСБ России по моделированию угроз безопасности персональных данных

Методические рекомендации определяют основные угрозы ПДн, которые могут быть нейтрализованы только с помощью СКЗИ. К ним относятся:- передача персональных данных по каналам связи, не защищенным от перехвата нарушителем передаваемой по ним информации или от несанкционированных воздействий на эту информацию (например, при передаче персональных данных по информационно-телекоммуникационным сетям общего пользования);

- хранение персональных данных на носителях информации, несанкционированный доступ к которым со стороны нарушителя не может быть исключен с помощью некриптографических методов и способов.

| 1 | Возможность самостоятельно осуществлять создание способов атак, подготовку и проведение атак только за пределами контролируемой зоны |

| 2 | Возможность самостоятельно осуществлять создание способов атак, подготовку и проведение атак в пределах контролируемой зоны, но без физического доступа к аппаратным средствам (далее — АС), на которых реализованы СКЗИ и среда их функционирования |

| 3 | Возможность самостоятельно осуществлять создание способов атак, подготовку и проведение атак в пределах контролируемой зоны с физическим доступом к АС, на которых реализованы СКЗИ и среда их функционирования |

| 4 | Возможность привлекать специалистов, имеющих опыт разработки и анализа СКЗИ (включая специалистов в области анализа сигналов линейной передачи и сигналов побочного электромагнитного излучения и наводок СКЗИ) |

| 5 | Возможность привлекать специалистов, имеющих опыт разработки и анализа СКЗИ (включая специалистов в области использования для реализации атак недокументированных возможностей прикладного программного обеспечения) |

| 6 | Возможность привлекать специалистов, имеющих опыт разработки и анализа СКЗИ (включая специалистов в области использования для реализации атак недокументированных возможностей аппаратного и программного компонентов среды функционирования СКЗИ) |

Документы Банка России о рисках информационной безопасности

Письмо ЦБ РФ от 7 декабря 2007 г. № 197-Т “О рисках при дистанционном банковском обслуживании” содержит перечень типовых угроз системам дистанционного банковского обслуживания и их клиентам, включая:- Осуществление DoS/DDoS атак в отношении серверов ДБО.

- Кража персональной информации клиентов банка за счет фишинга через электронную почту.

- Кражи реквизитов платежных карт при помощи скиминговый атак и фальшивых банкоматов.

- Кража реквизитов доступа клиентов к системам ДБО при помощи социальной инженерии и телефонного мошенничества.

- угроза несанкционированного доступа к персональным данным лицами, обладающими полномочиями в информационной системе персональных данных, в том числе в ходе создания, эксплуатации, технического обслуживания и (или) ремонта, модернизации, снятия с эксплуатации информационной системы персональных данных;

- угроза воздействия вредоносного кода, внешнего по отношению к информационной системе персональных данных;

- угроза использования методов социального инжиниринга к лицам, обладающим полномочиями в информационной системе персональных данных;

- угроза несанкционированного доступа к отчуждаемым носителям персональных данных;

- угроза утраты (потери) носителей персональных данных, включая переносные персональные компьютеры пользователей информационной системы персональных данных;

- угроза несанкционированного доступа к персональным данным лицами, не обладающими полномочиями в информационной системе персональных данных, с использованием уязвимостей в организации защиты персональных данных;

- угроза несанкционированного доступа к персональным данным лицами, не обладающими полномочиями в информационной системе персональных данных, с использованием уязвимостей в программном обеспечении информационной системы персональных данных;

- угроза несанкционированного доступа к персональным данным лицами, не обладающими полномочиями в информационной системе персональных данных, с использованием уязвимостей в обеспечении защиты сетевого взаимодействия и каналов передачи данных;

- угроза несанкционированного доступа к персональным данным лицами, не обладающими полномочиями в информационной системе персональных данных, с использованием уязвимостей в обеспечении защиты вычислительных сетей информационной системы персональных данных;

- угроза несанкционированного доступа к персональным данным лицами, не обладающими полномочиями в информационной системе персональных данных, с использованием уязвимостей, вызванных несоблюдением требований по эксплуатации средств криптографической защиты информации.

Процедура 1. Определение перечня типов информационных активов, для которых выполняются процедуры оценки рисков нарушения ИБ (далее — область оценки рисков нарушения ИБ).

Процедура 2. Определение перечня типов объектов среды, соответствующих каждому из типов информационных активов области оценки рисков нарушения ИБ. Процедура 3. Определение источников угроз для каждого из типов объектов среды, оп-ределенных в рамках выполнения процедуры 2. Процедура 4. Определение СВР угроз ИБ применительно к типам объектов среды, опре-деленных в рамках выполнения процедуры 2.3. Процедура 5. Определение СТП нарушения ИБ для типов информационных активов об-ласти оценки рисков нарушения ИБ. Процедура 6. Оценка рисков нарушения ИБ. Степень допустимости риска предлагается оценивать по «классической» таблице оценке рисков, учитывающей вероятность и возможный ущерб.Здесь СВР – степень возможности реализации угрозы, СТП – степень тяжести последствий Рекомендации также содержат небольшой каталог угроз, разбитых по классам.

Класс 1. Источники угроз ИБ, связанные с неблагоприятными событиями природного, техногенного и социального характера

Класс 2. Источники угроз ИБ, связанные с деятельностью террористов и лиц, совершающих преступления и правонарушения Класс 3. Источники угроз ИБ, связанные с деятельностью поставщиков/провайдеров/партнеров Класс 4. Источники угроз ИБ, связанные со сбоями, отказами, разрушениями/повреждениями программных и технических средств Класс 5. Источники угроз ИБ, связанные с деятельностью внутренних нарушителей ИБ Класс 6. Источники угроз ИБ, связанные с деятельностью внешних нарушителей ИБ Класс 7. Источники угроз ИБ, связанные с несоответствием требованиям надзорных и регулирующих органов, действующему законодательству.Национальные стандарты Российской Федерации (ГОСТы)

ГОСТ Р 51275-2006. Защита информации. Объект информатизации. Факторы, воздействующие на информацию. Общие положения Данный ГОСТ идеологически связан с ГОСТ Р 50922-2006 Защита информации. Основные термины и определения, методическим документом «Специальные требования и рекомендации по защите конфиденциальной информации (СТР-К)» (ДСП) и действующими документами по аттестации объектов информатизации. Документ содержит в себе классификацию факторов, воздействующих на информацию, которую можно интерпретировать как угрозы информационной безопасности.ГОСТ Р ИСО/ТО 13569-2007. Финансовые услуги. Рекомендации по информационной безопасности Приложение «C» данного стандарта содержит в себе пример оценки рисков информационной безопасности для кредитно-финансовой организации. Для этого предлагается проводить анализ среди основных объектов вредоносных воздействий, включающих в себя персонал, аппаратуру, бизнес приложения, системы связи, программные средства и операционные системы. Ущерб от рисков оценивается в виде финансовых убытков, уменьшения продуктивности, ущерб репутации и как итоговый ущерб.

ГОСТ Р 56545-2015 Защита информации. Уязвимости информационных систем. Правила описания уязвимостей и ГОСТ Р 56546-2015 Защита информации. Уязвимости информационных систем. Классификация уязвимостей информационных систем служат для описания уязвимостей информационных систем. Стандарты применяются совместно с основополагающим ГОСТ Р 50922-2006 Защита информации. Основные термины и определения.

В стандартах приведена классификация уязвимостей информационных систем, содержащая три классификационных признака:- по области происхождения;

- по типам недостатков ИС;

- по месту возникновения (проявления).

- Наименование уязвимости.

- Идентификатор уязвимости.

- Идентификаторы других систем описаний уязвимостей.

- Краткое описание уязвимости.

- Класс уязвимости.

- Наименование ПО и его версия.

- Служба (порт), которая (который) используется для функционирования ПО.

- Язык программирования ПО.

- Тип недостатка.

- Место возникновения (проявления) уязвимости.

- Идентификатор типа недостатка.

- Наименование операционной системы и тип аппаратной платформы.

- Дата выявления уязвимости.

- Автор, опубликовавший информацию о выявленной уязвимости.

- Способ (правило) обнаружения уязвимости.

ГОСТ Р 53113.1-2008 Информационная технология (ИТ). Защита информационных технологий и автоматизированных систем от угроз информационной безопасности, реализуемых с использованием скрытых каналов. Часть 1. Общие положения

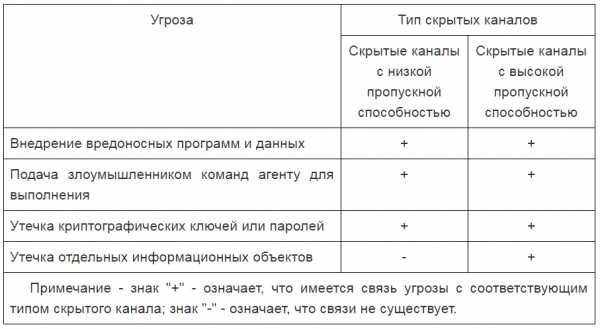

В стандарте описываются угрозы, связанные со скрытыми каналами, которые определяются как непредусмотренные разработчиком системы информационных технологий и автоматизированных систем коммуникационные каналы, которые могут быть применены для нарушения политики безопасности.

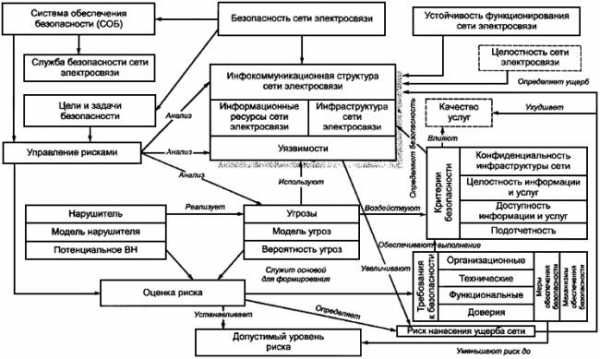

ГОСТ Р 52448-2005 Защита информации. Обеспечение безопасности сетей электросвязи. Общие положения

Данный документ является методическим документом для операторов связи, содержит общую схему действий по защите сетей связи:

В основе процесса моделирования угроз предлагается использовать ГОСТ Р 51275-2006. Защита информации. Объект информатизации. Факторы, воздействующие на информацию. Общие положения. В стандарте приведена модель предполагаемых нарушителей.

Отличительной особенностью данного документа является то, что кроме классических свойств безопасности информации, таких как конфиденциальность, целостность, доступность, стандарт рассматривает также и подотчетность. Под подотчетностью стандарт определяет свойство, которое обеспечивает однозначное отслеживание действий в сети любого объекта. Нарушение подотчетности — отрицание действий в сети (например, участие в совершенном сеансе связи) или подделка (например, создание информации и претензии, которые якобы были получены от другого объекта или посланы другому объекту).ГОСТ Р ИСО/МЭК 27005-2010. Информационная технология. Методы и средства обеспечения безопасности. Менеджмент риска информационной безопасности

Данный стандарт является частью группы стандартов обеспечения информационной безопасности, которые часто называют ISO 27K. В документе основной упор сделан на процедуры менеджмента при управлении рисками информационной безопасности.

В приложении «С» приведены примеры типовых угроз, а в приложении «D» представлены типовые уязвимости.

Специальные публикации NIST

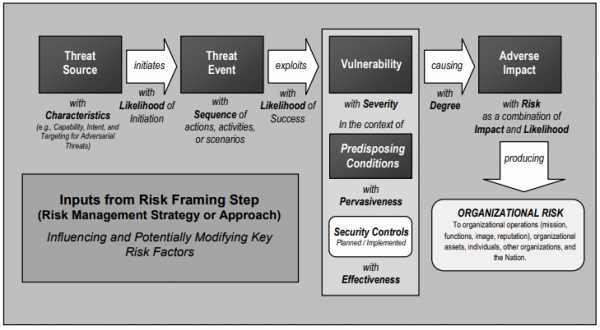

NIST SP 800-30. Guide for Conducting Risk Assessments Документ ориентирован на вопросы управления рисками уровня менеджмента организации.

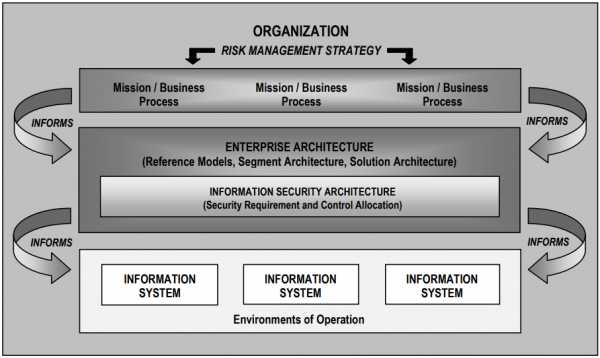

NIST SP 800-39. Managing Information Security Risk

Документ описывает методологию управления рисками информационной безопасности уровня предприятия. Основная цель методологии связать систему информационной безопасности с миссией и целями организации

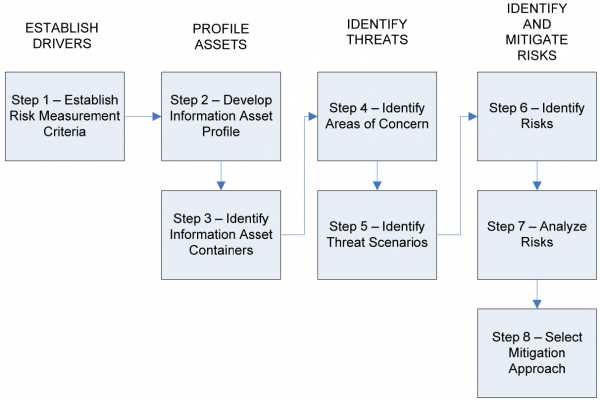

OCTAVE (Operationally Critical Threat, Asset, and Vulnerability Evaluation)

OCTAVE методология управления рисками информационной безопасности, основной целью которой является обеспечение соответствия целей процессов защиты информации целям и задачам, стоящим перед организацией. Методология состоит из 8 основных шагов:

- Определение критериев измерения рисков (Establish Risk Measurement Criteria).

- Разработка профилей информационных активов (Develop an Information Asset Profile).

- Идентификация мест хранения / обработки / передачи информационных активов (Identify Information Asset Containers).

- Выделение групп высокоуровневых угроз информационной безопасности (Identify Areas of Concern)

- Идентификация угроз информационной безопасности (Identify Threat Scenarios)

- Идентификация рисков информационной безопасности (Identify Risks)

- Анализ рисков информационной безопасности (Analyze Risks)

- Выбор мер обработки рисков информационной безопасности (Select Mitigation Approach)

Методология Trike

Trike основана на риск-ориентированном подходе к построению информационной безопасности и предназначена для проведения аудитов информационной безопасности и построения моделей угроз. Отличительными особенностями данной методологии являются:- ее изначальная ориентация на использование специализированного ПО для построения моделей угроз;

- использование «деревьев атак» для описания угроз безопасности;

- использование библиотек типовых атак.

Методики и публикации Microsoft по моделированию угроз

Для разработки безопасного ПО компания Microsoft применяет методологию Security Development Lifecycle. Данная методология представляет собой расширение к «классической» – каскадной модели разработки ПО («waterfall»), в которую вносятся дополнительные этапы, связанные с обеспечением безопасности. На этапе «Дизайн (design)» предлагается проводить моделирование угроз.

- методология STRIDE;

- использование классификаторов угроз;

- использование деревьев угроз и шаблонов атак.

- Spoofing Identity – «подмена личности». Нарушитель выдает себя за легитимного пользователя (например, украл логин/пароль) и выполняет от его имени вредоносные действия.

- Tampering with Data – «подделка данных». Нарушитель подделывает данные, которые ему доступны при работе Web-приложения. Это могут быть cookie, элементы HTTP-запросов и т.д.

- Repudiation – «отказ от транзакций». Нарушитель может отказаться от транзакций, когда на стороне Web-приложения не ведется достаточный аудит действий пользователей.

- Information Disclosure – «раскрытие чувствительной информации». Нарушитель старается раскрыть персональные данные других пользователей, аутентификационную информацию и т.д.

- Denial of Service – «отказ в обслуживании».

- Elevation of Privilege – «повышение привилегий».

Название методики DREAD так же является акронимом от первых букв категорий, по которым оценивается риск:

- Damage Potential – какой ущерб будет нанесен, если угроза реализуется?

- Reproducibility – насколько просто реализовать угрозу?

- Exploitability – что требуется для того, чтобы выполнить атаку?

- Affected Users – сколько пользователей может пострадать от атаки?

- Discoverability – насколько просто злоумышленник может обнаружить угрозу?

Risk_DREAD = (DAMAGE + REPRODUCIBILITY + EXPLOITABILITY + AFFECTED USERS + DISCOVERABILITY) / 5,

где значение составных элементов варьируется от 0 до 10. Например, значение Damage Potential может определяться как:- 0 = ущерба не будет;

- 5 = ущерб будет лишь некоторой части системы или ограниченному объему данных;

- 10 = пострадает вся система или будут уничтожены все данные.

Каталоги угроз

- OWASP Top10 Содержит описание основных угроз Web-приложениям.

- OWASP Testing project Содержит рекомендации по тестированию безопасности Web-приложений.

- WASC Threat Classification Еще один источник, содержащий описание типовых атак на Web-приложения.

- Bluetooth Threat Taxonomy Содержит данные по уязвимостям протокола Bluetooth.

- ENISA Threat Landscape Ежегодный отчет агентства по кибербезопасности Евросоюза, содержащий сведения об основных угрозах.

- ENISA Threat Taxonomy Еще один документ агентства по кибербезопасности ЕС, содержащий классификацию и описание основных угроз информационной безопасности.

- BSI Threat catalogue Каталог федерального агентства по информационной безопасности Германии, содержащий описание преимущественно угроз физического уровня (пожаров, краж, ионизирующей радиации и т. д.).

- Open Threat Taxonomy Проект с открытым исходным кодом, включающий в себя ПО и различные классификационные схемы в JSON формате, используемые для обмена данными об угрозах информационной безопасности.

- US DoD Comprehensive Military Unmanned Aerial Vehicle smart device ground control station threat model Документ Министерства обороны США, содержащий модель угроз наземным станциям управления беспилотными летательными аппаратами.

- VoIP Security and Privacy Threat Taxonomy Документ, содержащий описание угроз VoIP.

- Mobile Threat Catalogue Информационный ресурс NIST, включающий в себя обширный каталог угроз, связанных с применением мобильных устройств и технологий.

- ATT&CK Матрица техник и тактик, применяемых реальными нарушителями при взломах информационных систем.

- Рекомендации в области стандартизации Банка России РС БР ИББС-2.2-2009. «Методика оценки рисков нарушения информационной безопасности» Документ Банка России по управлению рисками, содержащий в приложении описание типовых угроз.

- Банк данных угроз безопасности информации ФСТЭК России Основной каталог угроз и уязвимостей ФСТЭК России. Используется для моделирования угроз в государственных и муниципальных информационных системах.

- ГОСТ Р 51275-2006. Защита информации. Объект информатизации. Факторы, воздействующие на информацию. Общие положения Стандарт, описывающих типовые угрозы информационной безопасности. Большое внимание уделено угрозам, связанным с утечками информации по техническим каналам.

- Базовая модель угроз ПДн ФСТЭК, 2008 г. Документ ФСТЭК России, содержащий классификационные схемы типовых угроз безопасности персональных данных, а также описание небольшого числа наиболее вероятных угроз.