Аудит по информационной безопасности

Аудит информационной безопасности

Аудит информационной безопасности (ИБ) является основным инструментом контроля состояния защищенности информационных активов компании/организации. Сервис может выполняться как в совокупности с общим ИТ-аудитом, так и в виде самостоятельного проекта. Часто аудит является неотъемлемой частью комплексных проектов по обеспечению безопасности информации и выполняется в качестве стартового этапа проекта.

Аудит ИБ включает в себя технический аудит и организационно-методический аудит. В свою очередь, технический аудит обычно разделяется на общий аудит и инструментальный аудит.

IBS выполняет аудит на соответствие требованиям в одной или нескольких предметных областях:

- законодательство и требования по защите персональных данных (ФЗ-152, 21-й приказ ФСТЭК и др.);

- требования по защите информации в государственных информационных системах (17-й приказ ФСТЭК и др.);

- законодательство и требования в области защиты информации в национальной платежной системе (ФЗ-161 и др.);

- отраслевые требования, стандарты и рекомендации по защите информации в финансовых организациях, фин.процессинге (СТО БР ИББС-1.0, 382-П и др.);

- аудит в области процессов (ISO 27001 и другие).

Результатом аудита является заключение о степени соответствия компании/организации критериям аудита, а также рекомендации по совершенствованию ИТ-инфраструктуры, защиты информации, процессов обеспечения и управления ИБ и документационного обеспечения заказчика.

Инструментальный аудит включает в себя следующие направления:

- аудит защищенности ИТ-инфраструктуры и информационных систем;

- тест на проникновение (pen-тест);

- аудит информационных потоков в компании/организации;

- контроль исходного кода приложений на уязвимости/закладки.

Логическим продолжением аудита является разработка корпоративных документов верхнего уровня по вопросам безопасности информации в компании/организации, среди которых:

- корпоративная политика ИБ;

- концепция обеспечения ИБ;

- корпоративная модель угроз безопасности информации.

Разработанные верхнеуровневые документы обеспечивают базис для выстраивания всего комплекса работ по приведению процессов и технологий обеспечения и управления ИБ в компании/организации в соответствие требованиям законодательства, нормативным документам, лучшим практикам ИБ.

Формирование и выстраивание процессов обеспечения ИБ и управления ИБ является неотъемлемой составляющей процессной модели функционирования компаний на средних и высоких уровнях зрелости ИТ.

Для публичных компаний аудит ИБ является элементом неотъемлемой составляющей независимой внешней оценки рыночной стоимости компании, внося таким образом свой вклад в капитализацию компании.

Ключевые результаты

В результате выполнения проекта в зависимости от его масштаба и границ заказчик получит независимую оценку состояния обеспечения ИБ в его компании/организации, степень его соответствия обязательным законодательным, нормативным и отраслевым требованиям по вопросам защиты информации, степени уязвимости его ИТ- и ИБ-инфраструктуры и информационных систем к современным угрозам, а также могут быть выявлены свидетельства противоправной деятельности в его информационном пространстве различной природы.

Используемые продукты

- MaxPatrol (Positive Technologies)

- Appercut (InfoWatch)

- SafeERP (Газинформсервис)

- Nessus (Tenable Network Security)

- AppScan (IBM)

- Arbor Pravail NSI (Arbor networks)

Проекты

Все проекты8. АУДИТ ИНФОРМАЦИОННОЙ БЕЗОПАСНОСТИ КОМПЬЮТЕРНЫХ СИСТЕМ

198

8.1. Понятие аудита информационной безопасности

Аудит информационной безопасности (ИБ) представляет собой одно из наиболее актуальных и динамично развивающихся направлений стратегического и оперативного менеджмента в области безопасности КС и вызывает постоянный интерес специалистов. Его основная задача — объективно оценить текущее состояние ИБ организации, а также ее адекватность поставленным целям и задачам бизнеса.

Под аудитом ИБ понимается системный процесс получения объективных качественных и количественных оценок текущего состояния ИБ организации в соответствии с определенными критериями и показателями на всех основных уровнях обеспечения безопасности: нормативно-методологическом,организационно-управленческом,процедурном ипрограммно-техническом

[19].

Результаты квалифицированно выполненного аудита ИБ организации позволяют построить оптимальную по эффективности и затратам систему обеспечения информационной безопасности (СОИБ), представляющую собой комплекс технических средств, а также процедурных, организационных и правовых мер, объединенных на основе модели управления ИБ.

В результате проведения аудита могут быть получены как качественные, так и количественные оценки. При качественном оценивании, например, может быть приведен перечень уязвимостей в программно-аппаратномобеспечении с их классификацией по трехуровневой шкале опасности: высокая, средняя и низкая. Количественные оценки чаще всего применяются при оценке риска для активов организации, создаваемого угрозами безопасности. В качестве количественных оценок могут выступать, например, цена риска, вероятность риска, размер риска и т. п.

Объективность аудита обеспечивается, в частности, тем, что оценка состояния ИБ производится специалистами на основе определенной методики, позволяющей объективно проанализировать все составляющие СОИБ.

Аудит ИБ может представлять собой услугу, которую предлагают специализированные фирмы, тем не менее в организации должен проводиться внутренний аудит ИБ, выполняемый, например, администраторами безопасности.

Традиционно выделяют три типа аудита ИБ, которые различаются перечнем анализируемых компонентов СОИБ и получаемыми результатами:

−активный аудит;

−экспертный аудит;

−аудит на соответствие стандартам ИБ.

199

8.1.1. Активный аудит

Активный аудит представляет собой обследование состояния защищенности определенных подсистем информационной безопасности (ПИБ), относящихся к программно-техническомууровню. Например, вариант активного аудита, называемый тестом на проникновение (Penetration test), предполагает обследование подсистемы защиты сетевых взаимодействий. Активный аудит включает:

−анализ текущей архитектуры и настроек элементов ПИБ;

−интервьюирование ответственных и заинтересованных лиц;

−проведение инструментальных проверок, охватывающих определенные

ПИБ.

Анализ архитектуры и настроек элементов ПИБ проводится специалистами, обладающими знаниями по конкретным подсистемам, представленным

вобследуемой системе (например, могут требоваться специалисты по активному сетевому оборудованию фирмы Cisco или по ОС семейства Microsoft), а также системными аналитиками, которые выявляют возможные изъяны в организации подсистем. Результатом этого анализа является набор опросных листов и инструментальных тестов.

Опросные листы используются в процессе интервьюирования лиц, отвечающих за администрирование АИС, для получения субъективных характеристик АИС, для уточнения полученных исходных данных и для идентификации некоторых мер, реализованных в рамках СОИБ. Например, опросные листы могут включать вопросы, связанные с политикой смены и назначения паролей, жизненным циклом АИС и степенью критичности отдельных ее подсистем для АИС и бизнес-процессоворганизации в целом.

Параллельно с интервьюированием проводятся инструментальные проверки (тесты), которые могут включать следующие мероприятия:

−визуальный осмотр помещений, обследование системы контроля доступа в помещения;

−получение конфигураций и версий устройств и ПО;

−проверка соответствия реальных конфигураций предоставленным исходным данным;

−получение карты сети специализированным ПО;

−использование сканеров защищенности (как универсальных, так и специализированных);

−моделирование атак, использующих уязвимости системы;

−проверка наличия реакции на действия, выявляемые механизмами обнаружения и реагирования на атаки.

Аудитор может исходить из следующих моделей, описывающих степень его знания исследуемой АИС (модель знания):

−модель «черного ящика» – аудитор не обладает никакими априорными знаниями об исследуемой АИС. Например, при проведении внешнего актив-

200

ного аудита (то есть в ситуации, когда моделируются действия злоумышленника, находящегося вне исследуемой сети), аудитор может, зная только имя или IP-адресweb-сервера,пытаться найти уязвимости в его защите;

−модель «белого ящика» – аудитор обладает полным знанием о структуре исследуемой сети. Например, аудитор может обладать картами и диаграммами сегментов исследуемой сети, списками ОС и приложений. Применение данной модели не в полной мере имитирует реальные действия злоумышленника, но позволяет, тем не менее, представить «худший» сценарий, когда атакующий обладает полным знанием о сети. Кроме того, это позволяет построить сценарий активного аудита таким образом, чтобы инструментальные тесты имели минимальные последствия для АИС и не нарушали ее нормальной работы;

−модель «серого ящика» или «хрустального ящика» – аудитор имитирует действия внутреннего пользователя АИС, обладающего учетной записью доступа в сеть с определенным уровнем полномочий. Данная модель позволяет оценить риски, связанные с внутренними угрозами, например от неблагонадежных сотрудников компании.

Аудиторы должны согласовывать каждый тест, модель знания, применяемую в тесте, и возможные негативные последствия теста с лицами, заинтересованными в непрерывной работе АИС (руководителями, администраторами системы и др.).

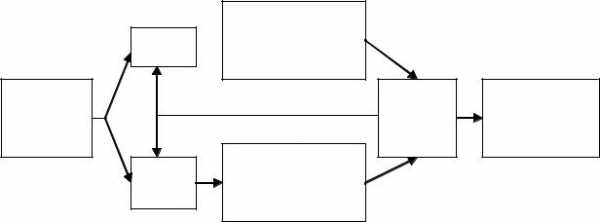

По результатам инструментальной проверки проводится пересмотр результатов предварительного анализа и, возможно, организуется дополнительное обследование (рис. 8.1).

A.

Инструментальная проверка

Анализ | Дополнительное обследование | Анализ | Формирова- |

исходных | данных | ние | |

данных | A и B | результата | |

Набор | B. | ||

Интервьюиро- | |||

вопросни- | |||

ков | вание |

Рис. 8.1. Схема проведения активного аудита ИБ

По результатам активного аудита создается аналитический отчет, состоящий из описания текущего состояния технической части СОИБ, списка найденных уязвимостей АИС со степенью их критичности и результатов упрощенной оценки рисков, включающей модель нарушителя и модель угроз.

201

Дополнительно может быть разработан план работ по модернизации технической части СОИБ, состоящий из перечня рекомендаций по обработке рисков.

8.1.2. Экспертный аудит

Экспертный аудит предназначен для оценивания текущего состояния ИБ на нормативно-методологическом,организационно-управленческоми процедурном уровнях. Экспертный аудит проводится преимущественно внешними аудиторами, его выполняют силами специалистов по системному управлению. Сотрудникиорганизации-аудиторасовместно с представителями заказчика проводят следующие виды работ:

−сбор исходных данных об АИС, ее функциях и особенностях, используемых технологиях автоматизированной обработки и передачи информации (с учетом ближайших перспектив развития);

−сбор информации об имеющихся организационно-распорядительныхдокументах по обеспечению ИБ и их анализ;

−определение защищаемых активов, ролей и процессов СОИБ.

Важнейшим инструментом экспертной оценки является сбор данных об АИС путем интервьюирования технических специалистов и руководства заказчика.

Основные цели интервьюирования руководящего состава организации:

−определение политики и стратегии руководства в вопросах обеспечения

ИБ;

−выявление целей, которые ставятся перед СОИБ;

−выяснение требований, которые предъявляются к СОИБ;

−получение оценок критичности тех или иных подсистем обработки информации, оценок финансовых потерь при возникновении тех или иных инцидентов.

Основные цели интервьюирования технических специалистов:

−сбор информации о функционировании АИС;

−получение схемы информационных потоков в АИС;

−получение информации о технической части СОИБ;

−оценка эффективности работы СОИБ.

Врамках экспертного аудита проводится анализ организационнораспорядительных документов, таких как политика безопасности, план защиты, различного рода положения и инструкции. Организационнораспорядительные документы оцениваются на предмет достаточности и непротиворечивости декларируемым целям и мерам ИБ, а также на предмет соответствия стратегической политике руководства в вопросах ИБ.

Результаты экспертного аудита могут содержать рекомендации по совершенствованию нормативно-методологических,организационноуправленческих и процедурных компонентов СОИБ.

Аудит информационной безопасности. Проведение аудита ИБ систем

В современном мире информационные системы (ИС) играют ключевую роль в обеспечении эффективности работы коммерческих и государственных организаций. ИС используются для хранения, обработки и передачи информации. С каждым днем растет число внешних и внутренних угроз информационной безопасности (ИБ), которые могут привести к значительным финансовым и репутационным потерям.

Аудит информационной безопасности (ИБ) – крайне важный процесс, позволяющий получить объективную информацию о текущем состоянии средств обеспечения ИБ на предприятии, оценить степень защищенности данных и ИТ-систем, их соответствие определенным требованиям и критериям. Аудит ИБ проводится как в качестве первого этапа при внедрении решений по защите информации, так и в ряде случаев вне проекта, когда требуется получить независимую оценку реальной защищенности систем. Проведение аудита дает возможность заранее выявить угрозы и проблемы, чтобы в дальнейшем определить методы их устранения, позволяет существенно повысить уровень безопасности и соответствие средств защиты реальным потребностям бизнеса. Так, по мнению специалистов, проведение внеплановых аудитов позволяет сэкономить до 20% временных и 15% материальных ресурсов на обеспечение ИБ, определяя точки приложения усилий и оптимальные пути решения.

Исходя из целеполагания, «АСТ» предоставляет услуги по проведению трех основных видов аудита информационной безопасности:

- Экспертный аудит, в рамках которого проводится оценка текущего состояния систем и средств защиты, выявление недостатков и уязвимостей.

- Аудит соответствия требованиям, в рамках которого оценивается соответствие средств защиты требуемым международным и отраслевым стандартам.

- Тестирование на проникновение, в ходе которого моделируются действия злоумышленника, направленные на проведение успешной атаки. Цель такого аудита – повышение защищенности за счет выявления и последующего устранения реальных векторов атак.

Аудит осуществляется в несколько этапов:

- Определение задач проекта. Собирается исходная информация о защищаемых объектах, информации и критериях оценки, проводятся организационные действия по подготовке к аудиту.

- Согласование условий и границ проведения тестирования на проникновение (внешнее/внутреннее, whitebox/blackbox, сроки/время, границы погружения и прочие важные параметры)

- Обследование и обработка результатов. Проводится сбор всего комплекса данных о ресурсах, системах средствах защиты, организационных мерах в области ИБ и т.п. По результатам вырабатывается консолидированная отчетность, ложащаяся в основы проведения анализа рисков, анализ соответствия требованиям и разработки рекомендаций.

- Проведение ручного тестирования на проникновение.

- Анализ рисков. Комплексная процедура оценки уровня защищенности информационных систем, учитывающая как предоставленную информацию, так и результаты тестирования на проникновение (актуальные вектора атак). Процедурой предусмотрены разработка модели угроз и модели нарушителей.

- Анализ соответствия стандартам и требованиям стандартов и нормативной документации. В результате соответствие либо подтверждается, либо на этапе разработки рекомендаций определяются пути доводки систем ИБ до требуемого уровня защищенности.

- Разработка рекомендаций. В их основу ложится весь комплекс полученной в результате обследования информации, аналитики и выводов. Рекомендации охватывают весь комплекс необходимых организационных и технических мер для обеспечения требуемого уровня обеспечения ИБ.

Объектами аудита ИБ могут выступать как отдельные компоненты ИТ-систем и инфраструктуры компании, так и весь комплекс ИТ-решений, содержащих информацию, которая подлежит защите.