Комплект документации по информационной безопасности

Комплект документации по информационной безопасности

Организация по электронной почте получила письмо следующего содержания: В связи с возросшей активностью контролирующих органов, с 1 июля 2017г., во избежание штрафных санкций, информируем, что все организации Российской Федерации, вне зависимости от формы собственности и организационно-правовой формы, обязаны уведомить Федеральную службу по надзору в сфере связи, информационных технологий и коммуникаций (Роскомнадзор) об обработке персональных данных и разработать комплект документации по информационной безопасности. Далее следовали последствия в виде штрафов и т.д. Скорее всего, это рекламная акция Россертификации, но все равно возникают вопросы: 1. Необходима ли регистрация юр. лица в Роскомнадзоре, если у организации деловые отношения только с юридическими лицами? 2. Что такое комплект документации по информационной безопасности? 3. Является ли юр. лицо оператором по обработке персональных данных. Если имеет информацию только о своих работниках? 4. Какой пакет документов необходимо предоставить в Роскомнадзор для регистрации и бланк уведомления, где можно найти?

Ответ

Нет, такой необходимости нет.

Если Вы работаете только с юридическими лицами и обрабатываете персональные данные своих работников, уведомлять Роскомнадзор не нужно. Однако, обрабатывая такую информацию, Вы в любом случае являетесь оператором персональных данных.

Вы должны разработать и утвердить политику организации в отношении обработки персональных данных.

Форму уведомления Роскомнадзора содержит приложение 2 к Регламенту.

Обоснование данной позиции приведено ниже в материалах «Системы Юрист».

Рекомендация: Какие обязанности должен выполнить оператор персональных данных

«1. Уведомить Роскомнадзор о намерении обрабатывать персональные данные

По общему правилу нужно отправить специальное уведомление в Роскомнадзор (ч. 1 ст. 22 Закона о персональных данных; п. 14 Административного регламента..., утвержденного приказом Минкомсвязи России от 21 декабря 2011 г. № 346; далее – Регламент).

Форму уведомления содержит приложение 2 к Регламенту.*

Действовать надо так:

Рекомендации по заполнению формы уведомления об обработке (о намерении осуществлять обработку) персональных данных утвердил Роскомнадзор 29 января 2016 г.

Роскомнадзор ведет реестр операторов на своем сайте (п. 44 Регламента). Сейчас в нем более 380 000 операторов.

Если этого не сделать, есть риск, что привлекут к ответственности по статье 19.7 КоАП РФ. Максимальный штраф – 5 тыс. руб. См. примеры, когда суд признал, что Роскомнадзор законно оштрафовал организации: постановления Верховного суда Республики Татарстан от 18 декабря 2015 г. № 4а-1802/2015; Нижегородского областного суда от 25 июля 2014 г. по делу № 7п-371/2014.

Из требования уведомлять Роскомнадзор есть исключения – случаи, которые перечисляет часть 2 статьи 22 Закона о персональных данных. Например, не нужно отправлять уведомление:

- работодателям, которые собирают информацию о своих сотрудниках (п. 1) или

- операторам, которые обрабатывают исключительно фамилии, имена и отчества субъектов персональных данных (п. 5).*

Но даже в таких исключительных случаях, когда можно не уведомлять Роскомнадзор, операторы должны соблюдать остальные обязанности, которые на них возложил закон».

14.07.2017

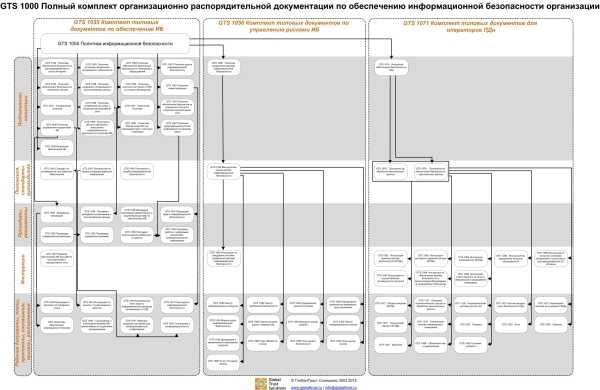

Комплект типовых документов по информационной безопасности

Содержание комплекта GTS 1035 v2

- GTS 0001 Политика информационной безопасности

- GTS 0002 Концепция обеспечения информационной безопасности

- GTS 0003 Положение о службе информационной безопасности

- GTS 0004 План защиты информационных активов от несанкционированного доступа

- GTS 0005 Правила обеспечения безопасности при работе пользователей в корпоративной сети

- GTS 0006 План обеспечения непрерывности бизнеса и Аварийные процедуры

- GTS 0007 Политика резервного копирования и восстановления данных

- GTS 0008 Политика управления доступом к ресурсам корпоративной сети

- GTS 0009 Политика управления инцидентами информационной безопасности

- GTS 0010 Политика обеспечения безопасности удаленного доступа

- GTS 0011 Политика обеспечения безопасности при взаимодействии с сетью Интернет

- GTS 0012 Политика антивирусной защиты

- GTS 0013 Парольная политика

- GTS 0014 Политика аудита информационной безопасности

- GTS 0015 Политика контроля состояния СУИБ со стороны руководства

- GTS 0016 Политика контроля эффективности СУИБ

- GTS 0017 Процедура планирования и реализации превентивных и корректирующих мер

- GTS 0018 Политика обеспечения безопасности платежных систем организации

- GTS 0019 Политика установки обновлений программного обеспечения

- GTS 0020 Руководство по защите конфиденциальной информации

- GTS 0021 Процедура управления документами и записями

- GTS 0022 Регламент использования мобильных устройств

- GTS 0023 Регламент работы с цифровыми носителями конфиденциальной информации

- GTS 0024 Политика контроля защищенности корпоративной сети

- GTS 0025 Политика инвентаризации информационных активов

- GTS 0026 Политика обеспечения физической безопасности помещений и оборудования

- GTS 0027 Политика обеспечения пропускного и внутриобъектового режима

- GTS 0028 Политика в области обучения и повышения осведомленности персонала по ИБ

- GTS 0029 Политика обеспечения ИБ при взаимодействии с третьими сторонами

- GTS 0030 Политика предотвращения утечки информации по каналам связи

- GTS 0031 Политика обеспечения безопасности электронного документооборота

- GTS 0032 Политика обеспечения целостности информационных активов

- GTS 0033 Технический стандарт безопасности ИТ-инфраструктуры

- GTS 0034 Политика регистрации и мониторинга событий ИБ

- GTS 0035 Политика обеспечения безопасности при разработке ПО

- GTS 0036 Политика обеспечения безопасного хранения защищаемой информации

- GTS 0037 Регламент администрирования сетевого оборудования

Типовые документы для внедрения системы управления информационной безопасностью организации

В основе организационных мер защиты информации лежат политики безопасности. В современной практике термин «политика безопасности» может употребляться как в широком, так и в узком смысле слова. В широком смысле, политика безопасности определяется как система документированных управленческих решений по обеспечению безопасности организации. В узком смысле под политикой безопасности обычно понимают локальный нормативный документ, определяющий требования безопасности, систему мер, либо порядок действий, а также ответственность сотрудников организации и механизмы контроля для определенной области обеспечения безопасности. Примерами таких документов могут служить «Политика управления паролями», «Политика управления доступом к ресурсам корпоративной сети», «Политика обеспечения безопасности при взаимодействии с сетью Интернет» и т.п.

Разработка политик безопасности собственными силами – длительный и трудоемкий процесс, требующий высокого профессионализма, отличного знания нормативной базы в области безопасности и, помимо всего прочего, писательского таланта. Этот процесс обычно занимает многие месяцы и не всегда завершается успешно. Большинство организаций не располагают собственными людскими ресурсами, необходимыми для квалифицированной разработки и внедрения политик безопасности. Отыскать готовые политики безопасности, которые бы оказались применимыми в вашей организации, соответствовали бы ее структуре и требованиям безопасности нереально. Несмотря на доступность соответствующих, в основном англоязычных, ресурсов в сети Интернет, они зачастую являются непригодными для практического использования.

Мы предоставляем набор регулярно обновляемых шаблонов типовых организационно-распорядительных документов в формате MS Word, которые могут использоваться для разработки локальной нормативной базы организации в области информационной безопасности (политик, инструкций, концепций, положений, стандартов, регламентов и т.п.). Все предлагаемые документы успешно прошли стадию практического внедрения.

Эти документы необходимы любой организации для разработки локальной нормативной базы в области информационной безопасности (политик, процедур, инструкций, концепций, положений, стандартов, регламентов, планов, протоколов и т.п.) при внедрении системы управления информационной безопасностью, документировании процессов и требований безопасности, распределении ролей и назначении ответственных за безопасность. Все разрабатываемые GlobalTrust документы в обязательном порядке проходят практическую апробацию и являются завершенными рабочими документами.

Особенности второй редакции комплекта GTS 1035 v2

Вторая редакция комплекта типовых документов по информационной безопасности GTS 1035 v2, доступная для приобретения с начала 2015 года, существенным образом усовершенствована и дополнена по сравнению с предыдущими редакциями, в том числе:

- Исправлены ошибки, улучшена структура и оформление документов

- Унифицирован понятийный и терминологический аппарат

- Актуализировано и дополнено содержание документов с целью приведения их в соответствие с современными нормативными документами и стандартами ИБ

- Добавлено более десятка новых современных политик безопасности и приложений к ним

- Учтены замечания и предложения, полученные от клиентов GlobalTrust

Приобретение комплектов документов

Приобрести комплект документов по информационной безопасности GTS 1035 v2, а также стандарты, руководства, книги, инструменты и методики, которые легли в основу его разработки, можно в интернет-магазине GTrust.ru. Поставка документов осуществляется в электронном виде в формате MS Word на CD-ROM или по e-mail.

Поддержка внедрения

Мы обеспечиваем полную поддержку внедрения системы управления информационной безопасностью (СУИБ) организации, предоставляя услуги по обучению, консалтингу, аудиту и аутсорсингу.

Онлайн поддержка внедрения и консультации по документам на форуме портала ISO27000.ru

Правила лицензирования

Лицензирование шаблонов типовых документов по информационной безопасности производится по количеству систем управления информационной безопасностью (СУИБ), в рамках которых производится использование этих шаблонов. Одна лицензия дает право использования шаблонов в одной организации в рамках одной СУИБ.

Компаниям, предполагающим использование шаблонов документов для оказания услуг другим организациям, требуется приобрести специальную консалтинговую лицензию, либо отдельно приобретать лицензии для каждой организации с учетом скидки на количество приобретаемых лицензий.

New Media Edu

Публикуем весь перечень документов, касающихся хранения и обработки персональных данных на сайте, с образцами и рекомендациями по их заполнению.

Продолжаем разъяснять требования законодательства о персональных данных к тем, у кого есть свой сайт.

Помимо документов для размещения на сайте вам необходимо подготовить документы, которые будут храниться непосредственно у вас. Согласно закону «О персональных данных», вы как оператор персональных данных обязаны принимать меры, необходимые и достаточные для выполнения обязанностей, предусмотренных законом. Состав и перечень этих мер определяется самостоятельно оператором (то есть вы сами определяете, что и как будете делать, для того чтобы защитить персональные данные), и к ним могут относиться (п. 1 ст.18.1 Закона «О персональных данных»):

- Назначение оператором-юрлицом ответственного за организацию обработки персональных данных;

- Издание оператором–юрлицом документов, определяющих его политику в отношении персональных данных, локальных актов по обработке персональных данных, локальных актов, устанавливающих процедуры, направленные на предотвращение и выявление нарушений, устранение последствий нарушений;

- Применение правовых, организационных и технических мер по обеспечению безопасности персональных данных;

- Осуществление внутреннего контроля и аудита соответствия обработки персональных данных закону, требованиям к защите, политике оператора и локальным актам;

- Оценка вреда, который может быть причинен субъектам персональных данных в случае нарушения закона;

- Ознакомление работников оператора, которые осуществляют обработку персональных данных, с требованиями к защите персональных данных, документами и локальными актами.

Не все из этого может быть реализовано владельцами сайтов – физлицами (например, это касается ознакомления работников с документами), но это не значит, что доступ посторонних лиц (даже родственников и друзей) к персональным данным может быть неограничен. В этом случае они должны ознакомиться с требованиями к защите и подписать соглашение о неразглашении персональных данных.

Мы рекомендуем подготовить документы, подтверждающие, что вы принимаете необходимые правовые, организационные и технические меры для защиты персональных данных. В ст. 19 закона «О персональных данных» перечислены необходимые действия оператора.

Список мер обеспечения безопасности внушительный, и для успешного прохождения проверки Роскомнадзора нужно подготовить немало документов. Чтобы все это понять, требуется техническая подготовка. Для новичка это не так просто, но лучше обезопасить себя.

Некоторые компании и сайты оказывают услуги в их подготовке: Контур, Б-152, FreshDoc. А вот здесь можно скачать шаблоны этих документов.

В любом случае, вы должны проверить внутренние системы защиты персональных данных и подготовить документы:

1. Перечень сведений конфиденциального характера

Это документ, в котором будет содержаться информация обо всех категориях и видах персональных данных, которые вы обрабатываете. Укажите, что Перечень разработан в соответствии с законом «О персональных данных» и Уставом организации (если вы представляете юрлицо), четко обозначьте ВСЕ виды категории персональных данных. Это можно сделать в виде таблицы. В этом же документе советуем указать цели и сроки обработки персональных данных. Пример.

2. Инструкция администратора информационной безопасности

Администратор информационной системы персональных данных назначается приказом руководителя. В Инструкции перечисляем должностные обязанности, такие, например, как «знать и выполнять требования всех регулирующих документов, которые регламентируют порядок по защите информации», «обеспечивать установку, настройку и обновление информационной системы персональных данных», «обеспечивать функционирование средств защиты системы», «обеспечивать выполнение требований по обеспечению безопасности информации» и пр. Примеры: первый, второй.

3. Приказ о назначении лиц, ответственных за организацию обработки персональных данных и перечне мер по защите персональных данных (для организаций).

4. Перечень персональных данных, подлежащих защите в информационных системах. Пример.Рекомендации Роскомнадзора по составлению документа, определяющего политику оператора в отношении обработки персональных данных, в порядке, установленном Федеральным законом от 27 июля 2006 года № 152-ФЗ «О персональных данных»

5. Приказ об утверждении мест хранения персональных данных.

Если вы храните персональные данные на материальных носителях, необходимо утвердить места хранения. Пример.

6. Перечень помещений, в которых ведется обработка персональных данных.

7. Инструкция пользователей информационной системы персональных данных.

Этот документ определяет должностные обязанности всех, кто работает с персональными данными (осуществляет обработку и пр.). Пример.

8. Приказ о назначении комиссии по уничтожению персональных данных.

Уничтожению персональных данных придается особое значение. После того, как цели обработки выполнены, персональные данные должны быть уничтожены. Подробнее про уничтожение персональных данных написано здесь. Пример Приказа.

9. Проект системы защиты информационной системы персональных данных. Пример.

10. Порядок резервирования и восстановления работоспособности технических средств и программного обеспечения, баз данных и средств защиты информации. Пример.

11. План внутренних проверок режима защиты персональных данных.

План можно сделать в виде таблицы, там укажите, с какой периодичностью будут осуществляться проверки режима и оборудования. Пример.

12. Приказ о вводе в эксплуатацию информационной системы персональных данных, заключение о вводе в эксплуатацию информационной системы персональных данных. Пример.

13. Журнал учета носителей информации информационной системы персональных данных.

14. Журнал учета мероприятий по контролю обеспечения защиты персональных данных.

Журнал можно сделать в виде таблицы и записывать туда проводимые мероприятия. Пример.

15. План проведения внутренних проверок состояния защиты ПД.

Образец документа можно найти здесь и здесь.

16. Журнал учета обращений граждан-субъектов персональных данных о выполнении их законных прав.

Сюда запишите всех, кто обращается за информацией о своих персональных данных. Пример.

17. Правила обработки персональных данных без использования средств автоматизации. О регулировании здесь.

18. Положение о разграничении прав доступа к обрабатываемым персональным данным. Пример.

19. Акт классификации информационной системы персональных данных.

Информационная система – «совокупность содержащейся в базах данных информации и обеспечивающих ее обработку информационных технологий и технических средств» (Закон РФ «Об информации, информатизации и защите информации»). Примером информационной системы может быть база данных, содержащая персональные данные, используемая в вашей организации. Даже если вы просто владелец сайта, то говорить об информационной системе мы можем тогда, когда собранные на сайте персональные данные заносятся в базу и потом обрабатываются.

В Акте укажите: кем используется система, категории персональных данных, объем обрабатываемых данных, тип информационной системы, структуру информационной системы, режим обработки персональных данных, наличие подключений к другим сетям связи, местонахождение технических средств. Про информационные системы и классификацию можно прочитать здесь. Пример и еще один.

20. Инструкция по проведения антивирусного контроля в информационной системе персональных данных. Пример.

21. Инструкция по организации парольной защиты.

22. Журнал периодического тестирования средств защиты информации.

23. Форма акта уничтожения документов, содержащих персональные данные.

Если вы владелец сайта, обязательно создайте список, в котором вы будете фиксировать уничтожение персональных данных (что было сделано и когда). Пример и ещё.

24. Журнал учета средств защиты информации(перечень технических средств). Пример.

25. Журнал проведения инструктажа по информационной безопасности (для организаций).

26. Инструкция пользователю по обеспечению безопасности при возникновении внештатных ситуаций.

27. Приказ о перечне лиц, допущенных к обработке персональных данных.

28. Положение о защите персональных данных.

Цель этого документа – защитить персональные данные от несанкционированного доступа. В Положении можно прописать следующее: понятия из законодательства, цели и основания для обработки, права и обязанности оператора и субъектов персональных данных.

Опишите, как регламентируется внутренний доступ к персональным данным, кто имеет право доступа, каким образом ограничивается доступ, какие меры внутренней и внешней защиты применяются (пароли, регламентация состава работников, имеющих доступ к работе с персональными данными, обеспечение безопасности хранения персональных данных от посторонних), обязательно укажите ответственность за разглашение (для сотрудников).

Пример и ещё один.

29. Соглашение о неразглашении персональных данных.

Это соглашение подписывает каждый, кто имеет доступ к персональным данным. Перечислите все сведения, не подлежащие разглашению, объясните, почему и зачем это делается («я понимаю, что мне приходится заниматься сбором, хранением, обработкой персональных данных, обязуюсь соблюдать все требования, описанные в «Положении о защите персональных данных»»). Пример.

30. План мероприятий по обеспечению безопасности персональных данных.

В этом документе укажите мероприятия, сроки и исполнителя: установку антивирусной программы, установку паролей, внедрение доработок и обновлений и пр. Пример.

31. Модель угроз безопасности в информационной системе персональных данных.

Угрозы безопасности – совокупность условий и факторов, создающих опасность несанкционированного, в том числе случайного, доступа к персональным данным, результатом которого может стать уничтожение, изменение, блокирование, копирование, распространение персональных данных, а также иных несанкционированных действий при их обработке в информационной системе персональных данных.

В соответствии со статьей 19 закона «О персональных данных» персональные данные должны быть защищены от неправомерного или случайного доступа к ним, уничтожения, изменения, блокирования, копирования, распространения, а также от иных неправомерных действий. Подробнее.

Смысл этого документа – определить возможные угрозы безопасности системы персональных данных и описать, какие способы защиты будут использоваться при их возникновении. Пример.

32. Форма ответа на запрос субъекта персональных данных. Пример.

Не забывайте заполнять и обновлять эти документы!

Если после прочтения материала у вас остались вопросы (вы не совсем поняли, что является персональными данными, сомневаетесь, надо ли регистрироваться в реестре Роскомнадзора, не знаете, как оформить соглашение об обработке данных, и прочее, и прочее), пишите на [email protected].

Комплект документов «Россертификации» по ПДн. Мошенничество или агрессивный маркетинг?

В последнее время мы начали получать все больше звонков и писем от наших клиентов (и не клиентов тоже) о получении некоего электронного письма от «Россертификации» с предписанием о выполнении мероприятий по защите персональных данных. Поскольку рассылка носит массовый характер и неподготовленных людей вводит в ступор, я решил сделать здесь разбор письма, сайта и всей ситуации в целом.

Подобная рассылка существует уже как минимум год, о чем можно судить немножко погуглив и наткнувшись на обсуждения, например здесь и здесь.

Особенно взял за душу комментарий: «У ребят острая форма шизофрении и желание денег доходящее до ночного бреда».

Я с ним полностью согласен и далее расскажу почему.

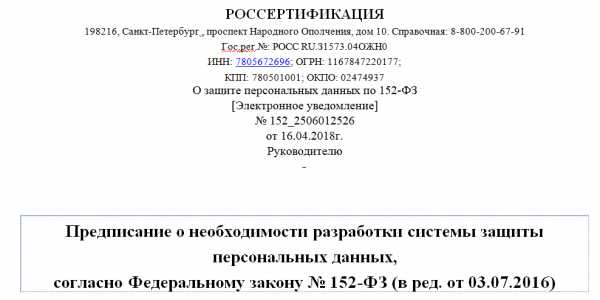

Начнем с самого письма.

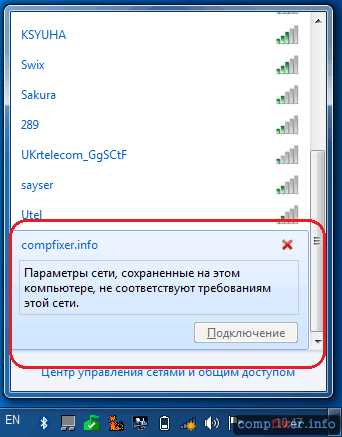

Здесь мы видим типичный прием социальной инженерии — властное воздействие на неподготовленного читателя путем использования слов «Предписание» и «Россертификация». Неподготовленный читатель думает, что это что-то действительно важное и открывает вложение.

Итак, в шапке документа большими буквами красуется «Россертификация», но пускай вас это не вводит в заблуждение, это обычное ООО (но возможно здесь приплели для солидности систему добровольной сертификации с таким же названием). При этом, реквизиты, указанные ниже принадлежат уже другому ООО — «Единый центр сертификации». Во вложении указана электронная почта получателя, их ИНН и другие реквизиты. Здесь я их замазал, но упомянуть об этом нужно. Письма целенаправленные. Далее мы видим очередной манипулятивный оборот: «Предписание…». Здесь запоминаем раз и навсегда: какие-либо предписания о необходимости разработки системы защиты персональных данных могут выносить только уполномоченные государственные органы (РКН, ФСТЭК, ФСБ) и только по результатам проверки! Всякие ООО с такими претенциозными заявлениями идут далеко и надолго. Запоминаем номер «справочной» и двигаемся дальше.

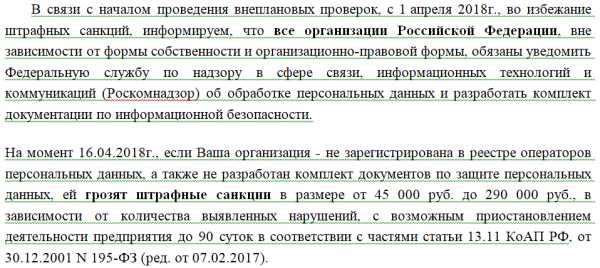

Смотрим дальше текст вложения.

Тут на нас снова сваливается тонна вранья. «В связи с началом проведения внеплановых проверок с 1 апреля 2018 г.». Извините, а до 1 апреля 2018 г. внеплановых проверок не было?

Далее: «все организации … обязаны уведомить Роскомнадзор и разработать комплект документации…».

Во-первых, не «все организации». Часть 2 статьи 22 закона «О персональных данных» дает нам целых 9 исключений, когда оператор ПДн может обрабатывать персональные данные без уведомления. Во-вторых, операторы ПДн должны выполнить комплекс организационно-технических мер, а не «разработать комплект документации». Комплект документации является только малой частью всех предписываемых законом и подзаконными актами мероприятий.

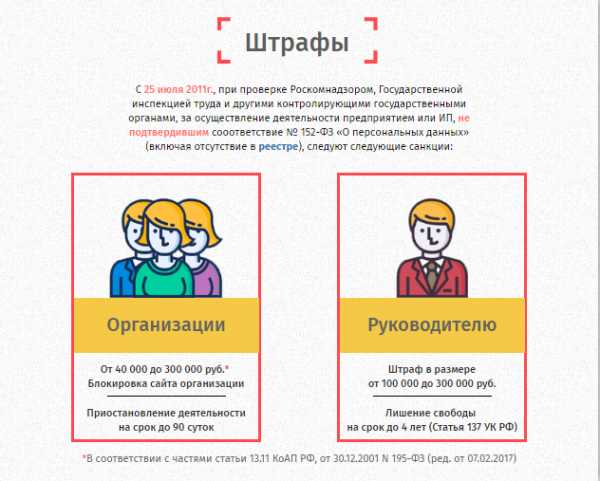

Далее на арену выходит такой элемент социальной инженерии как запугивание. Непонятно откуда взяты цифры 45000-290000 рублей, но запомним их, дальше с ними будет интересный твист. На всякий случай напомню, что минимальная планка штрафа для юридических лиц согласно статье 13.11 КоАП РФ — 15 000 рублей. Но 45 тысяч звучит конечно же в три раза страшнее! И да, никакой санкции в виде приостановления деятельности предприятия на срок до 90 суток в 13.11 КоАП РФ нет!

Вообще страшилка про закрытие предприятия на 90 суток известная и старая. Появилась она чуть ли не с выходом 152-ФЗ. Ноги тут растут не из статьи 13.11 КоАП РФ, а из статьи 19.5. Полностью статья называется «Невыполнение в срок законного предписания (постановления, представления, решения) органа (должностного лица), осуществляющего государственный надзор (контроль), организации, уполномоченной в соответствии с федеральными законами на осуществление государственного надзора (должностного лица), органа (должностного лица), осуществляющего муниципальный контроль». В ней очень много пунктов, предусматривающих санкции за невыполнение предписаний различных органов государственного контроля. При этом приостановление деятельности предприятия на срок до 90 суток предусмотрено за:

- невыполнение предписания органов строительного надзора;

- невыполнение требований по обеспечению карантина;

- повторное невыполнение требований органов пожарного надзора;

- невыполнение законодательства о защите детей от «вредной» информации.

Ни о каком закрытии предприятия за нарушение закона «О персональных данных» в статье 19.5 КоАП РФ речи не идет.

Хорошо, с этим разобрались, смотрим вложение дальше.

На что здесь нужно обратить внимание кроме корявого русского языка? Конечно на «льготную федеральную программу». Здесь поражает конечно цинизм авторов письма, поскольку никакой льготной федеральной программы по разработке документации и внесению в единый реестр не существует. ООО «Единый центр сертификации» просто выдает свои скидки за льготную федеральную программу. Как вам такое?

Здесь по идее в документе должна была быть ссылка на сайт этой самой федеральной программы, но в пересланном нам документе ее не оказалось (это просто форматирование текста такое). Но немного погуглив можно найти и сайт. Здесь ссылку оставлять не буду по понятным причинам. Давайте теперь посмотрим сайт.

Выглядит солидно, правда? Только как мы уже выяснили никакой федеральной программы не существует. Помните я просил запомнить телефон справочной? На сайте тот же телефон, значит это точно они.

В разделе «Как соответствовать?» нас пытаются убедить, что комплект документов по защите ПДн должен соответствовать ГОСТ Р 52069.0-2013. Это конечно же не так и нас опять обманывают. Для того чтобы «соответствовать», как я уже говорил в этом посте, нужно выполнить то, что предписывает закон и подзаконные акты. Соответствие документов никакому ГОСТ не требуется.

На сайте нас конечно же снова пугают штрафами, закрытием предприятия и уголовной ответственностью (что тоже довольно-таки притянуто за уши). Помните я просил запомнить диапазон штрафов из письма? Так вот, тут уже 45-290 тысяч превращаются в 40-300, определитесь уже.

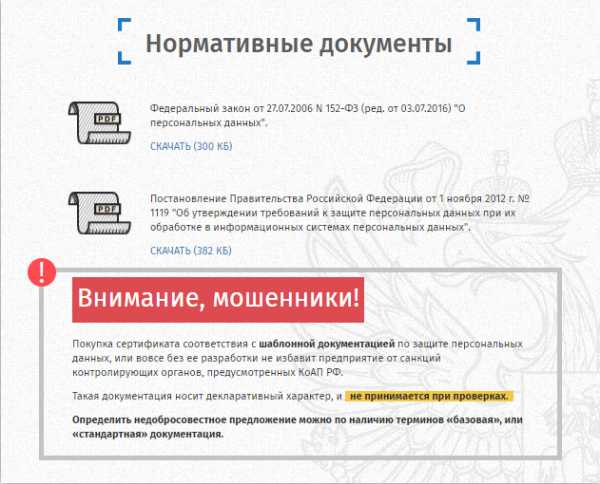

Далее нам предлагают скачать 152-ФЗ в очень устаревшей редакции (последние правки от 29.07.2017, а здесь в редакции от 03.07.2016 — как же так?). Ну и классика жанра — мошенники предупреждают о мошенниках! =)

Ну и последнее на что я хотел бы обратить внимание это на раздел «Лицензия и аккредитация».

Здесь мы видим обычное информационное письмо и свидетельство о регистрации в едином реестре зарегистрированных систем добровольной сертификации.

Получается ребята еще и путают понятия «Свидетельство» и «Лицензия». Интересно, какого же качества документы, которые толкает ООО «Единый центр сертификации», если они путают эти две вещи? Кстати, если у кого-то есть эти документы, буду благодарен, если пришлете их мне на анализ.

Увидев слово «Лицензия» сразу решил проверить в соответствующем реестре, есть ли у ребят лицензия ФСТЭК на проведение работ по ТЗКИ. Конечно же я не удивился, обнаружив, что ООО «Единый центр сертификации» в этом реестре нет. Что это значит? Это значит, например, что такая организация не сможет разработать на законных основаниях для вас например модель угроз безопасности персональных данных и техническое задание на создание системы защиты персональных данных. Разработка этих документов в качестве услуги расценивается как проектирование систем защиты, что является лицензируемым видом деятельности. А без указанных проектных документов вы не пройдете ни одну проверку, какими бы бумажками о соответствии комплекта документов вы бы ни прикрывались.

Итак, отвечая на вопрос заголовка. Все-таки это агрессивный маркетинг или мошенничество?

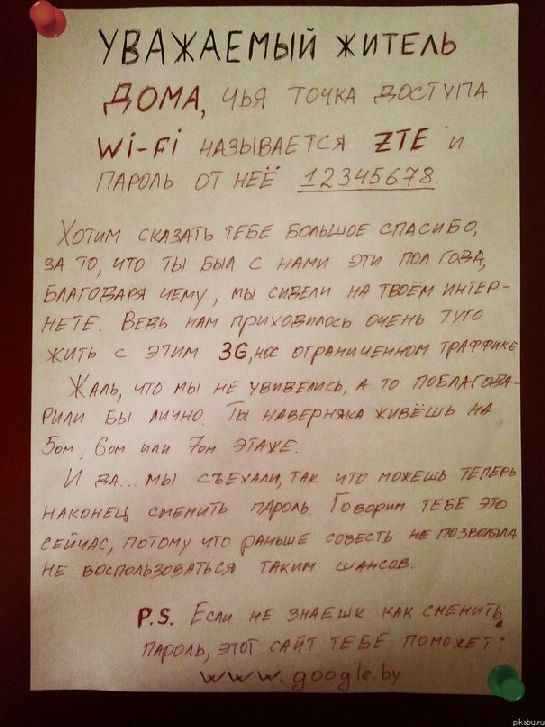

Давайте посмотрим. Некое ООО регистрирует в Федеральном агентстве по техническому регулированию и метрологии свою систему добровольной сертификации. Сочиняет (или качает из интернета) комплект документов по защите персональных данных и дает на этот комплект свою же бумагу «о соответствии». Пытаясь замещать функции государственного органа своими «предписаниями» вводит людей в заблуждение, убеждая их, что такой комплект должен быть сертифицирован. Далее, это некое ООО предоставляет скидку на свой комплект болванок, но выдает это за Федеральную льготную программу субсидирования. Плюс на лицо «торговля страхом». Я считаю, что это мошенничество, а агрессивный маркетинг это то что изображено на первой картинке поста.

Единственный способ не попадаться на удочку таких людей, это повышать свою осведомленность и проверять информацию. Эти ребята не первые и я уверен, что не последние.